Packrat

पैकराट हैकिंग ग्रुप एक एडवांस्ड पर्सिस्टेंट थ्रेट (APT) है जिसने दक्षिण अमेरिका - अर्जेंटीना, ब्राजील और इक्वाडोर में केंद्रित कई दूरगामी ऑपरेशन किए हैं। पैकराट समूह की गतिविधि 2015 में अपने चरम पर पहुंच गई। पैकराट धमकी अभिनेता टोही अभियानों के साथ-साथ फ़िशिंग और डेटा-चोरी के संचालन को अंजाम देता है। साइबर सुरक्षा शोधकर्ताओं ने इस हैकिंग समूह के लिए इस नाम को चुना है क्योंकि उनका पसंदीदा उपकरण आरएटी (रिमोट एक्सेस ट्रोजन) है। पैकराट समूह द्वारा उपयोग किए जाने वाले अधिकांश आरएटी को मालवेयर-ए-ए-कमोडिटी के रूप में जाना जाता है। इसका मतलब है कि पैकराट समूह द्वारा उपयोग किए जाने वाले हैकिंग टूल ज्यादातर खरीदे या किराए पर लिए जाते हैं। पैकराट अभिनेता खरोंच से मैलवेयर बनाने के बजाय सोशल इंजीनियरिंग के विशेषज्ञ प्रतीत होते हैं।

साइबर क्राइम के क्षेत्र में पैकराट हैकिंग समूह के बहुत अनुभवी होने की संभावना है। उनके अभियान जटिल और अच्छी तरह से निष्पादित हैं। यह धमकी देने वाला अभिनेता अपनी सोशल इंजीनियरिंग की चाल को यथासंभव पॉलिश करने के लिए नकली पहचान और पूरी धोखाधड़ी करने वाली कंपनियों और संगठनों को बनाने के लिए जाना जाता है। कुछ मैलवेयर विशेषज्ञों का मानना है कि पैकराट समूह सरकार द्वारा प्रायोजित हो सकता है। यह इस तथ्य के कारण है कि पैकराट धमकी अभिनेता के लक्ष्य अक्सर उच्च श्रेणी के राजनेता, खोजी पत्रकार, मीडिया संगठन और ब्याज की अन्य बड़ी कंपनियां होती हैं। इसके अलावा, ऐसा प्रतीत होता है कि पैकराट हैकिंग समूह द्वारा किए गए अभियानों को बनाए रखना महंगा है - सैकड़ों हजारों डॉलर में होने की संभावना है।

पैकराट समूह फ़िशिंग ऑपरेशंस के माध्यम से अपने खतरों का प्रचार करेगा। इन अभियानों में पहले उल्लेखित नकली संगठन और हमलावरों द्वारा स्थापित पहचान शामिल होंगे। पैकराट समूह के कुछ लक्ष्य टेक्स्ट संदेशों के माध्यम से भी फ़िशिंग कर रहे होंगे। Packrat अभिनेता की धमकी देकर सबसे अधिक इस्तेमाल किया खतरों में से हैं Alien Spy , Adzok, Cybergate और Xtreme RAT । पैकराट हैकिंग समूह के फ़िशिंग अभियान लोकप्रिय वेबसाइटों और सेवाओं जैसे फेसबुक, ट्विटर, गूगल और विभिन्न इंस्टेंट मैसेजिंग उपयोगिताओं के लिए लॉगिन क्रेडेंशियल को लक्षित करेंगे। अपनी सोशल इंजीनियरिंग रणनीति को पूरा करने के लिए, पैक्रेट थ्रेट एक्टर फर्जी वेब पेज भी बनाएगा, जिसका एकमात्र उद्देश्य दुष्प्रचार है जो उनके विस्तृत विपक्ष को खिलाता है।

विषयसूची

घटनाओं की समयरेखा

2008-2013

पैकराट समूह द्वारा उपयोग किए जाने वाले उपकरण और कमांड और नियंत्रण बुनियादी ढांचे से पता चलता है कि वे 2008 की शुरुआत में सक्रिय रूप से काम कर रहे थे। समूह के संचालन के पहले पांच वर्षों के दौरान, धमकी देने वाले अभिनेताओं ने ब्राजील में स्थित होस्टिंग सेवाओं का उपयोग किया, जिसमें उनके कुछ मैलवेयर नमूने थे ब्राजील के आईपी से ऑनलाइन वायरस स्कैनिंग सेवाओं पर अपलोड किया गया। उस अवधि में पीड़ितों को लुभाने के लिए पैकराट समूह द्वारा उपयोग किए जाने वाले कई नमूना संदेश ब्राजीलियाई सोशल इंजीनियरिंग सामग्री से भरे हुए थे, यह सुझाव देते हुए कि हैकर्स ने सबसे बड़े दक्षिण अमेरिकी देश को विशेष रूप से लक्षित किया था।

2014-2015

अपेक्षाकृत असमान अवधि के बाद, पैकराट ने गहरे पानी में प्रवेश किया जब उसने जाने-माने अर्जेंटीना पत्रकार और टीवी समाचार होस्ट जॉर्ज लानाटा और अल्बर्टो निस्मान , एक हाई-प्रोफाइल अर्जेंटीना वकील और संघीय अभियोजक को लक्षित किया। माना जाता है कि निस्मान के पास अर्जेंटीना सरकार के उच्च पदस्थ अधिकारियों के खिलाफ आपत्तिजनक सबूत थे, जिसमें अर्जेंटीना के तत्कालीन राष्ट्रपति क्रिस्टीना एलिसाबेट फर्नांडीज डी किरचनर भी शामिल थे ।

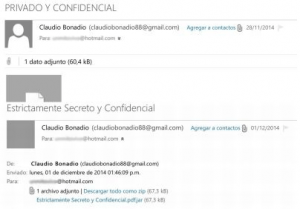

पैकराट समूह द्वारा उपयोग किए गए मैलवेयर की खोज तब की गई जब निस्मान 18 जनवरी, 2015 को अपने ब्यूनस आयर्स अपार्टमेंट में एक बंदूक की गोली के घाव से मृत पाया गया था। ब्यूनस आयर्स मेट्रोपॉलिटन पुलिस की फोरेंसिक लैब ने निस्मान के एंड्रॉइड फोन की जांच की और एक दुर्भावनापूर्ण फ़ाइल मिली। नाम '' एस्ट्रिक्टमेंट सेक्रेटो वाई कॉन्फिडेंशियल.पीडीएफ.जर '' है, जिसका अंग्रेजी में अनुवाद '' सख्ती से गुप्त और गोपनीय '' होता है।

एक समान फ़ाइल को बाद में अर्जेंटीना के एक ऑनलाइन वायरस डेटाबेस पर अपलोड किया गया था, यह एलियनस्पाई होने का खुलासा करता है, एक मैलवेयर-ए-ए-सर्विस रिमोट एक्सेस टूलकिट जो खतरे वाले अभिनेताओं को अपने शिकार की गतिविधियों को रिकॉर्ड करने, उनके वेबकैम, ईमेल और एक्सेस करने की क्षमता देता है। अधिक। फ़ाइल विंडोज के लिए बनाई गई थी, जिसका अर्थ है कि हमलावर निस्मान को हैक करने के अपने प्रयासों में असफल रहे होंगे, जिन्होंने इसे अपने एंड्रॉइड फोन पर खोला था।

मैलवेयर की खोज को सार्वजनिक किए जाने के बाद, अन्य लोग यह कहते हुए आगे आए कि उन्हें भी निशाना बनाया गया था। अर्जेंटीना के तत्कालीन राष्ट्रपति क्रिस्टीना एलिसाबेट फर्नांडीज डी किर्चनर और अर्जेंटीना के पूर्व राष्ट्रपति नेस्टर किर्चनर के बेटे मैक्सिमो किरचनर ने दावा किया कि उन्हें उसी मैलवेयर द्वारा लक्षित किया गया था, जो उन्हें एक ईमेल के स्क्रीनशॉट प्रदान करता था जो उन्हें अर्जेंटीना के न्यायाधीश क्लाउडियो बोनाडियो का प्रतिरूपण करने वाले किसी पते से प्राप्त हुआ था। claudiobonadio88@gmail.com ।

[कैप्शन आईडी = "अटैचमेंट_501190" संरेखित करें = "एलाइनसेंटर" चौड़ाई = "300"]  मैक्सिमो किरचनर द्वारा प्राप्त ईमेल। स्रोत: ambito.com[/caption]

मैक्सिमो किरचनर द्वारा प्राप्त ईमेल। स्रोत: ambito.com[/caption]

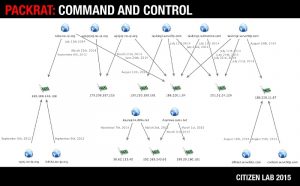

सिटिजन लैब के मॉर्गन मार्क्विस-बोइरे के एक प्रारंभिक विश्लेषण से पता चला है कि किरचर, लानाटा और निस्मान के खिलाफ इस्तेमाल किया गया मैलवेयर deyrep24.ddns.net नामक कमांड और कंट्रोल (C2) सर्वर से जुड़ा था। वही deyrep24.ddns.net C2 डोमेन आगे के निरीक्षण पर तीन अन्य मैलवेयर नमूनों द्वारा उपयोग किया गया पाया गया। नमूनों में से एक '3 MAR PROYECTO GRIPEN.docx.jar ' नाम का एक दुर्भावनापूर्ण दस्तावेज़ था और माना जाता है कि इसमें स्वीडन में इक्वाडोर के राजदूत और इक्वाडोर के राष्ट्रपति राफेल कोरिया के बीच लड़ाकू जेट अधिग्रहण के मामले में संचार था।

2015 में इक्वाडोर में पत्रकारों और सार्वजनिक हस्तियों के खिलाफ फ़िशिंग हमलों की कई रिपोर्ट प्राप्त करने के बाद सिटीजन लैब के शोधकर्ताओं ने और शोध किया। कई दुर्भावनापूर्ण ईमेल और एसएमएस जिनकी उन्होंने जांच की, वे राजनीतिक रूप से आधारित नहीं थे, बल्कि विभिन्न ईमेल प्रदाताओं और सामाजिक के लिए सिर्फ क्रेडेंशियल हार्वेस्टर थे। मीडिया। आगे के शोध से पता चला कि इक्वाडोर में अभियान में स्पष्ट रूप से राजनीतिक सामग्री शामिल थी, जो देश में विभिन्न प्रकार के राजनीतिक मुद्दों और आंकड़ों के साथ-साथ कई नकली प्रोफाइल और संगठनों के निर्माण से संबंधित थी।

शोधकर्ताओं ने व्यापक इक्वाडोर अभियान में उपयोग किए जाने वाले मैलवेयर और फ़िशिंग साइटों के बीच इंटरकनेक्शन के एक विशाल वेब का खुलासा किया। उनके द्वारा वितरित किया गया मैलवेयर ज्यादातर जावा आरएटी था, जैसे एलियनस्पाई और एडज़ोक। कई वेबसाइटों ने पंजीकरण जानकारी साझा की, जबकि मैलवेयर के नमूने आम तौर पर daynews.sytes.net के साथ संचार कर रहे थे, एक ऐसा डोमेन जो अर्जेंटीना के मामलों से भी जुड़ा हुआ है। जांच में वेनेजुएला में नकली साइटों और ब्राजील में बुनियादी ढांचे का भी पता चला।

[कैप्शन आईडी = "अटैचमेंट_501254" संरेखित करें = "एलाइनसेंटर" चौड़ाई = "300"]  पैकराट का C2 इन्फ्रास्ट्रक्चर। स्रोत: Citizenlab.ca[/caption]

पैकराट का C2 इन्फ्रास्ट्रक्चर। स्रोत: Citizenlab.ca[/caption]

पैकराट हैकिंग समूह के पास एक अच्छी तरह से विकसित बुनियादी ढांचा है जो कई वर्षों तक अपेक्षाकृत सुरक्षित रहा है। पैकराट हैकिंग समूह द्वारा किए गए बड़े पैमाने पर, महंगे और अच्छी तरह से पॉलिश किए गए अभियान एक राज्य-प्रायोजित अभिनेता की ओर इशारा करते हैं जो अच्छी तरह से वित्त पोषित और बनाए रखा जाता है।

Packrat स्क्रीनशॉट

यूआरएल

Packrat निम्नलिखित URL को कॉल कर सकता है:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |