پاکرات

گروه هک Packrat یک تهدید دائمی پیشرفته (APT) است که چندین عملیات گسترده متمرکز در آمریکای جنوبی - آرژانتین، برزیل و اکوادور را انجام داده است. فعالیت گروه Packrat در سال 2015 به اوج خود رسید. بازیگر تهدید Packrat تمایل دارد عملیات فیشینگ و سرقت داده را در کنار کمپین های شناسایی انجام دهد. محققان امنیت سایبری این نام را برای این گروه هکری انتخاب کرده اند زیرا ابزار مورد علاقه آنها RAT (تروجان های دسترسی از راه دور) است. به نظر می رسد اکثر RAT های مورد استفاده توسط گروه Packrat همان چیزی هستند که اغلب به عنوان بدافزار به عنوان یک کالا از آن یاد می شود. این بدان معنی است که ابزارهای هک مورد استفاده توسط گروه Packrat بیشتر خریداری یا اجاره می شوند. به نظر می رسد بازیگر Packrat به جای ساختن بدافزار از ابتدا در مهندسی اجتماعی تخصص دارد.

گروه هک Packrat احتمالاً در زمینه جرایم سایبری بسیار با تجربه است. کمپین های آنها پیچیده و به خوبی اجرا شده است. این بازیگر تهدید به ایجاد هویتهای جعلی و کل شرکتها و سازمانهای کلاهبردار میپردازد تا ترفندهای مهندسی اجتماعی خود را تا حد امکان صیقل دهد. برخی از کارشناسان بدافزار معتقدند که گروه Packrat ممکن است توسط دولت حمایت شود. این به دلیل این واقعیت است که اهداف بازیگر تهدید Packrat اغلب سیاستمداران بلندپایه، روزنامه نگاران تحقیقی، سازمان های رسانه ای و سایر شرکت های بزرگ مورد علاقه هستند. علاوه بر این، به نظر می رسد که کمپین های انجام شده توسط گروه هکری Packrat هزینه زیادی برای نگهداری دارند - احتمالاً صدها هزار دلار.

گروه Packrat تهدیدات خود را از طریق عملیات فیشینگ منتشر می کند. این کمپینها شامل سازمانها و هویتهای جعلی قبلی میشود که توسط مهاجمان ایجاد شدهاند. برخی از اهداف گروه Packrat نیز فیشینگ از طریق پیام های متنی است. از جمله رایج ترین تهدیدات مورد استفاده توسط بازیگر تهدید کننده Packrat می توان به Alien Spy ، Adzok، Cybergate و Xtreme RAT اشاره کرد . کمپین های فیشینگ گروه هک Packrat اعتبار ورود به وب سایت ها و سرویس های محبوب مانند فیس بوک، توییتر، گوگل و ابزارهای مختلف پیام رسانی فوری را هدف قرار می دهد. عامل تهدید Packrat برای تکمیل تاکتیکهای مهندسی اجتماعی خود، صفحات وب جعلی را نیز ایجاد میکند که تنها هدف آنها اطلاعات نادرست است که به معایب دقیق آنها وارد میشود.

فهرست مطالب

جدول زمانی رویدادها

2008-2013

ابزارها و زیرساختهای فرماندهی و کنترلی که گروه Packrat استفاده میکند نشان میدهد که آنها در اوایل سال 2008 فعال بودند. در طول پنج سال اول فعالیت گروه، عوامل تهدید از خدمات میزبانی واقع در برزیل استفاده میکردند که برخی از نمونههای بدافزار آنها بودند. از IP برزیل در سرویس های اسکن ویروس آنلاین آپلود شده است. بسیاری از پیامهای نمونهای که گروه Packrat برای طعمهگذاری قربانیان در آن دوره استفاده میکرد، مملو از محتوای مهندسی اجتماعی برزیل بود که نشان میداد هکرها منحصرا بزرگترین کشور آمریکای جنوبی را هدف قرار دادهاند.

2014-2015

پس از یک دوره نسبتاً بدون حادثه، Packrat زمانی که روزنامهنگار معروف آرژانتینی و مجری اخبار تلویزیونی، خورخه لاناتا و آلبرتو نیسمان ، وکیل برجسته آرژانتینی و دادستان فدرال را هدف قرار داد، وارد آبهای عمیق شد. نیسمان ظاهراً شواهدی مجرمانه علیه مقامات عالی رتبه دولت آرژانتین، از جمله رئیس جمهور وقت آرژانتین، کریستینا الیزابت فرناندز د کرشنر، داشت .

کشف بدافزار مورد استفاده توسط گروه Packrat زمانی انجام شد که نیسمن در 18 ژانویه 2015 در آپارتمانش در بوئنوس آیرس بر اثر شلیک گلوله جسد پیدا شد. آزمایشگاه پزشکی قانونی در پلیس متروپولیتن بوئنوس آیرس تلفن اندروید نیسمن را بررسی کرد و یک فایل مخرب پیدا کرد. به نام '' estritamente secreto y confidencial.pdf.jar ''، که در انگلیسی به " کاملاً محرمانه و محرمانه " ترجمه می شود.

یک فایل مشابه بعداً در یک پایگاه داده ویروس آنلاین از آرژانتین آپلود شد و نشان داد که AlienSpy، یک بدافزار به عنوان یک سرویس ابزار دسترسی از راه دور است که به عوامل تهدید این امکان را میدهد تا فعالیتهای قربانی خود را ضبط کنند، به وبکم، ایمیل و ایمیل خود دسترسی داشته باشند. بیشتر. این فایل برای ویندوز ساخته شده است، به این معنی که مهاجمان ممکن است در تلاش خود برای هک نیسمان ناموفق بوده باشند، کسی که آن را روی تلفن اندرویدی خود باز کرده است.

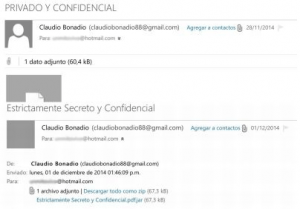

پس از علنی شدن یافته های بدافزار، دیگران مطرح کردند و گفتند که آنها نیز هدف قرار گرفته اند. ماکسیمو کرشنر، پسر رئیس جمهور وقت آرژانتین، کریستینا الیزابت فرناندز د کرشنر، و رئیس جمهور سابق آرژانتین، نستور کرشنر ، با ارائه اسکرین شات از ایمیلی که از شخصی که به عنوان قاضی آرژانتینی، کلودیو بونادیو با یک آدرس دریافت کرده بود، مدعی شد که هدف همان بدافزار قرار گرفته است. claudiobonadio88@gmail.com .

ایمیل دریافت شده توسط ماکسیمو کرشنر. منبع: ambito.com

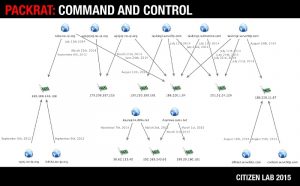

تجزیه و تحلیل اولیه توسط Morgan Marquis-Boire از Citizen Lab نشان داد که بدافزار مورد استفاده علیه Kircher، Lanata و Nisman به یک سرور فرمان و کنترل (C2) به نام deyrep24.ddns.net مرتبط است. پس از بررسی بیشتر مشخص شد که همان دامنه deyrep24.ddns.net C2 توسط سه نمونه بدافزار دیگر استفاده می شود. یکی از نمونهها سند مخربی به نام « 3 MAR PROYECTO GRIPEN.docx.jar » بود و ظاهراً حاوی ارتباط بین سفیر اکوادور در سوئد و رافائل کورئا رئیسجمهور اکوادور در مورد خرید جت جنگنده بود.

محققان از Citizen Lab پس از دریافت گزارشهای متعدد از حملات فیشینگ علیه روزنامهنگاران و شخصیتهای عمومی در اکوادور در سال 2015، تحقیقات بیشتری انجام دادند. بسیاری از ایمیلها و پیامکهای مخربی که آنها بررسی کردند، دارای مضامین سیاسی نبودند، بلکه صرفاً اعتبارنامهای برای ارائهدهندگان مختلف ایمیل و شبکههای اجتماعی بودند. رسانه ها. تحقیقات بیشتر نشان داد که مبارزات انتخاباتی در اکوادور شامل محتوای سیاسی صریح، مربوط به طیف گستردهای از موضوعات و شخصیتهای سیاسی در این کشور، و همچنین ایجاد بسیاری از پروفایلها و سازمانهای جعلی است.

محققان شبکه گسترده ای از ارتباط متقابل بین بدافزارها و سایت های فیشینگ را که در کمپین گسترده اکوادور استفاده می شد، کشف کردند. بدافزاری که آنها توزیع میکردند عمدتاً RATهای جاوا مانند AlienSpy و Adzok بودند. بسیاری از وب سایت ها اطلاعات ثبت نام را به اشتراک گذاشتند، در حالی که نمونه های بدافزار معمولاً با daynews.sytes.net، دامنه ای که به پرونده های آرژانتینی نیز مرتبط است، در ارتباط بودند. این تحقیقات همچنین سایتهای جعلی در ونزوئلا و زیرساختها در برزیل را نشان داد.

زیرساخت C2 Packrat. منبع: civillab.ca

گروه هک Packrat دارای زیرساخت های توسعه یافته ای است که برای چندین سال نسبتا امن باقی مانده است. کمپین های بزرگ، پرهزینه و به خوبی صیقل خورده ای که توسط گروه هک Packrat انجام می شود، به بازیگری اشاره دارد که از سوی دولت حمایت مالی می شود و به خوبی از آن حمایت می شود.

پاکرات اسکرین شات

URL ها

پاکرات ممکن است URL های زیر را فراخوانی کند:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |