Packrat

O grupo de hackers Packrat é um grupo ameaçador que realizou várias operações de longo alcance concentradas na América do Sul - Argentina, Brasil e Equador. A atividade do grupo Packrat atingiu o seu pico em 2015. O autor de ameaças da Packrat tende a realizar operações de phishing e roubo de dados, juntamente com campanhas de reconhecimento. Os pesquisadores de segurança cibernética escolheram esse nome para esse grupo de hackers, pois sua ferramenta preferida é o RATs (Trojans de Acesso Remoto). A maioria dos RATs utilizados pelo grupo Packrat parece ser o que geralmente é chamado de malware como mercadoria. Isso significa que as ferramentas de hacking usadas pelo grupo Packrat são compradas ou alugadas principalmente. O ator Packrat parece se especializar em engenharia social, em vez de criar malware a partir do zero.

É provável que o grupo de hackers Packrat tenha muita experiência no campo do cibercrime. Suas campanhas são complexas e bem executadas. Esse ator de ameaça é conhecido por criar identidades falsas e empresas e organizações fraudulentas inteiras para tornar os seus truques de engenharia social os mais polidos possível. Alguns especialistas em malware acreditam que o grupo Packrat pode ser patrocinado pelo governo. Isso se deve ao fato de que os alvos do agente de ameaças da Packrat são frequentemente políticos de alto escalão, jornalistas investigativos, organizações de mídia e outras grandes empresas de interesse. Além disso, parece que as campanhas realizadas pelo grupo de hackers Packrat são bastante caras - provavelmente centenas de milhares de dólares.

O grupo Packrat propagaria suas ameaças por meio de operações de phishing. Essas campanhas envolveriam as organizações e identidades falsas mencionadas anteriormente, criadas pelos atacantes. Alguns dos alvos do grupo Packrat também seriam phishing por meio de mensagens de texto. Entre as ameaças mais usadas pelo ator ameaçador da Packrat estão Alien Spy, Adzok, Cybergate e Xtreme RAT. As campanhas de phishing do grupo de hackers Packrat teriam como alvo credenciais de login para sites e serviços populares como Facebook, Twitter, Google e vários utilitários de mensagens instantâneas. Para aperfeiçoar suas táticas de engenharia social, o agente de ameaças do Packrat também criará páginas da Web falsas, cujo único objetivo é a desinformação que alimenta os seus elaborados golpes.

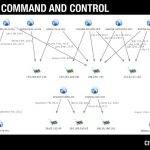

O grupo de hackers Packrat possui uma infraestrutura bem desenvolvida que foi bem mantida e permaneceu segura por vários anos. As campanhas de larga escala, caras e bem polidas, realizadas pelo grupo de hackers Packrat, apontam para um autor patrocinado pelo Estado que é bem financiado e mantido.

Packrat capturas de tela

URLs

Packrat pode chamar os seguintes URLs:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |