Ransomware Vect

Proteger ambientes digitais contra ameaças modernas de malware tornou-se uma necessidade crítica, visto que as operações cibercriminosas estão cada vez mais sofisticadas. O ransomware, em particular, representa um risco grave, bloqueando o acesso dos usuários aos seus próprios dados e utilizando táticas de extorsão. Uma dessas ameaças emergentes é o Vect Ransomware, uma variante altamente disruptiva projetada para criptografar, manipular e potencialmente expor informações confidenciais.

Índice

Uma análise mais detalhada do ransomware Vect

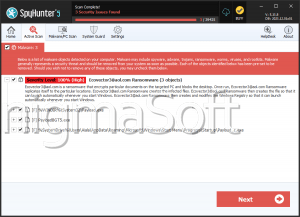

O ransomware Vect representa uma ameaça cibernética complexa e multifacetada, identificada por pesquisadores de segurança cibernética. Uma vez infiltrado em um sistema, ele inicia uma série de ações danosas que vão além da simples criptografia de arquivos. As vítimas rapidamente percebem que seus arquivos são renomeados com a extensão '.vect', transformando nomes de arquivos como '1.png' em '1.png.vect'. Essa convenção de renomeação serve como um claro indicador de infecção.

No entanto, o comportamento do Vect não é uniforme em todos os arquivos. Alguns dados são apagados permanentemente, outros são criptografados e outros ainda são criptografados e ocultos do usuário. Esse tratamento desigual aumenta a confusão e complica os esforços de recuperação, tornando o ataque mais impactante tanto psicológica quanto tecnicamente.

Criptografia e táticas de dupla extorsão

O Vect utiliza o algoritmo de criptografia ChaCha20, um método criptográfico rápido e seguro que torna a descriptografia não autorizada praticamente impossível sem a chave correspondente. A nota de resgate do ransomware, intitulada '!!!READ_ME!!!.txt', informa às vítimas que seus arquivos foram bloqueados e só podem ser restaurados por meio de uma ferramenta de descriptografia paga.

Além da criptografia, o Vect incorpora táticas de dupla extorsão. Os atacantes alegam ter extraído dados sensíveis, como bancos de dados, backups e arquivos pessoais. As vítimas são ameaçadas com vazamentos públicos de dados caso o pagamento não seja efetuado, aumentando a pressão para que cedam. Essa dupla ameaça, perda e exposição de dados, eleva significativamente os riscos.

Pedido de resgate e canais de comunicação

A nota de resgate orienta as vítimas a acessar um portal de pagamento através do navegador Tor, enfatizando o anonimato e reduzindo o rastreabilidade. Uma vez conectadas, as vítimas são instruídas a participar de uma sessão de bate-papo onde os atacantes se oferecem para descriptografar alguns arquivos pequenos como prova de suas habilidades.

Após essa demonstração, são fornecidas as instruções de pagamento. Os atacantes prometem que, mediante o pagamento, uma ferramenta de descriptografia será entregue. A mensagem também inclui avisos contra a adulteração de arquivos criptografados, o uso de ferramentas de recuperação de terceiros ou a reinstalação do sistema operacional, alegando que tais ações podem resultar em perda permanente de dados. Detalhes adicionais, como um ID de vítima exclusivo e um método de comunicação alternativo via Qtox, são incluídos para agilizar as negociações.

Apesar dessas garantias, pagar o resgate continua sendo extremamente arriscado. Não há garantia de que os atacantes fornecerão uma ferramenta de descriptografia funcional ou que não divulgarão os dados roubados.

Vetores de infecção e métodos de distribuição

O ransomware Vect se espalha por meio de uma ampla gama de técnicas enganosas e oportunistas. Os atacantes exploram tanto o comportamento humano quanto as vulnerabilidades técnicas para obter acesso aos sistemas.

Os canais de infecção comuns incluem:

- Anexos maliciosos em e-mails ou links incorporados disfarçados de documentos legítimos.

- Atualizações de software falsas e esquemas fraudulentos de suporte técnico.

- Exploração de vulnerabilidades de software não corrigidas

- Downloads de sites comprometidos ou redes ponto a ponto

- Utilização de unidades USB infectadas e ferramentas de software pirateadas, como geradores de chaves.

Esses diversos métodos de distribuição fazem do Vect uma ameaça versátil, capaz de atingir tanto indivíduos quanto organizações.

Desafios da recuperação e impacto no sistema

Recuperar-se de uma infecção por Vect é particularmente difícil. Sem acesso a backups externos, os arquivos criptografados geralmente são irrecuperáveis sem a chave de descriptografia dos atacantes. Além disso, a capacidade do ransomware de excluir ou ocultar determinados arquivos complica ainda mais os esforços de restauração.

É essencial remover o ransomware do sistema infectado o mais rápido possível para evitar danos adicionais e impedir a movimentação lateral pela rede. Caso contrário, poderá ocorrer criptografia adicional ou exfiltração de dados.

Fortalecendo as defesas contra ransomware

Mitigar o risco de infecções por ransomware como o Vect exige uma abordagem de segurança proativa e em camadas. Usuários e organizações devem adotar hábitos sólidos de cibersegurança e manter defesas robustas.

As principais práticas de segurança incluem:

- Fazer backup regular de dados importantes em armazenamento offline ou na nuvem.

- Manter os sistemas operacionais e softwares totalmente atualizados com os patches mais recentes.

- Utilizando soluções antivírus e antimalware de renome com proteção em tempo real.

- Tenha cautela com anexos de e-mail, links e downloads de fontes desconhecidas.

- Evite softwares piratas e ferramentas de ativação não oficiais.

- Restringir permissões de usuário e desativar macros em documentos por padrão.

Além dessas medidas, o monitoramento da rede, o treinamento de conscientização dos funcionários e o planejamento de resposta a incidentes desempenham um papel vital na minimização dos danos durante um ataque.

Avaliação final

O ransomware Vect exemplifica a natureza em constante evolução das ameaças cibernéticas, combinando criptografia robusta com roubo de dados e pressão psicológica. Sua capacidade de manipular arquivos seletivamente e empregar múltiplos vetores de ataque o torna particularmente perigoso. Uma defesa eficaz depende não apenas de medidas de segurança técnicas, mas também de um comportamento informado e cauteloso por parte do usuário.