Malware bancário VENON

Pesquisadores de segurança cibernética descobriram uma nova campanha de malware bancário direcionada a usuários no Brasil. O malware, chamado VENON, representa uma mudança notável no ecossistema de crimes cibernéticos da região, pois foi escrito na linguagem de programação Rust, em vez da tradicionalmente utilizada Delphi.

Essa mudança na abordagem de desenvolvimento representa uma evolução significativa no malware bancário latino-americano, que historicamente se baseava em frameworks do Delphi. O VENON tem como alvo específico ambientes Windows e foi descoberto inicialmente em fevereiro de 2026.

Índice

Paralelos comportamentais com cavalos de Troia bancários já estabelecidos

Apesar de sua linguagem de implementação moderna, o VENON exibe comportamentos operacionais consistentes com trojans bancários latino-americanos bem conhecidos, como Grandoreiro, Mekotio e Coyote.

O malware integra diversas funcionalidades normalmente associadas a essas ameaças:

- Lógica de sobreposição bancária projetada para simular interfaces financeiras legítimas.

- Monitoramento ativo da janela para detectar aplicativos ou sites bancários específicos.

- Mecanismos de sequestro de atalho (LNK) para redirecionar vítimas para infraestrutura maliciosa.

Essas semelhanças sugerem que o VENON foi projetado com conhecimento detalhado dos padrões operacionais usados por campanhas de malware bancário existentes na região.

Indícios de desenvolvimento e possível uso de IA generativa

A campanha ainda não foi formalmente atribuída a um agente de ameaça conhecido ou grupo cibercriminoso. No entanto, a análise forense de uma versão anterior, de janeiro de 2026, revelou vestígios do ambiente do desenvolvedor incorporados no binário. Os caminhos dos arquivos fazem referência repetidamente a um perfil de usuário do Windows com o rótulo 'byst4', como C:\Users\byst4..., indicando uma possível informação sobre a configuração de desenvolvimento do agente de ameaça.

A análise do código indica ainda uma estrutura consistente com desenvolvedores já familiarizados com técnicas de malware bancário na América Latina. Ao mesmo tempo, a base de código sugere o possível uso de ferramentas de IA generativa para refatorar ou expandir funcionalidades previamente estabelecidas em Rust. Implementar tal funcionalidade em Rust requer considerável conhecimento técnico, o que destaca a sofisticação por trás do projeto.

Cadeia de infecção em múltiplos estágios e táticas de evasão

O VENON é disseminado por meio de uma cadeia de infecção cuidadosamente estruturada que, em última instância, executa uma biblioteca de vínculo dinâmico maliciosa através do carregamento lateral de DLLs. Acredita-se que a campanha utilize estratégias de engenharia social semelhantes à técnica ClickFix para convencer as vítimas a baixar um arquivo ZIP contendo o código malicioso.

A execução começa com um script do PowerShell que recupera e inicia os componentes maliciosos. Antes de iniciar qualquer atividade maliciosa, a DLL executa um extenso conjunto de medidas defensivas de evasão:

- Verificações anti-sandbox

- Chamadas de sistema indiretas para contornar o monitoramento de segurança

- Técnicas para contornar o ETW (Event Tracing for Windows)

- Mecanismos de bypass da AMSI (Interface de Varredura Antimalware)

- Rotinas anti-análise adicionais, totalizando nove estratégias de evasão.

Após passar por essas verificações, o malware recupera dados de configuração de um recurso hospedado na nuvem e armazenado na infraestrutura do Google Cloud. Em seguida, instala uma tarefa agendada para persistência e estabelece uma conexão WebSocket com seu servidor de comando e controle.

Ataque direcionado por sequestro de atalho contra o software bancário do Itaú

A DLL maliciosa também contém dois scripts incorporados escritos em Visual Basic Script. Esses scripts implementam uma operação de sequestro de atalho direcionada especificamente ao aplicativo de desktop do Itaú Unibanco.

O mecanismo substitui atalhos legítimos do sistema por versões manipuladas que redirecionam as vítimas para páginas da web controladas pelo atacante, projetadas para capturar credenciais financeiras confidenciais. Essa abordagem direcionada indica um forte foco em plataformas bancárias de alto valor no Brasil.

Curiosamente, o malware inclui uma funcionalidade de desinstalação que pode restaurar os atalhos originais. Essa funcionalidade implica em controle remoto pelo operador e permite que os atacantes removam evidências de comprometimento após a conclusão da operação.

Estratégia abrangente de direcionamento financeiro e roubo de credenciais

O VENON foi projetado para monitorar tanto os títulos das janelas ativas quanto os domínios dos navegadores, permitindo detectar quando os usuários acessam serviços financeiros. O malware está configurado para reconhecer atividades envolvendo 33 instituições financeiras e plataformas de ativos digitais.

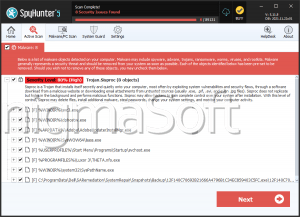

Uma vez detectado um aplicativo ou site alvo, o malware implanta telas falsas sobrepostas que imitam interfaces de login legítimas. As vítimas que interagem com essas telas falsas enviam, sem saber, suas credenciais diretamente aos atacantes, permitindo o roubo de contas e o furto de recursos financeiros.