Ladrão de SHub

O SHub é um malware sofisticado para roubo de informações, projetado especificamente para comprometer sistemas macOS. Seu principal objetivo é extrair informações confidenciais de navegadores, carteiras de criptomoedas e diversos componentes do sistema. A ameaça é particularmente perigosa porque combina roubo de credenciais, direcionamento a criptomoedas e mecanismos de acesso persistente em uma única campanha.

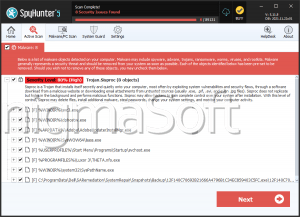

O malware é comumente distribuído por meio de métodos enganosos que induzem os usuários a executar comandos maliciosos por conta própria. Uma vez ativo, o SHub coleta silenciosamente dados valiosos e pode manter acesso prolongado ao dispositivo infectado. Devido à extensão das informações que pode coletar, essa ameaça representa sérios riscos, incluindo perdas financeiras, roubo de identidade e comprometimento de contas. A remoção imediata é essencial caso o SHub seja detectado em um sistema.

Índice

Infecção inicial e verificação do sistema

O processo de infecção começa com um programa de carregamento que é executado no Mac da vítima. Antes de implantar o malware completo, esse programa realiza diversas verificações no sistema. Uma das verificações mais notáveis envolve a detecção de um teclado com layout russo. Se tal teclado for detectado, o malware encerra sua execução e reporta essa informação aos atacantes.

Se a etapa de verificação for bem-sucedida, o carregador coleta e transmite detalhes básicos do sistema para a infraestrutura dos atacantes. Esses detalhes incluem o endereço IP do dispositivo, o nome do host, a versão do macOS e as configurações de idioma do teclado. Essas informações ajudam os atacantes a traçar o perfil da máquina infectada antes de prosseguir com outras ações.

Em seguida, o malware baixa um script disfarçado de solicitação legítima de senha do macOS. Essa solicitação falsa parece pedir a senha do sistema do usuário de forma rotineira. Se a vítima inserir a senha, os invasores obtêm acesso ao Keychain do macOS, que armazena informações altamente sensíveis, como senhas salvas, credenciais de Wi-Fi e chaves de criptografia privadas.

Coleta extensiva de dados de navegadores e carteiras digitais.

Uma vez obtido o acesso ao sistema, o SHub inicia a varredura do dispositivo em busca de dados valiosos armazenados em navegadores da web e aplicativos de criptomoedas. O malware tem como alvo uma ampla gama de navegadores baseados no Chromium, incluindo Arc, Brave, Chrome, Chrome Beta, Chrome Canary, Chrome DevTools, Chromium, Edge, Opera, Opera GX, Orion, Sidekick, Vivaldi e Coccoc. Ele também ataca o Firefox.

A partir desses navegadores, o malware extrai credenciais armazenadas, cookies, informações de preenchimento automático e outros dados de perfil de todos os usuários. O malware também inspeciona as extensões de navegador instaladas em busca de extensões de carteira de criptomoedas.

O SHub é capaz de roubar informações de mais de cem carteiras de criptomoedas conhecidas. Exemplos incluem Coinbase Wallet, Exodus Web3, Keplr, MetaMask, Phantom e Trust Wallet. Ao acessar essas extensões, os atacantes podem obter tokens de autenticação, dados de acesso à carteira e outros detalhes confidenciais vinculados a contas de criptomoedas.

Aplicativos de criptomoedas direcionados para desktop

Além de carteiras baseadas em navegador, o SHub foca-se principalmente em aplicações de carteiras de criptomoedas para desktop instaladas no sistema. O malware recolhe dados de um grande número de carteiras, incluindo Atomic Wallet, Binance, Bitcoin Core, BlueWallet, Coinomi, Dogecoin Core, Electrum, Exodus, Guarda, Ledger Live, Ledger Wallet, Litecoin Core, Monero, Sparrow, TON Keeper, Trezor Suite e Wasabi.

Os dados sensíveis extraídos desses aplicativos podem incluir credenciais de carteira, chaves privadas e outras informações de autenticação. Esses dados podem permitir que invasores obtenham controle direto sobre as criptomoedas.

Além do software de carteira, o SHub também coleta outras formas de informações sensíveis do ambiente macOS. Ele extrai dados do Keychain do macOS, informações da conta iCloud, cookies e histórico de navegação do Safari, bancos de dados do Apple Notes e arquivos de sessão do Telegram. O malware também copia os arquivos .zsh_history, .bash_history e .gitconfig. Esses arquivos são particularmente valiosos porque podem conter chaves de API, tokens de autenticação ou outras credenciais de desenvolvedor armazenadas em históricos de comandos ou configurações.

Manipulação de carteiras digitais para roubo contínuo de dados

O SHub faz mais do que simplesmente coletar informações armazenadas. Ele também pode modificar certos aplicativos de carteira de criptomoedas para manter o roubo contínuo de dados mesmo após a invasão inicial.

Se o malware detectar carteiras como Atomic Wallet, Exodus, Ledger Live, Ledger Wallet ou Trezor Suite, ele substituirá um componente essencial do aplicativo, conhecido como 'app.asar', por uma versão maliciosa. Esse arquivo modificado opera silenciosamente em segundo plano, permitindo que o aplicativo da carteira continue funcionando normalmente para o usuário.

Por meio dessa modificação, os aplicativos de carteira comprometidos continuam transmitindo informações confidenciais aos atacantes. Os dados roubados podem incluir senhas de carteira, frases-semente e frases de recuperação. Algumas variantes do malware são capazes de exibir avisos falsos de recuperação ou mensagens de atualização de segurança para enganar os usuários e levá-los a inserir suas frases-semente diretamente.

Capacidades de Persistência e Controle Remoto

Para manter o acesso a longo prazo ao sistema comprometido, o SHub instala um mecanismo de backdoor que permite aos atacantes se comunicarem com o dispositivo infectado. O malware cria uma tarefa em segundo plano chamada 'com.google.keystone.agent.plist'. Esse nome foi escolhido intencionalmente para se assemelhar ao serviço legítimo de atualizações do Google, reduzindo a probabilidade de detecção.

Sempre que essa tarefa em segundo plano é executada, ela inicia um script oculto que envia o identificador de hardware exclusivo do Mac para um servidor remoto e verifica se há instruções dos invasores. Essa capacidade permite que os agentes maliciosos controlem o dispositivo remotamente e executem comandos adicionais sempre que necessário.

Para evitar alertar a vítima durante a instalação, o malware exibe uma mensagem de erro enganosa afirmando que o aplicativo não é compatível. Essa mensagem leva os usuários a acreditarem que o processo de instalação falhou, mesmo que o malware já tenha sido implantado com sucesso.

Distribuição através da técnica ClickFix

O principal método de distribuição do SHub baseia-se em engenharia social e numa técnica conhecida como ClickFix. Nesta campanha, os atacantes criam um site fraudulento que imita o site legítimo do software CleanMyMac. Os visitantes que acreditam estar baixando o aplicativo autêntico são, em vez disso, apresentados a instruções de instalação incomuns.

Em vez de receber um arquivo de instalação normal, os usuários são instruídos a abrir o Terminal do macOS e colar um comando para concluir o processo de instalação. Quando esse comando é executado, ele baixa e executa um script oculto que instala o malware SHub.

A sequência de ataque normalmente se desenrola da seguinte maneira:

- A vítima visita um site falso que se faz passar pela página de download do CleanMyMac.

- O site instrui o usuário a abrir o Terminal e colar um comando fornecido como parte da instalação.

- A execução do comando baixa e executa um script oculto que instala o SHub no sistema.

Como a vítima executa essas etapas manualmente, o ataque pode contornar alguns avisos de segurança tradicionais.

Riscos de segurança e possíveis consequências

O SHub representa uma séria ameaça para usuários de macOS devido às suas extensas capacidades de coleta de dados e recursos de persistência de longo prazo. Uma vez instalado, ele pode coletar silenciosamente informações confidenciais e fornecer aos invasores acesso remoto contínuo ao dispositivo comprometido.

As vítimas desse malware podem enfrentar diversas consequências, incluindo:

- Roubo de criptomoedas por meio de aplicativos de carteira comprometidos

- Roubo de identidade resultante do roubo de dados pessoais e credenciais.

- Acesso não autorizado a contas e serviços online

- Exposição de segredos de desenvolvedores, como chaves de API ou tokens de autenticação.

Considerando a quantidade de informações que o SHub pode coletar, prevenir a infecção é crucial. Os usuários devem permanecer cautelosos ao baixar softwares, evitar executar comandos de fontes não confiáveis e verificar se os sites que oferecem downloads são legítimos. A detecção precoce e a remoção imediata do malware são essenciais para evitar maiores danos aos dados.