YE1337 ਰੈਨਸਮਵੇਅਰ

ਧਮਕੀ ਸਕੋਰ ਕਾਰਡ

EnigmaSoft ਧਮਕੀ ਸਕੋਰਕਾਰਡ

EnigmaSoft ਥ੍ਰੀਟ ਸਕੋਰਕਾਰਡ ਵੱਖ-ਵੱਖ ਮਾਲਵੇਅਰ ਖਤਰਿਆਂ ਲਈ ਮੁਲਾਂਕਣ ਰਿਪੋਰਟਾਂ ਹਨ ਜੋ ਸਾਡੀ ਖੋਜ ਟੀਮ ਦੁਆਰਾ ਇਕੱਤਰ ਅਤੇ ਵਿਸ਼ਲੇਸ਼ਣ ਕੀਤੀਆਂ ਗਈਆਂ ਹਨ। EnigmaSoft ਥ੍ਰੀਟ ਸਕੋਰਕਾਰਡ ਅਸਲ-ਸੰਸਾਰ ਅਤੇ ਸੰਭਾਵੀ ਜੋਖਮ ਕਾਰਕ, ਰੁਝਾਨ, ਬਾਰੰਬਾਰਤਾ, ਪ੍ਰਚਲਨ, ਅਤੇ ਨਿਰੰਤਰਤਾ ਸਮੇਤ ਕਈ ਮੈਟ੍ਰਿਕਸ ਦੀ ਵਰਤੋਂ ਕਰਦੇ ਹੋਏ ਖਤਰਿਆਂ ਦਾ ਮੁਲਾਂਕਣ ਅਤੇ ਦਰਜਾਬੰਦੀ ਕਰਦੇ ਹਨ। EnigmaSoft ਥ੍ਰੀਟ ਸਕੋਰਕਾਰਡ ਸਾਡੇ ਖੋਜ ਡੇਟਾ ਅਤੇ ਮੈਟ੍ਰਿਕਸ ਦੇ ਆਧਾਰ 'ਤੇ ਨਿਯਮਿਤ ਤੌਰ 'ਤੇ ਅੱਪਡੇਟ ਕੀਤੇ ਜਾਂਦੇ ਹਨ ਅਤੇ ਕੰਪਿਊਟਰ ਉਪਭੋਗਤਾਵਾਂ ਦੀ ਇੱਕ ਵਿਸ਼ਾਲ ਸ਼੍ਰੇਣੀ ਲਈ ਲਾਭਦਾਇਕ ਹੁੰਦੇ ਹਨ, ਆਪਣੇ ਸਿਸਟਮਾਂ ਤੋਂ ਮਾਲਵੇਅਰ ਨੂੰ ਹਟਾਉਣ ਲਈ ਹੱਲ ਲੱਭਣ ਵਾਲੇ ਅੰਤਮ ਉਪਭੋਗਤਾਵਾਂ ਤੋਂ ਲੈ ਕੇ ਧਮਕੀਆਂ ਦਾ ਵਿਸ਼ਲੇਸ਼ਣ ਕਰਨ ਵਾਲੇ ਸੁਰੱਖਿਆ ਮਾਹਰਾਂ ਤੱਕ।

EnigmaSoft ਥ੍ਰੀਟ ਸਕੋਰਕਾਰਡਸ ਕਈ ਤਰ੍ਹਾਂ ਦੀ ਉਪਯੋਗੀ ਜਾਣਕਾਰੀ ਪ੍ਰਦਰਸ਼ਿਤ ਕਰਦੇ ਹਨ, ਜਿਸ ਵਿੱਚ ਸ਼ਾਮਲ ਹਨ:

ਦਰਜਾਬੰਦੀ: EnigmaSoft ਦੇ ਧਮਕੀ ਡੇਟਾਬੇਸ ਵਿੱਚ ਇੱਕ ਖਾਸ ਖਤਰੇ ਦੀ ਦਰਜਾਬੰਦੀ।

ਗੰਭੀਰਤਾ ਦਾ ਪੱਧਰ: ਕਿਸੇ ਵਸਤੂ ਦਾ ਨਿਰਧਾਰਿਤ ਗੰਭੀਰਤਾ ਪੱਧਰ, ਜੋ ਕਿ ਸਾਡੇ ਖਤਰੇ ਦੇ ਮੁਲਾਂਕਣ ਮਾਪਦੰਡ ਵਿੱਚ ਸਮਝਾਇਆ ਗਿਆ ਹੈ, ਸਾਡੀ ਜੋਖਮ ਮਾਡਲਿੰਗ ਪ੍ਰਕਿਰਿਆ ਅਤੇ ਖੋਜ ਦੇ ਆਧਾਰ 'ਤੇ ਸੰਖਿਆਤਮਕ ਤੌਰ 'ਤੇ ਪ੍ਰਸਤੁਤ ਕੀਤਾ ਗਿਆ ਹੈ।

ਸੰਕਰਮਿਤ ਕੰਪਿਊਟਰ: ਸਪਾਈਹੰਟਰ ਦੁਆਰਾ ਰਿਪੋਰਟ ਕੀਤੇ ਅਨੁਸਾਰ ਸੰਕਰਮਿਤ ਕੰਪਿਊਟਰਾਂ 'ਤੇ ਖੋਜੇ ਗਏ ਕਿਸੇ ਖਾਸ ਖਤਰੇ ਦੇ ਪੁਸ਼ਟੀ ਕੀਤੇ ਅਤੇ ਸ਼ੱਕੀ ਮਾਮਲਿਆਂ ਦੀ ਗਿਣਤੀ।

ਧਮਕੀ ਮੁਲਾਂਕਣ ਮਾਪਦੰਡ ਵੀ ਦੇਖੋ।

| ਖਤਰੇ ਦਾ ਪੱਧਰ: | 100 % (ਉੱਚ) |

| ਸੰਕਰਮਿਤ ਕੰਪਿਊਟਰ: | 2 |

| ਪਹਿਲੀ ਵਾਰ ਦੇਖਿਆ: | January 9, 2025 |

| ਪ੍ਰਭਾਵਿਤ OS: | Windows |

ਸਾਈਬਰ ਸੁਰੱਖਿਆ ਖਤਰਿਆਂ ਦੁਆਰਾ ਪੈਦਾ ਹੋਏ ਜੋਖਮਾਂ ਵਿੱਚੋਂ, ਰੈਨਸਮਵੇਅਰ ਇੱਕ ਨਿਰੰਤਰ ਖ਼ਤਰਾ ਬਣਿਆ ਹੋਇਆ ਹੈ। ਨਵੀਨਤਮ ਅਤੇ ਵਧੇਰੇ ਸੂਝਵਾਨ ਤਣਾਅ ਵਿੱਚੋਂ ਇੱਕ, YE1337 Ransomware, ਨੇ ਆਪਣੀਆਂ ਹਮਲਾਵਰ ਫਾਈਲ ਐਨਕ੍ਰਿਪਸ਼ਨ ਰਣਨੀਤੀਆਂ ਅਤੇ ਇਸਦੇ ਆਪਰੇਟਰਾਂ ਤੋਂ ਸਿੱਧੇ ਸੰਚਾਰ ਦੀ ਘਾਟ ਕਾਰਨ ਸੁਰੱਖਿਆ ਖੋਜਕਰਤਾਵਾਂ ਦਾ ਧਿਆਨ ਖਿੱਚਿਆ ਹੈ। ਇਹ ਸਮਝਣਾ ਕਿ YE1337 ਕਿਵੇਂ ਕੰਮ ਕਰਦਾ ਹੈ ਅਤੇ ਮਜ਼ਬੂਤ ਸੁਰੱਖਿਆ ਉਪਾਵਾਂ ਨੂੰ ਅਪਣਾਉਣਾ ਉਪਭੋਗਤਾਵਾਂ ਲਈ ਉਹਨਾਂ ਦੇ ਡੇਟਾ ਅਤੇ ਡਿਵਾਈਸਾਂ ਦੀ ਸੁਰੱਖਿਆ ਲਈ ਬਿਲਕੁਲ ਮਹੱਤਵਪੂਰਨ ਹੈ।

ਵਿਸ਼ਾ - ਸੂਚੀ

YE1337 ਰੈਨਸਮਵੇਅਰ ਫਾਈਲਾਂ ਨੂੰ ਕਿਵੇਂ ਐਨਕ੍ਰਿਪਟ ਕਰਦਾ ਹੈ

ਇੱਕ ਵਾਰ ਸਿਸਟਮ 'ਤੇ ਲਾਗੂ ਹੋਣ ਤੋਂ ਬਾਅਦ, YE1337 ਰੈਨਸਮਵੇਅਰ ਤੁਰੰਤ ਫਾਈਲਾਂ ਨੂੰ ਐਨਕ੍ਰਿਪਟ ਕਰਨਾ ਸ਼ੁਰੂ ਕਰ ਦਿੰਦਾ ਹੈ, ਉਹਨਾਂ ਨੂੰ ਪਹੁੰਚਯੋਗ ਨਹੀਂ ਬਣਾਉਂਦਾ। ਇਹ ਹਰ ਐਨਕ੍ਰਿਪਟਡ ਫਾਈਲ ਵਿੱਚ '.YE1337' ਐਕਸਟੈਂਸ਼ਨ ਨੂੰ ਜੋੜਦਾ ਹੈ, 'document.docx' ਵਰਗੇ ਨਾਵਾਂ ਨੂੰ 'document.docx.YE1337' ਵਿੱਚ ਬਦਲਦਾ ਹੈ। ਇਹ ਬਦਲਾਅ ਸੰਕੇਤ ਦਿੰਦਾ ਹੈ ਕਿ ਫਾਈਲ ਨੂੰ ਇੱਕ ਮਜ਼ਬੂਤ ਏਨਕ੍ਰਿਪਸ਼ਨ ਐਲਗੋਰਿਦਮ ਨਾਲ ਲਾਕ ਕੀਤਾ ਗਿਆ ਹੈ।

ਫਾਈਲਾਂ ਨੂੰ ਏਨਕ੍ਰਿਪਟ ਕਰਨ ਤੋਂ ਇਲਾਵਾ, YE1337 'YE1337_read_me.txt' ਸਿਰਲੇਖ ਵਾਲਾ ਇੱਕ ਰਿਹਾਈ ਨੋਟ ਛੱਡਦਾ ਹੈ। ਇਹ ਦਸਤਾਵੇਜ਼ ਪੀੜਤਾਂ ਨੂੰ ਚੇਤਾਵਨੀ ਦਿੰਦਾ ਹੈ ਕਿ ਉਹਨਾਂ ਦੀਆਂ ਫਾਈਲਾਂ ਸਥਾਈ ਤੌਰ 'ਤੇ ਪਹੁੰਚ ਤੋਂ ਬਾਹਰ ਰਹਿਣਗੀਆਂ ਜਦੋਂ ਤੱਕ ਉਹ ਫਿਰੌਤੀ ਦਾ ਭੁਗਤਾਨ ਨਹੀਂ ਕਰਦੇ। ਹਮਲਾਵਰ ਦਾਅਵਾ ਕਰਦੇ ਹਨ ਕਿ ਥਰਡ-ਪਾਰਟੀ ਟੂਲਸ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਫਾਈਲਾਂ ਨੂੰ ਰੀਸਟੋਰ ਕਰਨ ਦੀ ਕੋਸ਼ਿਸ਼ ਕਰਨਾ ਵਿਅਰਥ ਹੈ ਅਤੇ ਇਸ ਨਾਲ ਨਾ ਪੂਰਾ ਹੋਣ ਵਾਲਾ ਨੁਕਸਾਨ ਹੋ ਸਕਦਾ ਹੈ। ਉਹ ਪ੍ਰਭਾਵਿਤ ਸਿਸਟਮ ਨੂੰ ਬੰਦ ਕਰਨ ਜਾਂ ਡਿਸਕਨੈਕਟ ਕਰਨ ਦੇ ਵਿਰੁੱਧ ਵੀ ਚੇਤਾਵਨੀ ਦਿੰਦੇ ਹਨ, ਇਹ ਦੱਸਦੇ ਹੋਏ ਕਿ ਅਜਿਹੀਆਂ ਕਾਰਵਾਈਆਂ ਦੇ ਨਤੀਜੇ ਵਜੋਂ ਸਥਾਈ ਡਾਟਾ ਖਰਾਬ ਹੋ ਸਕਦਾ ਹੈ। ਹਾਲਾਂਕਿ, ਫਿਰੌਤੀ ਦੇ ਨੋਟ ਵਿੱਚ ਸਿੱਧੀ ਸੰਪਰਕ ਜਾਣਕਾਰੀ ਦੀ ਘਾਟ ਹੈ, ਜਿਸ ਨਾਲ ਇਹ ਅਸਪਸ਼ਟ ਹੈ ਕਿ ਪੀੜਤਾਂ ਤੋਂ ਕਿਵੇਂ ਅੱਗੇ ਵਧਣ ਦੀ ਉਮੀਦ ਕੀਤੀ ਜਾਂਦੀ ਹੈ।

ਕੀ ਤੁਹਾਨੂੰ ਰਿਹਾਈ ਦੀ ਕੀਮਤ ਅਦਾ ਕਰਨੀ ਚਾਹੀਦੀ ਹੈ?

ਹਾਲਾਂਕਿ ਪੀੜਤ ਆਪਣੀਆਂ ਫਾਈਲਾਂ ਤੱਕ ਮੁੜ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਨ ਦੀ ਉਮੀਦ ਵਿੱਚ ਰਿਹਾਈ ਦੀ ਅਦਾਇਗੀ ਕਰਨ ਲਈ ਮਜਬੂਰ ਮਹਿਸੂਸ ਕਰ ਸਕਦੇ ਹਨ, ਸਾਈਬਰ ਸੁਰੱਖਿਆ ਮਾਹਰ ਇਸ ਦੇ ਵਿਰੁੱਧ ਜ਼ੋਰਦਾਰ ਸਲਾਹ ਦਿੰਦੇ ਹਨ। ਇਸ ਗੱਲ ਦੀ ਕੋਈ ਗਾਰੰਟੀ ਨਹੀਂ ਹੈ ਕਿ ਹਮਲਾਵਰ ਭੁਗਤਾਨ ਪ੍ਰਾਪਤ ਕਰਨ ਤੋਂ ਬਾਅਦ ਜ਼ਰੂਰੀ ਡੀਕ੍ਰਿਪਸ਼ਨ ਟੂਲ ਪ੍ਰਦਾਨ ਕਰਨਗੇ। ਰੈਨਸਮਵੇਅਰ ਹਮਲਿਆਂ ਦੇ ਬਹੁਤ ਸਾਰੇ ਪੀੜਤਾਂ ਨੇ ਆਪਣੇ ਪੈਸੇ ਅਤੇ ਡੇਟਾ ਦੋਵਾਂ ਨੂੰ ਗੁਆਉਣ ਦੀ ਰਿਪੋਰਟ ਕੀਤੀ ਹੈ। ਇਸ ਤੋਂ ਇਲਾਵਾ, ਫਿਰੌਤੀ ਦਾ ਭੁਗਤਾਨ ਕਰਨਾ ਸਿਰਫ ਸਾਈਬਰ ਅਪਰਾਧੀਆਂ ਨੂੰ ਆਪਣੇ ਕੰਮ ਜਾਰੀ ਰੱਖਣ ਲਈ ਉਤਸ਼ਾਹਿਤ ਕਰਦਾ ਹੈ, ਜਿਸ ਨਾਲ ਭਵਿੱਖ ਵਿੱਚ ਹੋਰ ਹਮਲੇ ਹੁੰਦੇ ਹਨ।

YE1337 ਵਰਗਾ ਰੈਨਸਮਵੇਅਰ ਕਿਵੇਂ ਫੈਲਦਾ ਹੈ

YE1337 Ransomware, ਕਈ ਹੋਰ ਫਾਈਲ-ਏਨਕ੍ਰਿਪਟਿੰਗ ਖਤਰਿਆਂ ਵਾਂਗ, ਸਿਸਟਮਾਂ ਵਿੱਚ ਘੁਸਪੈਠ ਕਰਨ ਲਈ ਧੋਖੇਬਾਜ਼ ਵੰਡ ਰਣਨੀਤੀਆਂ 'ਤੇ ਨਿਰਭਰ ਕਰਦਾ ਹੈ। ਉਪਭੋਗਤਾ ਅਣਜਾਣੇ ਵਿੱਚ ਰੈਨਸਮਵੇਅਰ ਨੂੰ ਇਹਨਾਂ ਦੁਆਰਾ ਡਾਊਨਲੋਡ ਕਰ ਸਕਦੇ ਹਨ:

- ਪਾਈਰੇਟਿਡ ਸੌਫਟਵੇਅਰ ਅਤੇ ਕਰੈਕਿੰਗ ਟੂਲ: ਸਾਈਬਰ ਅਪਰਾਧੀ ਅਕਸਰ ਗੈਰ-ਅਧਿਕਾਰਤ ਸੌਫਟਵੇਅਰ ਡਾਉਨਲੋਡਸ, ਕੀਜੇਨਸ ਅਤੇ ਐਕਟੀਵੇਸ਼ਨ ਟੂਲਸ ਦੇ ਅੰਦਰ ਰੈਨਸਮਵੇਅਰ ਦਾ ਭੇਸ ਬਣਾਉਂਦੇ ਹਨ।

- ਧੋਖਾਧੜੀ ਵਾਲੇ ਈਮੇਲ ਅਟੈਚਮੈਂਟ: ਧੋਖਾਧੜੀ ਵਾਲੀਆਂ ਈਮੇਲਾਂ ਵਿੱਚ ਲਾਗ ਵਾਲੇ ਅਟੈਚਮੈਂਟ ਜਾਂ ਲਿੰਕ ਹੋ ਸਕਦੇ ਹਨ ਜੋ ਕਿ ਕਲਿੱਕ ਕਰਨ 'ਤੇ ਰੈਨਸਮਵੇਅਰ ਨੂੰ ਡਾਊਨਲੋਡ ਕਰਦੇ ਹਨ।

- ਸ਼ੋਸ਼ਿਤ ਸੌਫਟਵੇਅਰ ਕਮਜ਼ੋਰੀਆਂ: ਸੁਰੱਖਿਆ ਖਾਮੀਆਂ ਵਾਲਾ ਪੁਰਾਣਾ ਸੌਫਟਵੇਅਰ ਹਮਲਾਵਰਾਂ ਨੂੰ ਖਤਰਨਾਕ ਕੋਡ ਨੂੰ ਚਲਾਉਣ ਲਈ ਇੱਕ ਐਂਟਰੀ ਪੁਆਇੰਟ ਦਿੰਦਾ ਹੈ।

ਰੈਨਸਮਵੇਅਰ ਦੇ ਵਿਰੁੱਧ ਤੁਹਾਡੀ ਰੱਖਿਆ ਨੂੰ ਮਜ਼ਬੂਤ ਕਰਨਾ

YE1337 Ransomware ਅਤੇ ਸਮਾਨ ਖਤਰਿਆਂ ਦੇ ਸ਼ਿਕਾਰ ਹੋਣ ਦੇ ਜੋਖਮ ਨੂੰ ਘੱਟ ਕਰਨ ਲਈ, ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਹੇਠਾਂ ਦਿੱਤੇ ਵਧੀਆ ਸੁਰੱਖਿਆ ਅਭਿਆਸਾਂ ਨੂੰ ਲਾਗੂ ਕਰਨਾ ਚਾਹੀਦਾ ਹੈ:

- ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਅਤੇ ਸੌਫਟਵੇਅਰ ਅੱਪਗਰੇਡ ਰੱਖੋ : ਨਿਯਮਤ ਅੱਪਡੇਟ ਸੁਰੱਖਿਆ ਕਮਜ਼ੋਰੀਆਂ ਨੂੰ ਪੈਚ ਕਰਦੇ ਹਨ ਜਿਨ੍ਹਾਂ ਦਾ ਸਾਈਬਰ ਅਪਰਾਧੀ ਰੈਨਸਮਵੇਅਰ ਨੂੰ ਤਾਇਨਾਤ ਕਰਨ ਲਈ ਸ਼ੋਸ਼ਣ ਕਰਦੇ ਹਨ।

- ਸ਼ੱਕੀ ਈਮੇਲ ਅਟੈਚਮੈਂਟਾਂ ਅਤੇ ਲਿੰਕਾਂ ਤੋਂ ਬਚੋ : ਅਣਜਾਣ ਭੇਜਣ ਵਾਲਿਆਂ ਤੋਂ ਕਦੇ ਵੀ ਅਣਕਿਆਸੇ ਈਮੇਲਾਂ ਜਾਂ ਲਿੰਕਾਂ ਤੱਕ ਪਹੁੰਚ ਨਾ ਕਰੋ। ਜੇਕਰ ਕੋਈ ਈਮੇਲ ਜ਼ਰੂਰੀ ਹੋਣ ਦਾ ਦਾਅਵਾ ਕਰਦੀ ਹੈ, ਤਾਂ ਕਾਰਵਾਈ ਕਰਨ ਤੋਂ ਪਹਿਲਾਂ ਇਸਦੀ ਵੈਧਤਾ ਦੀ ਪੁਸ਼ਟੀ ਕਰੋ।

- ਭਰੋਸੇਮੰਦ ਸੁਰੱਖਿਆ ਸੌਫਟਵੇਅਰ ਦੀ ਵਰਤੋਂ ਕਰੋ : ਅਸਲ-ਸਮੇਂ ਦੇ ਖਤਰੇ ਦੀ ਪਛਾਣ ਦੇ ਨਾਲ ਇੱਕ ਮਜ਼ਬੂਤ ਸਾਈਬਰ ਸੁਰੱਖਿਆ ਹੱਲ ਰੈਨਸਮਵੇਅਰ ਲਾਗਾਂ ਨੂੰ ਰੋਕਣ ਵਿੱਚ ਮਦਦ ਕਰ ਸਕਦਾ ਹੈ।

- ਫਾਈਲ ਬੈਕਅਪ ਨੂੰ ਸਮਰੱਥ ਬਣਾਓ : ਮਹੱਤਵਪੂਰਨ ਫਾਈਲਾਂ ਦਾ ਨਿਯਮਤ ਤੌਰ 'ਤੇ ਇੱਕ ਅਪਾਰਟ ਡਰਾਈਵ ਜਾਂ ਇੱਕ ਸੁਰੱਖਿਅਤ ਕਲਾਉਡ ਸਟੋਰੇਜ ਸੇਵਾ ਵਿੱਚ ਬੈਕਅੱਪ ਕਰੋ। ਇਹ ਗਾਰੰਟੀ ਦਿੰਦਾ ਹੈ ਕਿ ਫਿਰੌਤੀ ਦਾ ਭੁਗਤਾਨ ਕੀਤੇ ਬਿਨਾਂ ਡੇਟਾ ਨੂੰ ਬਹਾਲ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ।

- ਦਸਤਾਵੇਜ਼ਾਂ ਵਿੱਚ ਮੈਕਰੋਜ਼ ਨੂੰ ਅਯੋਗ ਕਰੋ : ਹਮਲਾਵਰ ਅਕਸਰ ਮੈਕਰੋ-ਸਮਰਥਿਤ MS Office ਦਸਤਾਵੇਜ਼ਾਂ ਵਿੱਚ ਰੈਨਸਮਵੇਅਰ ਨੂੰ ਲੁਕਾਉਂਦੇ ਹਨ। ਮੂਲ ਰੂਪ ਵਿੱਚ ਮੈਕਰੋ ਨੂੰ ਅਸਮਰੱਥ ਬਣਾਉਣਾ ਲਾਗ ਦੇ ਜੋਖਮ ਨੂੰ ਘਟਾਉਂਦਾ ਹੈ।

- ਮੁਫਤ ਸੌਫਟਵੇਅਰ ਡਾਊਨਲੋਡਾਂ ਤੋਂ ਸਾਵਧਾਨ ਰਹੋ : ਅਣਅਧਿਕਾਰਤ ਸਰੋਤਾਂ ਤੋਂ ਸੌਫਟਵੇਅਰ ਡਾਊਨਲੋਡ ਕਰਨ ਤੋਂ ਬਚੋ, ਕਿਉਂਕਿ ਇਹਨਾਂ ਵਿੱਚ ਅਕਸਰ ਲੁਕਵੇਂ ਖਤਰੇ ਹੁੰਦੇ ਹਨ।

- ਪ੍ਰਬੰਧਕੀ ਅਧਿਕਾਰਾਂ ਨੂੰ ਸੀਮਤ ਕਰੋ : ਖਤਰਨਾਕ ਫਾਈਲਾਂ ਦੇ ਅਣਅਧਿਕਾਰਤ ਐਗਜ਼ੀਕਿਊਸ਼ਨ ਨੂੰ ਰੋਕਣ ਲਈ ਡਿਵਾਈਸਾਂ 'ਤੇ ਉਪਭੋਗਤਾ ਅਨੁਮਤੀਆਂ ਨੂੰ ਸੀਮਤ ਕਰੋ।

ਅੰਤਿਮ ਵਿਚਾਰ

YE1337 ਰੈਨਸਮਵੇਅਰ, ਕਿਰਿਆਸ਼ੀਲ ਸੁਰੱਖਿਆ ਉਪਾਵਾਂ ਦੀ ਲੋੜ 'ਤੇ ਜ਼ੋਰ ਦਿੰਦੇ ਹੋਏ, ਫਾਈਲ-ਏਨਕ੍ਰਿਪਟ ਕਰਨ ਵਾਲੇ ਹਮਲਿਆਂ ਦੁਆਰਾ ਪੈਦਾ ਹੋਏ ਖ਼ਤਰੇ ਨੂੰ ਉਜਾਗਰ ਕਰਦਾ ਹੈ। ਕਿਉਂਕਿ ਰਿਹਾਈ ਦਾ ਨੋਟ ਹਮਲਾਵਰਾਂ ਨਾਲ ਸੰਪਰਕ ਕਰਨ ਦਾ ਕੋਈ ਸਿੱਧਾ ਸਾਧਨ ਪ੍ਰਦਾਨ ਨਹੀਂ ਕਰਦਾ ਹੈ, ਇਸ ਲਈ ਪੀੜਤਾਂ ਕੋਲ ਲਾਗ ਦਾ ਸਾਹਮਣਾ ਕਰਨ ਵੇਲੇ ਹੋਰ ਵੀ ਘੱਟ ਵਿਕਲਪ ਹੁੰਦੇ ਹਨ। ਰੈਨਸਮਵੇਅਰ ਦੇ ਵਿਰੁੱਧ ਸਭ ਤੋਂ ਵਧੀਆ ਬਚਾਅ ਹੈ - ਸੂਚਿਤ ਰਹਿ ਕੇ, ਔਨਲਾਈਨ ਸਾਵਧਾਨੀ ਦਾ ਅਭਿਆਸ ਕਰਕੇ, ਅਤੇ ਮਜ਼ਬੂਤ ਸਾਈਬਰ ਸੁਰੱਖਿਆ ਆਦਤਾਂ ਨੂੰ ਕਾਇਮ ਰੱਖਣ ਦੁਆਰਾ, ਉਪਭੋਗਤਾ ਜੋਖਮਾਂ ਨੂੰ ਘੱਟ ਕਰ ਸਕਦੇ ਹਨ ਅਤੇ ਆਪਣੇ ਕੀਮਤੀ ਡੇਟਾ ਦੀ ਰੱਖਿਆ ਕਰ ਸਕਦੇ ਹਨ।

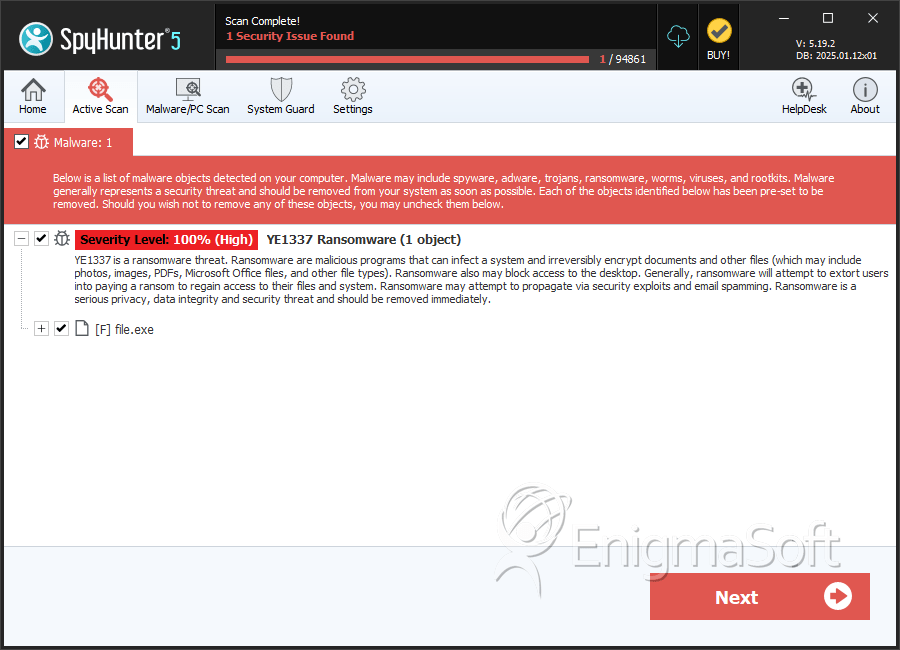

SpyHunter ਖੋਜਦਾ ਹੈ ਅਤੇ YE1337 ਰੈਨਸਮਵੇਅਰ ਨੂੰ ਹਟਾ ਦਿੰਦਾ ਹੈ

ਫਾਇਲ ਸਿਸਟਮ ਵੇਰਵਾ

| # | ਫਾਈਲ ਦਾ ਨਾਮ | MD5 |

ਖੋਜਾਂ

ਖੋਜ: ਸਪਾਈਹੰਟਰ ਦੁਆਰਾ ਰਿਪੋਰਟ ਕੀਤੇ ਅਨੁਸਾਰ ਲਾਗ ਵਾਲੇ ਕੰਪਿਊਟਰਾਂ 'ਤੇ ਖੋਜੇ ਗਏ ਕਿਸੇ ਖਾਸ ਖਤਰੇ ਦੇ ਪੁਸ਼ਟੀ ਕੀਤੇ ਅਤੇ ਸ਼ੱਕੀ ਮਾਮਲਿਆਂ ਦੀ ਗਿਣਤੀ।

|

|---|---|---|---|

| 1. | eafbe9c6868646f2f029e3eda372d6085060fafc8d8612c7b78ad148f8c4f6ef | ef3f8a5db3585abcf8297be3f155346e | 2 |