YE1337 løsepengevare

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for ulike malware-trusler som er samlet inn og analysert av vårt forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjelp av flere beregninger, inkludert reelle og potensielle risikofaktorer, trender, frekvens, utbredelse og utholdenhet. EnigmaSoft Threat Scorecards oppdateres regelmessig basert på våre forskningsdata og beregninger og er nyttige for et bredt spekter av databrukere, fra sluttbrukere som søker løsninger for å fjerne skadelig programvare fra systemene deres til sikkerhetseksperter som analyserer trusler.

EnigmaSoft Threat Scorecards viser en rekke nyttig informasjon, inkludert:

Rangering: Rangeringen av en bestemt trussel i EnigmaSofts trusseldatabase.

Alvorlighetsnivå: Det fastslåtte alvorlighetsnivået til et objekt, representert numerisk, basert på vår risikomodelleringsprosess og forskning, som forklart i våre trusselvurderingskriterier .

Infiserte datamaskiner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

Se også Kriterier for trusselvurdering .

| Trusselnivå: | 100 % (Høy) |

| Infiserte datamaskiner: | 2 |

| Først sett: | January 9, 2025 |

| OS(er) berørt: | Windows |

Blant risikoene som utgjøres av trusler om nettsikkerhet, er løsepengevare fortsatt en vedvarende fare. En av de nyeste og mer sofistikerte stammene, YE1337 Ransomware, har fanget oppmerksomheten til sikkerhetsforskere på grunn av den aggressive filkrypteringstaktikken og mangelen på direkte kommunikasjon fra operatørene. Å forstå hvordan YE1337 fungerer og ta i bruk sterke sikkerhetstiltak er helt avgjørende for at brukerne skal beskytte dataene og enhetene sine.

Innholdsfortegnelse

Hvordan YE1337 Ransomware krypterer filer

Når den er utført på et system, begynner YE1337 Ransomware umiddelbart å kryptere filer, noe som gjør dem utilgjengelige. Den legger til utvidelsen '.YE1337' til hver kryptert fil, og endrer navn som 'document.docx' til 'document.docx.YE1337.' Denne endringen signaliserer at filen er låst med en sterk krypteringsalgoritme.

I tillegg til å kryptere filer, etterlater YE1337 en løsepenge med tittelen 'YE1337_read_me.txt.' Dette dokumentet advarer ofre om at filene deres vil forbli permanent utilgjengelige med mindre de betaler løsepenger. Angriperne hevder at forsøk på å gjenopprette filer ved hjelp av tredjepartsverktøy er fåfengt og kan føre til irreversibel skade. De advarer også mot å slå av eller koble fra det berørte systemet, og sier at slike handlinger kan føre til permanent tap av data. Imidlertid mangler løsepengene direkte kontaktinformasjon, noe som gjør det uklart hvordan ofrene forventes å gå frem.

Bør du betale løsepenger?

Selv om ofre kan føle seg tvunget til å betale løsepenger i håp om å få tilbake tilgang til filene sine, fraråder cybersikkerhetseksperter det sterkt. Det er ingen garantier for at angripere vil gi det nødvendige dekrypteringsverktøyet etter å ha mottatt betaling. Mange ofre for løsepengevareangrep har rapportert at de har mistet både pengene sine og dataene sine. Videre oppmuntrer betaling av løsepenger bare nettkriminelle til å fortsette sine operasjoner, noe som fører til flere angrep i fremtiden.

Hvordan en løsepengevare som YE1337 sprer seg

YE1337 Ransomware, som mange andre filkrypterende trusler, er avhengig av villedende distribusjonstaktikker for å infiltrere systemer. Brukere kan ubevisst laste ned løsepengevaren gjennom:

- Piratkopiert programvare og crackingverktøy: Cyberkriminelle skjuler ofte løsepengevare innenfor uautoriserte programvarenedlastinger, nøkkelgener og aktiveringsverktøy.

- Uredelige e-postvedlegg: Uredelige e-poster kan inneholde infiserte vedlegg eller lenker som laster ned løsepengeprogramvare når de klikkes.

- Utnyttet programvaresårbarhet: Utdatert programvare med sikkerhetsfeil gir angripere et inngangspunkt for å utføre ondsinnet kode.

Styrk ditt forsvar mot løsepengeprogramvare

For å redusere risikoen for å bli offer for YE1337 Ransomware og lignende trusler, bør brukere implementere følgende beste sikkerhetspraksis:

- Hold operativsystemer og programvare oppgradert : Regelmessige oppdateringer retter opp sikkerhetssårbarheter som nettkriminelle utnytter for å distribuere løsepengeprogramvare.

- Unngå mistenkelige e-postvedlegg og koblinger : Få aldri tilgang til uventede e-poster eller lenker fra ukjente avsendere. Hvis en e-post hevder at den haster, må du bekrefte legitimiteten før du gjør noe.

- Bruk pålitelig sikkerhetsprogramvare : En robust nettsikkerhetsløsning med trusseldeteksjon i sanntid kan bidra til å forhindre løsepengevareinfeksjoner.

- Aktiver sikkerhetskopiering av filer : Sikkerhetskopier viktige filer regelmessig til en separat stasjon eller en sikker skylagringstjeneste. Dette garanterer at data kan gjenopprettes uten å betale løsepenger.

- Deaktiver makroer i dokumenter : Angripere skjuler ofte løsepengevare i makroaktiverte MS Office-dokumenter. Deaktivering av makroer som standard reduserer risikoen for infeksjon.

- Vær forsiktig med gratis nedlasting av programvare : Unngå å laste ned programvare fra uoffisielle kilder, da disse ofte inneholder skjulte trusler.

- Begrens administrative rettigheter : Begrens brukertillatelser på enheter for å forhindre uautorisert kjøring av ondsinnede filer.

Siste tanker

YE1337 Ransomware fremhever den pågående trusselen fra filkrypterende angrep, og understreker behovet for proaktive sikkerhetstiltak. Siden løsepengene ikke gir noen direkte mulighet til å kontakte angriperne, har ofre enda færre alternativer når de står overfor en infeksjon. Det beste forsvaret mot løsepengevare er forebygging – ved å holde seg informert, utvise forsiktighet på nettet og opprettholde sterke cybersikkerhetsvaner, kan brukere minimere risikoen og beskytte sine verdifulle data.

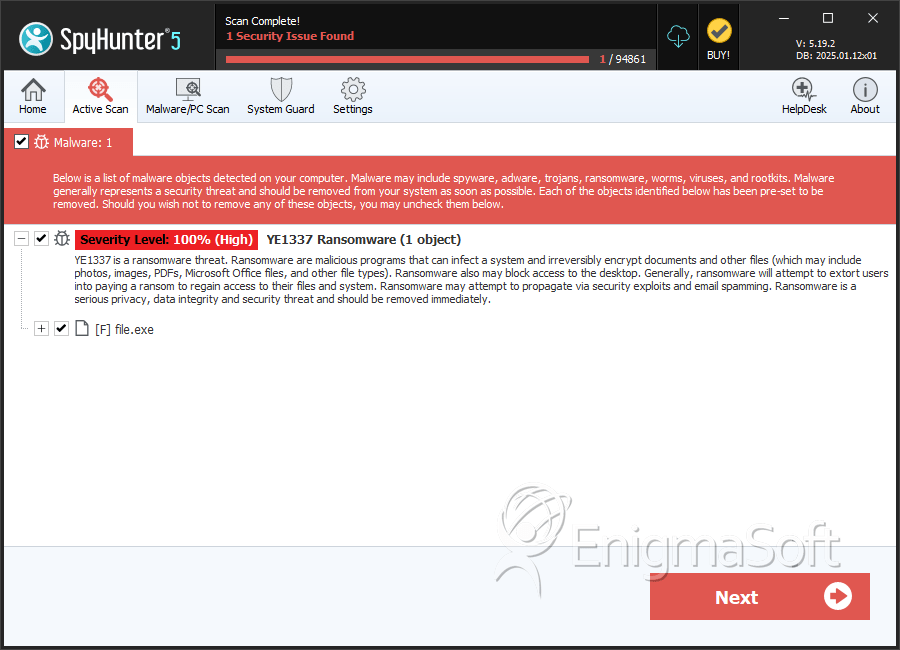

SpyHunter oppdager og fjerner YE1337 løsepengevare

Detaljer om filsystem

| # | Filnavn | MD5 |

Deteksjoner

Deteksjoner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

|

|---|---|---|---|

| 1. | eafbe9c6868646f2f029e3eda372d6085060fafc8d8612c7b78ad148f8c4f6ef | ef3f8a5db3585abcf8297be3f155346e | 2 |