Sorcery Ransomware

Įrenginių apsauga nuo kenkėjiškų programų grėsmių yra labai svarbi šiuolaikiniame skaitmeniniame amžiuje, kai kibernetiniai nusikaltėliai nuolat kuria naujus ir sudėtingus pažeidžiamumų išnaudojimo metodus. Vienas iš grėsmingiausių kenkėjiškų programų tipų yra išpirkos reikalaujančios programos, kurios gali turėti pražūtingų padarinių tiek asmenims, tiek organizacijoms.

Turinys

Kas yra burtų išpirkos programa?

Tyrėjai nustatė ypač grėsmingą grėsmę, žinomą kaip Sorcery Ransomware. Ši žalinga programinė įranga sukurta tam, kad būtų šifruojami aukų duomenys ir reikalaujama išpirkos už iššifravimo raktą. Kai jis vykdomas aukos sistemoje, jis užšifruoja failus ir prie pradinių failų pavadinimų prideda plėtinį „.sorcery“. Pavyzdžiui, failas pavadinimu „1.doc“ būtų paverstas „1.doc.sorcery“, o „2.pdf“ taptų „2.pdf.sorcery“.

Šifravimo procesas ir poveikis

Užbaigus šifravimo procesą, Sorcery Ransomware pakeičia darbalaukio foną ir sugeneruoja išpirkos raštelį pavadinimu „README.hta“. Ši pastaba informuoja aukas, kad jų failai buvo užšifruoti ir paimti, o vienintelis būdas atkurti jų duomenis yra sumokėti išpirką už užpuolikų iššifravimo raktą ir programinę įrangą. Raštelyje taip pat grasinama, kad išfiltruoti duomenys bus nutekinti kibernetinių nusikaltėlių „Tor“ tinklo svetainėje, jei išpirka nebus sumokėta per 24 valandas.

Specialistų įspėjimai ir patarimai

Ekspertai pabrėžia, kad retai kada įmanoma iššifruoti failus, užšifruotus išpirkos reikalaujančiomis programomis, tokiomis kaip „Sorcery“, be užpuolikų pagalbos. Net ir tais atvejais, kai sumokama išpirka, aukos dažnai negauna reikiamų raktų ar įrankių savo duomenims iššifruoti. Todėl labai nerekomenduojama mokėti išpirkos, nes tai ne tik neužtikrina failų atkūrimo, bet ir finansuoja nusikalstamą veiklą.

Pašalinimas ir atkūrimas

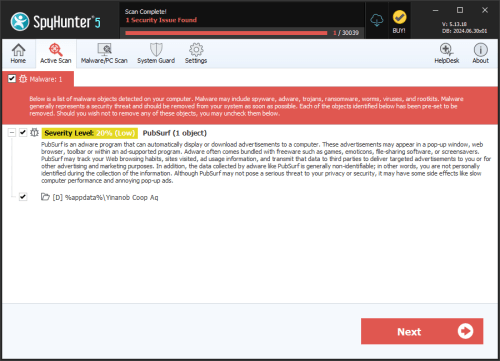

Kad būtų išvengta tolesnio šifravimo, Sorcery Ransomware programa turi būti pašalinta iš užkrėstos operacinės sistemos. Deja, pašalinus išpirkos reikalaujančią programą, jau pažeisti failai neatkuriami. Tai pabrėžia būtinybę imtis aktyvių priemonių siekiant apsaugoti įrenginius nuo ransomware infekcijų.

Apsaugos priemonės nuo Ransomware

Norėdami apsaugoti įrenginius nuo išpirkos reikalaujančių programų, pvz., Sorcery, vartotojai turėtų įgyvendinti šias saugos priemones:

- Reguliarios atsarginės kopijos : Reguliariai kurkite visų svarbių ar neskelbtinų duomenų atsargines kopijas išoriniuose diskuose arba debesies saugykloje. Įsitikinkite, kad atsarginės kopijos nėra prijungtos prie tinklo, kad išpirkos reikalaujančios programos taip pat neužkrėstų ir neužšifruotų.

Taikydami šias saugumo priemones, vartotojai gali žymiai sumažinti išpirkos reikalaujančių programų užkrėtimo riziką ir apsaugoti savo vertingus duomenis nuo kibernetinių nusikaltėlių.

Visas išpirkos rašto tekstas, paliktas Sorcery Ransomware aukoms, yra toks:

'SORCERY RANSOMWARE NOTE

What happened?

All of your files are encrypted and stolen. Stolen data will be published soon on our Tor website. There is no way to recover your data and prevent data leakage without us. Decryption is not possible without the private key. Don't waste your and our time trying to recover your files on your own; it is impossible without our help.What is Ransomware?

Ransomware is a type of malicious software that encrypts your files and demands a ransom payment to restore access to them. Once your files are encrypted, you will not be able to open or use them without a special decryption key. In addition to encrypting your files, ransomware can also steal your data and threaten to publish it if the ransom is not paid.What is a Decryptor?

A decryptor is a tool that can reverse the encryption applied by ransomware, allowing you to regain access to your files. The decryptor requires a unique private key, which is held by the attackers. Without this key, it is impossible to decrypt your files.How to recover files & prevent leakage?

We promise that you can recover all your files safely and prevent data leakage. We can do it!Contact Us

Email: Johnaso@Onionmail.comEnter DECRYPTION ID: S10

You need to contact us within 24 hours so that we can discuss the price for the decryptor.'