Sorcery Ransomware

在當今的數位時代,保護設備免受惡意軟體威脅至關重要,網路犯罪分子不斷開發新的複雜方法來利用漏洞。最具威脅的惡意軟體類型之一是勒索軟體,它可能對個人和組織造成毀滅性影響。

目錄

什麼是巫術勒索軟體?

研究人員發現了一種特別危險的威脅,稱為巫術勒索軟體。這種有害軟體的設計目的是加密受害者的資料並索取解密金鑰的贖金。一旦在受害者的系統上執行,它就會加密檔案並在原始檔案名稱後面附加「.巫術」副檔名。例如,名為“1.doc”的檔案將轉換為“1.doc.sorcery”,“2.pdf”將轉換為“2.pdf.sorcery”。

加密過程和影響

完成加密過程後,巫術勒索軟體會更改桌面桌布並產生標題為「README.hta」的勒索字條。此說明告知受害者,他們的文件已被加密並被盜取,恢復資料的唯一方法是向攻擊者支付解密金鑰和軟體的贖金。該說明還威脅稱,如果 24 小時內未支付贖金,網路犯罪分子的 Tor 網路網站上的洩漏資料將被洩露。

專家的警告和建議

專家強調,如果沒有攻擊者的幫助,幾乎不可能解密 Sorcery 等勒索軟體加密的檔案。即使支付了贖金,受害者通常也不會收到解密資料所需的金鑰或工具。因此,強烈建議不要支付贖金,因為這不僅不能保證文件恢復,而且還為犯罪活動提供資金。

移除和恢復

為了防止進一步加密,必須從受感染的作業系統中移除 Sorcery Ransomware。不幸的是,刪除勒索軟體並不能恢復已經受損的檔案。這凸顯了首先採取主動措施保護設備免受勒索軟體感染的必要性。

防範勒索軟體的安全措施

為了保護設備免受 Sorcery 等勒索軟體的侵害,使用者應實施以下安全措施:

- 定期備份:定期備份外部磁碟機或雲端儲存上的任何重要或敏感資料。確保備份未連接到網絡,以防止勒索軟體感染和加密它們。

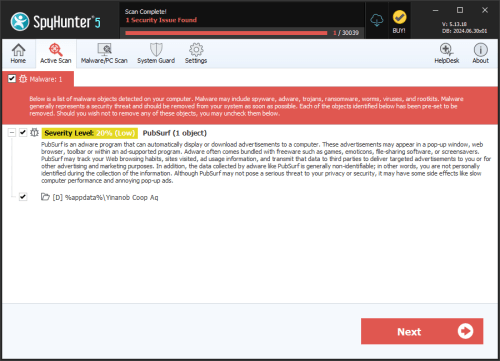

- 反惡意軟體:安裝並定期更新信譽良好的反惡意軟體軟體,以偵測和阻止勒索軟體威脅。

- 軟體更新:讓所有軟體(包括所有已安裝的應用程式和作業系統)保持最新狀態,以修補勒索軟體可能利用的漏洞。

- 電子郵件警告:請謹慎對待電子郵件附件和鏈接,尤其是來自未知或未經請求的來源的附件和鏈接。勒索軟體通常透過網路釣魚電子郵件傳播。

- 網路安全:實施強大的網路安全防禦,例如入侵暴露系統和防火牆,以防止未經授權的嘗試存取您的系統。

- 使用者教育:對您自己和您的員工進行有關勒索軟體風險和安全線上實踐的教育,以減少感染的可能性。

透過採用這些安全措施,使用者可以大幅降低勒索軟體感染的風險,並保護其寶貴資料免受網路犯罪分子的侵害。

巫術勒索軟體受害者留下的贖金字條全文如下:

'SORCERY RANSOMWARE NOTE

What happened?

All of your files are encrypted and stolen. Stolen data will be published soon on our Tor website. There is no way to recover your data and prevent data leakage without us. Decryption is not possible without the private key. Don't waste your and our time trying to recover your files on your own; it is impossible without our help.What is Ransomware?

Ransomware is a type of malicious software that encrypts your files and demands a ransom payment to restore access to them. Once your files are encrypted, you will not be able to open or use them without a special decryption key. In addition to encrypting your files, ransomware can also steal your data and threaten to publish it if the ransom is not paid.What is a Decryptor?

A decryptor is a tool that can reverse the encryption applied by ransomware, allowing you to regain access to your files. The decryptor requires a unique private key, which is held by the attackers. Without this key, it is impossible to decrypt your files.How to recover files & prevent leakage?

We promise that you can recover all your files safely and prevent data leakage. We can do it!Contact Us

Email: Johnaso@Onionmail.comEnter DECRYPTION ID: S10

You need to contact us within 24 hours so that we can discuss the price for the decryptor.'