Sorcery Ransomware

在当今的数字时代,保护设备免受恶意软件威胁至关重要,因为网络犯罪分子不断开发新的复杂方法来利用漏洞。勒索软件是威胁最大的恶意软件类型之一,它可以对个人和组织造成毁灭性的影响。

目录

Sorcery 勒索软件是什么?

研究人员发现了一种特别危险的威胁,即 Sorcery 勒索软件。这种有害软件的设计目的是加密受害者的数据并索要解密密钥的赎金。一旦在受害者的系统上执行,它就会加密文件并在原始文件名后附加“.sorcery”扩展名。例如,名为“1.doc”的文件将转换为“1.doc.sorcery”,而“2.pdf”将转换为“2.pdf.sorcery”。

加密过程和影响

完成加密过程后,Sorcery 勒索软件会更改桌面壁纸并生成名为“README.hta”的勒索信。该信告知受害者,他们的文件已被加密并被盗,恢复数据的唯一方法是向攻击者支付赎金以获取解密密钥和软件。该信还威胁说,如果赎金在 24 小时内未支付,则会在网络犯罪分子的 Tor 网络网站上泄露窃取的数据。

专家的警告和建议

专家强调,如果没有攻击者的帮助,几乎不可能解密被勒索软件(如 Sorcery)加密的文件。即使在支付赎金的情况下,受害者通常也不会收到解密数据所需的密钥或工具。因此,强烈不建议支付赎金,因为这不仅不能保证文件恢复,还会为犯罪活动提供资金。

移除和恢复

为了防止进一步加密,必须从受感染的操作系统中删除 Sorcery 勒索软件。不幸的是,删除勒索软件并不能恢复已受感染的文件。这凸显了采取主动措施保护设备免受勒索软件感染的必要性。

防范勒索软件的安全措施

为了保护设备免受 Sorcery 等勒索软件的攻击,用户应实施以下安全措施:

- 定期备份:定期备份外部驱动器或云存储上的任何重要或敏感数据。确保备份未连接到网络,以防止勒索软件感染和加密它们。

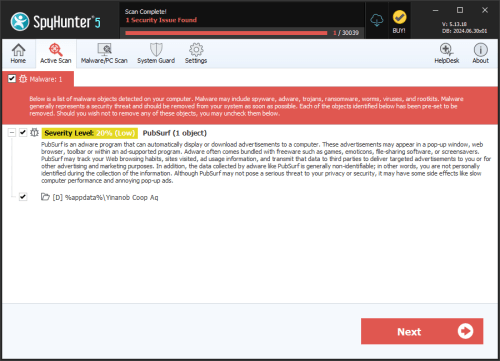

- 反恶意软件:安装并定期更新信誉良好的反恶意软件,以检测和阻止勒索软件威胁。

- 软件更新:保持所有软件(包括所有已安装的应用程序和操作系统)保持最新版本,以修补勒索软件可能利用的漏洞。

- 电子邮件警告:谨慎对待电子邮件附件和链接,尤其是来自未知或未经请求的来源的附件和链接。勒索软件通常通过网络钓鱼电子邮件传播。

- 网络安全:实施强大的网络安全防御,例如入侵暴露系统和防火墙,以防止未经授权的访问您的系统的行为。

- 用户教育:让您自己和您的员工了解勒索软件的风险和安全的在线实践,以减少感染的可能性。

通过采用这些安全措施,用户可以显著降低勒索软件感染的风险,并保护他们的宝贵数据免遭网络犯罪分子的侵害。

Sorcery 勒索软件受害者收到的勒索信全文如下:

'SORCERY RANSOMWARE NOTE

What happened?

All of your files are encrypted and stolen. Stolen data will be published soon on our Tor website. There is no way to recover your data and prevent data leakage without us. Decryption is not possible without the private key. Don't waste your and our time trying to recover your files on your own; it is impossible without our help.What is Ransomware?

Ransomware is a type of malicious software that encrypts your files and demands a ransom payment to restore access to them. Once your files are encrypted, you will not be able to open or use them without a special decryption key. In addition to encrypting your files, ransomware can also steal your data and threaten to publish it if the ransom is not paid.What is a Decryptor?

A decryptor is a tool that can reverse the encryption applied by ransomware, allowing you to regain access to your files. The decryptor requires a unique private key, which is held by the attackers. Without this key, it is impossible to decrypt your files.How to recover files & prevent leakage?

We promise that you can recover all your files safely and prevent data leakage. We can do it!Contact Us

Email: Johnaso@Onionmail.comEnter DECRYPTION ID: S10

You need to contact us within 24 hours so that we can discuss the price for the decryptor.'