Oprogramowanie ransomware Sorcery

Ochrona urządzeń przed zagrożeniami ze strony złośliwego oprogramowania ma kluczowe znaczenie w dzisiejszej erze cyfrowej, w której cyberprzestępcy nieustannie opracowują nowe i wyrafinowane metody wykorzystywania luk w zabezpieczeniach. Jednym z najgroźniejszych rodzajów złośliwego oprogramowania jest oprogramowanie ransomware, które może mieć niszczycielski wpływ zarówno na osoby fizyczne, jak i organizacje.

Spis treści

Co to jest oprogramowanie ransomware Sorcery?

Badacze zidentyfikowali szczególnie groźne zagrożenie znane jako Sorcery Ransomware. To szkodliwe oprogramowanie zostało zaprojektowane specjalnie w celu szyfrowania danych ofiar i żądania okupu za klucz deszyfrujący. Po uruchomieniu w systemie ofiary szyfruje pliki i dodaje rozszerzenie „.sorcery” do oryginalnych nazw plików. Na przykład plik o nazwie „1.doc” zostanie przekształcony w „1.doc.sorcery”, a „2.pdf” stanie się „2.pdf.sorcery”.

Proces szyfrowania i wpływ

Po zakończeniu procesu szyfrowania, Sorcery Ransomware zmienia tapetę pulpitu i generuje notatkę z żądaniem okupu zatytułowaną „README.hta”. Ta notatka informuje ofiary, że ich pliki zostały zaszyfrowane i zabrane, a jedynym sposobem na odzyskanie danych jest zapłacenie okupu za klucz deszyfrujący i oprogramowanie od atakujących. Notatka grozi również wyciekiem wyekstrahowanych danych na stronę sieci Tor cyberprzestępców, jeśli okup nie zostanie zapłacony w ciągu 24 godzin.

Ostrzeżenia i porady ekspertów

Eksperci podkreślają, że odszyfrowanie plików zaszyfrowanych przez oprogramowanie ransomware takie jak Sorcery rzadko jest możliwe bez pomocy atakujących. Nawet w przypadku zapłacenia okupu ofiary często nie otrzymują niezbędnych kluczy ani narzędzi do odszyfrowania swoich danych. Dlatego zdecydowanie odradza się płacenie okupu, ponieważ nie tylko nie gwarantuje to odzyskania plików, ale także finansuje działalność przestępczą.

Usuwanie i odzyskiwanie

Aby zapobiec dalszemu szyfrowaniu, oprogramowanie Sorcery Ransomware musi zostać usunięte z zainfekowanego systemu operacyjnego. Niestety usunięcie ransomware nie przywraca już zainfekowanych plików. Podkreśla to konieczność podjęcia proaktywnych działań w celu przede wszystkim ochrony urządzeń przed infekcjami oprogramowaniem ransomware.

Środki bezpieczeństwa chroniące przed oprogramowaniem ransomware

Aby chronić urządzenia przed oprogramowaniem ransomware takim jak Sorcery, użytkownicy powinni wdrożyć następujące środki bezpieczeństwa:

- Regularne kopie zapasowe : twórz regularne kopie zapasowe wszelkich niezbędnych lub wrażliwych danych na dyskach zewnętrznych lub w chmurze. Upewnij się, że kopie zapasowe nie są podłączone do sieci, aby zapobiec infekowaniu i szyfrowaniu oprogramowania ransomware.

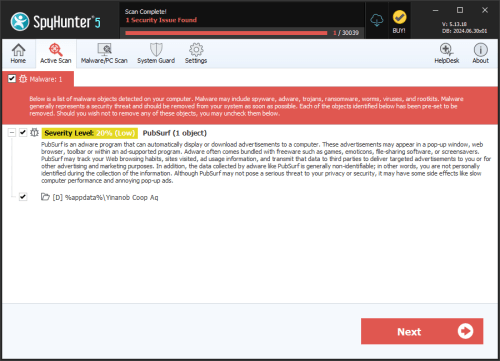

- Oprogramowanie chroniące przed złośliwym oprogramowaniem : instaluj i regularnie aktualizuj renomowane oprogramowanie chroniące przed złośliwym oprogramowaniem, aby wykrywać i blokować zagrożenia oprogramowaniem ransomware.

- Aktualizacje oprogramowania : aktualizuj całe oprogramowanie, w tym wszystkie zainstalowane aplikacje i system operacyjny, aby łatać luki w zabezpieczeniach, które może wykorzystać oprogramowanie ransomware.

- Uwaga dotycząca poczty e-mail : zachowaj ostrożność w przypadku załączników i łączy do wiadomości e-mail, zwłaszcza pochodzących z nieznanych lub niechcianych źródeł. Ransomware często rozprzestrzenia się poprzez e-maile phishingowe.

- Bezpieczeństwo sieci : wdrażaj silne zabezpieczenia sieci, takie jak systemy zapobiegające włamaniom i zapory ogniowe, aby zapobiegać nieautoryzowanym próbom dostępu do Twoich systemów.

- Edukacja użytkowników : Edukuj siebie i swoich pracowników na temat zagrożeń związanych z oprogramowaniem ransomware i bezpiecznych praktyk w Internecie, aby zmniejszyć prawdopodobieństwo infekcji.

Przyjmując te środki bezpieczeństwa, użytkownicy mogą znacznie zminimalizować ryzyko infekcji ransomware i chronić swoje cenne dane przed cyberprzestępcami.

Pełny tekst żądania okupu pozostawionego ofiarom oprogramowania Sorcery Ransomware to:

'SORCERY RANSOMWARE NOTE

What happened?

All of your files are encrypted and stolen. Stolen data will be published soon on our Tor website. There is no way to recover your data and prevent data leakage without us. Decryption is not possible without the private key. Don't waste your and our time trying to recover your files on your own; it is impossible without our help.What is Ransomware?

Ransomware is a type of malicious software that encrypts your files and demands a ransom payment to restore access to them. Once your files are encrypted, you will not be able to open or use them without a special decryption key. In addition to encrypting your files, ransomware can also steal your data and threaten to publish it if the ransom is not paid.What is a Decryptor?

A decryptor is a tool that can reverse the encryption applied by ransomware, allowing you to regain access to your files. The decryptor requires a unique private key, which is held by the attackers. Without this key, it is impossible to decrypt your files.How to recover files & prevent leakage?

We promise that you can recover all your files safely and prevent data leakage. We can do it!Contact Us

Email: Johnaso@Onionmail.comEnter DECRYPTION ID: S10

You need to contact us within 24 hours so that we can discuss the price for the decryptor.'