Sorcery Ransomware

تعد حماية الأجهزة من تهديدات البرامج الضارة أمرًا بالغ الأهمية في العصر الرقمي الحالي، حيث يقوم مجرمو الإنترنت باستمرار بتطوير أساليب جديدة ومتطورة لاستغلال نقاط الضعف. أحد أكثر أنواع البرامج الضارة تهديدًا هو برامج الفدية، والتي يمكن أن يكون لها آثار مدمرة على الأفراد والمؤسسات على حدٍ سواء.

جدول المحتويات

ما هو برنامج الفدية السحري؟

حدد الباحثون تهديدًا خطيرًا بشكل خاص يُعرف باسم Sorcery Ransomware. تم تصميم هذا البرنامج الضار لغرض محدد وهو تشفير بيانات الضحايا والمطالبة بفدية مقابل مفتاح فك التشفير. بمجرد تنفيذه على نظام الضحية، يقوم بتشفير الملفات وإلحاق ملحق ".sorcery" بأسماء الملفات الأصلية. على سبيل المثال، سيتم تحويل الملف المسمى "1.doc" إلى "1.doc.sorcery"، وسيتحول "2.pdf" إلى "2.pdf.sorcery".

عملية التشفير وتأثيرها

بعد إكمال عملية التشفير، يقوم برنامج Sorcery Ransomware بتغيير خلفية سطح المكتب وإنشاء مذكرة فدية بعنوان "README.hta". تُعلم هذه المذكرة الضحايا بأن ملفاتهم قد تم تشفيرها وأخذها، وأن الطريقة الوحيدة لاستعادة بياناتهم هي دفع فدية مقابل مفتاح فك التشفير والبرمجيات من المهاجمين. وتهدد المذكرة أيضًا بتسريب البيانات المسربة على موقع شبكة Tor الخاصة بمجرمي الإنترنت إذا لم يتم دفع الفدية خلال 24 ساعة.

تحذيرات ونصائح الخبراء

يؤكد الخبراء أن فك تشفير الملفات المشفرة بواسطة برامج الفدية مثل Sorcery نادرًا ما يكون ممكنًا دون مساعدة المهاجمين. وحتى في الحالات التي يتم فيها دفع الفدية، غالبًا لا يحصل الضحايا على المفاتيح أو الأدوات اللازمة لفك تشفير بياناتهم. ولذلك، لا ينصح بشدة بدفع الفدية، لأنها لا تفشل في ضمان استرداد الملفات فحسب، بل تمول الأنشطة الإجرامية أيضًا.

الإزالة والاسترداد

لمنع المزيد من التشفير، يجب إزالة Sorcery Ransomware من نظام التشغيل المصاب. ولسوء الحظ، فإن إزالة برنامج الفدية لا يؤدي إلى استعادة الملفات التي تم اختراقها بالفعل. وهذا يسلط الضوء على ضرورة اتخاذ تدابير استباقية لحماية الأجهزة من إصابات برامج الفدية في المقام الأول.

التدابير الأمنية للحماية من برامج الفدية

لحماية الأجهزة من برامج الفدية مثل Sorcery، يجب على المستخدمين تنفيذ الإجراءات الأمنية التالية:

- النسخ الاحتياطية المنتظمة : احتفظ بنسخ احتياطية منتظمة لأي بيانات أساسية أو حساسة على محركات الأقراص الخارجية أو التخزين السحابي. تأكد من عدم اتصال النسخ الاحتياطية بالشبكة لمنع برامج الفدية من إصابتها وتشفيرها أيضًا.

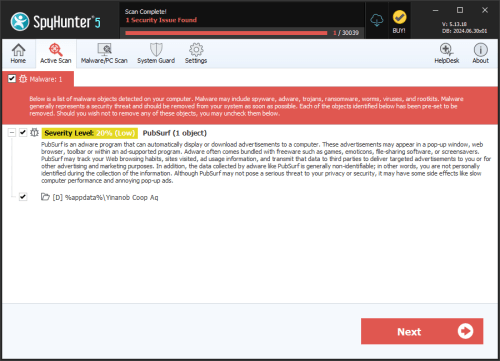

- برامج مكافحة البرامج الضارة : قم بتثبيت برامج مكافحة البرامج الضارة ذات السمعة الطيبة وتحديثها بانتظام لاكتشاف تهديدات برامج الفدية وحظرها.

- تحديثات البرامج : حافظ على تحديث جميع البرامج، بما في ذلك جميع التطبيقات المثبتة ونظام التشغيل، لتصحيح الثغرات الأمنية التي يمكن أن تستغلها برامج الفدية.

- تحذير عبر البريد الإلكتروني : كن حذرًا عند التعامل مع مرفقات وروابط البريد الإلكتروني، خاصة الواردة من مصادر غير معروفة أو غير مرغوب فيها. غالبًا ما تنتشر برامج الفدية عبر رسائل البريد الإلكتروني التصيدية.

- أمان الشبكة : قم بتنفيذ دفاعات قوية لسلامة الشبكة، مثل أنظمة التعرض للتطفل وجدران الحماية، لمنع المحاولات غير المصرح بها للوصول إلى أنظمتك.

- تثقيف المستخدم : قم بتثقيف نفسك وموظفيك حول مخاطر برامج الفدية والممارسات الآمنة عبر الإنترنت لتقليل احتمالية الإصابة.

ومن خلال اعتماد هذه التدابير الأمنية، يمكن للمستخدمين تقليل مخاطر الإصابة ببرامج الفدية بشكل كبير وحماية بياناتهم القيمة من مجرمي الإنترنت.

النص الكامل لمذكرة الفدية المتبقية لضحايا برنامج Sorcery Ransomware هو:

'SORCERY RANSOMWARE NOTE

What happened?

All of your files are encrypted and stolen. Stolen data will be published soon on our Tor website. There is no way to recover your data and prevent data leakage without us. Decryption is not possible without the private key. Don't waste your and our time trying to recover your files on your own; it is impossible without our help.What is Ransomware?

Ransomware is a type of malicious software that encrypts your files and demands a ransom payment to restore access to them. Once your files are encrypted, you will not be able to open or use them without a special decryption key. In addition to encrypting your files, ransomware can also steal your data and threaten to publish it if the ransom is not paid.What is a Decryptor?

A decryptor is a tool that can reverse the encryption applied by ransomware, allowing you to regain access to your files. The decryptor requires a unique private key, which is held by the attackers. Without this key, it is impossible to decrypt your files.How to recover files & prevent leakage?

We promise that you can recover all your files safely and prevent data leakage. We can do it!Contact Us

Email: Johnaso@Onionmail.comEnter DECRYPTION ID: S10

You need to contact us within 24 hours so that we can discuss the price for the decryptor.'