Пълен Ransomware

Показател за заплахи

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards са доклади за оценка на различни заплахи от зловреден софтуер, които са събрани и анализирани от нашия изследователски екип. EnigmaSoft Threat Scorecards оценява и класира заплахите, като използва няколко показателя, включително реални и потенциални рискови фактори, тенденции, честота, разпространение и устойчивост. EnigmaSoft Threat Scorecards се актуализират редовно въз основа на нашите изследователски данни и показатели и са полезни за широк кръг компютърни потребители, от крайни потребители, търсещи решения за премахване на зловреден софтуер от техните системи, до експерти по сигурността, анализиращи заплахи.

EnigmaSoft Threat Scorecards показва разнообразна полезна информация, включително:

Класиране: Класирането на определена заплаха в базата данни за заплахи на EnigmaSoft.

Ниво на сериозност: Определеното ниво на сериозност на обект, представено числено, въз основа на нашия процес на моделиране на риска и изследване, както е обяснено в нашите критерии за оценка на заплахите .

Заразени компютри: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

Вижте също Критерии за оценка на заплахите .

| Ниво на заплаха: | 100 % (Високо) |

| Заразени компютри: | 6 |

| Първо видяно: | January 26, 2022 |

| Последно видян: | January 27, 2022 |

| Засегнати операционни системи: | Windows |

Factfull Ransomware може да се използва при атаки срещу потребители, които ще заключат данните, съхранявани на техните компютри. Заплахата е предназначена да засегне множество типове файловепо-специално, докато алгоритъмът за криптиране, който използва, гарантира, че заключените файлове няма да бъдат лесно възстановени. Откриването на този конкретен ransomware се приписва на изследователя на infosec, който минава от GrujaRS в Twitter. Анализът потвърди, че Factful Ransomware е вариант от семейството на злонамерен софтуер Makop.

Освен че заключва почти всички данни, открити на взломените устройства, Factful Ransomware също така ще промени имената на засегнатите файлове. Първо, заплахата ще присвои низ от знаци, които да действат като идентификатор на конкретната жертва. Този символен низ ще бъде последван от имейл адрес (factfull0103@airmail.cc имейл), контролиран от нападателите. Накрая, '.factfull' ще бъде добавено като ново файлово разширение.

Съдържание

Изисквания на Factfull Ransomware

Съобщението за откуп за заплахата ще бъде пуснато в системата на жертвата като текстов файл с име „readme-warning.txt“. Бележката за откуп е структурирана като често задавани въпроси с множество въпроси. Отговорите разкриват, че жертвите ще трябва да платят откуп, за да получат помощ от киберпрестъпниците.

Плащането на откуп ще трябва да се извърши с помощта на криптовалутата Bitcoin. До два файла като изображения и MS Word документи могат да бъдат изпратени на хакерите, за да бъдат декриптирани безплатно. Файловете не трябва да съдържат важни данни и не трябва да надвишават 1MB по размер. Що се отнася до начините за достигане до нападателите, бележката предоставя три различни имейл адреса – „factfull0103@airmail.cc“, „pecunia0318@tutanota.com“ и „pecunia0318@goat.si“.

Пълният текст на бележката за откуп е:

' Малък ЧЗВ:

.1.

Въпрос: Какво се случва?

О: Вашите файлове са криптирани и вече имат разширението "factfull". Файловата структура не беше повредена, направихме всичко възможно това да не се случи..2.

Въпрос: Как да възстановим файлове?

О: Ако искате да дешифрирате вашите файлове, ще трябва да платите в биткойни..3.

Въпрос: Какво ще кажете за гаранциите?

О: Това е просто бизнес. Абсолютно не ни пука за вас и вашите сделки, освен за получаване на ползи. Ако не си свършим работата и задълженията - никой няма да ни сътрудничи. Не е в наш интерес.

За да проверите възможността за връщане на файлове, можете да ни изпратите произволни 2 файла с ПРОСТИ разширения (jpg,xls,doc и т.н.… не бази данни!) и ниски размери (макс. 1 mb), ние ще ги дешифрираме и ще ви изпратим обратно . Това е нашата гаранция..4.

Въпрос: Как да се свържа с вас?

О: Можете да ни пишете на нашата пощенска кутия: factfull0103@airmail.cc или pecunia0318@tutanota.com или pecunia0318@goat.si.5.

Въпрос: Как ще продължи процесът на декриптиране след плащане?

О: След плащане ще Ви изпратим нашата програма за скенер-декодер и подробни инструкции за употреба. С тази програма ще можете да дешифрирате всичките си криптирани файлове..6.

В: Ако не искам да плащам на лоши хора като теб?

О: Ако не желаете да си сътрудничите с нашата услуга - за нас това няма значение. Но ще загубите времето и данните си, защото само ние имаме частния ключ. На практика - времето е много по-ценно от парите.:::ВНИМАВАЙ:::

НЕ се опитвайте да променяте криптирани файлове сами!

Ако ще се опитате да използвате софтуер на трети страни за възстановяване на вашите данни или антивирусни решения - моля, направете резервно копие за всички криптирани файлове!

Всякакви промени в криптирани файлове могат да доведат до повреда на частния ключ и в резултат на това загуба на всички данни. '

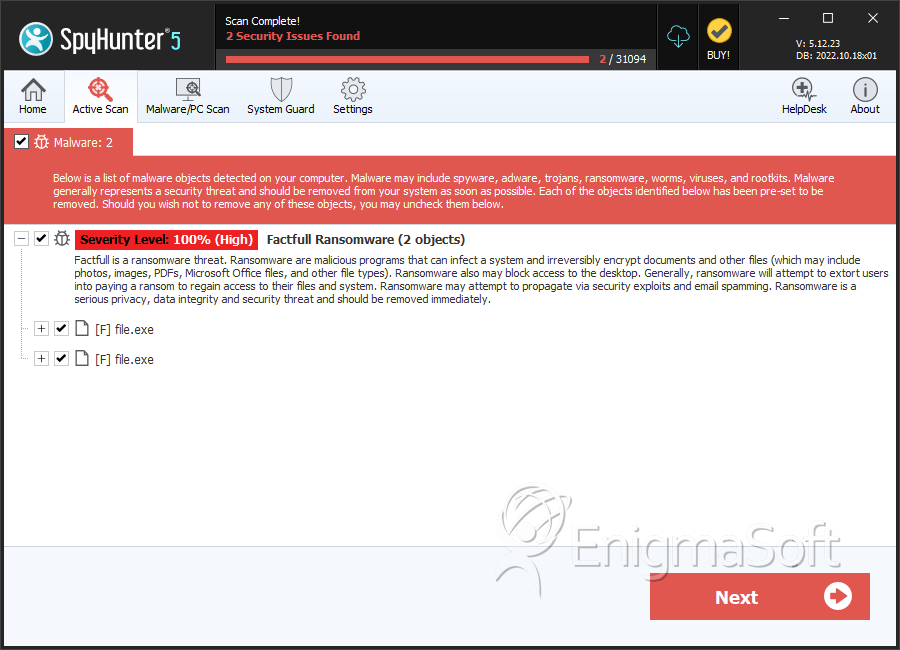

SpyHunter открива и премахва Пълен Ransomware

Подробности за файловата система

| # | Име на файл | MD5 |

Откривания

Откривания: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 041b9a65f3d50134427374dcd8ae4a07 | 3 |

| 2. | file.exe | 1b89064576d13b8bd653af2ee917d954 | 0 |