Factfull Ransomware

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Dreigingsniveau: | 100 % (Hoog) |

| Geïnfecteerde computers: | 6 |

| Eerst gezien: | January 26, 2022 |

| Laatst gezien: | January 27, 2022 |

| Beïnvloede besturingssystemen: | Windows |

De Factfull Ransomware kan worden gebruikt bij aanvallen op gebruikers die de gegevens op hun computers vergrendelen. De dreiging is ontworpen om verschillende bestandstypen te beïnvloedenin het bijzonder, terwijl het coderingsalgoritme dat het gebruikt ervoor zorgt dat de vergrendelde bestanden niet gemakkelijk kunnen worden hersteld. De ontdekking van deze specifieke ransomware wordt toegeschreven aan de infosec-onderzoeker die door GrujaRS op Twitter gaat. Analyse heeft bevestigd dat de Factful Ransomware een variant is uit de Makop-malwarefamilie.

Afgezien van het vergrendelen van bijna alle gegevens die op de gehackte apparaten zijn gevonden, zal de Factful Ransomware ook de namen van de getroffen bestanden wijzigen. Ten eerste zal de dreiging een reeks tekens toewijzen om als ID van het specifieke slachtoffer te fungeren. Deze tekenreeks wordt gevolgd door een e-mailadres (factfull0103@airmail.cc e-mail) dat wordt beheerd door de aanvallers. Ten slotte wordt '.factfull' toegevoegd als een nieuwe bestandsextensie.

Inhoudsopgave

Factfull eisen van Ransomware

Het losgeldbericht van de dreiging wordt op het systeem van het slachtoffer geplaatst als een tekstbestand met de naam 'readme-warning.txt'. De losgeldbrief is gestructureerd als een FAQ met meerdere vragen. Uit de antwoorden blijkt dat slachtoffers losgeld moeten betalen om hulp te krijgen van de cybercriminelen.

Het losgeld moet worden betaald met behulp van de Bitcoin-cryptocurrency. Er kunnen maximaal twee bestanden, zoals afbeeldingen en MS Word-documenten, naar de hackers worden gestuurd om gratis te worden ontsleuteld. De bestanden mogen geen belangrijke gegevens bevatten en mogen niet groter zijn dan 1 MB. Wat betreft manieren om de aanvallers te bereiken, bevat de notitie drie verschillende e-mailadressen - 'factfull0103@airmail.cc', 'pecunia0318@tutanota.com en 'pecunia0318@goat.si'.

De volledige tekst van het losgeld nota is:

' Kleine veelgestelde vragen:

.1.

V: Wat gebeurt er?

A: Uw bestanden zijn versleuteld en hebben nu de extensie "factfull". De bestandsstructuur was niet beschadigd, we hebben er alles aan gedaan zodat dit niet kon gebeuren..2.

V: Hoe bestanden te herstellen?

A: Als u uw bestanden wilt decoderen, moet u in bitcoins betalen..3.

Vraag: Hoe zit het met garanties?

A: Het is gewoon een bedrijf. Wij geven absoluut niets om u en uw deals, behalve om voordelen. Als we ons werk en onze verplichtingen niet doen, zal niemand met ons samenwerken. Het is niet in ons belang.

Om te controleren of bestanden kunnen worden geretourneerd, kunt u ons 2 bestanden met EENVOUDIGE extensies (jpg,xls,doc, enz.) . Dat is onze garantie..4.

Vraag: Hoe contact met u opnemen?

A: U kunt ons schrijven naar onze mailbox: factfull0103@airmail.cc of pecunia0318@tutanota.com of pecunia0318@goat.si.5.

V: Hoe verloopt het decoderingsproces na betaling?

A: Na betaling sturen wij u ons scanner-decoderprogramma en gedetailleerde gebruiksaanwijzingen. Met dit programma kun je al je versleutelde bestanden ontsleutelen..6.

Vraag: Als ik slechte mensen zoals jij niet wil betalen?

A: Als u niet meewerkt aan onze service, maakt dat voor ons niet uit. Maar u verliest uw tijd en gegevens, want alleen wij hebben de privésleutel. In de praktijk is tijd veel waardevoller dan geld.:::PAS OP:::

Probeer NIET zelf versleutelde bestanden te wijzigen!

Als u software van derden probeert te gebruiken voor het herstellen van uw gegevens of antivirusoplossingen, maak dan een back-up van alle versleutelde bestanden!

Elke wijziging in versleutelde bestanden kan leiden tot beschadiging van de privésleutel en als gevolg daarvan het verlies van alle gegevens. '

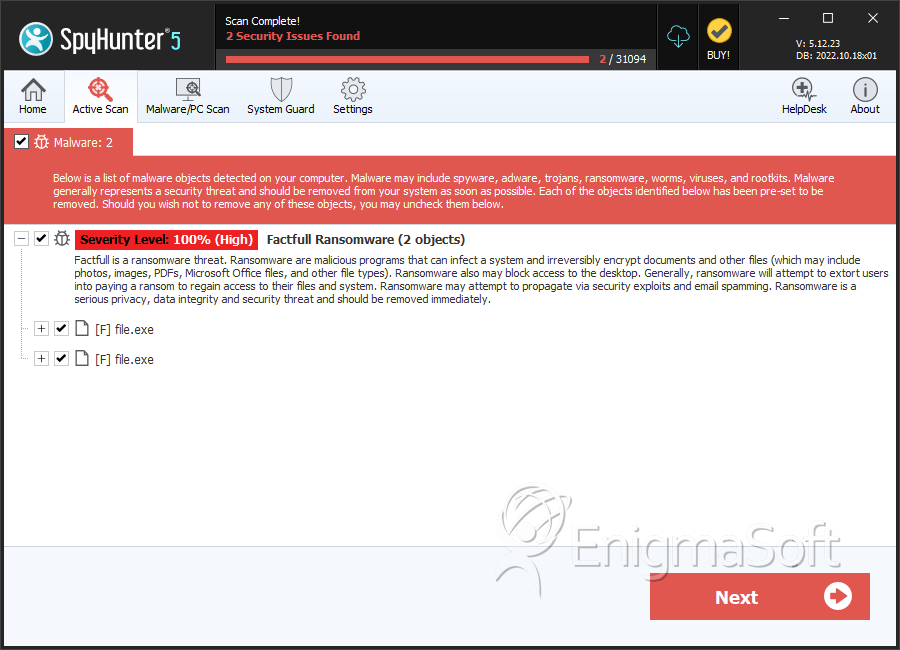

SpyHunter detecteert en verwijdert Factfull Ransomware

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 041b9a65f3d50134427374dcd8ae4a07 | 3 |

| 2. | file.exe | 1b89064576d13b8bd653af2ee917d954 | 0 |