Factfull Ransomware

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Livello di minaccia: | 100 % (Alto) |

| Computer infetti: | 6 |

| Visto per la prima volta: | January 26, 2022 |

| Ultima visualizzazione: | January 27, 2022 |

| Sistemi operativi interessati: | Windows |

Il Factfull Ransomware può essere utilizzato in attacchi contro utenti che bloccheranno i dati archiviati sui loro computer. La minaccia è progettata per influenzare numerosi tipi di filein particolare, mentre l'algoritmo di crittografia utilizzato garantisce che i file bloccati non vengano ripristinati facilmente. La scoperta di questo particolare ransomware è attribuita al ricercatore di infosec che si rivolge a GrujaRS su Twitter. L'analisi ha confermato che Factful Ransomware è una variante della famiglia di malware Makop.

Oltre a bloccare quasi tutti i dati trovati sui dispositivi violati, Factful Ransomware modificherà anche i nomi dei file interessati. Innanzitutto, la minaccia assegnerà una stringa di caratteri che fungerà da ID della vittima specifica. Questa stringa di caratteri sarà seguita da un indirizzo email (factfull0103@airmail.cc email) controllato dagli aggressori. Infine, '.factfull' verrà aggiunto come nuova estensione di file.

Sommario

Richieste di Factfull Ransomware

Il messaggio di riscatto della minaccia verrà rilasciato sul sistema della vittima come file di testo denominato "readme-warning.txt". La richiesta di riscatto è strutturata come una FAQ con più domande. Le risposte rivelano che le vittime dovranno pagare un riscatto per ottenere assistenza dai criminali informatici.

Il pagamento del riscatto dovrà essere effettuato utilizzando la criptovaluta Bitcoin. Fino a due file come immagini e documenti MS Word possono essere inviati agli hacker per essere decifrati gratuitamente. I file non devono contenere dati importanti e non devono superare 1 MB di dimensione. Per quanto riguarda i modi per raggiungere gli aggressori, la nota fornisce tre diversi indirizzi e-mail: "factfull0103@airmail.cc", "pecunia0318@tutanota.com e "pecunia0318@goat.si".

Il testo completo della richiesta di riscatto è:

' Piccole FAQ:

.1.

D: Che cosa è successo?

A: I tuoi file sono stati crittografati e ora hanno l'estensione "factfull". La struttura del file non è stata danneggiata, abbiamo fatto tutto il possibile affinché ciò non potesse accadere..2.

D: Come recuperare i file?

R: Se desideri decifrare i tuoi file dovrai pagare in bitcoin..3.

D: E le garanzie?

A: È solo un affare. Non ci importa assolutamente di te e delle tue offerte, tranne che per ottenere vantaggi. Se non facciamo il nostro lavoro e le nostre responsabilità, nessuno collaborerà con noi. Non è nel nostro interesse.

Per verificare la capacità di restituire file, puoi inviarci 2 file qualsiasi con estensione SEMPLICE (jpg,xls,doc, ecc… non database!) e dimensioni ridotte (max 1 mb), noi li decrittograferemo e ti rispediremo . Questa è la nostra garanzia..4.

D: Come contattarti?

R: Puoi scriverci alla nostra casella di posta: factfull0103@airmail.cc o pecunia0318@tutanota.com o pecunia0318@goat.si.5.

D: Come procederà il processo di decrittazione dopo il pagamento?

R: Dopo il pagamento ti invieremo il nostro programma scanner-decodificatore e istruzioni dettagliate per l'uso. Con questo programma sarai in grado di decrittografare tutti i tuoi file crittografati..6.

D: Se non voglio pagare persone cattive come te?

A: Se non collaborerai con il nostro servizio, per noi non importa. Ma perderai tempo e dati, perché solo noi abbiamo la chiave privata. In pratica, il tempo è molto più prezioso del denaro.:::ATTENZIONE:::

NON provare a modificare i file crittografati da solo!

Se proverai a utilizzare qualsiasi software di terze parti per ripristinare i tuoi dati o soluzioni antivirus, esegui un backup di tutti i file crittografati!

Eventuali modifiche ai file crittografati possono comportare il danneggiamento della chiave privata e, di conseguenza, la perdita di tutti i dati. '

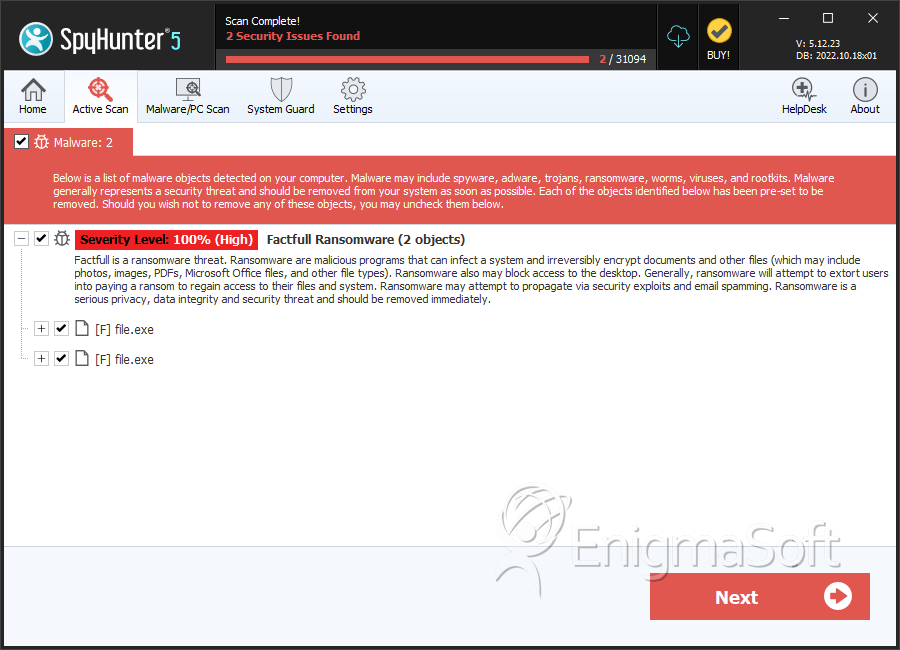

SpyHunter rileva e rimuove Factfull Ransomware

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 041b9a65f3d50134427374dcd8ae4a07 | 3 |

| 2. | file.exe | 1b89064576d13b8bd653af2ee917d954 | 0 |