Factfull Ransomware

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

| Poziom zagrożenia: | 100 % (Wysoka) |

| Zainfekowane komputery: | 6 |

| Pierwszy widziany: | January 26, 2022 |

| Ostatnio widziany: | January 27, 2022 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Factfull Ransomware może być używany w atakach na użytkowników, które zablokują dane przechowywane na ich komputerach. Zagrożenie ma na celu zaatakowanie wielu typów plikóww szczególności, podczas gdy algorytm szyfrowania, którego używa, zapewnia, że zablokowane pliki nie zostaną łatwo przywrócone. Odkrycie tego konkretnego oprogramowania ransomware przypisuje się badaczowi ochrony informacji, który prowadzi serwis GrujaRS na Twitterze. Analiza potwierdziła, że Factful Ransomware jest wariantem z rodziny złośliwego oprogramowania Makop.

Oprócz zablokowania prawie wszystkich danych znalezionych na naruszonych urządzeniach, Factful Ransomware zmodyfikuje również nazwy zaatakowanych plików. Po pierwsze, zagrożenie przypisze ciąg znaków, który będzie działał jako identyfikator konkretnej ofiary. Po tym ciągu znaków nastąpi adres e-mail (e-mail factfull0103@airmail.cc) kontrolowany przez atakujących. Na koniec jako nowe rozszerzenie pliku zostanie dodany „.factfull”.

Spis treści

Żądania Factfull Ransomware

Wiadomość z żądaniem okupu zostanie umieszczona w systemie ofiary jako plik tekstowy o nazwie „readme-warning.txt”. Żądanie okupu jest skonstruowane jako FAQ z wieloma pytaniami. Odpowiedzi pokazują, że ofiary będą musiały zapłacić okup, aby uzyskać pomoc od cyberprzestępców.

Płatność okupu będzie musiała zostać dokonana za pomocą kryptowaluty Bitcoin. Maksymalnie dwa pliki, takie jak obrazy i dokumenty MS Word, można wysłać do hakerów w celu bezpłatnego odszyfrowania. Pliki nie mogą zawierać żadnych ważnych danych i nie powinny przekraczać 1 MB. Jeśli chodzi o sposoby dotarcia do napastników, notatka zawiera trzy różne adresy e-mail — „factfull0103@airmail.cc”, „pecunia0318@tutanota.com oraz „pecunia0318@goat.si”.

Pełny tekst listu dotyczącego okupu to:

Małe FAQ:

.1.

P: Co się stało?

O: Twoje pliki zostały zaszyfrowane i mają teraz rozszerzenie „factfull”. Struktura pliku nie została uszkodzona, zrobiliśmy wszystko, co możliwe, aby tak się nie stało..2.

P: Jak odzyskać pliki?

O: Jeśli chcesz odszyfrować swoje pliki, będziesz musiał zapłacić w bitcoinach..3.

P: A co z gwarancjami?

O: To tylko biznes. Absolutnie nie dbamy o Ciebie i Twoje oferty, z wyjątkiem korzyści. Jeśli nie wykonamy swojej pracy i zobowiązań – nikt nie będzie z nami współpracował. To nie leży w naszym interesie.

Aby sprawdzić możliwość zwrotu plików, możesz wysłać do nas dowolne 2 pliki z PROSTYMI rozszerzeniami (jpg,xls,doc, etc… nie bazy danych!) i małymi rozmiarami (max 1 mb), odszyfrujemy je i odeślemy do Ciebie . To jest nasza gwarancja..4.

P: Jak się z tobą skontaktować?

O: Możesz napisać do nas na naszą skrzynkę pocztową: factfull0103@airmail.cc lub pecunia0318@tutanota.com lub pecunia0318@goat.si.5.

P: Jak będzie przebiegał proces odszyfrowywania po dokonaniu płatności?

Odp.: Po dokonaniu płatności wyślemy Ci nasz program do dekodowania skanera i szczegółowe instrukcje użytkowania. Za pomocą tego programu będziesz mógł odszyfrować wszystkie zaszyfrowane pliki..6.

P: Jeśli nie chcę płacić złym ludziom takim jak ty?

A: Jeśli nie będziesz współpracować z naszym serwisem - dla nas to nie ma znaczenia. Ale stracisz swój czas i dane, bo tylko my mamy klucz prywatny. W praktyce czas jest o wiele cenniejszy niż pieniądze.:::STRZEC SIĘ:::

NIE próbuj samodzielnie zmieniać zaszyfrowanych plików!

Jeśli będziesz próbował użyć oprogramowania firm trzecich do przywracania danych lub rozwiązań antywirusowych - zrób kopię zapasową wszystkich zaszyfrowanych plików!

Wszelkie zmiany w zaszyfrowanych plikach mogą skutkować uszkodzeniem klucza prywatnego, a w konsekwencji utratą wszystkich danych. '

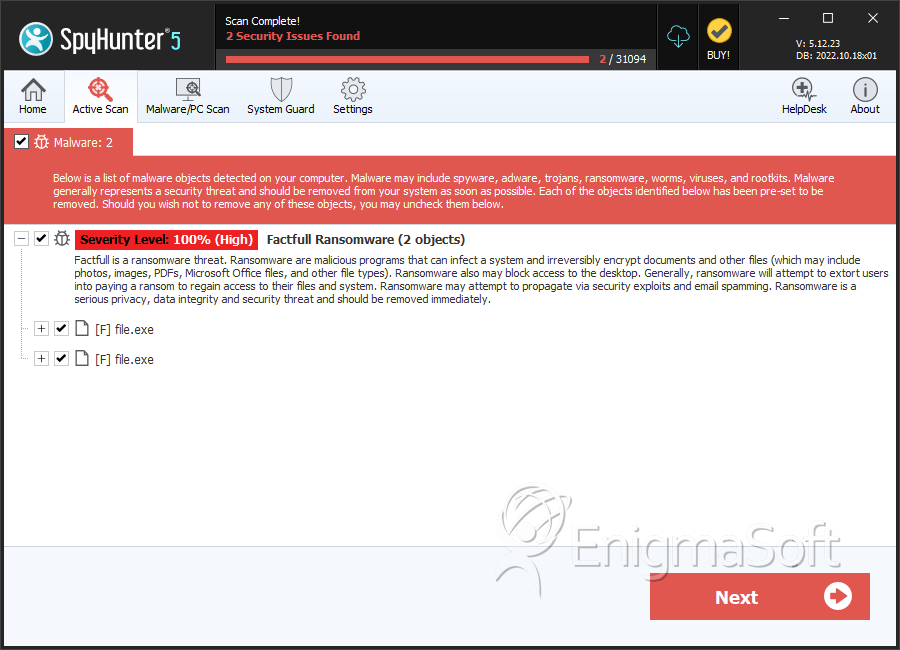

SpyHunter wykrywa i usuwa Factfull Ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 041b9a65f3d50134427374dcd8ae4a07 | 3 |

| 2. | file.exe | 1b89064576d13b8bd653af2ee917d954 | 0 |