Scarab勒索軟件

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 1,767 |

| 初见: | June 14, 2017 |

| 最后一次露面: | October 24, 2025 |

| 受影响的操作系统: | Windows |

Scarab Ransomware是一種加密勒索軟件木馬,於2017年6月13日被觀察到。ScarabRansomware是當前活躍的許多HiddenTear變體之一。 HiddenTear是2015年發布的開源勒索軟件Trojan,自從其代碼已提供給希望進行這些攻擊的業餘騙子以來,就產生了無數種威脅變體。分發Scarab Ransomware的最常見方法是將其作為損壞的文件附件包括在垃圾郵件中。 Scarab Ransomware易於識別,因為它將使用文件擴展名" .scarab"標記它加密的文件,該擴展名包含在受影響文件名稱的末尾。 Scarab勒索軟件與其他勒索軟件木馬幾乎沒有區別,後者對受害者的文件進行加密,然後要求支付贖金,以換取恢復受影響文件所需的解密密鑰。

目錄

神聖的甲蟲致力於毀滅檔案

在其感染過程中,聖甲蟲勒索軟件將掃描受害者的計算機,以搜索某些文件類型,然後使用強大的加密算法對其進行加密。在對受害者的文件進行加密之後,聖甲蟲勒索軟件將創建一個贖金記錄,該便箋將以文本文件的形式出現在受感染計算機的桌面上以及聖甲蟲勒索軟件加密內容所在的目錄中。在攻擊過程中,聖甲蟲勒索軟件還會干擾其他恢復方法,刪除Windows還原點和卷影副本,這些副本可用於將受影響的文件還原到以前的狀態。用於提供Scarab Ransomware贖金記錄的文本文件名為" IF_YOU_WANT_TO_GET_ALL_YOUR_FILES_BACK_PLEASE_READ_THIS.TXT",其中包含以下消息:

'***如果您想找回所有文件,請閱讀此***

您的文件現已加密!

-----開始個人識別碼-----

******************************************

-----結束個人識別碼-----

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用此電子郵件地址與我們聯繫:qa458@yandex.ru

免費解密為保證!

付款之前,您最多可以向我們發送3個文件以進行免費解密。

文件的總大小必須小於5Mb(未歸檔),並且文件不應包含有價值的信息(數據庫,備份,大型excel表等)。

如何獲得比特幣?

*購買比特幣最簡單的方法是LocalBitcoins網站。您必須註冊,單擊

"購買比特幣",然後按付款方式和價格選擇賣方:

hxxps://localbitcoins.com/buy_bitcoins

*您也可以在這裡找到其他購買比特幣的地方和初學者指南:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins

注意!

*不要重命名加密文件。

*請勿嘗試使用第三方軟件解密您的數據,否則可能會導致永久性數據丟失。

*在第三方的幫助下解密您的文件可能會導致價格上漲(它們會增加我們的費用),或者您可能成為騙局的受害者。"

處理聖甲蟲勒索軟件感染

解決諸如金龜子勒索軟件這樣的加密勒索軟件威脅的最佳方法是從備份副本還原文件。 PC用戶必須避免支付Scarab Ransomware要求的贖金。負責Scarab Ransomware攻擊的人員無視您的付款,就像他們要求更多資金或試圖重新感染計算機一樣。此外,支付聖甲蟲勒索軟件贖金可以使這些人繼續製造這些威脅。幸運的是,在外部存儲設備上進行備份可有效抵禦像Scarab Ransomware這樣的勒索軟件木馬,以至於如果有足夠的計算機用戶這樣做,這些攻擊將完全消失,因為這些人將不再對受害者施加任何手段來要求贖金。付款。

更新2018年11月10日-'dou876sh@tuta.io'勒索

'dou876sh@tuta.io'勒索軟件是於2018年11月10日宣布的文件加密程序。'dou876sh@ tuta.io'勒索軟件由主要的威脅參與者生產,您可能以Scarab Ransomware為名。計算機安全研究人員注意到," dou876sh@tuta.io"勒索軟件被歸類為Scarab Trojan的更新版本,它使用兩個新的電子郵件,一個新的文件標記,新的命令服務器以及稍作改動的加密程序。 'dou876sh@tuta.io'勒索軟件的名稱可能有些晦澀,但是您應該考慮到,大多數版本的Scarab Ransomware功能在幕後都會發生變化,很難區分。此外,聖甲蟲勒索軟件是作為服務提供給第三方威脅參與者的,該第三方威脅參與者充當威脅產品的分發者。

" dou876sh@tuta.io"勒索軟件通過垃圾郵件和啟用宏的文檔進行散佈,這些文檔可以作為Web服務的通知和社交媒體的更新顯示。建議PC用戶禁用其文字處理器中的宏功能,並忽略來自可疑電子郵件帳戶的消息。已知該威脅會在受感染的設備上對照片,音樂,視頻,文本和數據庫進行編碼。新的變體旨在將'.crypted034'後綴附加到文件名上,並建議受害者通過電子郵件購買解密器。例如," Pluto's Gate.docx"被重命名為" Pluto's Gate.docx.crypted034",並且在用戶屏幕上出現了名為" HOW TO RECOVER ENCRYPTED FILES.TXT"的贖金記錄。與'dou876sh@tuta.io'勒索軟件一起使用的勒索通知與Scarab-Walker勒索軟件所使用的勒索通知相同。除了提供給聯繫人的電子郵件以外,沒有其他大變化。該木馬使用" dou876sh@tuta.io"和" dou876sh@mail.ee"電子郵件帳戶提供解密服務。

建議使用可靠的反惡意軟件工具刪除" dou876sh@tuta.io"勒索軟件,並避免同時寫入用於勒索軟件活動的兩封電子郵件。 " dou876sh@tuta.io"勒索軟件可能在系統上以" osk.exe"運行,並嘗試停止感染時可能正在運行的數據庫進程。 AV引擎使用以下警報標記與" dou876sh@tuta.io"勒索軟件關聯的資源:

Mal / Generic-S

Ransom_SCARAB.THAAABAH

TR / AD.ZardRansom.dfarj

木馬(004f700b1)

木馬通用D26D41EA

Trojan.GenericKD.40714730

Trojan:Win32 / Skeeyah.A!rfn

W32 /木馬.QMOM-8742

Win32 /文件編碼器

惡意信任度80%(W

2018年11月26日更新-'stevenseagal@airmail.cc'勒索軟件

該名稱-'stevenseagal@airmail.cc'Ransomware與Scarab Ransomware的新變體相關聯,該變體已於2018年11月26日得到報告。計算機安全專家警告說,該新變體是通過垃圾郵件,損壞的文檔和廣告分發的。託管在受損的網頁上。特洛伊木馬以攻擊方式中最明顯的變化命名。 " stevenseagal@airmail.cc"勒索軟件對標准文件格式進行編碼,並在文件擴展名中添加" .stevenseagal @ airmail.cc"擴展名。例如," Brisbane.docx"被加密並重命名為" Brisbane.docx.stevenseagal@airmail.cc"。該威脅會刪除在受感染系統上找到的原始數據以及Windows保存的所有Shadow Volume快照。使用命令行工具刪除系統還原點,然後將贖金記錄放到屏幕上。 " stevenseagal@airmail.cc"勒索軟件似乎使用了與聖甲蟲轟炸機勒索軟件相同的贖金票據。威脅行為者確保將"如何恢復加密的FILES.TXT"留給受害者的桌面,並提供以下消息:

'您的文件現已加密!

您的個人識別碼:

[隨機字符]

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。

價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用此電子郵件地址與我們聯繫:stevenseagal@airmail.cc

如果您在12個小時內沒有收到回复,或者電子郵件消失了,請使用jabber(XMPP)與我們聯繫。

在此處下載它的形式:https://www.pidgin.im/安裝它下一步下載https://otr.cypherpunks.ca/安裝它

在這裡註冊-https://www.xmpp.jp/signup?lang=zh-CN

在pidgin中打開OTR模塊在pidgin中給我們寫信後-helpersmasters@xmpp.jp(這不是郵件,xmpp)

免費解密為保證!付款之前,您最多可以向我們發送3個文件以進行免費解密。

文件的總大小必須小於10Mb(未歸檔),並且文件不應包含有價值的信息(數據庫,備份,大型excel表等)。

如您在上面看到的,該木馬程序指示用戶將電子郵件發送到" stevenseagal@airmail.cc",並使用啟用了XMPP的Messenger應用程序來聯繫" helpersmasters@xmpp.jp"。跟踪基於新的基於Scarab的威脅的計算機安全專家建議用戶禁用其文字處理器中的宏,並安裝最新的安全補丁,以最大程度地降低" stevenseagal@airmail.cc"勒索軟件的感染風險。您應該使用可靠的反惡意軟件實用程序消除網絡威脅,並避免支付贖金。為新變體的生產提供資金應該是您要做的最後一件事。使用備份管理器還原您的數據並保留資金。

更新2018年11月26日—'lolitahelp@cock.li'勒索

木馬的聖甲蟲勒索軟件系列的另一項更新涉及" lolitahelp@cock.li"勒索木馬。有人報告了" lolitahelp@cock.li"勒索軟件與" stevenseagal@airmail.cc"勒索軟件在同一天。 " stevenseagal@airmail.cc"勒索軟件基於原始的聖甲蟲勒索軟件,該原始聖甲蟲勒索軟件於2017年底演變為一個Ransomware即服務平台。我們在2018年11月進行了報導。" lolitahelp@cock.li"勒索軟件經過編程,可對在受感染機器上發現的家庭照片,文本,電子書,電子表格,數據庫,視頻和音頻錄音進行編碼。 " lolitahelp@cock.li"勒索軟件可能會通過損壞的DOCX文件和PDF進入系統。 " lolitahelp@cock.li"勒索軟件的最顯著特徵是加密文件具有" .lolita"擴展名,並且諸如" Canberra.pptx"之類的名稱被重命名為" Canberra.pptx.lolita"。贖金記錄作為" _How to restore files.TXT"提供,內容為:

'您的文件現已加密!

您的個人識別碼:

[隨機字符]

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。

價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用此電子郵件地址與我們聯繫:lolitahelp@cock.li

如果您在12個小時內沒有收到回复,或者電子郵件消失了,請使用以下電子郵件與我們聯繫:lolitahelp@protonmail.com

免費解密為保證!付款之前,您最多可以向我們發送3個文件以進行免費解密。

文件的總大小必須小於10Mb(未歸檔),並且文件不應包含有價值的信息(數據庫,備份,大型excel表等)。

威脅者正在使用兩封電子郵件與受害者進行談判。據報告,該威脅涉及" lolitahelp@cock.li"和" lolitahelp@protonmail.com"電子郵件帳戶。可能錯過了備份數據的PC用戶可能願意寫信到'lolitahelp@cock.li'Ransomware提供的電子郵件。但是,這是一個壞主意,因為即使您已將數百美元轉入其加密貨幣帳戶,威脅參與者也可能不會向您發送解密程序。更好的選擇是引導System Recovery磁盤,使用電子郵件服務還原您可能已發送給朋友的文檔,並使用文件存儲服務(例如Dropbox)下載文件的較早版本。請記住禁用處理器中的宏,因為它是這些攻擊經常利用的功能。

" lolitahelp@cock.li"勒索軟件的檢測名稱包括:

行為類似Win32.Ransom.hc

勒索:Win32 / Pulobe.A

Ransom_Pulobe.R011C0DKK18

Trojan.GenericKD.31358848

Trojan.Win32.Generic.4!c

木馬/Win32.Msht

W32 / GenKryptik.CQSJ!tr

Win32.Trojan.Msht.Sueh

Win32 / Trojan.3fe

惡意信任度100%(W)

Win32 / Kryptik.GMXI的變體

2018年11月27日更新-'wewillhelp@airmail.cc'勒索軟件

" wewillhelp@airmail.cc"勒索軟件是通用加密木馬,被歸類為臭名昭著的聖甲蟲勒索軟件的變體。 " wewillhelp@airmail.cc"勒索軟件的發布方式與大多數基於聖甲蟲的威脅的傳播方式相同,即帶有啟用了宏的文檔的垃圾郵件。威脅參與者傾向於使用假冒的簡歷和亞馬遜的產品交付報告。 " wewillhelp@airmail.cc"勒索軟件以其贖金記錄中列出的聯繫人之一命名。此外,已知該木馬會推廣名為" helpersmasters@xmpp.jp"的XMPP帳戶以提供"技術支持"。 " wewillhelp@airmail.cc"勒索軟件旨在將自定義密碼應用於圖像,音頻,視頻,數據庫,文本,PDF和電子書。 " wewillhelp@airmail.cc"勒索軟件遵循與Scarab-Enter勒索軟件相同的原理,並附加一個自定義後綴,以便用戶可以估計出該攻擊危害了多少數據。與" wewillhelp@airmail.cc"勒索軟件相關的第一波事件表明,該事件附加了" .wewillhelp @ airmail.cc"文件標記。例如,將" Melbourne.jpeg"重命名為" Melbourne.jpeg.wewillhelp@airmail.cc",然後可以在桌面上找到名為"如何恢復加密文件.TXT"的贖金記錄。勒索軟件" wewillhelp@airmail.cc"附帶的贖金通知如下:

'您的文件現已加密!

您的個人識別碼:

[隨機字符]

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。

價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用此電子郵件地址與我們聯繫:wewillhelp@airmail.cc

如果您在12個小時內沒有收到回复,或者電子郵件消失了,請使用jabber(XMPP)與我們聯繫。

在此處下載它的形式:https://www.pidgin.im/安裝它下一步下載https://otr.cypherpunks.ca/安裝它

在這裡註冊-https://www.xmpp.jp/signup?lang=zh-CN

在pidgin中打開OTR模塊在pidgin中給我們寫信後-helpersmasters@xmpp.jp(這不是郵件,xmpp)

免費解密為保證!付款之前,您最多可以向我們發送3個文件以進行免費解密。

文件的總大小必須小於10Mb(未歸檔),並且文件不應包含有價值的信息(數據庫,備份,大型excel表等)。

我們建議用戶避免通過電子郵件" wewillhelp@airmail.cc",Pidgin帳戶" helpersmasters@xmpp.jp"以及可能列出的其他聯繫人與威脅行為者聯繫。您應該借助可信任的反惡意軟件工具消除" wewillhelp@airmail.cc"勒索軟件的痕跡,並引導備份映像。不幸的是,諸如" wewillhelp@airmail.cc"勒索之類的威脅使用與主流互聯網服務(例如,Facebook)相同的安全加密技術來保護數據傳輸,並且不可能破壞目前使用的計算機的加密。您可以選擇保留加密的數據,以防萬一將來有免費的解密器可用。防止文件永久損壞的唯一可靠保護是隨時都有備份。

更新2018年11月29日-'online24files@airmail.cc'勒索軟件

'online24files@airmail.cc'勒索軟件是Scarab勒索軟件木馬家族的變種,後者是一個龐大的威脅家族,在2018年收到了眾多變種。PC安全研究人員懷疑,Scarab已在Dark Web中作為RaaS(勒索軟件即服務)或構建工具包,從而允許試圖進行惡意軟件攻擊的各種犯罪分子創建這些威脅的多種變體。

” online24files@airmail.cc”勒索軟件攻擊的工作方式

" online24files@airmail.cc"勒索軟件攻擊不太複雜。通常," online24files@airmail.cc"勒索軟件通過使用損壞的電子郵件附件傳遞到受害者的計算機。一旦安裝了" online24files@airmail.cc"勒索軟件,它將試圖劫持受害者的文件。為此," online24files@airmail.cc"勒索軟件將使用強大的加密算法來使受害者的文件不可訪問。 " online24files@airmail.cc"勒索軟件的攻擊使用了AES和RSA加密。 " online24files@airmail.cc"勒索軟件和類似的威脅針對用戶生成的文件,這些文件可能包括各種各樣的文件類型,例如數據庫,媒體文件和文檔。以下是受特洛伊木馬威脅的文件示例,例如" online24files@airmail.cc"勒索軟件:

.jpg,.jpeg,.raw,.tif,.gif,.png,.bmp,.3dm,.max,.accdb,.db,.dbf,.mdb,.pdb,.sql,.dwg,.dxf ,.cpp,.cs,.h,.php,.asp,.rb,.java,.jar,.class,.py,.js,.aaf,.aep,.aepx,.plb,.prel 、. prproj,.aet,.ppj,.psd,.indd,.indl,.indt,.indb,.inx,.idml,.pmd,.xqx,.xqx,.ai,.eps,.ps,.svg, .swf,.fla,.as3,.as,.txt,.doc,.dot,.docx,.docm,.dotx,.dotm,.docb,.rtf,.wpd,.wps,.msg,.pdf ,.xls,.xlt,.xlm,.xlsx,.xlsm,.xltx,.xltm,.xlsb,.xla,.xlam,.xll,.xlw,.ppt,.pot,.pps,.pptx 、. pptm,.potx,.potm,.ppam,.ppsx,.ppsm,.sldx,.sldm,.wav,.mp3,.aif,.iff,.m3u,.m4u,.mid,.mpa,.wma, .ra,.avi,.mov,.mp4,.3gp,.mpeg,.3g2,.asf,.asx,.flv,.mpg,.wmv,.vob,.m3u8,.dat,.csv,.efx ,.sdf,.vcf,.xml,.ses,.qbw,.qbb,.qbm,.qbi,.qbr,.cnt,.des,.v30,.qbo,.ini,.lgb,.qwc 、. qbp,.aif,.qba,.tlg,.qbx,.qby,.1pa,.qpd,.txt,.set,.iif,.nd,.rtp,.tlg,.wav,.qsm,.qss, .qst,.fx0,.fx1,.mx0,.fpx,.fxr,.fim,.ptb,.ai,.pfb,.cgn,.vsd 、. cdr,.cmx,.cpt,.csl,.cur,.des,.dsf,.ds4,.drw,.eps,.ps,.prn,.gif,.pcd,.pct,.pcx,.plt ,.rif,.svg,.swf,.tga,.tiff,.psp,.ttf,.wpd,.wpg,.wi,.raw,.wmf,.txt,.cal,.cpx,.shw 、. clk,.cdx,.cdt,.fpx,.fmv,.img,.gem,.xcf,.pic,.mac,.met,.pp4,.pp5,.ppf,.nap,.pat,.ps, .prn,.sct,.vsd,.wk3,.wk4,.xpm,.zip,.rar。

'online24files@airmail.cc'勒索軟件的勒索要求

" online24files@airmail.cc"勒索軟件將重命名其目標文件,加擾它們的名稱並以新擴展名的形式添加其聯繫電子郵件地址,以用於感染文件。 " online24files@airmail.cc"勒索軟件還以文本文件的形式提供了勒索票據,該文本文件被放置在受感染計算機的桌面上。 " online24files@airmail.cc"勒索軟件贖金記錄與其他Scarab變體所使用的贖金記錄幾乎相同,內容如下:

'文件已使用RSA-2048算法加密,只有我們才能解密該文件。

=============

[聯繫電子郵件]

=============

您的文件已加密!

您的個人識別碼:

[十六進製字符串]

=============

要解密文件,請通過電子郵件與我們聯繫:

infovip@airmail.cc

=============

該文件使用RSA-2048算法加密,只有我們才能解密該文件'

建議計算機用戶不要與犯罪分子聯繫,也不要遵循" online24files@airmail.cc"勒索軟件贖金說明中的說明。

保護數據免受威脅,例如” online24files@airmail.cc”勒索軟件

防範諸如" online24files@airmail.cc"勒索之類的威脅的最佳方法是將文件備份存儲在安全的位置。除了文件備份之外,任何用戶還應該具有可靠的安全實用程序,該實用程序是最新的,可以在進行攻擊之前攔截" online24files@airmail.cc"勒索軟件等威脅。進行文件備份可確保計算機用戶在遭受攻擊後可以還原其文件。這一點特別重要,因為" online24files@airmail.cc"勒索軟件使用的加密方法非常強大,並且目前尚無法恢復受到其攻擊危害的數據。

更新2018年12月4日-'server.recover@mail.ru'Ransomware

'server.recover@mail.ru'勒索軟件是Scarab勒索軟件的一種變體,已於2018年12月第一周在野外引起注意。您可能知道,威脅參與者維護了Scarab Ransomware構建器,並將其租借給構建和分發自定義變體的第三方。 " server.recover@mail.ru"勒索軟件通過垃圾郵件和損壞的DOCX文件部署給潛在的受害者。可能會遇到" server.recover@mail.ru"勒索軟件的PC用戶可能會注意到,該威脅在文件名後附加了" .danger"後綴。 " server.recover@mail.ru"勒索軟件重命名加密的內容並覆蓋目標數據容器。例如," 1956.pdf銀行控股公司法"更名為" 1956.pdf.danger銀行控股公司法"。就行為,部署和結構而言,該木馬與其他聖甲蟲變種沒有不同。但是,此變體帶有略有變化的贖金字樣,其標準名稱為" HOW TO RECOVER ENCRYPTED FILES.TXT"。 "如何恢復加密的FILES.TXT"中的消息顯示為:

'您的所有文件都已加密!

您的個人識別碼:

[隨機字符]

您的IP地址:[機器的IP地址]

郵件發送您的IP地址

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。這封電子郵件將確認您已準備好支付解密密鑰。您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用此電子郵件地址與我們聯繫:server.recover@mail.ru'

" server.recover@mail.ru"勒索軟件背後的威脅因素確保了在Scarab Ransomware構建器中啟用了自毀選項。因此,沒有使用數據備份,文件託管服務和系統恢復映像就無法恢復加密內容的方法。建議通過安裝可靠的備份管理器並斷開備份存儲的連接來保護您的數據免受網絡威脅,例如" server.recover@mail.ru"勒索。

2018年12月12日更新— Scarab-Crypted034勒索軟件

Scarab-Crypted034 Ransomware是一個加密勒索軟件木馬,是Scarab家族惡意軟件的一部分,Scarab-Crypted034 Ransomware於2018年12月12日首次發現,實際上是一個大型威脅家族,其中包括2018年發布的多種變體。與去年發現的金龜子其他變種相同。 Scarab-Crypted034勒索軟件可以輕鬆識別,因為通過其攻擊加密的文件標有文件擴展名" .crypted034"。

聖甲蟲家族的另一個成員正在折磨PC用戶

與大多數加密勒索軟件特洛伊木馬一樣,Scarab-Crypted034勒索軟件旨在使用AES加密來使受害者的文件不可訪問。一旦受害者的文件被加密,Scarab-Crypted034勒索軟件就會提供贖金記錄。該贖金記錄以文本文件" HOW TO RECOVER ENCRYPTED FILES.txt"的形式顯示,其中包含以下文本:

'您的文件現已加密!

您的個人識別碼:

[隨機字符]

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用此電子郵件地址與我們聯繫:xcv786@mail.ee(xcv786@india.com,xcv786@tutanota.com)

如果您沒有收到回复或電子郵件消失,請使用Bitmessage與我們聯繫。

在此處下載表格:https://github.com/Bitmessage/PyBitmessage/releases

運行它,單擊"新身份",然後在BM-2cVX9BfFbwjVZSi9jMPY22F6aeKMTny46y向我們發送消息

免費解密為保證!

付款之前,您最多可以向我們發送3個文件以進行免費解密。

文件的總大小必須小於10Mb(未歸檔),並且文件中不得包含

有價值的信息(數據庫,備份,大型Excel工作表等)。

Scarab勒索軟件系列的威脅以這些攻擊中用戶生成的文件為目標,其中可能包括大量文檔,媒體文件,配置文件和數據庫。 Scarab-Crypted034 Ransomware等威脅所針對的文件將包括在這些攻擊中:

.jpg,.jpeg,.raw,.tif,.gif,.png,.bmp,.3dm,.max,.accdb,.db,.dbf,.mdb,.pdb,.sql,.dwg,.dxf ,.cpp,.cs,.h,.php,.asp,.rb,.java,.jar,.class,.py,.js,.aaf,.aep,.aepx,.plb,.prel 、. prproj,.aet,.ppj,.psd,.indd,.indl,.indt,.indb,.inx,.idml,.pmd,.xqx,.xqx,.ai,.eps,.ps,.svg, .swf,.fla,.as3,.as,.txt,.doc,.dot,.docx,.docm,.dotx,.dotm,.docb,.rtf,.wpd,.wps,.msg,.pdf ,.xls,.xlt,.xlm,.xlsx,.xlsm,.xltx,.xltm,.xlsb,.xla,.xlam,.xll,.xlw,.ppt,.pot,.pps,.pptx 、. pptm,.potx,.potm,.ppam,.ppsx,.ppsm,.sldx,.sldm,.wav,.mp3,.aif,.iff,.m3u,.m4u,.mid,.mpa,.wma, .ra,.avi,.mov,.mp4,.3gp,.mpeg,.3g2,.asf,.asx,.flv,.mpg,.wmv,.vob,.m3u8,.dat,.csv,.efx ,.sdf,.vcf,.xml,.ses,.qbw,.qbb,.qbm,.qbi,.qbr,.cnt,.des,.v30,.qbo,.ini,.lgb,.qwc 、. qbp,.aif,.qba,.tlg,.qbx,.qby,.1pa,.qpd,.txt,.set,.iif,.nd,.rtp,.tlg,.wav,.qsm,.qss, .qst,.fx0,.fx1,.mx0,.fpx,.fxr,.fim,.ptb,.ai,.pfb,.cgn,.vsd 、. cdr,.cmx,.cpt,.csl,.cur,.des,.dsf,.ds4,.drw,.eps,.ps,.prn,.gif,.pcd,.pct,.pcx,.plt ,.rif,.svg,.swf,.tga,.tiff,.psp,.ttf,.wpd,.wpg,.wi,.raw,.wmf,.txt,.cal,.cpx,.shw 、. clk,.cdx,.cdt,.fpx,.fmv,.img,.gem,.xcf,.pic,.mac,.met,.pp4,.pp5,.ppf,.nap,.pat,.ps, .prn,.sct,.vsd,.wk3,.wk4,.xpm,.zip,.rar。

保護您的數據免受如Scarab-Crypted034勒索之類的威脅的威脅

為了保護您的數據免受Scarab-Crypted034 Ransomware等威脅的侵害,PC安全研究人員強烈建議擁有所有數據的備份副本。備份的數據應存儲在外部設備上,以使威脅無法到達。除文件備份外,PC安全研究人員還建議計算機用戶使用惡意軟件清除程序,該程序應是最新的,並且能夠檢測和清除Scarab-Crypted034 Ransomware等威脅。

2018年12月13日更新— Scarab-Ironhead勒索軟件

Scarab-Ironhead勒索軟件木馬被歸類為Scarab勒索軟件的相對較小的更新,它通過垃圾郵件和偽造軟件更新在用戶中傳播。如上所述,聖甲蟲勒索軟件被用作開發平台,使威脅行為者能夠產生其原始惡意軟件的變種並進行分發。 Scarab-Ironhead勒索軟件以其發行商選擇的擴展名" .ironhead"命名。與Trojans的Scarab系列相關的擴展名被解釋為分銷商用來標記由其Scarab變體加密的數據的品牌。例如,對Scarab-Ironhead勒索軟件進行編程,可以將" Sample.txt"重命名為" Sample.txt.ironhead",並留下標準的Scarab贖金字樣。勒索消息將另存為"如何還原加密的files.txt"到桌面,並顯示:

'您的文件現已加密!

您的個人識別碼:

[隨機字符]

由於PC的安全性問題,所有文件均已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

請使用以下電子郵件地址與我們聯繫:fileisafe@tuta.io或fileisafe@protonmail.com'

上面提供的文字僅是摘錄,包括該特定發行商所做的明顯更改。通常,聖甲蟲的消息包括有關如何從Localbitcoins.com和Coindesk.com購買比特幣的簡短指南。另外,警告受影響的用戶不要使用第三方解密器,因為它們會損壞其數據。最後一部分已經過驗證,但是使用備份映像和System Recovery磁盤可以使您將原始數據返回到內存驅動器中就可以了。我們鼓勵用戶使用備份管理器和文件託管服務來應對諸如Scarab-Ironhead Ransomware之類的網絡威脅。不要寫到'fileisafe@tuta.io'和'fileisafe@protonmail.com;'相反,請運行完整的系統掃描並刪除可能被發現的威脅。

2018年12月19日更新—'aztecdecrypt@protonmail.com'勒索軟件

在野外發現了另一個新威脅,稱為" aztecdecrypt@protonmail.com"勒索軟件,它屬於多產的聖甲蟲勒索軟件家族。自從首次作為RaaS(勒索軟件即服務)提供以來,我們一直在關注Scarab系列的擴展。在短短的幾個月內,由於這種商業模式,許多聖甲蟲變種日新月異。

它們之間的差異很小,與" aztecdecrypt@protonmail.com"勒索軟件相同。這次,所有加密文件的擴展名都將更改為" .aztecdecrypt @ protonmail [。] com"。贖金記錄將被放置在名為" HOW TO DECRYPT FILES.TXT"的文本文件中。贖金說明的文字是:

"由於PC的安全性問題,所有文件都已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用以下電子郵件地址與我們聯繫:aztecdecrrypt@protonmail.com或aztecdecryptor@mailfence.com

如果您沒有收到回复或電子郵件消失,請使用Bitmessage與我們聯繫。

免費解密作為保證:

付款之前,您可以向我們發送1個文件進行免費解密。

文件的總大小必須小於10Mb(未歸檔),並且文件中不應包含有價值的信息(數據庫,備份,大型excel表等)。

贖金記錄還包含一個個人標識符,每個受影響的用戶應將其發送給網絡罪犯的電子郵件中,以接收正確的解密密鑰。

但是,不建議以任何方式聯繫罪犯或給他們錢。通過滿足他們的要求,您將僅鼓勵創建其他勒索軟件變體。更不用說絕對不能保證即使您支付了所請求的比特幣金額後,您仍會收到所需的解密密鑰。最佳做法是使用合法的反惡意軟件來刪除此Scarab變體並從備份中還原受影響的文件。

更新2018年12月20日-'rapid.supp@qq.com'勒索軟件

" rapid.supp@qq.com"勒索軟件是一種文件加密木馬,被歸為聖甲蟲勒索軟件的新變種。這種新的網絡威脅於2018年12月20日出現,並符合我們過去兩年一直跟踪的標準聖甲蟲威脅。考慮到" rapid.supp@qq.com"勒索軟件使用的是標準贖金票據和與較舊版本相同的加密技術,因此被視為次要更新。此外," rapid.supp@qq.com"勒索軟件主要在撰寫此更新之時通過垃圾郵件發送。據報告,該威脅會加密圖像,音頻,視頻,數據庫和文本,從而迫使用戶將解密器應用於受影響的數據。

" rapid.supp@qq.com"勒索軟件經過編程,可以將" .rap"後綴附加到文件名上,然後將名為"如何恢復加密文件.TXT"的勒索消息發送到桌面。例如," Baia do Sancho Beach-Brazil.png"被重命名為" Baia do Sancho Beach-Brazil.png.rap",其圖標看起來像一張白紙,而不是普通的PNG文件。 Scarab Ransomware平台被威脅行為者廣泛使用,並且這種新變種的幕後人們似乎正在使用" rapid.supp@qq.com"電子郵件帳戶與受害者進行付款談判。 "如何恢復加密的文件.TXT"中沒有列出贖金數額,而最新的基於聖甲蟲的木馬程序則直接引導用戶通過電子郵件與威脅操作員聯繫。人們相信,勒索軟件運營商正在通過使用加密文件列表和有關其提供的解密服務的一般對話來對每個受害者進行概要分析。計算機安全專家鼓勵用戶避免與" rapid.supp@qq.com"勒索軟件團隊聯繫,並使用可用的數據備份。

2018年12月28日更新— Scarab-nano勒索軟件

Scarab-nano勒索軟件是對Scarab Ransomware系列網絡威脅的平庸更新。 Scarab-nano勒索軟件的性能與先前發布的同一系列中的木馬相同。現有的木馬只有兩個明顯的區別。第一個是使用" .nano"擴展名,第二個是引入了" private-key@foxmail.com"電子郵件帳戶,用於與潛在受害者進行聯繫。 Scarab-nano勒索軟件支持與較早出現的'rapid.supp@qq.com'勒索軟件和'aztecdecrypt@protonmail.com'勒索軟件相同的密碼。眾所周知,Scarab-nano勒索軟件可對本地和可移動存儲設備上的數據進行加密,而不管它們的類型(SSD或HDD)如何。在繼續覆蓋目標數據之前,該威脅會刪除在受感染主機上找到的系統還原點和影子卷快照。顧名思義,Scarab-nano勒索軟件在文件名中添加了" .nano"後綴。例如," Sabathon-Carolus Rex.mp3"被重命名為" Sabathon-Carolus Rex.mp3.nano"。勒索警報以名為" RECOVER ENCRYPTED FILES.txt"的簡單文本文件呈現,其中提供了典型的金龜子通知:

"由於PC的安全性問題,所有文件都已加密。

現在,您應該向我們發送包含您個人識別碼的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

使用以下電子郵件地址與我們聯繫:private-key@foxmail.com'

Scarab-nano勒索軟件發出的通知可能包括不重命名加密對像以及不聯繫AV公司尋求幫助的說明。我們建議使用受人尊敬的反惡意軟件實用程序刪除Scarab-nano勒索軟件,並啟動數據備份,而不是向網絡罪犯付款。 Scarab Ransomware系列是作為惡意軟件生成器開發的,具有許多變體。您應採取措施,通過在設備上安裝備份管理器來限制潛在勒索軟件攻擊的影響,並避免使用可能導致您打開可能損壞的文檔的電子郵件。

2019年1月12日更新— Scarab-krab勒索軟件

Scarab-krab勒索軟件是2019年1月12日發布的Scarab Ransomware特洛伊木馬的自定義版本。與上面列出的版本相比,Scarab-krab勒索軟件具有較小的更改。 Scarab-krab Ransomware已知用於對使用保護不良的遠程桌面帳戶和過時的軟件基礎結構的小型企業的攻擊。據報導,Scarab-krab勒索軟件對保存在本地存儲器中的圖像,音頻,視頻,數據庫和辦公文檔進行加密。計算機安全研究人員警告說,Scarab-krab勒索軟件會刪除受感染設備上的系統還原點和卷影快照,因此,只有通過使用第三方備份解決方案才能進行恢復。加密後的文件的擴展名為"。[[crab1917@gmx.de]]。krab",諸如" The Isley Brothers-It's Your Thing.mp3"之類的名稱被重命名為" The Isley Brothers-Its Your Thing.mp3"。[[ 'crab1917@gmx.de]]。krab。勒索消息顯示為'!!!返回您的文件!!!。TXT'並顯示:

'你好朋友!

您的所有文件都已加密...

您的個人識別碼:

[隨機字符]

有關解密文件的說明,請在此處寫:

crab1917@gmx.de

crab1917@protonmail.com

請確保在信件中包含您的標識符!

如果您還沒有收到答复,請再次給我寫信!

Scarab-krab勒索軟件的行為與許多其他Scarab變體相同,並且可以通過良好的備份策略來應對。建議用戶和服務器管理員使用可靠的備份服務。您應該將數據備份導出到始終未連接到主系統的內存存儲中。不要寫到" crab1917@gmx.de"和" crab1917@protonmail.com"。而是使用受信任的反惡意軟件產品清潔受影響的計算機。

2019年1月14日更新— Scarab-Zzz勒索軟件

Scarab-Zzz勒索軟件是Scarab勒索軟件的通用版本,於2019年1月14日首次受到關注。該威脅是通過垃圾郵件和損壞的Microsoft Word文檔分發的。與主要的網絡威脅相比,Scarab-Zzz勒索軟件的功能進行了很小的改動,從而使網絡攻擊的差異很小。與我們之前報導的版本相比,Scarab-Zzz勒索軟件木馬使用幾乎相同的重命名模式,並且使用幾乎相同的贖金票據。重命名模式描述為

'--- = ^ _ ^您的文件現已加密!! ^ _ ^ = ---

注意!

您的所有文件,文檔,照片,數據庫和其他重要文件均已加密

恢復文件的唯一方法是購買唯一的專用解密器。只有我們可以為您提供此解密器,也只有我們可以恢復您的文件。

為了防止數據損壞:

*請勿修改加密的文件

*請勿更改以下數據

*請勿重命名加密文件。

*請勿嘗試使用第三方軟件解密您的數據,否則可能會導致永久性數據丟失。

*在第三方的幫助下解密您的文件可能會導致價格上漲(它們會增加我們的費用),或者您可能成為騙局的受害者。

現在,您應該向我們發送包含密鑰標識符和版本的電子郵件。

這封電子郵件將確認您已準備好支付解密密鑰。

您必須支付以比特幣或Dash進行解密的費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

如果5天內未付款,解密文件的費用將增加一倍

我們可以為您提供免費解密作為保證!

付款之前,您最多可以向我們發送3個文件以進行免費解密。

文件的總大小必須小於100kb(未歸檔),並且文件不應包含有價值的信息(數據庫,備份,大型excel表等)。

您可以通過以下電子郵件地址與我們聯繫:

----- rohitramses@protonmail.com ---或--- rohitramses@tutanota.com ------

如果您沒有收到回复或電子郵件消失,請使用Bitmessage與我們聯繫。

在此處下載表格:h [tt] ps:// bitmessage [。] org / wiki / Main_Page

運行它,單擊"新身份",然後在BM-2cSzfawmdGKeT8ny99qtMeiGb27TcVBJXz'向我們發送消息

2019年1月29日更新— Scarab-Joke Ransomware

Scarab-Joke勒索軟件是2019年1月28日報告的Scarab勒索軟件的通用變體。Scarab-Joke勒索軟件是使用Scarab Ransomware Builder構建的,該生成器作為第三方服務維護。與同一個威脅系列中的其他變體相比,Scarab-Joke勒索軟件具有較小的修改。 Scarab-Joke勒索軟件可以與其他Scarab變體連接到相同的命令服務器,但是該Trojan是從不同的IP地址和電子郵件帳戶分發的。 Scarab-Joke勒索軟件以放置在加密文件上的文件標記命名。考慮到損壞的代碼沒有重大變化,類似威脅這樣的威脅很難命名。威脅分發者僅進行了表面更改。例如,特洛伊木馬將'Deuce-Nightmare.mp3'重命名為'Deuce-Nightmare.mp3.joke',典型的贖金記錄-'如何恢復加密的FILES.txt'被保存到桌面。

但是,Scarab-Joke勒索軟件會指導受影響的用戶在有興趣購買解密器的情況下聯繫一組新的電子郵件帳戶。根據用戶報告判斷,威脅參與者正在使用" projectjoke@india.com"和" projectJoke@aol.com"電子郵件帳戶。聯繫勒索軟件運營商不是一個好主意,因為您可能會被指示將價值數百美元的比特幣轉移到網絡犯罪分子的錢包中。相反,您可以使用乾淨副本加載數據備份並將文件還原為正常文件。應當使用可靠的計算機安全工具來刪除Scarab-Joke勒索軟件。

2019年2月7日更新— Scarab-nosafe勒索軟件

Scarab-nosafe勒索軟件是最近被惡意軟件專家發現的勒索軟件威脅。這種新威脅是聖甲蟲勒索軟件家族的一部分,該家族在過去幾年中變得日益重要,並引起了全世界人們的頭痛。與任何其他勒索軟件威脅一樣,Scarab-nosafe Ransomware的任務是進入您的PC,加密您的數據並扣留您的文件作為人質,直到您支付勒索費用為止(通常不是一筆不小的費用)。

Scarab-nosafe勒索軟件很可能是通過垃圾郵件活動傳播的,欺詐郵件中包含看似無害的附件,但它可以執行宏腳本,該腳本可以在後台靜默解包並執行勒索軟件。當聖甲蟲安全的勒索軟件潛入您的計算機時,它將開始鎖定您的數據。加密文件後,Scarab-nosafe勒索軟件會在文件名中加上'.nosafe'擴展名,這樣,如果加密後有一首名為'yellow.mp3'的歌曲,它看起來就像這樣-'yellow.mp3.nosafe 。"

無法使用Scarab的勒索軟件勒索了一個名為"如何恢復加密的FILES.txt"的勒索票據。在註釋中,Scarab-nosafe勒索軟件的創建者沒有提及交換解密密鑰所需的確切金額,但是可以肯定地認為它並不便宜。像大多數網絡犯罪分子一樣,這種有害生物的作者更喜歡通過比特幣開展"生意",因為被追踪的可能性要小得多,而且幾乎不可能遭受任何後果。還提到了可以與他們聯繫的電子郵件地址-nosafe@india.com和nosafe@airmail.cc。

不幸的是,惡意軟件研究人員尚未開發針對Scarab-nosafe Ransomware的解密工具,因此可能無法對數據進行免費解密。如果碰巧有文件備份,那麼您就不用擔心了-您可以撤消損壞並恢復數據。但是,如果您不這樣做,事情將變得有些棘手。那麼,您唯一的機會就是第三方文件恢復應用程序,該應用程序不可能恢復所有鎖定的數據,但是,嘿,有些文件總比沒有好。

無論如何,我們可以為您提供的最佳建議是下載並安裝一個信譽良好的反間諜軟件應用程序,該應用程序可以找到Scarab-nosafe Ransomware,並清除您的系統,而不會留下任何這種有害生物。

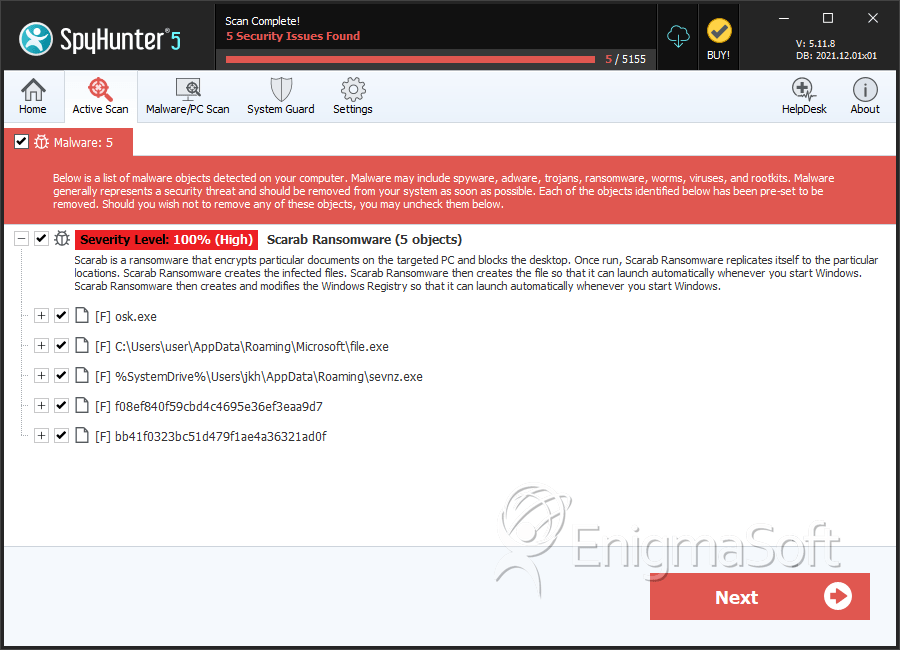

SpyHunter 检测并删除 Scarab勒索軟件

文件系統詳情

| # | 文件名 | MD5 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|---|

| 1. | Scarab.exe | 6899003aaa63ab4397f9e32e0a1daf43 | 9 |

| 2. | osk.exe | e339b602e7ec04db74891c836f39fa95 | 3 |

| 3. | f08ef840f59cbd4c4695e36ef3eaa9d7 | f08ef840f59cbd4c4695e36ef3eaa9d7 | 1 |

| 4. | file.exe | 9276ae8cea9c939ed6bbf9c6a082c564 | 1 |

| 5. | bb41f0323bc51d479f1ae4a36321ad0f | bb41f0323bc51d479f1ae4a36321ad0f | 0 |