HUNTER Ransomware

Analitiki kibernetske varnosti so med preučevanjem možnih tveganj zlonamerne programske opreme odkrili novo grožnjo, znano kot HUNTER Ransomware. Ta posebna vrsta grozeče programske opreme ima zmožnost šifriranja širokega nabora vrst datotek, zaradi česar so nedostopne in neuporabne za žrtve. Poleg tega izsiljevalska programska oprema HUNTER spremeni izvirna imena datotek šifriranih datotek in prizadetim uporabnikom predstavi dve obvestili o odkupnini z oznako 'info.txt' in 'info.hta'.

Poleg tega izsiljevalska programska oprema HUNTER spremeni imena datotek z dodajanjem edinstvenega ID-ja žrtve, e-poštnega naslova in pripone ».HUNTER«, s čimer spremeni imena datotek, kot je »1.doc«, v »1.doc.id[9ECFA74E-3345]. [Hunter-X@tuta.io].HUNTER' in '2.pdf' v '2.png.id[9ECFA74E-3345].[Hunter-X@tuta.io].HUNTER,' in tako naprej. Poleg tega so strokovnjaki za kibernetsko varnost opozorili, da HUNTER pripada družini Phobos Ransomware, kar kaže na njegovo povezavo s skupino različic izsiljevalske programske opreme, znanih po svojih prefinjenih tehnikah šifriranja in taktikah izsiljevanja.

Izsiljevalska programska oprema HUNTER želi žrtve izsiljevati za denar z jemanjem podatkov za talca

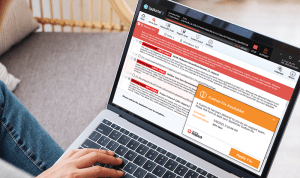

Obvestilo o odkupnini, ki ga izda izsiljevalska programska oprema HUNTER, služi kot obvestilo svojim žrtvam in jih obvešča o šifriranju vseh njihovih datotek, kar pripisuje varnostni napaki v njihovem računalniškem sistemu. Zagotavlja izrecna navodila za vzpostavitev stika z napadalci prek e-poštnega naslova (hunter-x@tuta.io), pri čemer navaja vključitev enoličnega ID-ja v zadevo za lažjo komunikacijo. V primeru neodzivnosti v 24-urnem časovnem okviru se predlaga alternativna metoda stika prek računa Telegram (@Online7_365).

Poleg tega so v opombi opisane zahteve za plačilo, ki določajo transakcije z bitcoini za storitve dešifriranja, pri čemer se znesek odkupnine razlikuje glede na hitrost stika z žrtvijo. Kot gesto zagotovila napadalci ponudijo brezplačno dešifriranje do treh datotek, če izpolnjujejo določene kriterije, na primer, da so manjše od 4 MB in da nimajo pomembnih podatkov.

Poleg tega opomba poudarja previdnost in odsvetuje preimenovanje šifriranih datotek ali poskus dešifriranja z nepooblaščeno programsko opremo, da bi preprečili nepopravljivo izgubo podatkov ali postali žrtev goljufivih shem.

Izsiljevalska programska oprema HUNTER predstavlja večplastno grožnjo, saj ne le šifrira datoteke, ampak tudi onemogoča požarne zidove, zaradi česar so sistemi ranljivi za nevarna izkoriščanja. Poleg tega aktivno odpravlja kopije senčnih nosilcev, kar ovira morebitna prizadevanja za obnovitev datotek. Poleg tega HUNTER dokazuje sposobnost zbiranja podatkov o lokaciji in uporabe mehanizmov vztrajnosti, pri čemer se strateško izogiba določenim sistemskim področjem, da bi se izognil zaznavanju.

Kako povečati svojo obrambo pred zlonamerno programsko opremo in grožnjami z izsiljevalsko programsko opremo?

Uporabniki lahko izboljšajo svojo obrambo pred grožnjami zlonamerne in izsiljevalske programske opreme s kombinacijo proaktivnih ukrepov in najboljših varnostnih praks:

- Posodabljajte programsko opremo : redno posodabljanje operacijskih sistemov, aplikacij in protivirusne programske opreme pomaga popraviti varnostne ranljivosti, ki jih zlonamerna programska oprema pogosto izkorišča. Omogočite samodejne posodobitve, kadar koli je to mogoče.

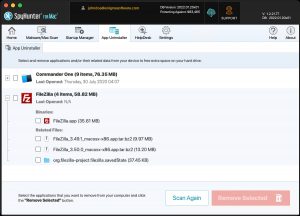

- Namestite priznano varnostno programsko opremo : namestite in redno posodabljajte priznano programsko opremo proti zlonamerni programski opremi za odkrivanje in odstranjevanje groženj. Poleg tega razmislite o uporabi varnostnih rešitev, ki ponujajo funkcije, kot sta spremljanje vedenja in skeniranje v realnem času za izboljšano zaščito.

- Bodite previdni pri delu s povezavami in e-poštnimi prilogami : Bodite previdni pri ravnanju z e-poštnimi prilogami ali povezavami, še posebej, če izvirajo iz neznanih ali sumljivih virov. Preverite pošiljateljevo identiteto in bodite previdni pri nepričakovanih e-poštnih sporočilih, zlasti tistih, ki zahtevajo nujno ukrepanje ali vsebujejo nenavadne zahteve.

- Omogoči zaščito s požarnim zidom : aktivirajte požarne zidove na omrežnih usmerjevalnikih in posameznih napravah za spremljanje in nadzor dohodnega in odhodnega prometa, preprečevanje nepooblaščenega dostopa in blokiranje zlonamernih povezav.

- Uporabite močna, edinstvena gesla : ustvarite močna, edinstvena gesla za vsak račun in omogočite večfaktorsko preverjanje pristnosti (MFA), kadar je to mogoče, da povečate svojo varnost. Razmislite o prednostih uporabe ugledne trgovine z upravitelji gesel in varno upravljajte gesla.

- Redno varnostno kopirajte podatke : Izvedite redno rutino varnostnega kopiranja, da zagotovite, da so bistveni podatki varno shranjeni in da jih je mogoče obnoviti v primeru napada z izsiljevalsko programsko opremo ali incidenta izgube podatkov. Varnostne kopije shranjujte na ločeni omrežni lokaciji ali brez povezave, da preprečite, da bi jih zlonamerna programska oprema ogrozila.

- Izobražite uporabnike : poučite sebe in druge uporabnike o pogostih taktikah zlonamerne programske opreme in izsiljevalske programske opreme, kot so prevare z lažnim predstavljanjem in tehnike socialnega inženiringa. Usposobite zaposlene, da prepoznajo sumljivo vedenje in nemudoma poročajo o potencialnih varnostnih grožnjah.

- Omejite uporabniške privilegije : omejite uporabniške privilegije samo na tiste, ki so potrebni za opravljanje delovnih funkcij, da zmanjšate vpliv napadov zlonamerne programske opreme. Implantirajte načelo najmanjših privilegijev, da zmanjšate verjetnost širjenja zlonamerne programske opreme po sistemih.

- Bodite obveščeni : Bodite obveščeni o najnovejših grožnjah z zlonamerno programsko opremo in izsiljevalsko programsko opremo, tako da spremljate ugledne vire novic in nasvete o kibernetski varnosti. Zavedanje nastajajočih groženj lahko uporabnikom pomaga proaktivno prilagoditi svoje varnostne strategije za boljšo zaščito pred razvijajočimi se tveganji.

Opomba o odkupnini, ki jo ustvari HUNTER Ransomware kot pojavno okno, je:

Vse vaše datoteke so šifrirane!

Vse vaše datoteke so bile šifrirane zaradi varnostne težave z vašim računalnikom. Če jih želite obnoviti, nam pišite na e-mail Hunter-X@tuta.io

Vpišite ta ID v naslov vašega sporočila -

Če v 24 urah ne prejmete odgovora, nas kontaktirajte prek računa Telegram.org: @Online7_365

Za dešifriranje morate plačati v bitcoinih. Cena je odvisna od tega, kako hitro nam pišete. Po plačilu vam bomo poslali orodje, ki bo dešifriralo vse vaše datoteke.

Brezplačno dešifriranje kot jamstvo

Pred plačilom nam lahko pošljete do 3 datoteke za brezplačno dešifriranje. Skupna velikost datotek mora biti manjša od 4Mb (nearhivirane), datoteke pa ne smejo vsebovati dragocenih informacij. (podatkovne baze, varnostne kopije, veliki excelovi listi itd.)

Kako pridobiti Bitcoine

Najlažji način za nakup bitcoinov je spletno mesto LocalBitcoins. Registrirati se morate, klikniti 'Kupi bitcoine' in izbrati prodajalca po načinu plačila in ceni.

hxxps://localbitcoins.com/buy_bitcoins

Tu lahko najdete tudi druga mesta za nakup bitcoinov in vodnik za začetnike:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Pozor!

Ne preimenujte šifriranih datotek.

Ne poskušajte dešifrirati svojih podatkov s programsko opremo tretjih oseb, lahko povzroči trajno izgubo podatkov.

Dešifriranje vaših datotek s pomočjo tretjih oseb lahko povzroči zvišanje cene (prištejejo svojo pristojbino naši) ali pa postanete žrtev prevare.

Besedilna datoteka izsiljevalske programske opreme HUNTER zagotavlja naslednja navodila napadalcev:

!!!Vse vaše datoteke so šifrirane!!!

Če jih želite dešifrirati, pošljite e-pošto na ta naslov: Hunter-X@tuta.io.

Če se ne oglasimo v 24h, pošljite sporočilo na telegram: @Online7_365