HUNTER Ransomware

Os analistas de segurança cibernética identificaram uma nova ameaça conhecida como HUNTER Ransomware enquanto examinavam possíveis riscos de malware. Esse tipo específico de software ameaçador possui a capacidade de criptografar uma ampla variedade de tipos de arquivos, tornando-os inacessíveis e inutilizáveis para as vítimas. Além disso, o HUNTER ransomware modifica os nomes originais dos arquivos criptografados e apresenta duas notas de resgate denominadas 'info.txt' e 'info.hta' aos usuários afetados.

Além disso, o HUNTER Ransomware altera os nomes dos arquivos anexando o ID exclusivo da vítima, um endereço de e-mail e a extensão '.HUNTER', transformando assim nomes de arquivos como '1.doc' em '1.doc.id[9ECFA74E-3345]. [Hunter-X@tuta.io].HUNTER' e '2.pdf' em '2.png.id[9ECFA74E-3345].[Hunter-X@tuta.io].HUNTER,' e assim por diante. Além disso, especialistas em segurança cibernética alertaram que o HUNTER pertence à família do Phobos Ransomware, indicando sua associação com um grupo de variantes de ransomware conhecidas por suas sofisticadas técnicas de criptografia e táticas de extorsão.

O HUNTER Ransomware Busca Extorquir Dinheiro das Vítimas Tomando Dados como Reféns

A nota de resgate emitida pelo HUNTER Ransomware serve como uma notificação às suas vítimas, informando-as sobre a criptografia de todos os seus arquivos, atribuindo isso a uma falha de segurança no sistema do seu PC. Fornece instruções explícitas para entrar em contato com os invasores através de um endereço de e-mail (hunter-x@tuta.io), especificando a inclusão de um ID exclusivo na linha de assunto para facilitar a comunicação. Em caso de não resposta no prazo de 24 horas, é sugerido um método de contato alternativo através de uma conta do Telegram (@Online7_365).

Além disso, a nota descreve as exigências de pagamento, estipulando transações Bitcoin para serviços de descriptografia, com o valor do resgate variando de acordo com a rapidez do contato da vítima. Como gesto de garantia, os invasores oferecem a descriptografia de até três arquivos gratuitamente, desde que atendam a determinados critérios, como tamanho inferior a 4 MB e falta de dados significativos.

Além disso, a nota enfatiza a cautela, desaconselhando a renomeação de arquivos criptografados ou a tentativa de descriptografia usando software não autorizado para evitar a perda irreversível de dados ou ser vítima de esquemas fraudulentos.

O HUNTER Ransomware representa uma ameaça multifacetada, não apenas criptografando arquivos, mas também desativando firewalls, deixando os sistemas vulneráveis a explorações inseguras. Além disso, elimina ativamente as cópias de volume de sombra, impedindo esforços potenciais de recuperação de arquivos. Além disso, o HUNTER demonstra a capacidade de coletar dados de localização e empregar mecanismos de persistência, evitando estrategicamente que certas áreas do sistema evitem a detecção.

Como Aumentara Sua Defesa Contra Ameaças de Malware e Ransomware?

Os usuários podem aprimorar suas defesas contra ameaças de malware e ransomware por meio de uma combinação de medidas proativas e práticas recomendadas de segurança:

- Mantenha o software atualizado : A atualização regular dos sistemas operacionais, aplicativos e software antivírus ajuda a corrigir vulnerabilidades de segurança que o malware costuma explorar. Habilite atualizações automáticas sempre que possível.

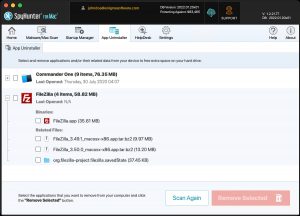

- Instale software de segurança confiável : Instale e atualize regularmente software antimalware confiável para detectar e remover ameaças. Além disso, considere o uso de soluções de segurança que oferecem recursos como monitoramento de comportamento e verificação em tempo real para proteção aprimorada.

- Tenha cuidado ao lidar com links e anexos de e-mail : Seja cauteloso ao lidar com anexos ou links de e-mail, especialmente se forem de fontes desconhecidas ou suspeitas. Verifique a identidade do remetente e tenha cuidado com e-mails inesperados, especialmente aqueles que solicitam ações urgentes ou que contêm solicitações incomuns.

- Habilitar proteção de firewall : Ative firewalls em roteadores de rede e dispositivos individuais para monitorar e controlar o tráfego de entrada e saída, evitando acesso não autorizado e bloqueando conexões maliciosas.

- Use senhas fortes e exclusivas : Crie senhas fortes e exclusivas para cada conta e habilite a autenticação multifator (MFA) quando possível para maximizar sua segurança. Pense nas vantagens de usar um gerenciador de senhas confiável e gerencie as senhas com segurança.

- Faça backup de dados regularmente : Implemente uma rotina de backup regular para garantir que os dados essenciais sejam armazenados com segurança e possam ser recuperados no caso de um ataque de ransomware ou incidente de perda de dados. Armazene backups em um local de rede separado ou off-line para evitar que sejam comprometidos por malware.

- Eduque os usuários : Eduque você e outros usuários sobre táticas comuns de malware e ransomware, como golpes de phishing e técnicas de engenharia social. Treine os funcionários para reconhecer comportamentos suspeitos e relatar prontamente possíveis ameaças à segurança.

- Limitar privilégios de usuário : Restrinja os privilégios de usuário apenas aos necessários para executar funções de trabalho para minimizar o impacto de ataques de malware. Implante o princípio do menor privilégio para reduzir a probabilidade de propagação de malware entre sistemas.

- Mantenha-se informado : Mantenha-se informado sobre as ameaças mais recentes de malware e ransomware seguindo fontes de notícias e avisos confiáveis sobre segurança cibernética. Estar ciente das ameaças emergentes pode ajudar os usuários a ajustar proativamente suas estratégias de segurança para se protegerem melhor contra os riscos em evolução.

A nota de resgate gerada pelo HUNTER Ransomware como uma janela pop-up diz:

Todos os seus arquivos foram criptografados!

Todos os seus arquivos foram criptografados devido a um problema de segurança no seu PC. Se quiser restaurá-los, escreva-nos para o e-mail Hunter-X@tuta.io

Escreva este ID no título da sua mensagem -

Se você não receber uma resposta dentro de 24 horas, entre em contato conosco pela conta Telegram.org: @Online7_365

Você tem que pagar pela descriptografia em Bitcoins. O preço depende da rapidez com que você nos escreve. Após o pagamento enviaremos a você a ferramenta que irá descriptografar todos os seus arquivos.

Descriptografia gratuita como garantia

Antes de pagar você pode nos enviar até 3 arquivos para descriptografia gratuita. O tamanho total dos arquivos deve ser inferior a 4 MB (não arquivados) e os arquivos não devem conter informações valiosas. (bancos de dados, backups, planilhas grandes do Excel, etc.)

Como obter Bitcoins

A maneira mais fácil de comprar bitcoins é no site LocalBitcoins. Você deve se registrar, clicar em ‘Comprar bitcoins’ e selecionar o vendedor por forma de pagamento e preço.

hxxps://localbitcoins.com/buy_bitcoins

Além disso, você pode encontrar outros lugares para comprar Bitcoins e guia para iniciantes aqui:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Atenção!

Não renomeie arquivos criptografados.

Não tente descriptografar seus dados usando software de terceiros, pois isso pode causar perda permanente de dados.

A desencriptação dos seus ficheiros com a ajuda de terceiros pode aumentar o preço (eles acrescentam a sua taxa à nossa) ou pode tornar-se vítima de uma fraude.

O arquivo de texto do HUNTER Ransomware fornece as seguintes instruções dos invasores:

!!!Todos os seus arquivos são criptografados!!!

Para descriptografá-los envie um e-mail para este endereço: Hunter-X@tuta.io.

Caso não respondamos em 24h, envie mensagem para telegram: @Online7_365