Tanzeem Mobile Malware

Echipa DoNot, un actor cunoscut de amenințări, a fost conectată la noul malware Android identificat ca Tanzeem și Tanzeem Update. Aceste amenințări, descoperite în octombrie și decembrie 2024, fac parte din atacurile cibernetice extrem de vizate. În ciuda ușoarelor variații ale interfeței cu utilizatorul, ambele aplicații au funcționalități aproape identice.

Prezentate ca aplicații de chat, aplicațiile încetează să funcționeze odată instalate, închizându-se după ce utilizatorul acordă permisiunile necesare. Designul lor sugerează concentrarea pe anumite persoane sau grupuri, potențial vizând atât entități interne, cât și internaționale.

Cuprins

Desfacerea Originilor echipei DoNot și a operațiunilor istorice

Cunoscută și ca APT-C-35, Origami Elephant, SECTOR02 și Viceroy Tiger, echipa DoNot se crede că operează din India. Grupul are o istorie în utilizarea e-mailurilor de tip spear-phishing și a programelor malware Android pentru a colecta informații valoroase. În octombrie 2023, grupul a fost legat de Firebird , o ușă din spate bazată pe .NET, care vizează victimele din Pakistan și Afganistan.

În timp ce țintele exacte ale malware-ului Tanzeem rămân neclare, grupul este suspectat că urmărește să colecteze informații despre amenințările interne percepute.

Exploatarea tehnologiei: abuzul de platforme legitime

Una dintre cele mai notabile tactici asociate cu malware-ul Tanzeem este utilizarea OneSignal, o platformă legitimă de implicare a clienților. Deși este folosită de obicei pentru notificări push, mesaje în aplicație și alte instrumente de comunicare, cercetătorii cred că platforma a fost folosită greșit pentru a trimite link-uri de phishing care implementează malware suplimentar.

Caracteristici false cu intenție dăunătoare

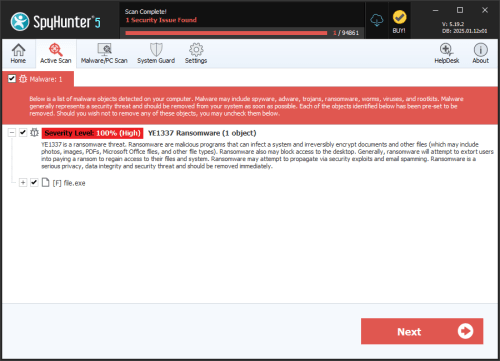

La instalare, aplicația Tanzeem afișează o interfață de chat falsă, îndemnând victimele să facă clic pe butonul „Start Chat”. Aplicația solicită apoi utilizatorilor să acorde permisiuni API-ului Servicii de accesibilitate. Cu aceste permisiuni, aplicația poate efectua o varietate de acțiuni nesigure.

Obținerea controlului: Permisiunile exploatate

Aplicația Tanzeem solicită acces la mai multe permisiuni sensibile, permițându-i să:

- Colectați jurnalele de apeluri, liste de contacte și mesaje SMS.

- Urmăriți locațiile precise ale utilizatorilor.

- Accesați detaliile contului și fișierele de stocare externă.

Aceste permisiuni permit aplicației să adune și să transmită date sensibile, compromițând semnificativ confidențialitatea utilizatorului.

Asigurarea persistenței: notificările push ca tactică

O caracteristică distinctivă a malware-ului Tanzeem este utilizarea notificărilor push pentru a încuraja instalarea de malware Android suplimentar. Această abordare nu numai că îmbunătățește persistența malware-ului, dar subliniază și tacticile în evoluție ale echipei DoNot în eforturile lor de a menține accesul și de a colecta informații pentru interesele naționale.

Malware-ul Tanzeem evidențiază ingeniozitatea echipei DoNot în valorificarea platformelor existente și a permisiunilor pentru a-și executa operațiunile. Natura țintită a acestor atacuri și tacticile avansate folosite ne amintesc de peisajul în continuă evoluție al amenințărilor cibernetice. Rămâneți vigilenți și precauți este esențial în abordarea acestor provocări.