Tanzeem Mobile Malware

DoNot-teamet, en kendt trusselsaktør, er blevet forbundet med ny Android-malware identificeret som Tanzeem og Tanzeem Update. Disse trusler, der blev afsløret i oktober og december 2024, er en del af meget målrettede cyberangreb. På trods af deres små variationer i brugergrænsefladen deler begge apps næsten identiske funktionaliteter.

Faktureret som chatapplikationer holder applikationerne op med at fungere, når de først er installeret, og lukkes ned, når brugeren har givet de nødvendige tilladelser. Deres design antyder et fokus på specifikke individer eller grupper, der potentielt er rettet mod både nationale og internationale enheder.

Indholdsfortegnelse

Udpakning af DoNot Teams oprindelse og historiske operationer

Også kendt som APT-C-35, Origami Elephant, SECTOR02 og Viceroy Tiger, menes DoNot-teamet at operere fra Indien. Gruppen har en historie med at bruge spear-phishing-e-mails og Android-malware til at indsamle værdifuld intelligens. I oktober 2023 blev gruppen knyttet til Firebird , en .NET-baseret bagdør rettet mod ofre i Pakistan og Afghanistan.

Mens de nøjagtige mål for Tanzeem-malwaren forbliver uklare, er gruppen mistænkt for at sigte efter at indsamle efterretninger om opfattede interne trusler.

Udnyttelse af teknologi: Misbrug af legitime platforme

En af de mest bemærkelsesværdige taktikker forbundet med Tanzeem malware er dens brug af OneSignal, en legitim platform for kundeengagement. Selvom det typisk bruges til push-meddelelser, beskeder i appen og andre kommunikationsværktøjer, mener forskere, at platformen blev misbrugt til at sende phishing-links, der implementerer yderligere malware.

Falske funktioner med skadelig hensigt

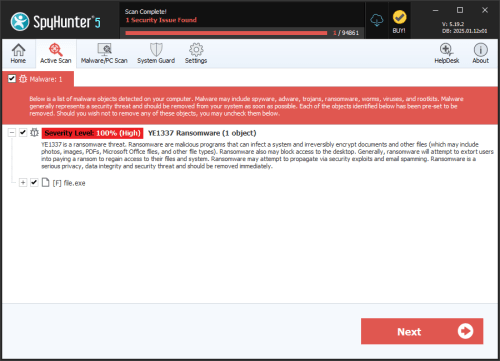

Efter installationen viser Tanzeem-applikationen en falsk chatgrænseflade, der opfordrer ofrene til at klikke på en 'Start Chat'-knap. Applikationen beder derefter brugerne om at give tilladelser til Accessibility Services API. Med disse tilladelser kan applikationen udføre en række usikre handlinger.

Få kontrol: Tilladelserne udnyttet

Tanzeem-applikationen anmoder om adgang til flere følsomme tilladelser, hvilket gør det muligt at:

- Saml opkaldslogger, kontaktlister og SMS-beskeder.

- Spor nøjagtige brugerplaceringer.

- Få adgang til kontooplysninger og eksterne lagerfiler.

Disse tilladelser giver applikationen mulighed for at indsamle og overføre følsomme data, hvilket i væsentlig grad kompromitterer brugernes privatliv.

Sikring af persistens: Push-meddelelser som en taktik

Et karakteristisk træk ved Tanzeem-malwaren er dens brug af push-meddelelser for at tilskynde til installation af yderligere Android-malware. Denne tilgang forbedrer ikke kun malwarens vedholdenhed, men understreger også DoNot-teamets udviklende taktik i deres bestræbelser på at opretholde adgang og indsamle efterretninger til nationale interesser.

Tanzeem-malwaren fremhæver DoNot-teamets opfindsomhed i at udnytte eksisterende platforme og tilladelser til at udføre deres operationer. Den målrettede karakter af disse angreb og de avancerede taktikker, der anvendes, minder os om det stadigt udviklende landskab af cybertrusler. At forblive årvågen og forsigtig er afgørende for at navigere i sådanne udfordringer.