Malware mobile Tanzeem

Il team DoNot, un noto autore di minacce, è stato collegato a un nuovo malware Android identificato come Tanzeem e Tanzeem Update. Queste minacce, scoperte a ottobre e dicembre 2024, fanno parte di attacchi informatici altamente mirati. Nonostante le loro lievi variazioni nell'interfaccia utente, entrambe le app condividono funzionalità pressoché identiche.

Presentate come applicazioni di chat, le applicazioni cessano di funzionare una volta installate, chiudendosi dopo che l'utente concede le autorizzazioni richieste. Il loro design suggerisce un focus su individui o gruppi specifici, potenzialmente mirati sia a entità nazionali che internazionali.

Sommario

Scopriamo le origini e le operazioni storiche del team DoNot

Noto anche come APT-C-35, Origami Elephant, SECTOR02 e Viceroy Tiger, si ritiene che il DoNot Team operi dall'India. Il gruppo ha una storia di utilizzo di e-mail di spear-phishing e malware Android per raccogliere informazioni preziose. Nell'ottobre 2023, il gruppo è stato collegato a Firebird , una backdoor basata su .NET che prende di mira vittime in Pakistan e Afghanistan.

Sebbene gli obiettivi esatti del malware Tanzeem non siano ancora chiari, si sospetta che il gruppo miri a raccogliere informazioni su presunte minacce interne.

Sfruttamento della tecnologia: l'abuso delle piattaforme legittime

Una delle tattiche più note associate al malware Tanzeem è l'uso di OneSignal, una piattaforma legittima di coinvolgimento dei clienti. Sebbene in genere venga utilizzata per notifiche push, messaggi in-app e altri strumenti di comunicazione, i ricercatori ritengono che la piattaforma sia stata utilizzata in modo improprio per inviare link di phishing che distribuiscono malware aggiuntivo.

Funzionalità false con intenti dannosi

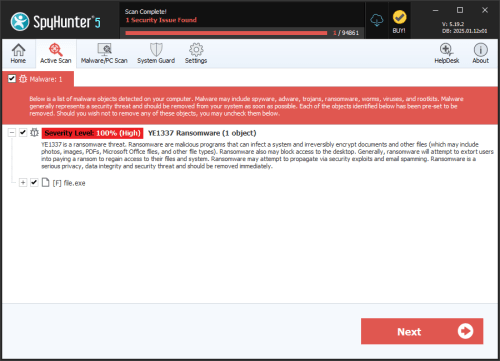

Dopo l'installazione, l'applicazione Tanzeem visualizza un'interfaccia di chat falsa, che sollecita le vittime a cliccare sul pulsante "Start Chat". L'applicazione chiede quindi agli utenti di concedere le autorizzazioni all'API Accessibility Services. Con queste autorizzazioni, l'applicazione può eseguire una serie di azioni non sicure.

Ottenere il controllo: i permessi sfruttati

L'applicazione Tanzeem richiede l'accesso a diverse autorizzazioni sensibili, consentendole di:

- Raccogli registri delle chiamate, elenchi dei contatti e messaggi SMS.

- Traccia la posizione precisa degli utenti.

- Accedi ai dettagli dell'account e ai file di archiviazione esterni.

Queste autorizzazioni consentono all'applicazione di raccogliere e trasmettere dati sensibili, compromettendo notevolmente la privacy dell'utente.

Garantire la persistenza: le notifiche push come tattica

Una caratteristica distintiva del malware Tanzeem è l'uso di notifiche push per incoraggiare l'installazione di malware Android aggiuntivo. Questo approccio non solo aumenta la persistenza del malware, ma sottolinea anche le tattiche in evoluzione del DoNot Team nei loro sforzi per mantenere l'accesso e raccogliere informazioni per interessi nazionali.

Il malware Tanzeem evidenzia l'intraprendenza del DoNot Team nello sfruttare le piattaforme e le autorizzazioni esistenti per eseguire le proprie operazioni. La natura mirata di questi attacchi e le tattiche avanzate impiegate ci ricordano il panorama in continua evoluzione delle minacce informatiche. Rimanere vigili e cauti è fondamentale per affrontare tali sfide.