Globe Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Popularity Rank: | 17,204 |

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 49,628 |

| Visto pela Primeira Vez: | August 24, 2016 |

| Visto pela Última Vez: | October 24, 2025 |

| SO (s) Afetados: | Windows |

O Globe Ransomware tem o potencial de causar muitos danos. O Globe Ransomware é um típico Trojan ransomware projetado para criptografar os arquivos das vítimas, e tomá-los como reféns. O Globo Ransomware então exige o pagamento de um resgate em troca da chave necessária para descriptografar os arquivos afetados. Os Trojans ransomware como o Globo Ransomware tornaram-se bastante populares nos últimos tempos, tornando-se necessário que os usuários de computador aprendessem como proteger a si mesmos e aos seus arquivos contra infecções como a do Globo Ransomware. Infelizmente, pode ser quase impossível descriptografar os arquivos que forem criptografados pelo Globo Ransomware ou por outro Trojan ransomware que use algoritmos de criptografia avançada, um método de criptografia que torna impossível extrair uma chave de descriptografia do computador afetado. A melhor proteção contra ameaças como o Globe Ransomware é ter backups adequados de todos os arquivos de um computador.

Índice

Os Principais Alvos do Globe Ransomware são as Pequenas Empresas

O Globe Ransomware não é muito difundido atualmente. Os principais alvos do Globe Ransomware localizam-se na Ásia Central. O montante exigido pelo Globe Ransomware muda e pode ficar entre 1 e 3 BitCoins (que equivalem atualmente entre US $600 e US $1800 USD no câmbio atual). Um aspecto particularmente preocupante do Globe Ransomware é que ele parece visar principalmente as pequenas empresas, tornando o potencial de dano do Globe Ransomware maior do que o de outras ameaças de ransomware.

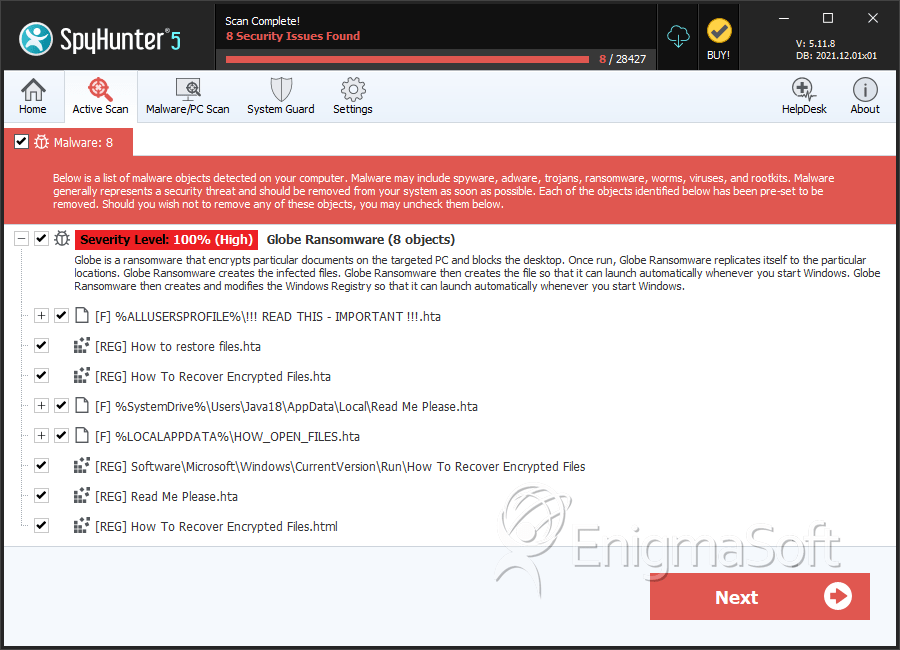

Depois de criptografar os arquivos da vítima, o Globe Ransomware exibe um bilhete de resgate contido em um arquivo chamado 'Como restaurar os seu arquivos.hta', que contém instruções sobre como pagar o resgate do Globe Ransomware, e recuperar os arquivos criptografados. As vítimas são instruídas a contatar os charlatões no @tutanota.com, o domínio de um endereço de e-mail. O ataque do Globe Ransomware é bastante simples. O Globe Ransomware pode ser instalado através de um anexo de email corrompido. Esse anexo de e-mail cria um arquivo executável no computador da vítima, que realiza a criptografia. Na maioria dos casos, o Globe Ransomware vai evitar os arquivos que forem essenciais para que o Windows funcione, visando documentos e arquivos de mídia que os usuários de computador teriam dificuldade para recuperar sem um backup. O Globe Ransomware foi projetado para funcionar automaticamente quando o Windows for iniciado, e a remoção dessa ameaça exigirá o uso de um programa anti-malware atualizado e cheio de recursos para garantir que a infecção pelo Globe Ransomware seja completamente removida.

Como as Ameaças como o Globe Ransomware podem ser Entregues

O método mais comum de entrega de ameaças como o Globe Ransomware é o uso de anexos de email corrompidos, que podem usar técnicas de engenharia social tais como falsas declarações fiscais ou recibos, para convencer os usuários de computador a abrir os anexos de email corrompidos. Devido a isso, instruir os usuários de computador sobre quando e como manipular e-mails e usar filtros anti-spam confiáveis corretamente, estão entre as melhores medidas que podem ser tomadas para evitar infecções pelo Globe Ransomware e ameaças semelhantes. Existem outras maneiras de instalar o Globe Ransomware, tais como através de anúncios corrompidos, kits de exploração ou invadindo diretamente o computador da vítima. Medidas gerais de segurança on-line, um forte software anti-malware e mantendo todos os programas totalmente atualizados ajudará os usuários de computador a evitar infecções como a do Globe Ransomware, bem como problemas com outras ameaças.

Lidando com uma Infecção pelo Globe Ransomware

Infelizmente, remover a infecção pelo Globe Ransomware não vai descriptografar os arquivos das vítimas. Devido a isso, será necessário não só remover o Globe Ransomware, mas também restaurar os arquivos afetados de um local de backup. Os analistas de malware desaconselham fortemente pagar o resgate do Globe Ransomware. Pagar essas enormes quantias para recuperar arquivos permite que os fraudadores continuem criando ameaças. Lembre-se de que, ao lidar com pessoas como essas, não há nada que garanta que eles vão manter as suas palavras e restaurar os arquivos afetados depois que o usuário do computador pagar o resgate do Globe Ransomware.

SpyHunter detecta e remove Globe Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | !!! READ THIS - IMPORTANT !!!.hta | 2b7bd31fd3447cd1b0e0bdfd690b0740 | 442 |

| 2. | HOW_OPEN_FILES.hta | e3b9bb7ca0576dfe90e94aac1d333630 | 75 |

| 3. | Read Me Please.hta | 58f8086cdb674cc03cced8e65d495c44 | 25 |

| 4. | trust.exe | 668c83c1f7f13259ab5d1699ea24d17f | 2 |

| 5. | How to restore files.hta | 503478dce7398eac1ce8cc7db0fea7b9 | 1 |

| 6. | file.exe | a464f7bc0431292d74ad66403efbf691 | 0 |