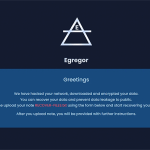

Egregor Ransomware

Egregor Ransomware to nowe zagrożenie ransomware, które według cyberbezpieczeństwa badacze mogą być początkiem zupełnie nowej rodziny zagrożeń. Jednak sam kod Egregor Ransomware wydaje się być oparty na oprogramowaniu Sekhmet Ransomware z kilkoma podobieństwami, które zostały odkryte. Oba zagrożenia wykorzystują podobne wywołania API, funkcje, techniki zaciemniania i ciągi, takie jak % Greetings2target% . Niektóre łańcuchy uległy niewielkim zmianom - na przykład %sekhmet_data% stało się % egregor_data% . Nazwa nowego zagrożenia ma okultystyczne konotacje i oznacza odrębną niefizyczną istotę, która pochodzi ze zbiorowej grupy ludzi. Hakerzy mogą uważać swoją grupę za taką jednostkę.

Ofiarom grozi wyciek danych ze środków masowego przekazu

Chociaż w przeważającej części Egregor działa jako typowe zagrożenie ransomware, zawiera również znaczną zmianę formuły. Pojawiło się całkiem sporo nowoczesnych zagrożeń ransomware, w tym eksfiltracja danych do ich działań. Zebrane dane są wykorzystywane jako dodatkowy mechanizm wymuszeń, a różni przestępcy grożą udostępnieniem ich na swoich różnych stronach internetowych stworzonych w tym celu. Egregor Ransomware robi jednak następny krok i informuje swoje ofiary, że zebrane dane zostaną ujawnione za pośrednictwem środków masowego przekazu, w wyniku czego klienci, konkurenci i partnerzy firmy, której dotyczy problem, dowiedzą się o naruszeniu bezpieczeństwa.

Jak dotąd hakerzy stojący za Egregor Ransomware nie przeprowadzili takich przecieków, ale mają głęboką witrynę internetową, która śledzi ich ofiary w wirtualnej „sali wstydu". W tej chwili notowanych jest tam trzynaście firm. Wśród ofiar jest GEFCO, globalna firma logistyczna, która niedawno padła ofiarą ataku ransomware na swoje sieci. Wydaje się, że oprogramowanie Egregor Ransomware atakuje podmioty z całego świata, a dotknięte nim organizacje znajdują się w Japonii, Meksyku, Arabii Saudyjskiej, Niemczech, Włoszech i Stanach Zjednoczonych.

Instrukcje pozostawione przez EgregorRansomware są usuwane jako plik tekstowy o nazwie „RECOVER-FILES.txt". Nie podano konkretnej kwoty, ale hakerzy obiecują, że po dokonaniu płatności dołączą również zalecenia dotyczące bezpieczeństwa dla swoich ofiar. Treść wezwania do okupu brzmi:

'| Co się stało? |

------------------

Twoja sieć została ZAATAKOWANA, Twoje komputery i serwery ZABLOKOWANE,

Twoje prywatne dane zostały POBRANE.

---------------------

| Co to znaczy? |

----------------------

Oznacza to, że wkrótce media, Twoi partnerzy i klienci DOWIEDZĄ SIĘ o Twoim PROBLEMIE.

-------------------------

| Jak można tego uniknąć? |

--------------------------

Aby tego uniknąć,

Aby uniknąć tego problemu, należy SKONTAKTOWAĆ SIĘ Z NAMI nie później niż w ciągu 3 DNI i zawrzeć UMOWĘ dotyczącą odzyskiwania danych i usuwania naruszeń.

-------------------------------------------

| A jeśli nie skontaktuję się z Tobą w ciągu 3 dni? |

------------------------------------------

Jeśli nie skontaktujesz się z nami w ciągu najbliższych 3 DNI, rozpoczniemy publikację DANYCH.

-----------------------------

| Sam sobie z tym poradzę |

-----------------------------

To Twoje PRAWO, ale w takim przypadku wszystkie Twoje dane zostaną opublikowane do publicznego użytku.

-------------------------------

| Nie boję się twoich gróźb! |

-------------------------------

To nie jest zagrożenie, ale algorytm naszych działań.

Jeśli masz setki milionów NIE Chcianych dolarów, nie ma się czego bać.

To jest DOKŁADNA KWOTA pieniędzy, które wydasz na odzyskanie i wypłaty z powodu PUBLIKACJI.

--------------------------

| Przekonałeś mnie! |

--------------------------

Następnie musisz SKONTAKTUJ SIĘ Z NAMI, jest na to kilka sposobów.

I. Zalecane (najbezpieczniejsza metoda)

a) Pobierz specjalną przeglądarkę TOR: https://www.torproject.org/

b) Zainstaluj przeglądarkę TOR

c) Otwórz naszą stronę internetową z CZATEM NA ŻYWO w przeglądarce TOR: http: // egregor [redacted] .onion / [redacted]

d) Postępuj zgodnie z instrukcjami na tej stronie.

II. Jeśli pierwsza metoda nie jest dla Ciebie odpowiednia

a) Otwórz naszą stronę internetową z CZATEM NA ŻYWO: https: // [zredagowano] .top / [zredagowano]

b) Postępuj zgodnie z instrukcjami na tej stronie.

Nasze WSPARCIE NA ŻYWO jest gotowe POMÓC CIEBIE na tej stronie internetowej.

----------------------------------------

| Co otrzymam w przypadku porozumienia |

----------------------------------------

OTRZYMASZ pełne ODSZYFROWANIE swoich maszyn w sieci, PEŁNĄ LISTĘ PLIKÓW pobranych danych,

potwierdzenie pobranych danych USUNIĘCIE z naszych serwerów, ZALECENIA dotyczące zabezpieczenia granicy sieci.

I PEŁNA POUFNOŚĆ DOTYCZĄCA WYPADKU.

-------------------------------------------------- --------------------------------

Nie redaguj tego specjalnego bloku technicznego, potrzebujemy tego, aby Cię autoryzować.

--- EGREGOR --- '