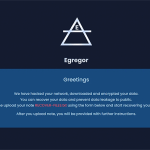

Egregor Ransomware

De Egregor Ransomware is een nieuwe ransomwarebedreiging die volgens cybersecurity het begin zou kunnen zijn van een hele nieuwe familie van bedreigingen. Op zichzelf lijkt de code van Egregor Ransomware echter gebaseerd te zijn op de Sekhmet Ransomware, waarbij verschillende overeenkomsten worden ontdekt. Beide bedreigingen gebruiken vergelijkbare API-aanroepen, functies, verduisteringstechnieken en strings zoals % Greetings2target% . Sommige strings hebben kleine wijzigingen ondergaan - %sekhmet_data% is bijvoorbeeld % egregor_data% geworden . De naam van de nieuwe dreiging heeft occulte connotaties en betekent een afzonderlijke niet-fysieke entiteit die voortkomt uit een collectieve groep mensen. De hackers beschouwen hun groep misschien als zo'n entiteit.

Slachtoffers worden bedreigd met 'massamedia'-datalekken

Hoewel Egregor voor het grootste deel werkt als een typische ransomware-bedreiging, omvat het ook een aanzienlijke draai aan de formule. Er zijn nogal wat moderne ransomwarebedreigingen begonnen, waaronder het exfiltreren van gegevens naar hun activiteiten. De verzamelde gegevens worden gebruikt als een extra afpersingsmechanisme waarbij de verschillende criminelen dreigen deze vrij te geven op hun verschillende websites die voor dat doel zijn gemaakt. De Egregor Ransomware neemt echter de volgende stap en vertelt zijn slachtoffers dat de verzamelde gegevens via massamedia zullen worden gelekt, waardoor de klanten, concurrenten en partners van het getroffen bedrijf op de hoogte zullen zijn van de inbreuk op de beveiliging.

Tot nu toe zijn dergelijke lekken niet uitgevoerd door de hackers achter de Egregor Ransomware, maar ze hebben wel een diepe website die hun slachtoffers opspoort in een virtuele 'hall of shame'. Momenteel zijn er dertien bedrijven genoteerd. Onder de slachtoffers is GEFCO, een wereldwijd logistiek bedrijf dat onlangs werd getroffen door een ransomwareaanval op zijn netwerken. De Egregor Ransomware lijkt zich te richten op entiteiten van over de hele wereld, met getroffen organisaties in Japan, Mexico, Saoedi-Arabië, Duitsland, Italië en de VS.

De instructies achtergelaten door de EgregorRansomware worden verwijderd als een tekstbestand met de naam 'RECOVER-FILES.txt.' Er wordt geen specifiek bedrag vermeld, maar de hackers beloven wel dat ze tegen betaling ook veiligheidsaanbevelingen voor hun slachtoffers zullen opnemen. De tekst van de losgeldbrief luidt:

'| Wat is er gebeurd? |

------------------

Uw netwerk is AANGEVALLEN, uw computers en servers zijn VERGRENDELD,

Uw privégegevens zijn GEDOWNLOAD.

---------------------

| Wat betekent het? |

----------------------

Het betekent dat de massamedia, uw partners en klanten binnenkort ZULLEN WETEN over uw PROBLEEM.

-------------------------

| Hoe kan het worden vermeden? |

--------------------------

Om dit te voorkomen,

Om dit probleem te voorkomen, moet u niet later dan binnen 3 DAGEN MET ONS IN CONTACT KOMEN en de OVEREENKOMST voor gegevensherstel en het oplossen van inbreuken sluiten.

-------------------------------------------

| Wat moet ik doen als ik binnen 3 dagen geen contact met u opneem? |

------------------------------------------

Als u in de komende 3 DAGEN geen contact met ons opneemt, beginnen we met DATA-publicatie.

-----------------------------

| Ik kan het alleen aan |

-----------------------------

Het is uw RECHT, maar in dit geval worden al uw gegevens gepubliceerd voor openbaar GEBRUIK.

-------------------------------

| Ik ben niet bang voor uw bedreigingen! |

-------------------------------

Dat is niet de dreiging, maar het algoritme van onze acties.

Als u honderden miljoenen ONGEWENSTE dollars heeft, hoeft u niets voor u te vrezen.

Dat is het EXACTE BEDRAG dat u vanwege PUBLICATIE zult uitgeven voor herstel en uitbetalingen.

--------------------------

| Je hebt me overtuigd! |

--------------------------

Dan moet u contact met ons opnemen, er zijn enkele manieren om dat te doen.

I. Aanbevolen (de meest veilige methode)

a) Download een speciale TOR-browser: https://www.torproject.org/

b) Installeer de TOR-browser

c) Open onze website met LIVE CHAT in de TOR-browser: http: // egregor [redacted] .onion / [redacted]

d) Volg de instructies op deze pagina.

II. Als de eerste methode niet geschikt voor u is

a) Open onze website met LIVE CHAT: https: // [redacted] .top / [redacted]

b) Volg de instructies op deze pagina.

Onze LIVE SUPPORT staat klaar om U TE HELPEN op deze website.

----------------------------------------

| Wat krijg ik bij akkoord |

----------------------------------------

U KRIJGT de volledige DECRYPTIE van uw machines in het netwerk, VOLLEDIGE BESTANDENLIJST van gedownloade gegevens,

bevestiging van gedownloade gegevens VERWIJDERING van onze servers, AANBEVELINGEN voor het beveiligen van uw netwerkperimeter.

En het VOLLEDIGE VERTROUWELIJKHEID OVER HET INCIDENT.

-------------------------------------------------- --------------------------------

Bewerk dit speciale technische blok niet, we hebben dit nodig om u te autoriseren.

--- EGREGOR --- '