Knight Ransomware

Το Knight Ransomware έχει σχεδιαστεί ειδικά με σκοπό να κρυπτογραφήσει αρχεία και στη συνέχεια να απαιτήσει πληρωμές λύτρων από τα θύματά του. Όταν το Knight Ransomware εκτελείται σε μια παραβιασμένη συσκευή, η κύρια λειτουργία του είναι να εκκινεί τη διαδικασία κρυπτογράφησης που επηρεάζει πολλούς διαφορετικούς τύπους αρχείων. Ως αποτέλεσμα, τα ονόματα αρχείων των κρυπτογραφημένων αρχείων θα τροποποιηθούν επίσης με την προσθήκη της επέκτασης V.knight_l' σε αυτά. Μετά από αυτήν τη φάση κρυπτογράφησης, ένα σημείωμα λύτρων με τίτλο "Πώς να επαναφέρετε τα αρχεία σας.txt" τοποθετείται σε κάθε έναν από τους κρυπτογραφημένους φακέλους στο σύστημα.

Αυτό που είναι αξιοσημείωτο είναι ότι η ομάδα που είναι υπεύθυνη για το Knight Ransomware το λειτουργεί με τη μορφή Ransomware-as-a-Service. Αυτό σημαίνει ότι παρέχουν την υποδομή και τα εργαλεία που είναι απαραίτητα για άλλους παράγοντες απειλών για να χρησιμοποιήσουν αυτό το ransomware, πιθανώς ως μέσο για να εκβιάσουν λύτρα από τα θύματα. Επιπλέον, αυτοί οι εγκληματίες του κυβερνοχώρου προσφέρουν επίσης κακόβουλο λογισμικό που έχει σχεδιαστεί για τη συλλογή ευαίσθητων πληροφοριών, υποδεικνύοντας την πιθανότητα μιας προσέγγισης διπλής απειλής. Κατά συνέπεια, αυτές οι επιθέσεις ransomware θα μπορούσαν να περιλαμβάνουν όχι μόνο την κρυπτογράφηση αρχείων αλλά και την κλοπή πολύτιμων δεδομένων και τον εκβιασμό.

Έχει διαπιστωθεί από ερευνητές ότι το Knight Ransomware είναι ουσιαστικά μια αλλαγή επωνυμίας της προηγουμένως αναγνωρισμένης απειλής Cyclops Ransomware . Αυτό υποδηλώνει ότι μπορεί να υπάρχει σύνδεση μεταξύ των δύο, με το Knight Ransomware να είναι πιθανώς μια εξελιγμένη ή τροποποιημένη έκδοση του Cyclops Ransomware.

Το Knight Ransomware κλειδώνει αρχεία και εκβιάζει τα θύματα

Το σημείωμα λύτρων που άφησε το Knight Ransomware περιέχει τις απαιτήσεις των επιτιθέμενων. Μεταφέρει ότι οι δράστες έχουν κρυπτογραφήσει με επιτυχία τα βασικά αρχεία και έγγραφα. Σύμφωνα με το περιεχόμενο του μηνύματος, η μόνη προσφυγή του θύματος για να ανακτήσει την πρόσβαση στα δεδομένα είναι να συμμορφωθεί με τις απαιτήσεις των επιτιθέμενων. Πιο συγκεκριμένα, τα θύματα καλούνται να πραγματοποιήσουν πληρωμή 5000 USD σε κρυπτονόμισμα Bitcoin. Είναι σημαντικό ότι αυτό το ποσό λύτρων είναι αδιαπραγμάτευτο, χωρίς να αφήνει περιθώρια για συζήτηση.

Μόλις ολοκληρωθεί η πληρωμή, δίνονται ρητές οδηγίες στα θύματα να έρθουν σε επαφή με τους εγκληματίες του κυβερνοχώρου και να παράσχουν συγκεκριμένα στοιχεία για τη συναλλαγή. Επιπλέον, το σημείωμα λύτρων της απειλής χρησιμεύει ως αυστηρή προειδοποίηση. Εάν το θύμα δεν εκπληρώσει τις απαιτήσεις λύτρων εντός τεσσάρων ημερών, οι δράστες απειλούν να προβούν σε περαιτέρω ενέργειες δηλώνοντας ότι ενδέχεται να πουλήσουν πληροφορίες που σχετίζονται με τις επιχειρήσεις που έχουν κλαπεί από το παραβιασμένο σύστημα.

Η πολυπλοκότητα της κρυπτογράφησης που εφαρμόζεται από το ransomware καθιστά συνήθως αδύνατη τη διαδικασία αποκρυπτογράφησης χωρίς την άμεση παρέμβαση των εισβολέων. Το γεγονός αυτό υπογραμμίζει τον έλεγχο που ασκούν στα δεδομένα του θύματος.

Είναι σημαντικό να αναγνωρίσουμε ότι, δυστυχώς, υπήρξαν πολυάριθμες περιπτώσεις όπου τα θύματα, παρά την ικανοποίηση των απαιτήσεων για λύτρα, δεν έλαβαν τα υποσχεμένα εργαλεία αποκρυπτογράφησης. Αυτό σημαίνει ότι η πληρωμή των λύτρων δεν προσφέρει καμία εγγύηση για την ανάκτηση δεδομένων. Επιπλέον, η επιλογή της πληρωμής των λύτρων κατά λάθος υποστηρίζει την εγκληματική επιχείρηση που είναι υπεύθυνη για το ransomware, διαιωνίζοντας τις δραστηριότητές της. Αξίζει επίσης να σημειωθεί ότι ενώ η αφαίρεση του Knight Ransomware από το λειτουργικό σύστημα θα αποτρέψει την κρυπτογράφηση περαιτέρω δεδομένων, δεν παρέχει λύση για τα αρχεία που έχουν ήδη κλειδωθεί.

Εφαρμόστε επαρκή μέτρα ασφαλείας στις συσκευές σας

Οι χρήστες μπορούν να λάβουν αρκετά αποτελεσματικά μέτρα ασφαλείας για να προστατευθούν από μολύνσεις ransomware και να ελαχιστοποιήσουν τον πιθανό αντίκτυπο τέτοιων επιθέσεων:

- Τακτικά αντίγραφα ασφαλείας : Δημιουργήστε τακτικά αντίγραφα ασφαλείας βασικών αρχείων και δεδομένων σε μια λύση αποθήκευσης εκτός σύνδεσης ή σε cloud. Αυτό διασφαλίζει ότι ακόμα κι αν τα αρχεία σας είναι κρυπτογραφημένα από ransomware, μπορείτε να τα επαναφέρετε από ένα αντίγραφο ασφαλείας χωρίς να πληρώσετε τα λύτρα.

- Ενημερωμένο λογισμικό : Διατηρήστε ενημερωμένα το λειτουργικό σας σύστημα, τις εφαρμογές και το λογισμικό ασφαλείας. Οι ενημερώσεις λογισμικού συχνά περιλαμβάνουν ενημερώσεις κώδικα που αντιμετωπίζουν γνωστά τρωτά σημεία που θα μπορούσαν να χρησιμοποιηθούν από ransomware.

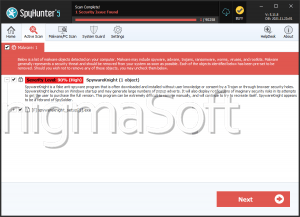

- Λογισμικό ασφαλείας : Εγκαταστήστε αξιόπιστο και ενημερωμένο λογισμικό κατά του κακόβουλου λογισμικού. Αυτά τα προγράμματα μπορούν να βοηθήσουν στον εντοπισμό και την πρόληψη μολύνσεων από ransomware.

- Email και λήψεις : Να είστε προσεκτικοί όταν ανοίγετε συνημμένα email, ειδικά αν προέρχονται από άγνωστες πηγές. Αποφύγετε τη λήψη αρχείων από μη αξιόπιστους ιστότοπους ή το άνοιγμα ύποπτων συνδέσμων.

- Προνόμια χρήστη : Περιορίστε τα δικαιώματα χρήστη και αποφύγετε τη χρήση λογαριασμού με δικαιώματα διαχειριστή για καθημερινές εργασίες. Αυτό μπορεί να εμποδίσει το ransomware να αποκτήσει πρόσβαση σε κρίσιμες περιοχές του συστήματος.

- Τείχος προστασίας : Ενεργοποιήστε και ενημερώνετε τακτικά το τείχος προστασίας σας για τη διαχείριση της εισερχόμενης και εξερχόμενης κίνησης δικτύου και τη διακοπή ύποπτων δραστηριοτήτων.

- Απενεργοποίηση μακροεντολών : Απενεργοποιήστε τις μακροεντολές σε έγγραφα, καθώς το ransomware μπορεί να εξαπλωθεί μέσω κακόβουλων μακροεντολών σε έγγραφα όπως αρχεία Word ή Excel.

- Έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) : Ενεργοποιήστε το MFA όπου είναι δυνατόν, ειδικά για κρίσιμους λογαριασμούς και συστήματα. Αυτό καθιστά πιο δύσκολη την εμφάνιση μη εξουσιοδοτημένης πρόσβασης.

Β εκτελώντας έναν συνδυασμό αυτών των μέτρων ασφαλείας, οι χρήστες μπορούν να μειώσουν τον κίνδυνο να πέσουν θύματα επιθέσεων ransomware και να προστατεύσουν σημαντικά τα πολύτιμα δεδομένα και τα συστήματά τους.

Το πλήρες κείμενο του σημειώματος λύτρων που αφέθηκε στα θύματα του Knight Ransomware είναι:

'Όλα τα έγγραφα, τα αρχεία της εταιρείας, οι εικόνες κ.λπ. (και υπάρχουν πολλά εταιρικά δεδομένα) έχουν κρυπτογραφηθεί και η επέκταση έχει αλλάξει σε .knight_l .

Η ανάρρωση είναι δυνατή μόνο με τη βοήθειά μας.

5000 $ ΗΠΑ σε Bitcoin είναι η τιμή για την επαναφορά όλων των δεδομένων σας. Αυτός είναι ο μέσος μηνιαίος μισθός για 1 εργαζόμενο στην εταιρεία σας. Οπότε μην σκέφτεστε καν τη διαπραγμάτευση. Αυτό θα ήταν απλώς χάσιμο χρόνου και θα σας αγνοήσουν.Στείλτε το Bitcoin σε αυτό το πορτοφόλι:14JJfrWQbud8c8KECHyc9jM6dammyjUb3Z (Αυτή είναι η μόνη σας διεύθυνση πληρωμής, μην πληρώνετε BTC σε άλλον εκτός από αυτό, διαφορετικά δεν θα μπορείτε να την αποκρυπτογραφήσετε!)

Αφού ολοκληρώσετε τη συναλλαγή Bitcoin, στείλτε ένα email στη διεύθυνση: - (Λήψη και εγκατάσταση του προγράμματος περιήγησης TOR (hxxps://www.torproject.org/).[Εάν δεν γνωρίζετε πώς να το χρησιμοποιήσετε, κάντε μια αναζήτηση στο Google!]) .Θα λάβετε απάντηση το συντομότερο δυνατό.

Περιμένω ένα μήνυμα από εσάς με τη μεταφορά επιβεβαίωσης BTC (TXID). Έτσι, μπορούμε να προχωρήσουμε στην αποκρυπτογράφηση όλων των δεδομένων σας. Το TXID είναι πολύ σημαντικό γιατί θα μας βοηθήσει να αναγνωρίσουμε την πληρωμή σας και να τη συνδέσουμε με τα κρυπτογραφημένα δεδομένα σας. Μην χρησιμοποιείτε ότι είμαι εδώ για να σπαταλήσω τον δικό μου ή τον χρόνο σας.

Πώς να αγοράσετε το BTC;

hxxps://www.binance.com/en/how-to-buy/bitcoin

hxxps://www.coinbase.com/how-to-buy/bitcoin

Σημείωση:

Τα δεδομένα σας μεταφορτώνονται στους διακομιστές μας πριν κρυπτογραφηθούν,

Όλα όσα σχετίζονται με την επιχείρησή σας (στοιχεία πελατών, δεδομένα POS, έγγραφα που σχετίζονται με τις παραγγελίες και την παράδοση σας και άλλα).

Εάν δεν επικοινωνήσετε μαζί μας και δεν επιβεβαιώσετε την πληρωμή εντός 4 ημερών, θα προχωρήσουμε και θα ανακοινώσουμε τις πωλήσεις των εξαγόμενων δεδομένων.

ΤΑΥΤΟΤΗΤΑ:'