Knight Ransomware

Knight Ransomware er spesielt utviklet med den hensikt å kryptere filer og deretter kreve løsepenger fra ofrene. Når Knight Ransomware kjøres på en kompromittert enhet, er dens primære funksjon å starte krypteringsprosessen som påvirker mange forskjellige filtyper. Som et resultat vil filnavnene til de krypterte filene også bli endret ved å ha utvidelsen V.knight_l' lagt til dem. Etter denne krypteringsfasen blir en løsepengenotat med tittelen 'How To Restore Your Files.txt' plassert i hver av de krypterte mappene på tvers av systemet.

Det som er bemerkelsesverdig er at gruppen ansvarlig for Knight Ransomware driver den i form av Ransomware-as-a-Service. Dette betyr at de leverer infrastrukturen og verktøyene som er nødvendige for at andre trusselaktører kan bruke denne løsepengevaren, muligens som et middel til å presse løsepenger fra ofre. Videre tilbyr disse nettkriminelle også skadevare utviklet for å samle inn sensitiv informasjon, noe som indikerer potensialet for en tilnærming med to trusler. Følgelig kan disse løsepenge-angrepene involvere ikke bare kryptering av filer, men også tyveri av verdifulle data og utpressing.

Det har blitt fastslått av forskere at Knight Ransomware i hovedsak er en rebranding av den tidligere identifiserte Cyclops Ransomware- trusselen. Dette antyder at det kan være en forbindelse mellom de to, med Knight Ransomware som muligens er en utviklet eller modifisert versjon av Cyclops Ransomware.

The Knight Ransomware låser filer og presser ut ofre

Løseseddelen etterlatt av Knight Ransomware inneholder kravene fra angriperne. Den formidler at gjerningsmennene har vellykket kryptert de essensielle filene og dokumentene. Ifølge innholdet i meldingen er offerets eneste utvei for å få tilbake tilgang til dataene å etterkomme angripernes krav. Mer spesifikt blir ofre bedt om å foreta en betaling på 5000 USD i Bitcoin kryptovaluta. Viktigere, dette løsepengebeløpet er ikke omsettelig, og gir ikke rom for diskusjon.

Når betalingen er fullført, får ofrene eksplisitte instruksjoner om å etablere kontakt med nettkriminelle og gi konkrete bevis på transaksjonen. I tillegg tjener trusselens løsepenger som en sterk advarsel. Skulle offeret ikke oppfylle løsepengekravene innen fire dager, truer gjerningsmennene med å iverksette ytterligere handlinger ved å si at de kan selge forretningsrelatert informasjon stjålet fra det kompromitterte systemet.

Kompleksiteten til krypteringen implementert av løsepengevaren gjør vanligvis dekrypteringsprosessen umulig uten direkte intervensjon fra angriperne. Dette faktum understreker kontrollen de har over offerets data.

Det er avgjørende å erkjenne at det dessverre har vært mange tilfeller der ofre, til tross for at de har møtt løsepengekravene, ikke har mottatt de lovede dekrypteringsverktøyene. Dette betyr at betaling av løsepenger ikke gir noen garanti for datagjenoppretting. Videre, å velge å betale løsepenger utilsiktet støtter den kriminelle virksomheten som er ansvarlig for løsepengevaren, og opprettholder dens aktiviteter. Det er også verdt å merke seg at selv om fjerning av Knight Ransomware fra operativsystemet vil forhindre at ytterligere data blir kryptert, gir det ikke en løsning for filene som allerede er låst.

Implementer tilstrekkelige sikkerhetstiltak på enhetene dine

Brukere kan ta flere effektive sikkerhetstiltak for å beskytte seg mot ransomware-infeksjoner og minimere den potensielle effekten av slike angrep:

- Vanlige sikkerhetskopier : Sikkerhetskopier essensielle filer og data regelmessig til en offline eller skybasert lagringsløsning. Dette sikrer at selv om filene dine er kryptert av løsepengeprogramvare, kan du gjenopprette dem fra en sikkerhetskopi uten å betale løsepenger.

- Oppdatert programvare : Hold operativsystemet, applikasjonene og sikkerhetsprogramvaren oppdatert. Programvareoppdateringer inkluderer ofte patcher som adresserer kjente sårbarheter som kan utnyttes av løsepengeprogramvare.

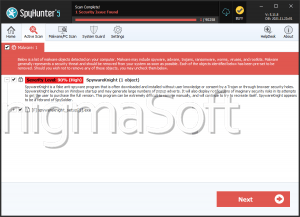

- Sikkerhetsprogramvare : Installer anerkjent og oppdatert anti-malware-programvare. Disse programmene kan bidra til å oppdage og forhindre løsepengevareinfeksjoner.

- E-post og nedlastinger : Vær forsiktig når du åpner e-postvedlegg, spesielt hvis de kommer fra ukjente kilder. Unngå å laste ned filer fra uklarerte nettsteder eller åpne mistenkelige lenker.

- Brukerrettigheter : Begrens brukerrettigheter og unngå å bruke en konto med administratorrettigheter for daglige gjøremål. Dette kan forhindre løsepengevare fra å få tilgang til kritiske systemområder.

- Brannmur : Aktiver og oppdater brannmuren regelmessig for å administrere innkommende og utgående nettverkstrafikk og stoppe mistenkelige aktiviteter.

- Deaktiver makroer : Deaktiver makroer i dokumenter, da løsepengevare kan spre seg gjennom ondsinnede makroer i dokumenter som Word- eller Excel-filer.

- Multi-Factor Authentication (MFA) : Aktiver MFA der det er mulig, spesielt for kritiske kontoer og systemer. Dette gjør det vanskeligere for uautorisert tilgang.

Ved å utføre en kombinasjon av disse sikkerhetstiltakene, kan brukere redusere risikoen for å bli ofre for løsepengevare-angrep og beskytte sine verdifulle data og systemer betydelig.

Den fullstendige teksten til løsepengenotatet som ble overlatt til ofrene for Knight Ransomware er:

'Alle dine dokumenter, firmafiler, bilder osv. (og det er mye firmadata) er kryptert og utvidelsen er endret til .knight_l .

Gjenoppretting er bare mulig med vår hjelp.

USD 5000 i Bitcoin er prisen for å gjenopprette alle dataene dine. Dette er gjennomsnittlig månedslønn for 1 ansatt i din bedrift. Så ikke tenk på å forhandle engang. Det ville bare være bortkastet tid, og du vil bli ignorert.Send Bitcoin til denne lommeboken:14JJfrWQbud8c8KECHyc9jM6dammyjUb3Z (Dette er din eneste betalingsadresse, vennligst ikke betal BTC til andre enn dette, ellers vil du ikke kunne få den dekryptert!)

Etter å ha fullført Bitcoin-transaksjonen, send en e-post til: - (Last ned og installer TOR Browser (hxxps://www.torproject.org/).[Hvis du ikke vet hvordan du bruker den, gjør et Google-søk!]) .Du vil få svar så fort som mulig.

Jeg forventer en melding fra deg med overføring av BTC-bekreftelse (TXID). Så vi kan gå videre for å dekryptere alle dataene dine. TXID er veldig viktig fordi det vil hjelpe oss med å identifisere betalingen din og koble den til dine krypterte data. Ikke bruk at jeg er her for å kaste bort min eller din tid.

Hvordan kjøpe BTC?

hxxps://www.binance.com/en/how-to-buy/bitcoin

hxxps://www.coinbase.com/how-to-buy/bitcoin

Merk:

Dataene dine lastes opp til våre servere før de krypteres,

Alt relatert til virksomheten din (kundedata, POS-data, dokumenter knyttet til dine bestillinger og levering, og andre).

Hvis du ikke kontakter oss og ikke bekrefter betalingen innen 4 dager, vil vi gå videre og kunngjøre salget av de utpakkede dataene.

ID:'