Knight Ransomware

Knight Ransomware er specielt designet med den hensigt at kryptere filer og efterfølgende kræve løsesumsbetalinger fra sine ofre. Når Knight Ransomware udføres på en kompromitteret enhed, er dens primære funktion at starte krypteringsprocessen, der påvirker adskillige forskellige filtyper. Som et resultat vil filnavnene på de krypterede filer også blive ændret ved at få tilføjet V.knight_l'-udvidelsen til dem. Efter denne krypteringsfase placeres en løsesum med titlen 'Sådan gendannes dine filer.txt' i hver af de krypterede mapper på tværs af systemet.

Hvad der er bemærkelsesværdigt er, at den gruppe, der er ansvarlig for Knight Ransomware, driver den i form af Ransomware-as-a-Service. Det betyder, at de leverer den infrastruktur og de værktøjer, der er nødvendige for, at andre trusselsaktører kan bruge denne ransomware, muligvis som et middel til at afpresse løsepenge fra ofre. Ydermere tilbyder disse cyberkriminelle også malware, der er designet til at indsamle følsomme oplysninger, hvilket indikerer potentialet for en dobbelt-trussel tilgang. Følgelig kan disse ransomware-angreb involvere ikke kun kryptering af filer, men også tyveri af værdifulde data og afpresning.

Det er blevet fastslået af forskere, at Knight Ransomware i det væsentlige er en rebranding af den tidligere identificerede Cyclops Ransomware- trussel. Dette tyder på, at der kan være en forbindelse mellem de to, hvor Knight Ransomware muligvis er en udviklet eller modificeret version af Cyclops Ransomware.

The Knight Ransomware låser filer og afpresser ofre

Løsesedlen efterladt af Knight Ransomware indeholder angribernes krav. Det formidler, at gerningsmændene med succes har krypteret de væsentlige filer og dokumenter. Ifølge indholdet af meddelelsen er ofrets eneste udvej for at få adgang til dataene tilbage at efterkomme angribernes krav. Mere specifikt bliver ofre bedt om at foretage en betaling på 5000 USD i Bitcoin kryptovaluta. Vigtigt er det, at dette løsesumbeløb ikke er til forhandling, hvilket ikke giver plads til diskussion.

Når betalingen er gennemført, får ofrene eksplicitte instruktioner om at etablere kontakt med de cyberkriminelle og fremlægge konkrete beviser for transaktionen. Derudover tjener truslens løsesumseddel som en skarp advarsel. Hvis offeret ikke opfylder løsepengekravene inden for fire dage, truer gerningsmændene med at tage yderligere skridt ved at oplyse, at de muligvis sælger forretningsrelaterede oplysninger stjålet fra det kompromitterede system.

Kompleksiteten af krypteringen implementeret af ransomware gør normalt dekrypteringsprocessen umulig uden direkte indgriben fra angriberne. Dette faktum understreger den kontrol, de har over ofrets data.

Det er afgørende at erkende, at der desværre har været adskillige tilfælde, hvor ofre, på trods af at de opfylder løsepengekravene, ikke har modtaget de lovede dekrypteringsværktøjer. Det betyder, at betaling af løsesum ikke giver nogen garanti for datagendannelse. Derudover understøtter valg af at betale løsesum utilsigtet den kriminelle virksomhed, der er ansvarlig for ransomwaren, og fortsætter dens aktiviteter. Det er også værd at bemærke, at selvom fjernelse af Knight Ransomware fra operativsystemet forhindrer yderligere data i at blive krypteret, giver det ikke en løsning til de filer, der allerede er blevet låst.

Implementer tilstrækkelige sikkerhedsforanstaltninger på dine enheder

Brugere kan tage flere effektive sikkerhedsforanstaltninger for at beskytte sig selv mod ransomware-infektioner og minimere den potentielle virkning af sådanne angreb:

- Regelmæssige sikkerhedskopier : Sikkerhedskopier regelmæssigt vigtige filer og data til en offline eller cloud-baseret lagerløsning. Dette sikrer, at selvom dine filer er krypteret af ransomware, kan du gendanne dem fra en sikkerhedskopi uden at betale løsesummen.

- Opdateret software : Hold dit operativsystem, applikationer og sikkerhedssoftware opdateret. Softwareopdateringer inkluderer ofte patches, der adresserer kendte sårbarheder, der kunne udnyttes af ransomware.

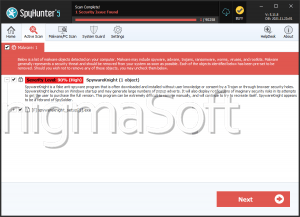

- Sikkerhedssoftware : Installer velrenommeret og opdateret anti-malware-software. Disse programmer kan hjælpe med at opdage og forhindre ransomware-infektioner.

- E-mail og downloads : Vær forsigtig, når du åbner vedhæftede filer i e-mail, især hvis de er fra ukendte kilder. Undgå at downloade filer fra ikke-pålidelige websteder eller åbne mistænkelige links.

- Brugerprivilegier : Begræns brugerrettigheder og undgå at bruge en konto med administratorrettigheder til daglige opgaver. Dette kan forhindre ransomware i at få adgang til kritiske systemområder.

- Firewall : Aktiver og opdater regelmæssigt din firewall for at administrere indgående og udgående netværkstrafik og stoppe mistænkelige aktiviteter.

- Deaktiver makroer : Deaktiver makroer i dokumenter, da ransomware kan spredes gennem ondsindede makroer i dokumenter som Word- eller Excel-filer.

- Multi-Factor Authentication (MFA) : Aktiver MFA, hvor det er muligt, især for kritiske konti og systemer. Dette gør det sværere for uautoriseret adgang.

Ved at udføre en kombination af disse sikkerhedsforanstaltninger kan brugere forkorte risikoen for at blive ofre for ransomware-angreb og beskytte deres værdifulde data og systemer betydeligt.

Den fulde tekst af løsesumsedlen, der er efterladt til ofrene for Knight Ransomware, er:

'Alle dine dokumenter, virksomhedsfiler, billeder osv. (og der er en masse virksomhedsdata) er blevet krypteret, og udvidelsen er blevet ændret til .knight_l .

Genopretningen er kun mulig med vores hjælp.

US $5000 i Bitcoin er prisen for at gendanne alle dine data. Dette er den gennemsnitlige månedsløn for 1 medarbejder i din virksomhed. Så tænk ikke engang på at forhandle. Det ville kun være spild af tid, og du vil blive ignoreret.Send Bitcoin til denne pung:14JJfrWQbud8c8KECHyc9jM6dammyjUb3Z (Dette er din eneste betalingsadresse, betal venligst ikke BTC til andet end dette, ellers vil du ikke være i stand til at få det dekrypteret!)

Når du har gennemført Bitcoin-transaktionen, skal du sende en e-mail til: - (Download og installer TOR Browser (hxxps://www.torproject.org/).[Hvis du ikke ved, hvordan du bruger det, så lav en Google-søgning!]) .Du får svar hurtigst muligt.

Jeg forventer en besked fra dig med overførsel af BTC-bekræftelse (TXID). Så vi kan gå videre for at dekryptere alle dine data. TXID er meget vigtigt, fordi det vil hjælpe os med at identificere din betaling og forbinde den til dine krypterede data. Brug ikke, at jeg er her til at spilde min eller din tid.

Hvordan køber man BTC?

hxxps://www.binance.com/en/how-to-buy/bitcoin

hxxps://www.coinbase.com/how-to-buy/bitcoin

Bemærk:

Dine data uploades til vores servere, før de krypteres,

Alt relateret til din virksomhed (kundedata, POS-data, dokumenter relateret til dine ordrer og levering og andre).

Hvis du ikke kontakter os og ikke bekræfter betalingen inden for 4 dage, går vi videre og annoncerer salget af de udtrukne data.

ID:'