Agenda Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 4 |

| Först sett: | July 19, 2022 |

| Senast sedd: | March 1, 2023 |

| Operativsystem som påverkas: | Windows |

Agenda Ransomware är ett potent hot som mest verkar vara inriktat mot verksamheter riktade mot företag eller affärsenheter. Naturligtvis skulle hotaktörerna bakom Agenda Ransomware lätt kunna använda den mot enskilda användare också. Detaljer om skadlig programvara avslöjades av en cybersäkerhetsforskare som går av Petrovic på Twitter.

Det invasiva hotet kan låsa många viktiga filtyper, vilket gör dem oanvändbara och otillgängliga helt. Varje krypterad fil kommer att ha en slumpmässig sträng med tecken som läggs till sitt ursprungliga namn som en ny tillägg. Dessutom kommer Agenda Ransomware också att leverera en textfil med namnet '[random_string]-RECOVER-README.txt' som innehåller en lösennota från angriparna av den infekterade enheten.

I det lösenutkrävande meddelandet står det att cyberbrottslingarna har lyckats samla in olika konfidentiella och känsliga uppgifter från offrets nätverk och enheter. En lista över potentiellt exfiltrerad information finns i anteckningen. Det avslöjar också att det enda sättet att kontakta ransomware-operatörerna är genom att besöka deras dedikerade webbplats som finns på TOR-nätverket. Användare förväntas komma åt sidan genom att ange inloggningsinformationen som finns i lösensumman.

Den fullständiga texten i Agenda Ransomwares meddelande är:

'-- Dagordning

Ditt nätverk/ditt system var krypterat.

Krypterade filer har ett nytt tillägg.-- Kompromissande och känsliga uppgifter

Vi har laddat ner komprometterande och känslig data från ditt system/nätverk

Om du vägrar att kommunicera med oss och vi inte kommer överens kommer dina uppgifter att publiceras.

Data inkluderar:

- Anställdas personuppgifterCVsDLSSN.

- Komplett nätverkskarta inklusive referenser för lokala och fjärrtjänster.

- Finansiell information inklusive kunddataräkningarbudgetarårsrapporterbankutdrag.

- Kompletta datagram/scheman/ritningar för tillverkning i solidworks-format

- Och mer…-- Varning

1) Om du ändrar filer - vår dekrypteringsmjukvara kommer inte att kunna återställa data

2) Om du använder programvara från tredje part - kan du skada/ändra filer (se punkt 1)

3) Du behöver chiffernyckel / vår dekrypteringsmjukvara för att återställa dina filer.

4) Polisen eller myndigheterna kommer inte att kunna hjälpa dig att få chiffernyckeln. Vi uppmuntrar dig att överväga dina beslut.-- Återhämtning

1) Ladda ner Tor-webbläsaren: hxxps://www.torproject.org/download/

2) Gå till domän

3) Ange inloggningsuppgifter-- Inloggningsuppgifter

Förlängning:

Domän:

logga in:

Lösenord:'

Innehållsförteckning

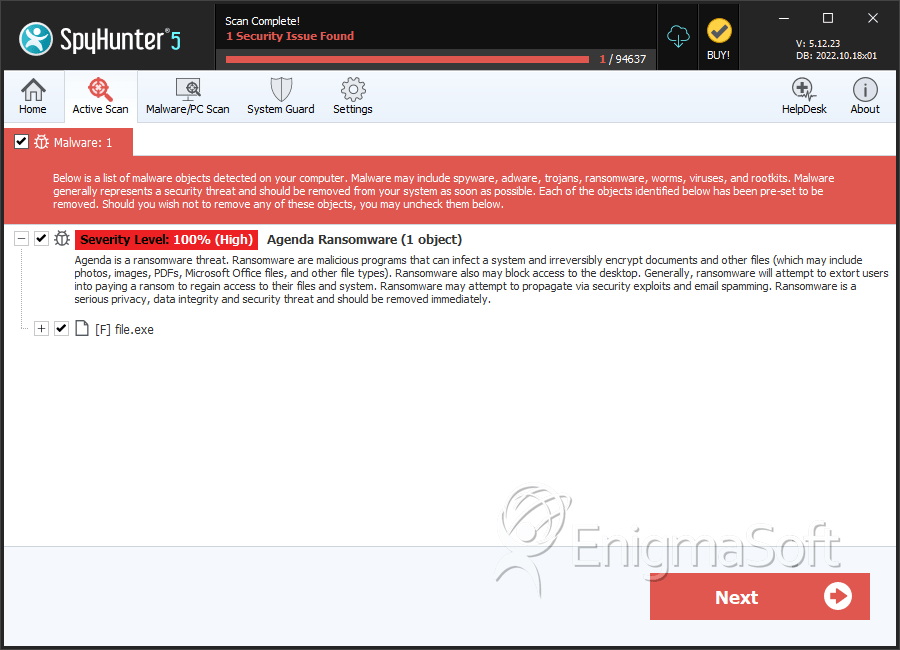

SpyHunter upptäcker och tar bort Agenda Ransomware

Agenda Ransomware Video

Tips: Slå PÅ ljudet och titta på videon i helskärmsläge .

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | a7ab0969bf6641cd0c7228ae95f6d217 | 2 |