Agenda Ransomware

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for ulike malware-trusler som er samlet inn og analysert av vårt forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjelp av flere beregninger, inkludert reelle og potensielle risikofaktorer, trender, frekvens, utbredelse og utholdenhet. EnigmaSoft Threat Scorecards oppdateres regelmessig basert på våre forskningsdata og beregninger og er nyttige for et bredt spekter av databrukere, fra sluttbrukere som søker løsninger for å fjerne skadelig programvare fra systemene deres til sikkerhetseksperter som analyserer trusler.

EnigmaSoft Threat Scorecards viser en rekke nyttig informasjon, inkludert:

Rangering: Rangeringen av en bestemt trussel i EnigmaSofts trusseldatabase.

Alvorlighetsnivå: Det fastslåtte alvorlighetsnivået til et objekt, representert numerisk, basert på vår risikomodelleringsprosess og forskning, som forklart i våre trusselvurderingskriterier .

Infiserte datamaskiner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

Se også Kriterier for trusselvurdering .

| Trusselnivå: | 100 % (Høy) |

| Infiserte datamaskiner: | 4 |

| Først sett: | July 19, 2022 |

| Sist sett: | March 1, 2023 |

| OS(er) berørt: | Windows |

Agenda Ransomware er en potent trussel som ser ut til å være hovedsakelig rettet mot operasjoner rettet mot bedrifter eller forretningsenheter. Selvfølgelig kan trusselaktørene bak Agenda Ransomware enkelt bruke den mot individuelle brukere også. Detaljer om skadelig programvare ble avslørt av en cybersikkerhetsforsker som går av Petrovic på Twitter.

Den invasive trusselen er i stand til å låse en rekke viktige filtyper, og gjøre dem ubrukelige og fullstendig utilgjengelige. Hver kryptert fil vil ha en tilfeldig streng med tegn lagt til det opprinnelige navnet som en ny utvidelse. I tillegg vil Agenda Ransomware også levere en tekstfil kalt '[random_string]-RECOVER-README.txt' som inneholder en løsepengenotat fra angriperne av den infiserte enheten.

Den løsepengekrevende meldingen slår fast at nettkriminelle har klart å samle inn ulike konfidensielle og sensitive data fra offerets nettverk og enheter. En liste over potensielt eksfiltrert informasjon er detaljert i notatet. Den avslører også at den eneste måten å kontakte ransomware-operatørene på er ved å besøke deres dedikerte nettside som er vert på TOR-nettverket. Det forventes at brukere får tilgang til nettstedet ved å skrive inn påloggingsinformasjonen i løsepengene.

Den fullstendige teksten til Agenda Ransomwares melding er:

'-- Dagsorden

Nettverket/systemet ditt ble kryptert.

Krypterte filer har ny utvidelse.-- Kompromitterende og sensitive data

Vi har lastet ned kompromitterende og sensitive data fra ditt system/nettverk

Hvis du nekter å kommunisere med oss og vi ikke kommer til enighet, vil dataene dine bli publisert.

Data inkluderer:

- Ansattes personopplysningerCVsDLSSN.

- Komplett nettverkskart inkludert legitimasjon for lokale og eksterne tjenester.

- Finansiell informasjon inkludert klientdataregninger budsjetter årsrapporter bankutskrifter.

- Komplette datagrammer/skjemaer/tegninger for produksjon i solidworks-format

- Og mer…-- Advarsel

1) Hvis du endrer filer - vår dekrypteringsprogramvare vil ikke kunne gjenopprette data

2) Hvis du bruker tredjepartsprogramvare - kan du skade/endre filer (se punkt 1)

3) Du trenger chiffernøkkel / vår dekrypteringsprogramvare for å gjenopprette filene dine.

4) Politiet eller myndighetene vil ikke kunne hjelpe deg med å få chiffernøkkelen. Vi oppfordrer deg til å vurdere dine avgjørelser.-- Gjenoppretting

1) Last ned Tor-nettleseren: hxxps://www.torproject.org/download/

2) Gå til domene

3) Skriv inn legitimasjon-- Legitimasjon

Utvidelse:

Domene:

Logg Inn:

passord:'

Innholdsfortegnelse

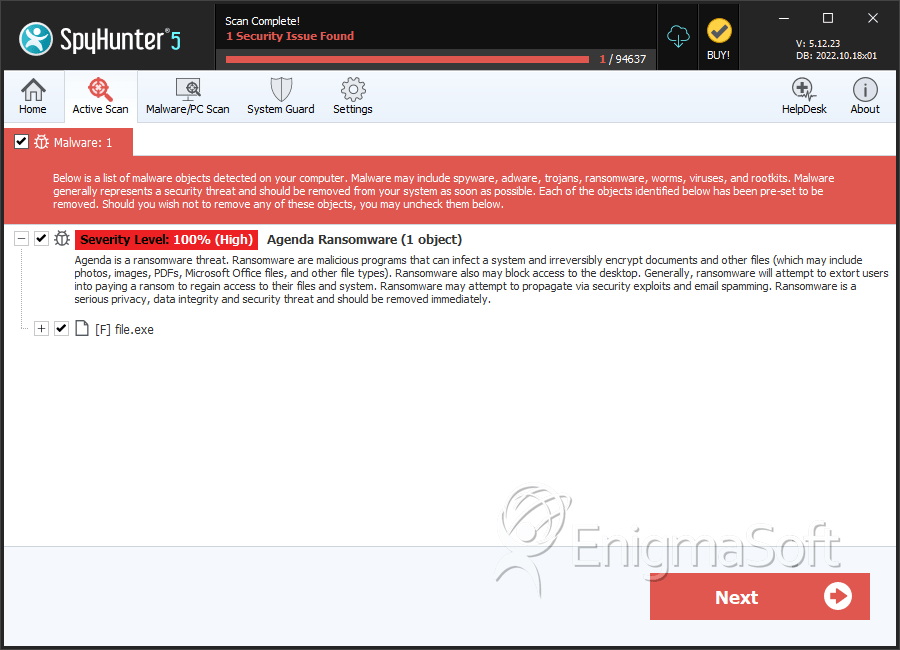

SpyHunter oppdager og fjerner Agenda Ransomware

Agenda Ransomware video

Tips: Slå PÅ lyden og se videoen i fullskjermmodus .

Detaljer om filsystem

| # | Filnavn | MD5 |

Deteksjoner

Deteksjoner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | a7ab0969bf6641cd0c7228ae95f6d217 | 2 |