APT31/cirkonij

APT31 je skupina naprednih obstojnih groženj s poudarkom na kraji intelektualne lastnine in zlonamernem oglaševanju. Različne varnostne organizacije imenujejo to skupino tudi Cirkonij, Judgement Panda in Bronze Vinewood. Tako kot pri večini drugih skupin APT obstajajo sumi, da je APT31 morda sponzoriran od države in v tem primeru je domnevna država Kitajska. Poleti 2020 je Googlova skupina za analizo groženj predlagala, da je APT31 z lažnimi e-poštnimi sporočili ciljal na predsedniško kampanjo Joeja Bidna.

Nedavno je TAG videl, da je skupina Kitajska APT z lažnim predstavljanjem ciljala na osebje kampanje Biden in Iran APT, ki je ciljala na osebje Trumpove kampanje. Ni znakov kompromisa. Uporabnikom smo poslali opozorilo o napadih vlade in se sklicevali na organe pregona. https://t.co/ozlRL4SwhG

— Shane Huntley (@ShaneHuntley) 4. junija 2020

Postopek prisilne preusmeritve APT31

Leta 2017 je APT31 izvajal največjo operacijo zlonamernega oglaševanja. Skupina je ustvarila nič manj kot 28 lažnih oglaševalskih podjetij. Po podatkih Confianta je Cirkonij kupil približno 1 milijardo ogledov oglasov in uspel priti na 62 % vseh spletnih mest, ki so ovrednotena z oglasi. Glavni uporabljeni vektor napada APT31 je bila prisilna preusmeritev. Prisilna preusmeritev se zgodi, ko je nekdo, ki brska po spletnem mestu, preusmerjen na drugo spletno mesto, ne da bi uporabnik kaj ukrepal. Spletno mesto, na katerem se uporabnik konča, se običajno uporablja kot del prevare ali vodi do okužbe z zlonamerno programsko opremo.

Posnetek zaslona domače strani MyAdsBro – vir: blog Confiant.com

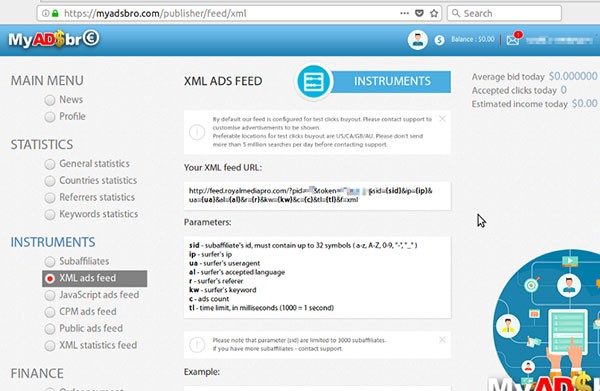

APT31 je ustvaril in uporabil Beginads, lažno oglaševalsko agencijo, za vzpostavitev odnosov z oglaševalskimi platformami. V nadaljevanju je postala domena, ki bi jo Cirkonij uporabljal za usmerjanje prometa za vse kampanje vseh njihovih lažnih agencij. APT31 je trdo delal, da bi zagotovil, da so imeli zakonite odnose s številnimi pravimi oglaševalskimi platformami. Ta pristop je dal shemi tudi določeno odpornost in zmanjšal verjetnost, da bi vzbudil sum. APT31 je promet prodal tudi na platforme za pridruženo trženje. Ta ureditev je pomenila, da APT31 ni bilo treba samostojno upravljati ciljnih strani. Kibernetski kriminalci so šli še dlje in ustvarili podružnico, ki so jo sami upravljali. Omrežje se je imenovalo MyAdsBro. APT31 je nekoč izvajal svoje lastne akcije prek MyAdsBro, drugi pa so lahko za provizijo preusmerili promet na MyAdsBro.

Posnetek zaslona spletne plošče strank - vir: blog Confiant.com

Ko so bile preusmeritve izvedene, so bili uporabniki privabljeni, da omogočijo okužbo z nekaterimi izmed najbolj priljubljenih taktik:

- Ponarejena pojavna okna za posodobitev Adobe Flash Playerja

- Lažna protivirusna pojavna okna

- Prevare s tehnično podporo

- Različna sporočila o strahu

APT31 se je zelo potrudil, ko je vzpostavil svojo shemo in jo naredil legitimno. Vse lažne agencije so imele različne marketinške materiale, lažne uradnike s profili na družbenih omrežjih in celo objave v omenjenih medijih z edinstveno vsebino. Večina cirkonijevih množično proizvedenih podjetij je začela delovati spomladi 2017. Vseh 28 ni bilo uporabljenih, saj jih 8 nikoli ni začelo svoje prisotnosti na družbenih omrežjih in se niso vključili v nobene oglaševalske dejavnosti . Prizadevanja kibernetskega kriminalca so bila očitno uspešna. Lažnim agencijam APT31 je uspelo vzpostaviti neposredne poslovne odnose s 16 pravimi oglaševalskimi platformami.

Le majhen del prometa so preusmerili na dejanski tovor. Da bi se izognil odkrivanju in analizi, je Cirkonij uporabil metode izogibanja. APT31 je uporabil tehniko, imenovano prstni odtis. Gre za proces, v katerem kibernetski kriminalci zbirajo informacije o sistemih potencialnih žrtev, da bi natančneje ciljali na določen del občinstva. Cilj kibernetskih kriminalcev pri uporabi prstnih odtisov je preprečiti odkrivanje. V ta namen bi v brskalniku uporabili JavaScript, da bi poskusili ugotoviti, ali se skript izvaja proti varnostnemu skenerju. Če bi bili zaznani znaki optičnega bralnika, tovor ne bi bil dostavljen. Pri jemanju prstnih odtisov obstaja tveganje. Skript je viden vsem, ki ga iščejo in to lahko vzbudi sum, vendar prstni odtis omogoča večje število razporeditev koristnega tovora.

APT31 izkorišča svojo zahrbtno taktiko

Obstajajo tudi drugi načini, da se izognete odkrivanju, ki ne vključujejo izvajanja skripta na strani uporabnika. Mehanizmi na strani strežnika so lahko varnejši za uporabo, saj jih varnostni raziskovalec ne bi mogel analizirati, če se ne sprožijo. Eden takšnih pristopov je preverjanje, ali je IP uporabnika IP podatkovnega centra. Optični bralniki pogosto uporabljajo IP-je podatkovnih centrov in odkrivanje takega IP-ja bi bilo jasen znak, da koristnega tovora ne bi razporedili.

Kljub impresivnemu obsegu zlonamernega oglaševanja APT31 varnostni raziskovalci še vedno ugotavljajo, da je njihov glavni poudarek krajo intelektualne lastnine. Pravi obseg vseh cirkonijevih operacij še ni znan, kot tudi njihov potencial za škodo.