APT31 / Zirkonium

APT31 on edistyneiden pysyvien uhkien ryhmä, joka keskittyy henkisen omaisuuden varkauksiin ja pahoinpitelyyn. Eri turvallisuusjärjestöt kutsuvat tätä ryhmää myös nimellä Zirkonium, Judgment Panda ja Bronze Vinewood. Kuten useimpien muiden APT-ryhmien kohdalla, epäillään, että APT31 voi olla valtion tukema, ja tässä tapauksessa epäilty valtio on Kiina. Kesällä 2020 Google Threat Analysis Group ehdotti, että APT31 kohdisti Joe Bidenin presidenttikampanjan verkkourkintasähköposteilla.

Äskettäin TAG näki Kiinan APT-ryhmän kohdistuvan Biden-kampanjan henkilöstöön ja Iranin APT Trump-kampanjan henkilökuntaan tietojenkalastelulla. Ei merkkejä kompromissista. Lähetimme käyttäjille govt-hyökkäysvaroituksen ja viittasimme syötettyihin lainvalvontaviranomaisiin. https://t.co/ozlRL4SwhG

- Shane Huntley (@ShaneHuntley) 4. kesäkuuta 2020

APT31: n pakotettu uudelleenohjausprosessi

Vuonna 2017 APT31: llä oli suurin malvertising-operaatio. Ryhmä oli perustanut peräti 28 väärennettyä mainosyritystä. Confiantin mukaan Zirconium oli ostanut noin miljardi mainoksen katselukertaa ja onnistunut pääsemään 62%: iin kaikista mainosrekisteroiduista verkkosivustoista. Tärkein käytetty hyökkäysvektori APT31 oli pakotettu uudelleenohjaus. Pakotettu uudelleenohjaus tapahtuu, kun verkkosivustoa selaava henkilö ohjataan toiselle verkkosivustolle ilman käyttäjän toimia. Sivustoa, jolla käyttäjä pääsee, käytetään yleisesti huijauksen osana tai se johtaa haittaohjelmatartuntaan.

MyAdsBro-kotisivun kuvakaappaus - lähde: Confiant.com-blogi

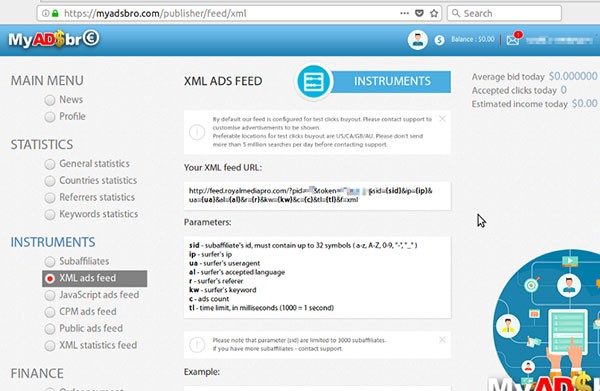

APT31 loi ja käytti väärennettyä mainostoimistoa Beginads luomaan suhteita mainosalustoihin. Linjasta tuli verkkotunnus, jota Zirkonium käytti ohjaamaan liikennettä kaikkien heidän väärennettyjen virastojensa kampanjoihin. APT31 työskenteli ahkerasti varmistaakseen, että heillä oli lailliset näköyhteydet useisiin todellisiin mainosalustoihin. Tämä lähestymistapa antoi järjestelmälle myös jonkin verran sietokykyä ja teki siitä vähemmän todennäköistä epäilyksiä. APT31 myi myös liikenteen tytäryhtiömarkkinointialustoille. Tämä järjestely tarkoitti sitä, että APT31: n ei tarvinnut käyttää laskeutumissivuja yksin. Verkkorikolliset menivät pidemmälle ja loivat tytärverkoston, jota he itse hoitivat. Verkon nimi oli MyAdsBro. APT31 käytti omia kampanjoitaan MyAdsBro -palvelun kautta, mutta muut voivat myös lähettää liikennettä MyAdsBro-palveluun palkkiona.

Asiakkaan verkkopaneelin kuvakaappaus - lähde: Confiant.com-blogi

Kun uudelleenohjaukset tapahtuivat, käyttäjiä houkutettiin ottamaan infektio käyttöön joillakin suosituimmilla taktiikoilla:

- Väärennetyt Adobe Flash Player -päivityksen ponnahdusikkunat

- Väärennetyt virustorjunnan ponnahdusikkunat

- Teknisen tuen huijaukset

- Erilaisia scareware-viestejä

APT31 käytti paljon vaivaa, kun perusti järjestelmäänsä ja sai sen näyttämään lailliselta. Kaikilla väärennetyillä toimistoilla oli erilaisia markkinointimateriaaleja, väärennettyjä virkamiehiä, joilla oli profiileja sosiaalisessa mediassa, ja jopa mainituissa mainosmateriaaleissa oli ainutlaatuista sisältöä. Suurin osa Zirconiumin sarjatuotantoyrityksistä perustettiin keväällä 2017. Kaikkia 28: sta ei käytetty, koska kahdeksan niistä ei koskaan aloittanut läsnäoloaan sosiaalisessa mediassa eikä osallistunut mihinkään mainostoimintaan . Verkkorikollisen toimet onnistuivat selvästi. APT31: n väärennetyt toimistot onnistuivat luomaan suorat liikesuhteet 16 todellisen mainosalustan kanssa.

Vain pieni osa liikenteestä he ohjataan todelliseen hyötykuormaan. Havaitsemisen ja analyysin välttämiseksi Zirkonium käytti kiertämismenetelmiä. APT31 käytti tekniikkaa, jota kutsuttiin sormenjälkien ottamiseksi. Se on prosessi, jossa verkkorikolliset keräävät tietoa potentiaalisten uhrien järjestelmistä kohdentaakseen tarkemmin tietyn osan yleisöstä. Verkkorikollisten tavoite sormenjälkien ottamisessa on välttää havaitseminen. Tätä tarkoitusta varten he yrittäisivät selaimessa käyttää JavaScriptiä selvittääkseen, toimiiko komentosarja suojauskanneria vastaan. Jos skannerin merkkejä havaitaan, hyötykuormaa ei toimiteta. Sormenjälkien ottamiseen liittyy riski. Komentosarja näkyy kaikille sitä etsiville ja se voi herättää epäilyksiä, mutta sormenjälkien ottaminen sallii suuremman määrän hyötykuormaa.

APT31 hyödyntää harhaanjohtavaa taktiikkaansa

On muitakin tapoja välttää havaitseminen, johon ei liity komentosarjan suorittamista käyttäjän puolella. Palvelinpuolen mekanismeja voidaan käyttää turvallisemmin, koska tietoturvatutkija ei pystyisi analysoimaan niitä, elleivät ne laukaise. Yksi tällainen lähestymistapa on tarkistaa, onko käyttäjän IP datakeskuksen IP. Skannerit käyttävät usein datakeskuksen IP-osoitteita ja tällaisen IP-osoitteen havaitseminen olisi selkeä merkki hyötykuorman käyttämättä jättämisestä.

Huolimatta APT31: n pelottavan toiminnan vaikuttavasta laajuudesta, turvallisuustutkijat tunnistavat edelleen päähenkilönsä olevan henkisen omaisuuden varkaus. Zirkoniumin kaikkien toimintojen todellista laajuutta ei vielä tunneta, samoin kuin niiden mahdollisuutta vahingoittaa.