APT31/Zirconium

APT31 on arenenud püsivate ohtude rühm, mis keskendub intellektuaalse omandi vargustele ja halbade probleemide lahendamisele. Erinevad julgeolekuorganisatsioonid kutsuvad seda rühma ka tsirkooniumiks, Judgment Panda ja Bronze Vinewoodiks. Nagu enamiku teiste APT rühmade puhul, on ka kahtlusi, et APT31 võib olla riigi toetatav ja antud juhul on kahtlustatav riik Hiina. 2020. aasta suvel soovitas Google Threat Analysis Group, et APT31 sihtis Joe Bideni presidendikampaaniat andmepüügimeilidega.

Hiljuti nägi TAG Hiina APT gruppi, mis sihtis Bideni kampaania töötajaid ja Iraani APT Trumpi kampaania töötajaid andmepüügiga. Kompromissidest pole märki. Saatsime kasutajatele meie valitsuse rünnakuhoiatuse ja viitasime söödetud korrakaitsjatele. https://t.co/ozlRL4SwhG

- Shane Huntley (@ShaneHuntley) 4. juuni 2020

APT31 sunnitud ümbersuunamisprotsess

Veel 2017. aastal käis APT31 suurim malvertiseerimine. Grupp oli loonud vähemalt 28 võltsreklaamiettevõtet. Confiant andmetel oli Zirconium ostnud umbes miljard reklaami vaatamist ja suutnud pääseda 62% kõigist reklaamiga monetiseeritud veebisaitidest. Peamine kasutatud rünnakuvektor APT31 oli sunnitud ümbersuunamine. Sunnitud ümbersuunamine toimub siis, kui keegi veebisaiti sirvib, suunatakse teisele veebisaidile, ilma et kasutaja midagi teeks. Veebisaiti, kuhu kasutaja jõuab, kasutatakse tavaliselt pettuse osana või see viib pahavara nakatumiseni.

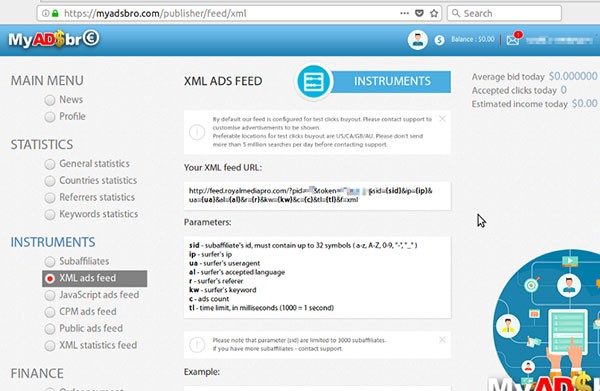

MyAdsBro kodulehe ekraanipilt - allikas: Confiant.com ajaveeb

APT31 lõi reklaamplatvormidega suhete loomiseks võltsreklaamibüroo Beginads ja kasutas seda. Sellest joonest sai domeen, mida tsirkoonium kasutaks liikluse suunamiseks kõigi nende võltsagentuuride kõigi kampaaniate jaoks. APT31 tegi kõvasti tööd selle nimel, et veenduda, et neil oleks õigustatud otsi paljude reaalsete reklaamiplatvormidega. See lähenemine andis skeemile ka mõningase vastupidavuse ja muutis selle kahtluse tekitamise tõenäosuse väiksemaks. APT31 müüs liikluse edasi ka sidusturunduse platvormidele. See kokkulepe tähendas, et APT31 ei pidanud maandumislehti iseseisvalt opereerima. Küberkurjategijad läksid kaugemale , luues sidevõrgu, mida nad ise haldasid. Võrgu nimi oli MyAdsBro. APT31 korraldas varem oma kampaaniaid MyAdsBro kaudu, kuid ka teised said tellimuse eest liiklust MyAdsBro poole tõsta.

Kliendi veebipaneeli ekraanipilt - allikas: Confiant.com ajaveeb

Kui ümbersuunamised toimusid, meelitati kasutajaid nakatumist võimaldama mõne populaarseima taktika abil:

- Võltsitud Adobe Flash Playeri värskenduste hüpikud

- Võltsitud viirusetõrje hüpikud

- Tehnilise toe petuskeemid

- Erinevad hirmvarateated

APT31 tegi oma skeemi kehtestamisel ja seaduspäraseks muutmisel palju vaeva. Kõigil võltsagentuuridel oli erinevaid turundusmaterjale, sotsiaalmeedias profiilidega võltsametnikke ja isegi ainulaadse sisuga postitusi nimetatud meedias. Enamik tsirkooniumi masstoodanguga ettevõtteid alustas tegevust 2017. aasta kevadel. Kõiki 28-st ei kasutatud, kuna 8 neist ei alustanud oma sotsiaalmeedias osalemist ega osalenud üheski reklaamitegevuses . Küberkurjategija pingutused olid selgelt edukad. APT31 võltsagentuuridel õnnestus luua otsesed ärisuhted 16 reaalse reklaamiplatvormiga.

Vaid väike osa liiklusest suunati nad tegelikule kasulikule koormusele. Avastamise ja analüüside vältimiseks kasutas tsirkoonium kõrvalehoidmismeetodeid. APT31 kasutas tehnikat, mida nimetatakse sõrmejälgede võtmiseks. See on protsess, kus küberkurjategijad koguvad teavet potentsiaalsete ohvrite süsteemide kohta, et sihtida täpsemalt konkreetset osa publikust. Küberkurjategijate eesmärk sõrmejälgede kasutamisel on vältida avastamist. Sel eesmärgil kasutasid nad brauseris JavaScripti, et veenduda, kas skript töötab turbeskanneriga. Kui tuvastatakse skanneri tunnused, ei edastata kasulikku koormust. Sõrmejälgede võtmisega kaasneb oht. Skript on nähtav kõigile, kes seda otsivad, ja see võib tekitada kahtlusi, kuid sõrmejälgede võtmine võimaldab suurema hulga kasuliku koorma juurutamist.

APT31 kasutab oma alatu taktikat

Tuvastamisest hoidumiseks on ka muid viise, mis ei hõlma skripti käitamist kasutaja poolel. Serveripoolsete mehhanismide rakendamine võib olla turvalisem, kuna turvauurija ei saaks neid analüüsida, kui need ei käivitu. Üks selline lähenemine on kontrollida, kas kasutaja IP on andmekeskuse IP. Skannerid kasutavad sageli andmekeskuse IP-sid ja sellise IP-i tuvastamine oleks selge märk kasuliku koorma juurutamata jätmise kohta.

Hoolimata APT31 halbade operatsioonide muljetavaldavast ulatusest, peavad turvauurijad endiselt oma põhitähelepanu intellektuaalse omandi varguseks. Tsirkooniumi kõigi toimingute tegelik ulatus ja nende potentsiaal kahjustada pole siiani teada.