APT31/زیرکونیوم

APT31 یک گروه تهدید مداوم پیشرفته با تمرکز بر سرقت مالکیت معنوی و تبلیغات بد است. این گروه توسط سازمان های امنیتی مختلف به نام های زیرکونیوم، پاندای قضاوت و برنز وین وود نیز شناخته می شود. مانند اکثر گروه های APT دیگر، این ظن وجود دارد که APT31 ممکن است توسط دولت حمایت شود و در این مورد کشور مشکوک چین است. در تابستان 2020، گروه تحلیل تهدیدات گوگل پیشنهاد کرد که APT31 با ایمیل های فیشینگ، کمپین ریاست جمهوری جو بایدن را هدف قرار داده است.

اخیراً TAG شاهد بود که گروه APT چین کارکنان ستاد انتخاباتی بایدن و ایران APT کارکنان ستاد انتخاباتی ترامپ را با فیشینگ هدف قرار دادند. هیچ نشانه ای از سازش وجود ندارد. ما به کاربران هشدار حمله دولتی خود را ارسال کردیم و به مجریان قانون تغذیه مراجعه کردیم. https://t.co/ozlRL4SwhG

— شین هانتلی (@ShaneHuntley) 4 ژوئن 2020

فرآیند تغییر مسیر اجباری APT31

در سال 2017، APT31 بزرگترین عملیات تبلیغات بد را اجرا می کرد. این گروه کمتر از 28 شرکت تبلیغاتی جعلی ایجاد کرده بود. به گفته Confiant، زیرکونیوم تقریباً 1 میلیارد بازدید از تبلیغات را خریداری کرده بود و توانسته بود در 62٪ از تمام وب سایت های کسب درآمد از تبلیغات استفاده کند. بردار حمله اصلی APT31 مورد استفاده، تغییر مسیر اجباری بود. تغییر مسیر اجباری زمانی اتفاق می افتد که شخصی که در حال مرور یک وب سایت است به وب سایت دیگری هدایت می شود بدون اینکه کاربر هیچ اقدامی انجام دهد. وب سایتی که کاربر در نهایت به آن دسترسی پیدا می کند معمولاً به عنوان بخشی از یک کلاهبرداری استفاده می شود یا منجر به عفونت بدافزار می شود.

تصویر صفحه اصلی MyAdsBro - منبع: وبلاگ Confiant.com

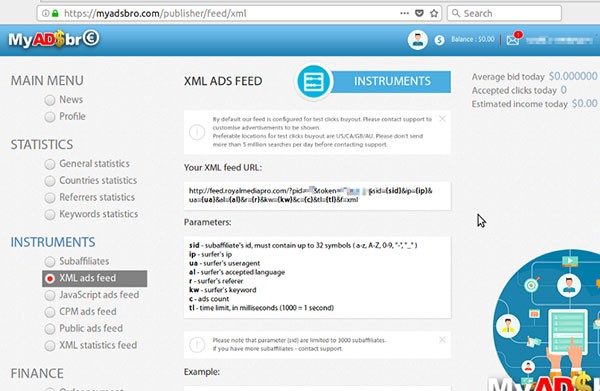

APT31 یک آژانس تبلیغاتی جعلی Beginads را برای برقراری ارتباط با پلتفرم های تبلیغاتی ایجاد و استفاده کرد. در ادامه، این دامنه تبدیل به دامنهای شد که زیرکونیوم برای هدایت ترافیک برای همه کمپینهای همه آژانسهای جعلی خود از آن استفاده میکرد. APT31 به سختی کار کرد تا مطمئن شود که با تعدادی از پلتفرمهای تبلیغاتی واقعی رابطهای قانونی دارد. این رویکرد همچنین به این طرح کمی انعطافپذیری بخشید و احتمال ایجاد سوء ظن را کاهش داد. APT31 همچنین ترافیک را به پلتفرم های بازاریابی وابسته به فروش می رساند. این ترتیب به این معنی بود که APT31 مجبور نیست صفحات فرود را به تنهایی کار کند. مجرمان سایبری فراتر رفتند و یک شبکه وابسته ایجاد کردند که خودشان اداره می کردند. این شبکه MyAdsBro نام داشت. APT31 کمپینهای خود را از طریق MyAdsBro اجرا میکرد، اما دیگران نیز میتوانستند ترافیک را برای دریافت کمیسیون به MyAdsBro هدایت کنند.

اسکرین شات پنل وب مشتری - منبع: وبلاگ Confiant.com

هنگامی که تغییر مسیرها انجام شد، کاربران اغوا شدند تا از طریق برخی از محبوب ترین تاکتیک ها، عفونت را فعال کنند:

- پاپ آپ های جعلی به روز رسانی Adobe Flash Player

- پاپ آپ های جعلی آنتی ویروس

- کلاهبرداری های پشتیبانی فنی

- پیام های ترسناک مختلف

APT31 هنگام ایجاد طرح خود و قانونی جلوه دادن آن تلاش زیادی کرد. همه آژانسهای جعلی دارای مواد بازاریابی مختلف، افسران جعلی با پروفایلهایی در رسانههای اجتماعی و حتی پستهایی در رسانههای مذکور با محتوای منحصربهفرد بودند. اکثر شرکتهای تولید انبوه زیرکونیوم در بهار 2017 راهاندازی شدند. همه 28 شرکت مورد استفاده قرار نگرفتند، زیرا 8 مورد از آنها هرگز حضور خود را در رسانههای اجتماعی آغاز نکردند و در هیچ فعالیت تبلیغاتی شرکت نکردند. تلاش های مجرم سایبری به وضوح موفقیت آمیز بود. آژانس های جعلی APT31 موفق شدند با 16 پلتفرم تبلیغاتی واقعی روابط تجاری مستقیم ایجاد کنند.

آنها فقط بخش کوچکی از ترافیک را به یک محموله واقعی هدایت کردند. به منظور اجتناب از تشخیص و تجزیه و تحلیل، زیرکونیوم از روش های فرار استفاده کرد. APT31 از تکنیکی به نام اثر انگشت استفاده کرد. این فرآیندی است که در آن مجرمان سایبری اطلاعاتی درباره سیستمهای قربانیان احتمالی جمعآوری میکنند تا بخش خاصی از مخاطبان را با دقت بیشتری هدف قرار دهند. هدف مجرمان سایبری هنگام استفاده از انگشت نگاری، جلوگیری از شناسایی است. برای این منظور، آنها از جاوا اسکریپت در مرورگر استفاده می کنند تا بررسی کنند که آیا اسکریپت در برابر یک اسکنر امنیتی اجرا می شود یا خیر. اگر نشانههایی از اسکنر تشخیص داده شود، محموله تحویل داده نمیشود. اثر انگشت خطری دارد. این اسکریپت برای هر کسی که به دنبال آن است قابل مشاهده است و ممکن است شک ایجاد کند، اما اثرانگشت اجازه می دهد تا تعداد بیشتری از بار را به کار گیرد.

APT31 از تاکتیک های یواشکی خود استفاده می کند

راه های دیگری برای فرار از تشخیص وجود دارد که شامل اجرای یک اسکریپت در سمت کاربر نیست. مکانیسم های سمت سرور می توانند ایمن تر باشند زیرا یک محقق امنیتی نمی تواند آنها را تجزیه و تحلیل کند مگر اینکه آنها را فعال کنند. یکی از این رویکردها بررسی اینکه آیا IP کاربر یک IP مرکز داده است یا خیر. اسکنرها اغلب از IP های مرکز داده استفاده می کنند و شناسایی چنین IP نشانه ای واضح برای عدم استقرار بار است.

علیرغم مقیاس چشمگیر عملیات تبلیغات بد APT31، محققان امنیتی همچنان تمرکز اصلی خود را سرقت مالکیت معنوی می دانند. دامنه واقعی همه عملیات زیرکونیوم هنوز ناشناخته است، زیرا پتانسیل آنها برای آسیب رساندن است.