Dridex

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 13 |

| Visto pela Primeira Vez: | October 29, 2014 |

| Visto pela Última Vez: | November 24, 2021 |

| SO (s) Afetados: | Windows |

Os desenvolvedores do Trojan Cridex , também detectados como Geodo, Feodo e Bugat, lançaram outra versão desse terrível Trojan coletor de dados chamado Dridex. A principal tarefa do Dridex é coletar dados de segurança bancária adicionando scripts automatizados contendo atribuições recorrentes ao Microsoft Office Package. O Dridex iniciou sua campanha de infecção usando o Microsoft Word para enviar mensagens supostamente, incluindo documentação financeira. Então, quando o usuário do computador abre o documento corrompido, os scripts adicionados podem começar a executar suas atribuições e instalar o Dridex.

Os desenvolvedores do Trojan Cridex , também detectados como Geodo, Feodo e Bugat, lançaram outra versão desse terrível Trojan coletor de dados chamado Dridex. A principal tarefa do Dridex é coletar dados de segurança bancária adicionando scripts automatizados contendo atribuições recorrentes ao Microsoft Office Package. O Dridex iniciou sua campanha de infecção usando o Microsoft Word para enviar mensagens supostamente, incluindo documentação financeira. Então, quando o usuário do computador abre o documento corrompido, os scripts adicionados podem começar a executar suas atribuições e instalar o Dridex.

Ao coletar os seus dados bancários on-line e enviá-los para servidores remotos, o Dridex possibilita que seus criadores acessem sua conta bancária e transfiram o dinheiro disponível para suas contas pessoais. Como qualquer infecção por Trojan, o Dridex é uma infecção altamente prejudicial que deve ser removida após a detecção. A remoção manual é possível; no entanto, devido à sua complexidade, o método de remoção mais seguro é usar um aplicativo de remoção de malware atualizado e confiável.

O Dridex, em sua forma de Trojan, data de 2015, mas teve variações subsequentes detectadas anteriormente. No entanto, 2015 marca o ano em que o Dridex realizou seu maior surto, representando várias campanhas direcionadas a usuários de computador em toda a Europa. O Dridex foi marcado como a ameaça mais prevalente no Reino Unido, Alemanha, França e, é claro, nos Estados Unidos da América.

Índice

As Complexidades do Dridex Fazem Dele Uma das Ameaças de Computador Modernas Mais Perigosas

Muitas versões mais recentes do Dridex apareceram espalhando vários vírus de computador. Com sua disseminação massiva de ameaças de malware, o Dridex conquistou a classificação de uma das 10 ameaças mais populares do tipo, chegando ao número sete nos últimos anos, de acordo com o Flashpoint.

As muitas ações do Dridex vão desde a coleta de dados pessoais até a injeção de sites em malware. O principal objetivo do Dridex tem sido consistente com a sua capacidade de roubar dados, que geralmente são dados bancários ou de login, onde os hackers por trás do Dridex podem aproveitar essas informações para eventualmente levar ao roubo de dinheiro ou até de carteiras de criptomoedas.

Houve uma mudança de mãos contínua do Dridex, quando ele foi vendido ativamente para outros cibercriminosos que, em seguida, utilizaram o malware para coletar informações pessoais de novas vítimas. A ação do Dridex injetar sites com malware eventualmente leva a ações que fraudam logins e senhas de usuários.

Sabe-se também que o Dridex usa um recurso de botnet como serviço que faz dos PCs infectados uma fonte de ataque para futuras campanhas, permitindo essencialmente que o malware se espalhe mais rapidamente e com mais eficiência. Essa noção criou ameaças como as características globais do Dridex que não têm fronteiras geográficas.

Quem está por Trás do Dridex?

Os criminosos por trás do Dridex, ou o que é conhecido como "Evil Corp", a cybergang que criou o Dridex, são da Rússia onde foram vistos vivendo um estilo de vida bastante luxuoso dirigindo super carros e fugindo da polícia que estipulou uma recompensa de US $5 milhões por sua captura através do Departamento de Estado dos EUA.

A cybergang Evil Corp por trás do Dridex parece ter perdido milhões de dólares em seus esforços para alavancar o Dridex de várias maneiras nos últimos anos. Nesse período, o Dridex passou por altos e baixos. Embora, nos últimos meses, o Dridex tenha mostrado que não está indo a lugar algum, e os criminosos por trás desse malware cruel estão intensificando seus esforços para tornar o antigo mais uma vez novo. Na batalha contra o Dridex e ameaças semelhantes, as empresas de segurança cibernética e os pesquisadores de antimalware estão enfrentando dificuldades para rastrear os servidores de C&C associados ao Dridex para acabar com a ameaça. Os avançados mecanismos de persistência do Dridex mantiveram o malware vivo e prosperando por muitos anos.

Revelando Ainda Mais o Dridex e Seu Ciclo de Vida

O desenvolvimento mais recente no combate ao Dridex em sua origem é o serviço de busca de malware ANY.RUN, que examinou o ciclo de vida do Dridex não apenas para detectar a ameaça, mas também para identificar seus métodos de disseminação e descobrir maneiras dos usuários de computador evitarem futuros ataques.

Os principais métodos que o Dridex usa para se espalhar, também descobertos pelo ANY.RUN, são por meio de campanhas de spam por email. Essa técnica, que demonstra ser a maneira mais eficaz de espalhar malware, mesmo no cenário atual, permite que os cibercriminosos espalhem o Dridex em máquinas específicas. Muitas das mensagens de spam são inteligentemente projetadas para se parecer com emails relacionados a finanças, geralmente contendo um anexo de documento malicioso do MS Word.

A engenharia social é comumente usada para enganar os usuários de computador na abertura e no download de anexos maliciosos que, quando executados, instalam o Trojan Dridex.

A detecção e remoção do Dridex é deixada para o software anti-malware e fontes como ANY.RUN, que possui métodos de descompactar os processos do Dridex quando ele infecta um PC, para que possa ser detectado e eliminado com segurança.

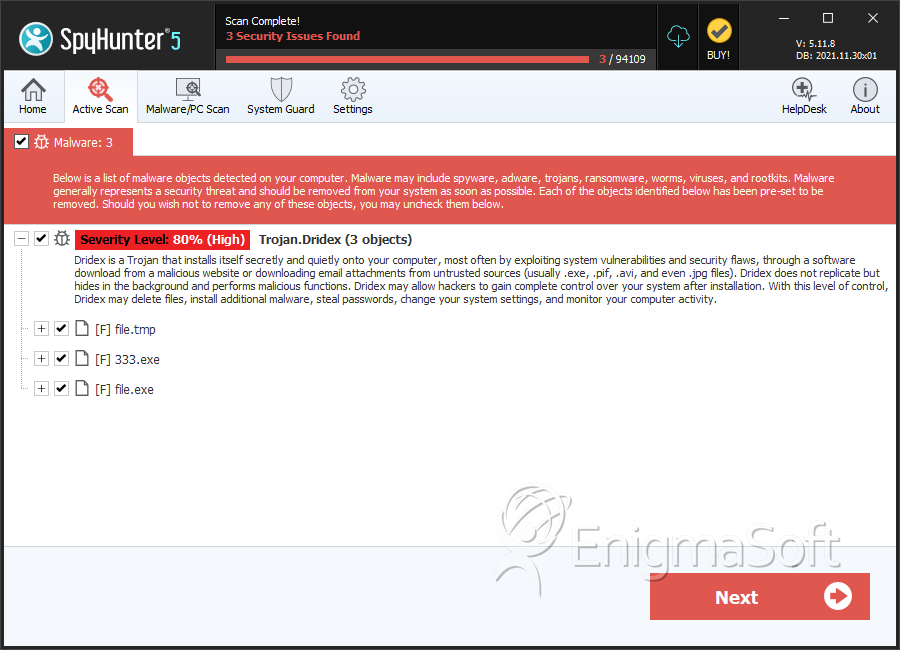

SpyHunter detecta e remove Dridex

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.tmp | 33d137598c03069197bd47bdaab30774 | 1 |

| 2. | 333.exe | ac1d437e08bfe27942256da9e1ee1293 | 0 |

| 3. | file.exe | f86204bbaf52c0090f8c8ee4cd6a3ce8 | 0 |

| 4. | file.exe | 3fd1d6f9f3d2ea48c55f5db3192d3398 | 0 |

| 5. | file.exe | afcf32eab13b416eb43e5ff2f0367c8c | 0 |

| 6. | file.exe | c386007133c54d70b486ae182bb68eac | 0 |

| 7. | file.exe | aea48ee4aa6f4b44bde2ee2f44dfb95e | 0 |