Dridex

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for ulike malware-trusler som er samlet inn og analysert av vårt forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjelp av flere beregninger, inkludert reelle og potensielle risikofaktorer, trender, frekvens, utbredelse og utholdenhet. EnigmaSoft Threat Scorecards oppdateres regelmessig basert på våre forskningsdata og beregninger og er nyttige for et bredt spekter av databrukere, fra sluttbrukere som søker løsninger for å fjerne skadelig programvare fra systemene deres til sikkerhetseksperter som analyserer trusler.

EnigmaSoft Threat Scorecards viser en rekke nyttig informasjon, inkludert:

Rangering: Rangeringen av en bestemt trussel i EnigmaSofts trusseldatabase.

Alvorlighetsnivå: Det fastslåtte alvorlighetsnivået til et objekt, representert numerisk, basert på vår risikomodelleringsprosess og forskning, som forklart i våre trusselvurderingskriterier .

Infiserte datamaskiner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

Se også Kriterier for trusselvurdering .

| Trusselnivå: | 80 % (Høy) |

| Infiserte datamaskiner: | 13 |

| Først sett: | October 29, 2014 |

| Sist sett: | November 24, 2021 |

| OS(er) berørt: | Windows |

Utviklerne av Trojan Cridex , også oppdaget som Geodo, Feodo og Bugat , har gitt ut en annen versjon av denne fryktelige datasamleren Trojan kalt Dridex. Dridex hovedoppgave er å samle inn banksikkerhetsdata ved å legge til automatiserte skript som inneholder tilbakevendende oppdrag i Microsoft Office-pakken. Dridex startet sin infeksjonskampanje ved å bruke Microsoft Word for å sende ut meldinger angivelig, inkludert økonomisk dokumentasjon. Når datamaskinbrukeren åpner det ødelagte dokumentet, kan det hende at de lagt skriptene begynner å utføre oppgavene sine og installere Dridex.

Utviklerne av Trojan Cridex , også oppdaget som Geodo, Feodo og Bugat , har gitt ut en annen versjon av denne fryktelige datasamleren Trojan kalt Dridex. Dridex hovedoppgave er å samle inn banksikkerhetsdata ved å legge til automatiserte skript som inneholder tilbakevendende oppdrag i Microsoft Office-pakken. Dridex startet sin infeksjonskampanje ved å bruke Microsoft Word for å sende ut meldinger angivelig, inkludert økonomisk dokumentasjon. Når datamaskinbrukeren åpner det ødelagte dokumentet, kan det hende at de lagt skriptene begynner å utføre oppgavene sine og installere Dridex.

Ved å samle inn nettbankrelaterte data og sende dem til eksterne servere, gjør Dridex det mulig for skaperne å få tilgang til bankkontoen din og overføre tilgjengelige penger til deres personlige kontoer. Som enhver trojansk infeksjon, er Dridex en svært skadelig infeksjon som må fjernes ved påvisning. Manuell fjerning er imidlertid mulig, på grunn av dens kompleksitet, er den sikreste fjerningsmetoden å bruke et oppdatert og pålitelig program for fjerning av skadelig programvare.

Dridex, i sin trojanske hesteform, går tilbake til 2015, men har hatt påfølgende variasjoner på forhånd. 2015 markerer imidlertid året som Dridex gjorde sitt største utbruddskontoer for flere kampanjer rettet mot databrukere i hele Europa. Dridex er blitt markert som mest utbredt i Storbritannia, Tyskland, Frankrike, og selvfølgelig, De forente stater.

Innholdsfortegnelse

Dridexs kompleksitet gjør det til en av de farligste moderne datamaskintruslene

Mange nyere versjoner av Dridex har vist seg å spre forskjellige datavirus. Med sin massespredning av malware-trusler har Dridex tjent seg selv som en rangering av å være en av de 10 mest populære truslene av sin type som kommer inn på nummer syv de siste årene, ifølge Flashpoint.

De mange handlingene til Dridex spenner fra å samle inn personopplysninger til å injisere nettsteder med skadelig programvare. Det primære målet med Dridex har vært ganske konsistent med sin evne til å stjele data, som vanligvis er bank- eller innloggingsdata der hackerne bak Dridex kan utnytte slik informasjon for til slutt å føre til tyveri av penger eller til og med cryptocurrency lommebøker .

Det har skjedd en kontinuerlig hendeskifte av Dridex der den selges aktivt til andre nettkrykker som deretter bruker skadelig programvare for å samle inn personlig informasjon om nye ofre. Handlingen til at Dridex injiserer nettsteder med malware fører til slutt til handlinger som phish brukerpålogginger og passord.

Dridex har også vært kjent for å bruke et Botnet som en tjenestefunksjon som gjør infiserte PC-er til en angrepskilde for fremtidige kampanjer, noe som i det vesentlige lar skadelig programvare spre seg raskere og mer effektivt. En slik forestilling har gitt trusler som Dridex globale sensasjoner som ikke har noen geografiske grenser.

Hvem står bak Dridex?

Gjerningsmennene bak Dridex, eller det som omtales som "Evil Corp", cyberganget som skapte Dridex, kommer ut av Russland hvor de har blitt sett som lever en ganske påkostet livsstil som driver superbiler og unndrar lovhåndhevelse som en belønning på 5 millioner dollar for deres fangst blir tilbudt av det amerikanske utenriksdepartementet.

Evil Corp-cybergang bak Dridex ser ut til å ha unnagjort millioner av dollar i sine bestrebelser på å utnytte Dridex på mange måter de siste årene. I den tiden har Dridex sett oppturer og nedturer. Skjønt de siste månedene har Dridex vist at det ikke går noen vei, og skurkene bak den ondskapsfulle skadelige programvaren øker sin innsats for å gjøre det som ble gammelt, nytt. I kampen mot Dridex og lignende trusler har cybersecurity-firmaer og antimalware-forskere en vanskelig tid med å spore C & C-servere tilknyttet Dridex for å til slutt få ned trusselen. Dridexs avanserte utholdenhetsmekanismer har holdt skadelig programvare i live og blomstrende i mange år.

Ytterligere avdekking av Dridex og dens livssyklus

Den siste utviklingen innen bekjempelse av Dridex ved kilden er malware-jakttjenesten ANY.RUN, som har undersøkt livssyklusen til Dridex ikke bare oppdager trusselen, men for å kartlegge dens spredningsmetoder og avdekke måter som databrukere kan unngå fremtidige angrep på.

De primære metodene som Dridex bruker for å spre, også avdekket av ANY.RUN, er gjennom e-postkampanjer. En slik teknikk, som viser seg å være en av de mest effektive måtene å spre malware selv i dagens landskap, gjør at cybercrooks kan spre Dridex til målrettede maskiner. Mange av spam-meldingene er de som er smart utformet for å se ut som økonomiske relaterte e-poster, som ofte inneholder et skadelig MS Word-dokumentvedlegg.

Sosialteknikk brukes ofte til å tappe datamaskinbrukere til å åpne og laste ned skadelige vedlegg, som når de kjøres, installerer de Dridex trojan.

Deteksjon og fjerning av Dridex overlates til antimalware-programvare og kilder som ANY.RUN, som har metoder for å pakke ut prosessene til Dridex når den infiserer en PC, slik at den trygt kan oppdages og elimineres.

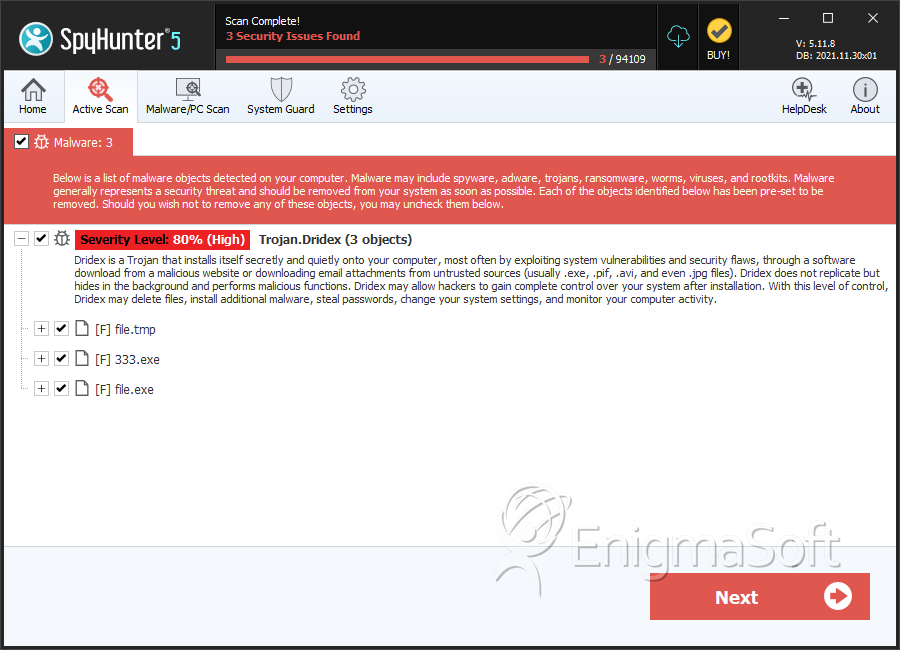

SpyHunter oppdager og fjerner Dridex

Detaljer om filsystem

| # | Filnavn | MD5 |

Deteksjoner

Deteksjoner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

|

|---|---|---|---|

| 1. | file.tmp | 33d137598c03069197bd47bdaab30774 | 1 |

| 2. | 333.exe | ac1d437e08bfe27942256da9e1ee1293 | 0 |

| 3. | file.exe | f86204bbaf52c0090f8c8ee4cd6a3ce8 | 0 |

| 4. | file.exe | 3fd1d6f9f3d2ea48c55f5db3192d3398 | 0 |

| 5. | file.exe | afcf32eab13b416eb43e5ff2f0367c8c | 0 |

| 6. | file.exe | c386007133c54d70b486ae182bb68eac | 0 |

| 7. | file.exe | aea48ee4aa6f4b44bde2ee2f44dfb95e | 0 |