Dridex

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for forskellige malware-trusler, som er blevet indsamlet og analyseret af vores forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjælp af adskillige metrics, herunder virkelige og potentielle risikofaktorer, tendenser, frekvens, udbredelse og persistens. EnigmaSoft Threat Scorecards opdateres regelmæssigt baseret på vores forskningsdata og metrics og er nyttige for en bred vifte af computerbrugere, fra slutbrugere, der søger løsninger til at fjerne malware fra deres systemer, til sikkerhedseksperter, der analyserer trusler.

EnigmaSoft Threat Scorecards viser en række nyttige oplysninger, herunder:

Rangering: Rangeringen af en bestemt trussel i EnigmaSofts trusseldatabase.

Sværhedsgrad: Et objekts fastlagte sværhedsgrad, repræsenteret numerisk, baseret på vores risikomodelleringsproces og forskning, som forklaret i vores trusselsvurderingskriterier .

Inficerede computere: Antallet af bekræftede og formodede tilfælde af en bestemt trussel opdaget på inficerede computere som rapporteret af SpyHunter.

Se også Kriterier for trusselsvurdering .

| Trusselsniveau: | 80 % (Høj) |

| Inficerede computere: | 13 |

| Først set: | October 29, 2014 |

| Sidst set: | November 24, 2021 |

| Berørte operativsystemer: | Windows |

Udviklerne af Trojan Cridex , også opdaget som Geodo, Feodo og Bugat , har frigivet en anden version af denne frygtelige datasamler Trojan, kaldet Dridex. Dridex hovedopgave er at indsamle banksikkerhedsdata ved at tilføje automatiserede scripts, der indeholder tilbagevendende tildelinger i Microsoft Office-pakken. Dridex startede sin infektionskampagne ved hjælp af Microsoft Word til at sende meddelelser angiveligt, herunder økonomisk dokumentation. Når computerbrugeren derefter åbner det beskadigede dokument, begynder de tilføjede scripts muligvis at udføre deres tildelinger og installere Dridex.

Udviklerne af Trojan Cridex , også opdaget som Geodo, Feodo og Bugat , har frigivet en anden version af denne frygtelige datasamler Trojan, kaldet Dridex. Dridex hovedopgave er at indsamle banksikkerhedsdata ved at tilføje automatiserede scripts, der indeholder tilbagevendende tildelinger i Microsoft Office-pakken. Dridex startede sin infektionskampagne ved hjælp af Microsoft Word til at sende meddelelser angiveligt, herunder økonomisk dokumentation. Når computerbrugeren derefter åbner det beskadigede dokument, begynder de tilføjede scripts muligvis at udføre deres tildelinger og installere Dridex.

Ved at indsamle dine online bankrelaterede data og sende dem til eksterne servere gør Dridex det muligt for dens skabere at få adgang til din bankkonto og overføre de tilgængelige penge til deres personlige konti. Som enhver Trojan-infektion er Dridex en meget skadelig infektion, der skal fjernes efter detektion. Manuel fjernelse er mulig, men på grund af dens kompleksitet er den sikreste fjernelsesmetode ved hjælp af en ajourført og pålidelig program til fjernelse af malware.

Dridex, i sin trojanske hesteform, går tilbage til 2015, men har på forhånd set pletter med variationer. 2015 markerer imidlertid det år, hvor Dridex foretog sit største udbrudskonto for flere kampagner, der er målrettet mod computere i hele Europa. Dridex er blevet markeret som det mest udbredte i England, Tyskland, Frankrig og naturligvis Amerikas Forenede Stater.

Indholdsfortegnelse

Dridexs kompleksiteter gør det til en af de farligste moderne computertråd

Mange nyere versioner af Dridex har vist sig at sprede forskellige computervirus. Med sin massespredning af malware-trusler har Dridex fortjent sig til at være en af de 10 mest populære trusler af sin type, der kommer ind på nummer syv i de senere år, ifølge Flashpoint.

De mange handlinger fra Dridex spænder fra at indsamle personlige data til indsprøjtning af websteder med malware. Det primære mål med Dridex har været ret konsistent med sin evne til at stjæle data, som normalt er bank- eller login-data, hvor hackerne bag Dridex muligvis kan udnytte sådanne oplysninger til sidst føre til tyveri af penge eller endda cryptocurrency tegnebøger .

Der har været en løbende ændring af hænderne på Dridex, hvor det aktivt sælges til andre cybercrooks, der derefter bruger malware til at indsamle personlige oplysninger om nye ofre. Handlingen med at Dridex indsprøjter websteder med malware fører til sidst til handlinger, der phish brugerlogins og adgangskoder.

Dridex har også været kendt for at bruge et Botnet som en servicefunktion, der gør inficerede pc'er til en angrebskilde for fremtidige kampagner, hvilket i det væsentlige gør det muligt for malware at sprede sig hurtigere og mere effektivt. En sådan opfattelse har fremsat trusler som Dridex globale sensationer, der ikke har nogen geografiske grænser.

Hvem står bag Dridex?

Gjerningsmændene bag Dridex, eller hvad der benævnes "Evil Corp", cyberganget, der skabte Dridex, kommer ud af Rusland, hvor de har set en ret overdådig livsstil, der driver superbiler og unddrager retshåndhævelse som en belønning på 5 millioner dollars for deres fangst bliver tilbudt af det amerikanske udenrigsministerium.

Evil Corp-cybergang bag Dridex ser ud til at have undgået millioner af dollars i deres bestræbelser på at udnytte Dridex på mange måder i de sidste par år. I den tid har Dridex oplevet op- og nedture. Skønt Dridex de seneste måneder har vist, at det ikke går nogen steder, og skurkerne bag den ondsindede malware fremskynder deres bestræbelser på at gøre det, der blev gammelt, nyt igen. I kampen mod Dridex og lignende trusler har cybersikkerhedsfirmaer og antimalware-forskere svært ved at spore C & C-servere tilknyttet Dridex for i sidste ende at nedbringe truslen. Dridexs avancerede persistensmekanismer har holdt malware levende og blomstrende i mange år.

Yderligere afsløre Dridex og dens livscyklus

Den seneste udvikling i bekæmpelsen af Dridex ved dens kilde er malware-jagttjenesten ANY.RUN, der har undersøgt livscyklussen for Dridex ikke kun opdager truslen, men for at præcisere dens spredningsmetoder og afsløre måder, som computerbrugere kan undgå fremtidige angreb på.

De primære metoder, som Dridex bruger til at sprede, også afsløret af ANY.RUN, er gennem spam-e-mail-kampagner. En sådan teknik, der viser sig at være blandt de mest effektive måder at sprede malware, selv i dagens landskab, giver cybercrooks mulighed for at sprede Dridex til målrettede maskiner. Mange af spam-meddelelserne er dem, der er smart designet til at ligne økonomiske relaterede e-mails, som ofte indeholder en ondsindet vedhæftet fil til MS Word-dokument.

Socialt teknik bruges ofte til at dupe computerbrugere til at åbne og downloade de ondsindede vedhæftede filer, som når de køres, de installerer Dridex trojan.

Registrering og fjernelse af Dridex overlades til antimalware-software og kilder som ANY.RUN, som har metoder til at pakke ud processerne fra Dridex, når det inficerer en pc, så det derefter sikkert kan opdages og fjernes.

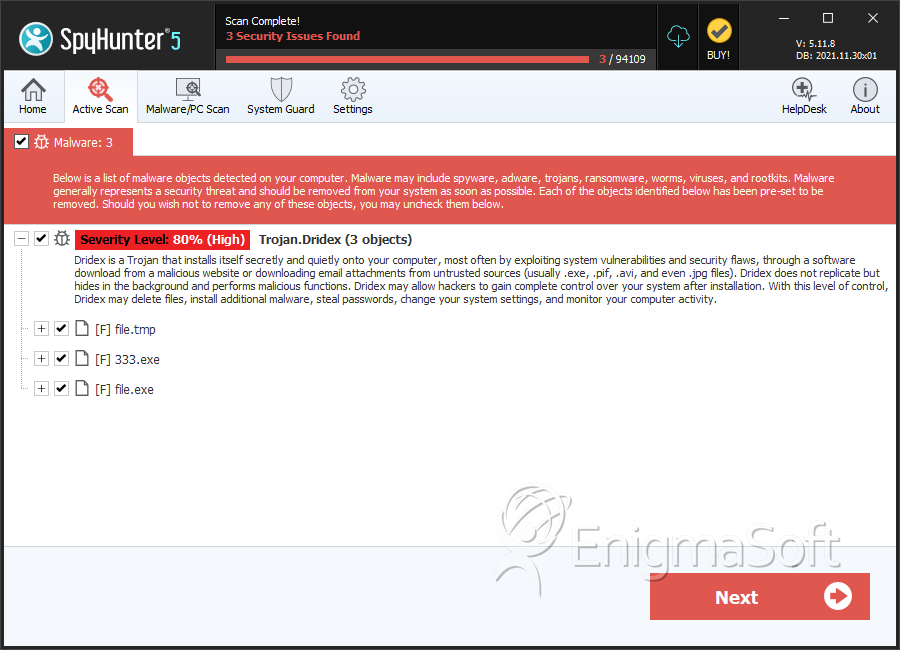

SpyHunter registrerer og fjerner Dridex

Detaljer om filsystem

| # | Filnavn | MD5 |

Detektioner

Detektioner: Antallet af bekræftede og mistænkte tilfælde af en bestemt trussel, der er opdaget på inficerede computere, som rapporteret af SpyHunter.

|

|---|---|---|---|

| 1. | file.tmp | 33d137598c03069197bd47bdaab30774 | 1 |

| 2. | 333.exe | ac1d437e08bfe27942256da9e1ee1293 | 0 |

| 3. | file.exe | f86204bbaf52c0090f8c8ee4cd6a3ce8 | 0 |

| 4. | file.exe | 3fd1d6f9f3d2ea48c55f5db3192d3398 | 0 |

| 5. | file.exe | afcf32eab13b416eb43e5ff2f0367c8c | 0 |

| 6. | file.exe | c386007133c54d70b486ae182bb68eac | 0 |

| 7. | file.exe | aea48ee4aa6f4b44bde2ee2f44dfb95e | 0 |