Attack Ransomware

O Attack Ransomware é uma nova ameaça de malware que visa os dados de suas vítimas. De acordo com os pesquisadores de segurança cibernética, a ameaça criptografa vários tipos de arquivos diferentes e exige pagamento por sua descriptografia. Quando o Attack Ransomware bloqueia um arquivo, ele acrescenta ao nome original desse arquivo uma extensão '.attack[número]', com o número variando dependendo da versão específica do malware. Por exemplo, um arquivo com o nome "1.jpg" poderia ser transformado em "1.jpg.attack5", entre outras variações possíveis. Outro fato importante é que o Attack Ransomware pertence à família MedusaLocker Ransomware.

Depois que o processo de criptografia é concluído, o Attack cria uma mensagem exigindo resgate chamada 'how_to_back_files.html.' Esta mensagem contém informações que sugerem que o ransomware tem como alvo empresas e não usuários domésticos. Vale ressaltar que o ransomware Attack pode causar sérios danos às empresas, pois pode bloquear seus dados críticos e interromper suas operações até que um resgate seja pago.

O Attack Ransomware Torna os Dados de Suas Vítimas Inutilizáveis

De acordo com a nota de resgate deixada pelos invasores, as redes da empresa da vítima foram comprometidas e seus arquivos foram criptografados usando algoritmos criptográficos RSA e AES. A mensagem adverte contra renomear ou modificar os arquivos afetados e também desaconselha o uso de ferramentas de descriptografia de terceiros, pois isso tornará os arquivos não descriptografáveis.

Além disso, a nota de resgate informa às vítimas que seus dados altamente confidenciais foram exfiltrados. Os atacantes exigem que as vítimas paguem um resgate não especificado, e o valor aumentará se o contato não for estabelecido em 72 horas. Antes de atender às exigências de resgate, as vítimas têm a opção de testar a descriptografia em três arquivos. Eles podem estabelecer contato com os agentes da ameaça enviando uma mensagem para o endereço de e-mail 'ithelp01@decorous.cyou'.

No entanto, os invasores ameaçam que, se as vítimas se recusarem a pagar o resgate, divulgarão ou venderão publicamente os dados roubados. Geralmente é impossível descriptografar os arquivos sem a interferência dos cibercriminosos. As únicas exceções são quando o ransomware apresenta falhas graves.

Mesmo que as exigências de resgate sejam atendidas, as vítimas geralmente não recebem as chaves ou software de descriptografia. Como resultado, pagar o resgate não é aconselhável, pois a recuperação dos dados não é garantida e também suporta atividades ilegais. Portanto, recomenda-se que as vítimas busquem meios alternativos de recuperação de dados e denunciem o incidente às autoridades competentes.

Os Usuários Devem Proteger os Seus Dados contra Possíveis Infecções por Ransomware

Os ataques de ransomware podem ter um impacto devastador em indivíduos, empresas e organizações. Esses ataques podem causar perda de dados, interromper operações e até resultar em perdas financeiras. Portanto, é crucial que os usuários tomem as medidas apropriadas para proteger seus dados e dispositivos contra possíveis ataques de ransomware.

Uma das maneiras mais eficazes de se proteger contra ataques de ransomware é ser proativo. Os usuários devem atualizar regularmente seus softwares e sistemas operacionais para corrigir quaisquer vulnerabilidades conhecidas que possam ser exploradas por invasores. Eles também devem fazer backup regularmente de seus dados, armazenando-os em um local seguro que não esteja conectado à Internet. Dessa forma, se seus dados forem criptografados por ransomware, eles poderão restaurá-los sem ter que pagar o resgate.

Também é essencial ter cuidado ao acessar anexos de e-mail ou clicar em links de fontes desconhecidas ou suspeitas. Os ataques de ransomware geralmente se espalham por e-mails de phishing ou links maliciosos. Os usuários devem evitar abrir anexos ou clicar em links de fontes desconhecidas e devem ter cuidado com e-mails que solicitam informações pessoais ou credenciais de login.

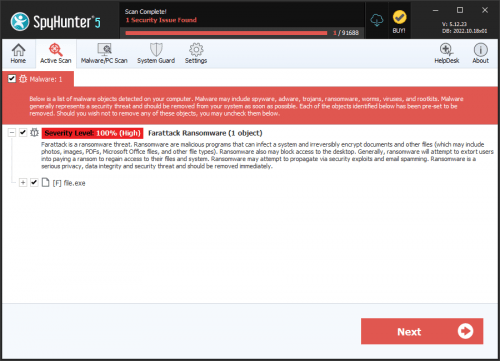

Outra dica útil é instalar e atualizar regularmente qualquer software anti-malware. Essas ferramentas podem detectar e remover ameaças conhecidas, ajudando a impedir que ataques de ransomware infectem seu dispositivo. Além disso, os usuários devem habilitar firewalls, o que pode ajudar a impedir o acesso não autorizado a seus dispositivos e rede.

O texto completo da nota do Attack Ransomware é:

'SUA ID PESSOAL:

/!\ A REDE DA SUA EMPRESA FOI INTERROMPIDA /!\

Todos os seus arquivos importantes foram criptografados!Seus arquivos estão seguros! Somente modificado. (RSA+AES)

QUALQUER TENTATIVA DE RESTAURAR SEUS ARQUIVOS COM SOFTWARE DE TERCEIROS

IRÁ CORROMPÊ-LO PERMANENTEMENTE.

NÃO MODIFIQUE ARQUIVOS CRIPTOGRAFADOS.

NÃO RENOMEIE ARQUIVOS CRIPTOGRAFADOS.Nenhum software disponível na internet pode ajudá-lo. Somos os únicos capazes de

resolver o seu problema.Coletamos dados altamente confidenciais/pessoais. Esses dados são atualmente armazenados em

um servidor privado. Este servidor será imediatamente destruído após o seu pagamento.

Se você decidir não pagar, divulgaremos seus dados ao público ou ao revendedor.

Portanto, você pode esperar que seus dados estejam disponíveis publicamente em um futuro próximo.Buscamos apenas dinheiro e nosso objetivo não é prejudicar sua reputação ou impedir

seu negócio de funcionar.Você pode nos enviar de 2 a 3 arquivos não importantes e nós os descriptografaremos gratuitamente

para provar que podemos devolver seus arquivos.Entre em contato conosco para saber o preço e obter o software de descriptografia.

e-mail:

ithelp01@decorous.cyou

ithelp01@decorous.cyouPara entrar em contato conosco, crie uma nova conta de e-mail gratuita no site: protonmail.com

SE NÃO NOS CONTACTAR DENTRO DE 72 HORAS, O PREÇO SERÁ MAIS ALTO'