Attack Ransomware

The Attack Ransomware è una nuova minaccia malware che prende di mira i dati delle sue vittime. Secondo i ricercatori di sicurezza informatica, la minaccia crittografa numerosi tipi di file diversi e richiede un pagamento per la loro decrittazione. Quando Attack Ransomware blocca un file, aggiunge al nome originale di quel file un'estensione ".attack[numero]", con il numero che varia a seconda della versione specifica del malware. Ad esempio, un file con il nome "1.jpg" potrebbe essere trasformato in "1.jpg.attack5", tra le altre possibili varianti. Un altro fatto importante è che Attack Ransomware appartiene alla famiglia MedusaLocker Ransomware .

Una volta completato il processo di crittografia, Attack crea un messaggio di richiesta di riscatto denominato "how_to_back_files.html". Questo messaggio contiene informazioni che suggeriscono che il ransomware prende di mira le aziende piuttosto che gli utenti domestici. Vale la pena notare che il ransomware Attack può causare gravi danni alle aziende, in quanto può bloccare i loro dati critici e interrompere le loro operazioni fino al pagamento di un riscatto.

Attack Ransomware rende inutilizzabili i dati delle sue vittime

Secondo la nota di riscatto lasciata dagli aggressori, le reti aziendali della vittima sono state compromesse e i loro file sono stati crittografati utilizzando algoritmi crittografici RSA e AES. Il messaggio avverte di non rinominare o modificare i file interessati e sconsiglia inoltre di utilizzare strumenti di decrittazione di terze parti poiché ciò renderà i file non decrittografabili.

Inoltre, la richiesta di riscatto informa le vittime che i loro dati altamente sensibili sono stati esfiltrati. Gli aggressori chiedono alle vittime di pagare un riscatto non specificato e l'importo aumenterà se il contatto non viene stabilito entro 72 ore. Prima di soddisfare le richieste di riscatto, alle vittime viene data la possibilità di testare la decrittazione su tre file. Possono stabilire un contatto con gli autori delle minacce inviando un messaggio all'indirizzo e-mail "ithelp01@decorous.cyou".

Tuttavia, gli aggressori minacciano che se le vittime si rifiutano di pagare il riscatto, divulgheranno pubblicamente o venderanno i dati rubati. In genere è impossibile decrittografare i file senza l'interferenza dei criminali informatici. Le uniche eccezioni sono quando il ransomware è gravemente difettoso.

Anche se le richieste di riscatto vengono soddisfatte, le vittime spesso non ricevono le chiavi o il software di decrittazione. Di conseguenza, non è consigliabile pagare il riscatto poiché il recupero dei dati non è garantito e supporta anche attività illegali. Pertanto, si raccomanda alle vittime di cercare mezzi alternativi per il recupero dei dati e segnalare l'incidente alle autorità competenti.

Gli utenti dovrebbero proteggere i propri dati da potenziali infezioni da ransomware

Gli attacchi ransomware possono avere un impatto devastante su individui, aziende e organizzazioni. Questi attacchi possono causare la perdita di dati, interrompere le operazioni e persino causare perdite finanziarie. Pertanto, è fondamentale che gli utenti adottino misure adeguate per proteggere i propri dati e dispositivi da potenziali attacchi ransomware.

Uno dei modi più efficaci per proteggersi dagli attacchi ransomware è essere proattivi. Gli utenti dovrebbero aggiornare regolarmente il proprio software e sistema operativo per correggere eventuali vulnerabilità note che potrebbero essere sfruttate dagli aggressori. Dovrebbero inoltre eseguire regolarmente il backup dei propri dati, archiviandoli in un luogo sicuro non connesso a Internet. In questo modo, se i loro dati vengono crittografati dal ransomware, possono ripristinarli senza dover pagare il riscatto.

È inoltre essenziale essere cauti quando si accede agli allegati di posta elettronica o si fa clic su collegamenti da fonti sconosciute o sospette. Gli attacchi ransomware vengono spesso diffusi tramite e-mail di phishing o collegamenti dannosi. Gli utenti dovrebbero evitare di aprire allegati o fare clic su collegamenti da fonti sconosciute e dovrebbero diffidare delle e-mail che richiedono loro di fornire informazioni personali o credenziali di accesso.

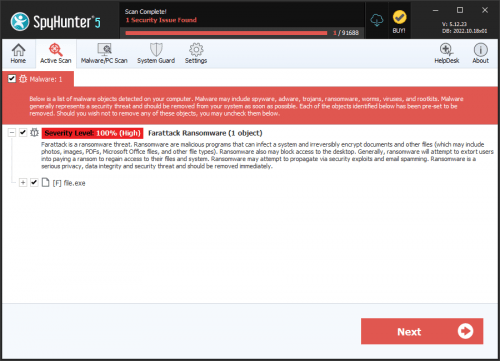

Un altro consiglio utile è installare e aggiornare regolarmente qualsiasi software anti-malware. Questi strumenti sono in grado di rilevare e rimuovere le minacce note, contribuendo a impedire che gli attacchi ransomware infettino il tuo dispositivo. Inoltre, gli utenti dovrebbero abilitare i firewall, che possono aiutare a prevenire l'accesso non autorizzato ai propri dispositivi e alla rete.

Il testo completo della nota di Attack Ransomware è:

'IL TUO ID PERSONALE:

/!\ LA TUA RETE AZIENDALE È STATA PENETRATA /!\

Tutti i tuoi file importanti sono stati crittografati!I tuoi file sono al sicuro! Solo modificato. (RSA+AES)

QUALSIASI TENTATIVO DI RIPRISTINARE I TUOI FILE CON SOFTWARE DI TERZE PARTI

LO CORROTTERA' PERMANENTEMENTE.

NON MODIFICARE I FILE CRITTOGRAFATI.

NON RINOMINARE I FILE CRIPTATI.Nessun software disponibile su Internet può aiutarti. Siamo gli unici in grado di farlo

risolvi il tuo problema.Abbiamo raccolto dati altamente riservati/personali. Questi dati sono attualmente memorizzati su

un server privato. Questo server verrà immediatamente distrutto dopo il pagamento.

Se decidi di non pagare, rilasceremo i tuoi dati al pubblico o al rivenditore.

Quindi puoi aspettarti che i tuoi dati siano disponibili pubblicamente nel prossimo futuro..Cerchiamo solo denaro e il nostro obiettivo non è danneggiare la tua reputazione o prevenire

la tua attività dalla corsa.Puoi inviarci 2-3 file non importanti e li decrittiamo gratuitamente

per dimostrare che siamo in grado di restituire i tuoi file.Contattaci per il prezzo e ottieni il software di decrittazione.

e-mail:

ithelp01@decorous.cyou

ithelp01@decorous.cyouPer contattarci, crea un nuovo account di posta elettronica gratuito sul sito: protonmail.com

SE NON CI CONTATTI ENTRO 72 ORE, IL PREZZO SARA' MAGGIORE'