Win32恶意软件

威胁评分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威胁记分卡是针对不同恶意软件威胁的评估报告,由我们的研究团队收集和分析。 EnigmaSoft 威胁记分卡使用多个指标对威胁进行评估和排名,包括现实世界和潜在风险因素、趋势、频率、普遍性和持续性。 EnigmaSoft 威胁记分卡会根据我们的研究数据和指标定期更新,对广泛的计算机用户有用,从寻求解决方案以从系统中删除恶意软件的最终用户到分析威胁的安全专家。

EnigmaSoft 威胁记分卡显示各种有用的信息,包括:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

严重性级别:根据我们的风险建模过程和研究,确定的对象的严重性级别,以数字形式表示,如我们的威胁评估标准中所述。

受感染计算机: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

另请参阅威胁评估标准。

| Popularity Rank: | 4,791 |

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 22,562 |

| 初见: | July 24, 2009 |

| 最后一次露面: | June 1, 2026 |

| 受影响的操作系统: | Windows |

Win32 Malware.gen是所谓的一般威胁-由防病毒扫描获取的可疑文件,看似是恶意的,但与防病毒软件数据库中包含的任何已知恶意软件威胁的定义都不匹配。因此,来自反恶意软件程序的有关Win32 Malware.gen检测的警报表明Windows操作系统上存在一个32位文件,应将其标记为进一步检查。因此,通常被称为Win32 Malware.gen的感染是一种启发式检测,旨在指示Windows PC上是否存在某种尚未确定的特洛伊木马。报告为Win32 Malware.gen感染的文件也可能实际上是干净的,因此在这种情况下,无需用户方面的进一步操作。如果是恶意文件,则一旦安装在计算机上,该文件就会更改系统设置和注册表,最终将导致整体性能下降以及一系列不良的安全问题。这种类型的恶意软件还可能包含其他恶意代码,这些代码可以打开后门以远程访问受影响的设备。特别令人烦恼的是,如果尚未删除其核心文件,此威胁可能会在一个或同一系统上多次重新安装自身。同时,没有任何特洛伊木马感染的可见症状。 Win32.Malware.gen定义检测到的特洛伊木马能够执行以下任务,例如安装其他恶意软件,修改Windows系统文件,窃取个人详细信息以及将用户重定向到填充有侵入性广告的可疑域。删除可能很棘手,并且通常需要专业的删除工具。

目录

巨大而无声的伤害潜力

已知具有Win 32 Malware.gen感染特征的恶意程序以看不见的方式运行。所有这些危险程序都具有执行广泛活动的巨大潜力,这些活动可能会对受感染的计算机造成巨大损害。使这种类型的恶意软件更加危险的是,在病毒努力实现其主要目标时,用户没有注意到正在运行的任何有害进程。如果用户没有立即删除恶意软件,则应做好准备,并应注意即将发生的事情。该病毒最危险的功能是能够在受感染的计算机上下载并安装其他工具,从而可能具有多种恶意功能。因此,可以对Win 32 Malware.gen有效负载进行编程以执行的各种任务中的一些任务如下:

- 打开后门,使攻击者可以远程访问受影响的PC

- 将计算机变成由黑客控制的机器人

- 安装间谍工具/键盘记录器,以收集敏感数据并将其发送给网络犯罪分子

- 显示弹出窗口,敦促用户下载合法程序的虚假更新

- 修改已安装的Internet浏览器,以将损坏的广告和超链接注入到用户访问的网页

显然,来自Win32 Malware.gen组的恶意软件威胁极大地破坏了受感染计算机的性能。黑客可以利用它们删除或破坏重要的Windows系统文件,使设备无法完全运行,甚至完全崩溃。. 安装间谍工具的能力是另一个值得特别注意的功能。可能会被Win32.Malware.gen威胁丢弃在计算机上的网络间谍程序能够打开系统的可用记录设备,例如网络摄像头和麦克风,然后进行视频或音频记录来跟踪设备所有者。另一方面,键盘记录程序可以记录键盘上的所有按键操作,这意味着它们将捕获受害者的用户名,密码,信用卡详细信息等,然后将其发送给恶意软件的所有者,从而使网络罪犯可以访问所有用户的在线帐户以及他或她的信用卡数据。骗子经常还在与目标用户的工作有关的数据之后,并且可能出于工业间谍活动的目的而愿意收集有关用户正在从事的项目的详细信息。

在其他情况下,计算机资源可能是攻击者的实际目标。 Win32 Malware.gen感染可以将计算机变成机器人,这是一台完全由黑客控制的机器,然后该机器将其运行能力用于各种非法目的,例如在线欺诈,DDoS攻击等。此外,Win 32.Malware.gen-type的许多特洛伊木马还被设计为分发勒索软件威胁,该威胁会在受影响的计算机上加密关键文件,并要求用户支付赎金以获取解密密钥。通常,由于用户根本没有获得任何解密密钥,或者犯罪分子提供的解密密钥不起作用,因此永远不会恢复锁定的数据。

传播方式

就像Win32 Malware.gen感染可能损害Windows计算机的多种方式一样,它也具有许多分发渠道。 Win32malware.gen能够通过恶意网站传播,也可以嵌入文件共享网络的种子文件中。但是,它最喜欢的渗透计算机的方法是通过模糊的电子邮件附件,伪造的软件应用程序更新或破解的程序。无论如何,没有任何人为干预,特洛伊木马程序就无法进入系统,因此攻击者需要依靠社会工程学技术来传播恶意软件,而不是利用系统漏洞。概括地说,诱使用户下载和安装恶意有效负载的棘手方法包括:

- 打开受感染的电子邮件附件,该电子邮件使用知名公司,州机构或名人的名称/徽标

- 下载并安装合法软件程序的虚假更新

- 在互联网上单击损坏的链接或引人注目的广告

- 下载带有嵌入式恶意软件代码的共享软件/免费软件

牢记所有这些,用户可以遵循一些网络安全提示,以防止感染这种危险的特洛伊木马。切勿打开来自未知发件人的可疑电子邮件附件,不要单击攻击性弹出窗口或安全警报,仅从开发者的官方网站安装软件及其更新,避免访问已知具有高风险的网站恶意脚本(例如赌博,成人主题或游戏网站)不会从P2P网络下载和安装文件。最后,安装可靠的防病毒解决方案,该解决方案可提供实时保护并具有更新的恶意软件定义基础。

别名

可以使用许多不同的名称检测Win32 Malware.gen感染。大多数反恶意软件应用程序可以检测Windows32 Malware.gen威胁的名称包括aspnet_compiler.exe,BrowserAir,RedBoot,WinSec,Wooly,Filelce和Revenge. 这些都是恶意软件威胁,它们会导致数据丢失,身份盗窃,在线银行凭据被盗,加密文件,不良的浏览体验,整体PC性能低下以及许多其他不良后果。因此,清除计算机上的此类恶意软件至关重要。

别名

15 个安全供应商将此文件标记为恶意文件。

| Antivirus Vendor | 检测 |

|---|---|

| Antiy-AVL | VCS/Environment.DigitalFN |

| AVG | Agent2.CBME |

| Fortinet | W32/BHO.AQ!tr |

| Ikarus | Trojan.BHO |

| AhnLab-V3 | Dropper/Bho.221184 |

| Microsoft | TrojanDownloader:Win32/Regonid.A |

| Antiy-AVL | Trojan/win32.agent.gen |

| Sophos | Mal/BHO-AY |

| BitDefender | Trojan.Generic.5408453 |

| Kaspersky | HEUR:Trojan.Win32.Generic |

| eSafe | Win32.TRBHO.Dl |

| McAfee | Generic.dx!vpv |

| ClamAV | Win.Trojan.Agent-68510 |

| Comodo | TrojWare.Win32.TrojanDownloader.Swizzor.Gen |

| Fortinet | Riskware/Ardamax |

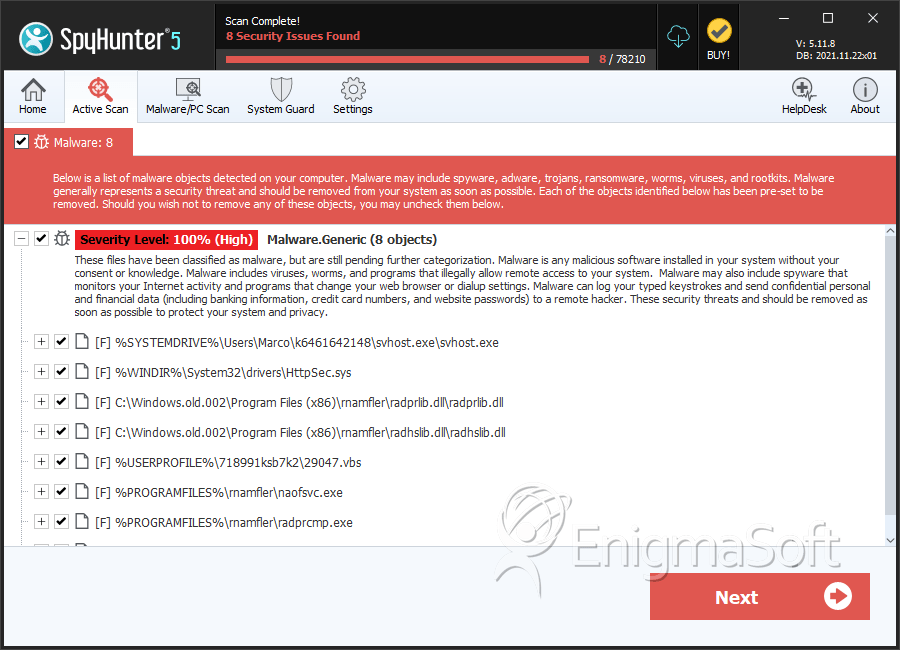

SpyHunter 检测并删除 Win32恶意软件

Win32恶意软件 截图

文件系统详情

| # | 文件名 | MD5 |

检测

检测数: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

|

|---|---|---|---|

| 1. | svhost.exe | 6a93a4071cc7c22628af40a4d872f49b | 9,787 |

| 2. | radprcmp.exe | f40251bda02e554a4f6721436cd720de | 641 |

| 3. | httpsec.sys | da2411237a40b8cfc775fc25d7463a60 | 295 |

| 4. | radprlib.dll | 52c6d734c288a026f2b19ce6bbefa302 | 258 |

| 5. | radhslib.dll | 54fc6b247afa41b7a4b24bca0d911d40 | 207 |

| 6. | naofsvc.exe | a12135effabb3b40b01c723d4958a37d | 2 |

| 7. | naomf.exe | df19fb8d135fa3a2b3aa6f0abc8a9649 | 2 |

| 8. | svchost.exe | d306de53ce9a97060e4f686566c40bc6 | 2 |

| 9. | SMcoc.exe | b7114bd26cadc3c9db1fe918165cfbe8 | 1 |

| 10. | 29047.vbs | 1fcdd9fd021d815e25a716660814dee8 | 1 |

| 11. | document.exe | dae4bc7cf2df5e00e8f8cbdeba9b9976 | 0 |