Win32惡意軟件

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| Popularity Rank: | 4,791 |

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 22,562 |

| 初见: | July 24, 2009 |

| 最后一次露面: | June 1, 2026 |

| 受影响的操作系统: | Windows |

Win32 Malware.gen是所謂的一般威脅-由防病毒掃描獲取的可疑文件,看似是惡意的,但與防病毒軟件數據庫中包含的任何已知惡意軟件威脅的定義都不匹配。因此,來自反惡意軟件程序的有關Win32 Malware.gen檢測的警報表明Windows操作系統上存在一個32位文件,應將其標記為進一步檢查。因此,通常被稱為Win32 Malware.gen的感染是一種啟發式檢測,旨在指示Windows PC上是否存在某種尚未確定的特洛伊木馬。報告為Win32 Malware.gen感染的文件也可能實際上是乾淨的,因此在這種情況下,無需用戶方面的進一步操作。如果是惡意文件,則一旦安裝在計算機上,該文件就會更改系統設置和註冊表,最終將導致整體性能下降以及一系列不良的安全問題。這種類型的惡意軟件還可能包含其他惡意代碼,這些代碼可以打開後門以遠程訪問受影響的設備。特別令人煩惱的是,如果尚未刪除其核心文件,此威脅可能會在一個或同一系統上多次重新安裝自身。同時,沒有任何特洛伊木馬感染的可見症狀。 Win32.Malware.gen定義檢測到的特洛伊木馬能夠執行以下任務,例如安裝其他惡意軟件,修改Windows系統文件,竊取個人詳細信息以及將用戶重定向到填充有侵入性廣告的可疑域。刪除可能很棘手,並且通常需要專業的刪除工具。

目錄

巨大而無聲的傷害潛力

已知具有Win 32 Malware.gen感染特徵的惡意程序以看不見的方式運行。所有這些危險程序都具有執行廣泛活動的巨大潛力,這些活動可能會對受感染的計算機造成巨大損害。使這種類型的惡意軟件更加危險的是,在病毒努力實現其主要目標時,用戶沒有註意到正在運行的任何有害進程。如果用戶沒有立即刪除惡意軟件,則應做好準備,並應注意即將發生的事情。該病毒最危險的功能是能夠在受感染的計算機上下載並安裝其他工具,從而可能具有多種惡意功能。因此,可以對Win 32 Malware.gen有效負載進行編程以執行的各種任務中的一些任務如下:

- 打開後門,使攻擊者可以遠程訪問受影響的PC

- 將計算機變成由黑客控制的機器人

- 安裝間諜工具/鍵盤記錄器,以收集敏感數據並將其發送給網絡犯罪分子

- 顯示彈出窗口,敦促用戶下載合法程序的虛假更新

- 修改已安裝的Internet瀏覽器,以將損壞的廣告和超鏈接注入到用戶訪問的網頁

顯然,來自Win32 Malware.gen組的惡意軟件威脅極大地破壞了受感染計算機的性能。黑客可以利用它們刪除或破壞重要的Windows系統文件,使設備無法完全運行,甚至完全崩潰。. 安裝間諜工具的能力是另一個值得特別注意的功能。可能會被Win32.Malware.gen威脅丟棄在計算機上的網絡間諜程序能夠打開系統的可用記錄設備,例如網絡攝像頭和麥克風,然後進行視頻或音頻記錄來跟踪設備所有者。另一方面,鍵盤記錄程序可以記錄鍵盤上的所有按鍵操作,這意味著它們將捕獲受害者的用戶名,密碼,信用卡詳細信息等,然後將其發送給惡意軟件的所有者,從而使網絡罪犯可以訪問所有用戶的在線帳戶以及他或她的信用卡數據。騙子經常還在與目標用戶的工作有關的數據之後,並且可能出於工業間諜活動的目的而願意收集有關用戶正在從事的項目的詳細信息。

在其他情況下,計算機資源可能是攻擊者的實際目標。 Win32 Malware.gen感染可以將計算機變成機器人,這是一台完全由黑客控制的機器,然後該機器將其運行能力用於各種非法目的,例如在線欺詐,DDoS攻擊等。此外,Win 32.Malware.gen-type的許多特洛伊木馬還被設計為分發勒索軟件威脅,該威脅會在受影響的計算機上加密關鍵文件,並要求用戶支付贖金以獲取解密密鑰。通常,永遠不會恢復鎖定的數據,因為用戶根本沒有獲得任何解密密鑰,或者犯罪分子提供的解密密鑰不起作用。

傳播方式

就像Win32 Malware.gen感染可能損害Windows計算機的多種方式一樣,它也具有許多分發渠道。 Win32malware.gen能夠通過惡意網站傳播,也可以嵌入文件共享網絡的種子文件中。但是,它最喜歡的滲透計算機的方法是通過模糊的電子郵件附件,偽造的軟件應用程序更新或破解的程序。無論如何,沒有任何人為乾預,特洛伊木馬就無法進入系統,因此攻擊者需要依靠社會工程學技術來傳播惡意軟件,而不是利用系統漏洞。概括地說,誘使用戶下載和安裝惡意有效負載的棘手方法包括:

- 打開受感染的電子郵件附件,該電子郵件使用知名公司,州機構或名人的名稱/徽標

- 下載並安裝合法軟件程序的虛假更新

- 在互聯網上單擊損壞的鏈接或引人注目的廣告

- 下載帶有嵌入式惡意軟件代碼的共享軟件/免費軟件

考慮到所有這些,用戶可以遵循一些網絡安全提示,以防止感染這種危險的木馬。切勿打開來自未知發件人的可疑電子郵件附件,不要單擊攻擊性彈出窗口或安全警報,僅從開發者的官方網站安裝軟件及其更新,避免訪問已知具有高風險的網站惡意腳本(例如賭博,成人主題或遊戲網站)不會從P2P網絡下載和安裝文件。最後,安裝可靠的防病毒解決方案,該解決方案可提供實時保護並具有更新的惡意軟件定義基礎。

別名

可以使用許多不同的名稱檢測Win32 Malware.gen感染。大多數反惡意軟件應用程序可以檢測Windows32 Malware.gen威脅的名稱包括aspnet_compiler.exe,BrowserAir,RedBoot,WinSec,Wooly,Filelce和Revenge. 這些都是惡意軟件威脅,它們會導致數據丟失,身份盜竊,在線銀行憑據被盜,加密文件,不良的瀏覽體驗,整體PC性能低下以及許多其他不良後果。因此,清除計算機上的此類惡意軟件至關重要。

別名

15 个安全供应商将此文件标记为恶意文件。

| Antivirus Vendor | 检测 |

|---|---|

| Antiy-AVL | VCS/Environment.DigitalFN |

| AVG | Agent2.CBME |

| Fortinet | W32/BHO.AQ!tr |

| Ikarus | Trojan.BHO |

| AhnLab-V3 | Dropper/Bho.221184 |

| Microsoft | TrojanDownloader:Win32/Regonid.A |

| Antiy-AVL | Trojan/win32.agent.gen |

| Sophos | Mal/BHO-AY |

| BitDefender | Trojan.Generic.5408453 |

| Kaspersky | HEUR:Trojan.Win32.Generic |

| eSafe | Win32.TRBHO.Dl |

| McAfee | Generic.dx!vpv |

| ClamAV | Win.Trojan.Agent-68510 |

| Comodo | TrojWare.Win32.TrojanDownloader.Swizzor.Gen |

| Fortinet | Riskware/Ardamax |

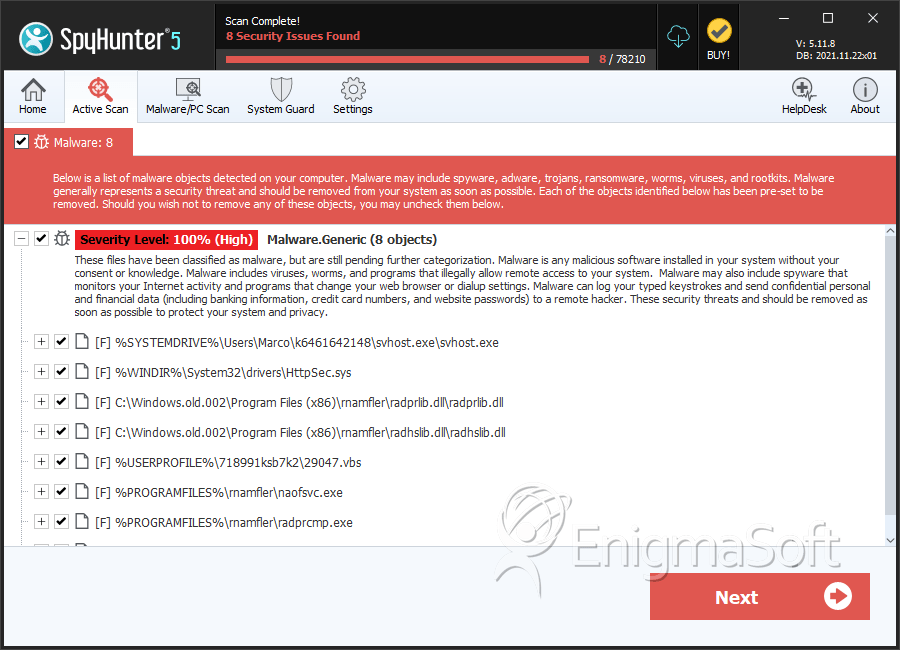

SpyHunter 检测并删除 Win32惡意軟件

Win32惡意軟件 截图

文件系統詳情

| # | 文件名 | MD5 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|---|

| 1. | svhost.exe | 6a93a4071cc7c22628af40a4d872f49b | 9,787 |

| 2. | radprcmp.exe | f40251bda02e554a4f6721436cd720de | 641 |

| 3. | httpsec.sys | da2411237a40b8cfc775fc25d7463a60 | 295 |

| 4. | radprlib.dll | 52c6d734c288a026f2b19ce6bbefa302 | 258 |

| 5. | radhslib.dll | 54fc6b247afa41b7a4b24bca0d911d40 | 207 |

| 6. | naofsvc.exe | a12135effabb3b40b01c723d4958a37d | 2 |

| 7. | naomf.exe | df19fb8d135fa3a2b3aa6f0abc8a9649 | 2 |

| 8. | svchost.exe | d306de53ce9a97060e4f686566c40bc6 | 2 |

| 9. | SMcoc.exe | b7114bd26cadc3c9db1fe918165cfbe8 | 1 |

| 10. | 29047.vbs | 1fcdd9fd021d815e25a716660814dee8 | 1 |

| 11. | document.exe | dae4bc7cf2df5e00e8f8cbdeba9b9976 | 0 |