XUY Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 4 |

| Visto pela Primeira Vez: | November 15, 2018 |

| SO (s) Afetados: | Windows |

O XUY Ransomware é um Trojan ransomware de criptografia que é usado para extorquir o9s usuários de computador. O XUY Ransomware usa um algoritmo de criptografia forte para tomar os arquivos da vítima como reféns como a maioria dos Trojan de ransomware de criptografia e, em seguida, exige o pagamento de um resgate em troca da chave de descriptografia necessária para restaurar os arquivos afetados. Os criadores do XUY Ransomware exigem um resgate de €400 para restaurar os arquivos afetados. Os especialistas em segurança aconselham os usuários de computador a não pagar o resgate do XUY Ransomware ou contatar os criminosos responsáveis por esse ataque. Em vez disso, os usuários de computador devem tomar medidas preventivas para garantir que os seus dados estejam protegidos contra esse e outros ataques semelhantes.

Índice

Como Funciona o Ataque do XUY Ransomware

Depois que o XUY Ransomware é instalado, ele usa um algoritmo de criptografia forte para criptografar os arquivos da vítima. O XUY Ransomware normalmente é entregue no computador da vítima por meio de anexos de e-mail de spam corrompidos. O XUY Ransomware foi projetado para criptografar os arquivos gerados pelo usuário nesse ataque, marcando cada arquivo comprometido adicionando a extensão de arquivo '.xuy' ao nome do arquivo afetado. A seguir, estão exemplos dos arquivos que o XUY Ransomware e ameaças semelhantes visam nessas infecções:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O XUY Ransomware altera a imagem da área de trabalho do computador afetado e exibe uma nota de resgate por meio de um aplicativo HTA. A nota de resgate do XUY Ransomware afirma simplesmente que a vítima deve contatar os criminosos através do endereço de e-mail 'luxenburg@cock.li'. Os especialistas aconselham os usuários de PC a não fazerem isso ou entrarem em contato com os criminosos responsáveis pelo ataque do XUY Ransomware. Entrar em contato com esses criminosos ou pagar o resgate serve apenas para expor os usuários de computador a infecções adicionais e permite que os criminosos responsáveis pelo ataque do XUY Ransomware continuem criando essas ameaças e lucrando com novas vítimas. Em vez disso, eles devem tomar medidas para proteger os seus PCs contra ameaças como o XUY Ransomware.

Protegendo o Seu PC contra o XUY Ransomware e Ameaças Semelhantes

A melhor proteção contra o XUY Ransomware é ter backups dos arquivos salvos na nuvem ou em um dispositivo externo. Ter backups dos arquivos garante que os usuários de computador possam recuperar quaisquer arquivos criptografados pelo XUY Ransomware sem ter que cooperar com os criminosos responsáveis pelo ataque. Infelizmente, ameaças como o XUY Ransomware usam um tipo de criptografia que é bastante forte, e pode não ser possível para os usuários de computador restaurarem os seus dados sem a chave de criptografia usada atualmente pelo XUY Ransomware. Além dos backups dos arquivos, os pesquisadores de segurança do PC aconselham os usuários de computador a usarem um programa de segurança para proteger os seus computadores contra o XUY Ransomware e ameaças similares.

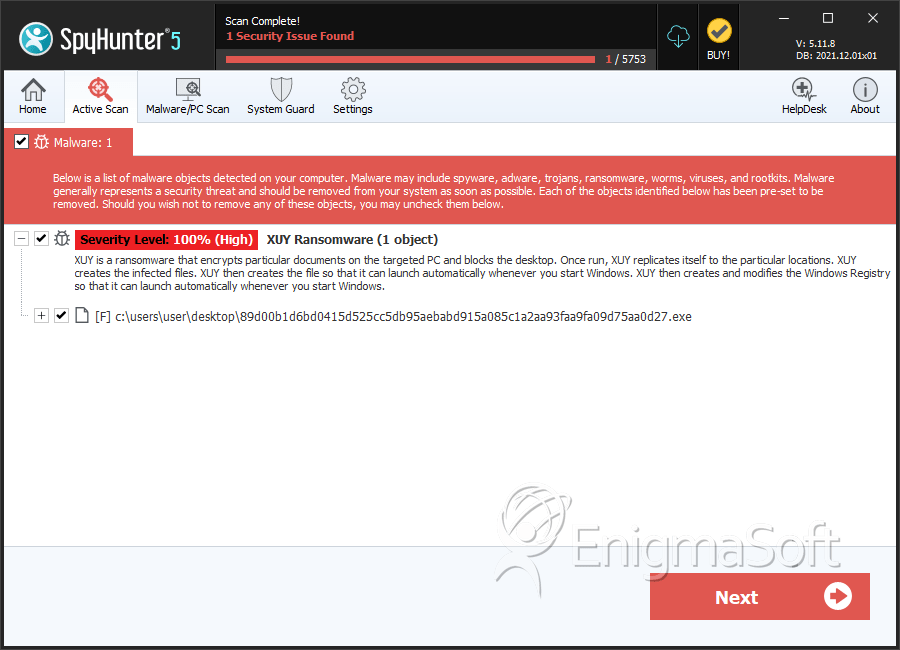

SpyHunter detecta e remove XUY Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | 89d00b1d6bd0415d525cc5db95aebabd915a085c1a2aa93faa9fa09d75aa0d27.exe | 6ebecab25813a8b9eb60d8901e03137a | 4 |