Virus.Induc.a

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Popularity Rank: | 9,954 |

| Nível da Ameaça: | 50 % (Médio) |

| Computadores infectados: | 205 |

| Visto pela Primeira Vez: | December 7, 2010 |

| Visto pela Última Vez: | May 25, 2026 |

| SO (s) Afetados: | Windows |

O Virus.Induc.a é um vírus malicioso, conhecido por infectar os arquivos executáveis Delphi, quando estão sendo compilados. Depois que o Virus.Induc.a infecta esses arquivos, eles não podem ser desinfectados e precisam ser recompilados para ficarem limpos. Quando dentro do PC, o Virus.Induc.a procura as instalações Delphi e modifica temporariamente o SysConst.pas, e então compila-o para infectar o SysConst.dcu. O Virus.Induc.a é uma ameaça prejudicial, que pode ser detectada e removida usando-se uma ferramenta confiável de remoção de malware.

Índice

Outros Nomes

15 fornecedores de segurança sinalizaram este arquivo como malicioso.

| Antivirus Vendor | Detecção |

|---|---|

| McAfee-GW-Edition | Artemis!5BEE4CD2579A |

| Comodo | UnclassifiedMalware |

| Symantec | Spyware.Keylogger |

| McAfee | Suspect-AB!5BEE4CD2579A |

| AhnLab-V3 | Win-Trojan/Xema.variant |

| Antiy-AVL | Trojan/Win32.Genome.gen |

| AntiVir | TR/Bumat.A.1826 |

| Comodo | Virus.Win32.Induc.A0 |

| BitDefender | Trojan.Generic.2353615 |

| Kaspersky | not-a-virus:Monitor.Win32.KeyLogger.abl |

| K7AntiVirus | Virus |

| CAT-QuickHeal | Trojan.Agent.ATV |

| Antiy-AVL | Virus/Win32.Induc.gen |

| McAfee-GW-Edition | Artemis!BF8FAC9E0EF4 |

| AntiVir | TR/Agent.14745600 |

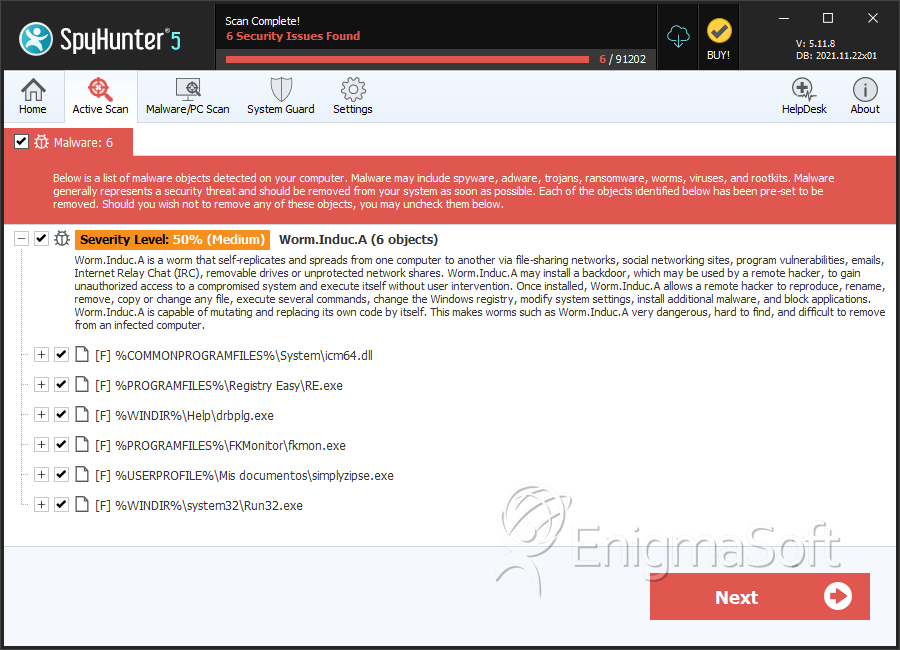

SpyHunter detecta e remove Virus.Induc.a

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | RE.exe | dea6117336ce7857e7f2ead7c3bf3592 | 14 |

| 2. | drbplg.exe | f167435da5e8a226bc17d7b8dc328896 | 4 |

| 3. | fkmon.exe | a7a4cbbbc13318fe77a4252ec18dc34c | 3 |

| 4. | simplyzipse.exe | 63b7e876b8ead1d7762f0dab000be149 | 3 |

| 5. | Run32.exe | 1b2ced4e40e41df0d66715848aadae41 | 2 |

Relatório de análise

Informação geral

| Family Name: | Worm.Induc.A |

|---|---|

| Packers: | UPX! |

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

f5c06f3a70d03c2aff892d7cc58d03fe

SHA1:

dc0818067acfdb10e0eb77a939b69f3dafa9a7c3

SHA256:

79201FD0C49A167A7C9264FC0180ABAFA47473E885AE3D83902E1702CB746CF6

Tamanho do Arquivo:

2.60 MB, 2596295 bytes

|

|

MD5:

d6ffec8ac44a2222781de41b7fd5c707

SHA1:

ce4977fe8f6ffb56e261044966783194c3e2a27b

SHA256:

F14A7E4725CE28A59DED909ACFB67A0FF5C6B2EE28B0BE8941C7CEF5B72DAF7E

Tamanho do Arquivo:

2.51 MB, 2510336 bytes

|

|

MD5:

bea8386957af71a8fa64bc9acba11fee

SHA1:

d6fc4fe4cc57bcdf2a2de0dc46f3eb5dbbf54b89

SHA256:

460B38994E1A95688E3C5D765375474F72EC165D41132068931ECC91F9BF9BB9

Tamanho do Arquivo:

1.61 MB, 1609728 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has been packed

- File has TLS information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

Show More

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Nome | Valor |

|---|---|

| Company Name |

|

| File Description |

|

| File Version |

|

| Internal Name |

|

| Last Compiled Time | 2/25/2015 10:52:15 PM |

| Legal Copyright |

|

| Legal Trademarks |

|

| Original Filename | SuperCopier |

| Product Name | SuperCopier |

| Product Version |

|

| Special Build | a |

File Traits

- big overlay

- HighEntropy

- No Version Info

- packed

- WriteProcessMemory

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 11,792 |

|---|---|

| Potentially Malicious Blocks: | 281 |

| Whitelisted Blocks: | 9,837 |

| Unknown Blocks: | 1,674 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Induc.A

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\program files\common files\system\symsrv.dll | Generic Write,Read Attributes |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| User Data Access |

|

| Other Suspicious |

|