MOLE Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 522 |

| Visto pela Primeira Vez: | April 13, 2017 |

| Visto pela Última Vez: | February 29, 2024 |

| SO (s) Afetados: | Windows |

O MOLE Ransomware é um Trojan Ransomware que foi associado a uma recente campanha de spam. O MOLE Ransomware pertence à família de ransomware do CryptMix. O MOLE Ransomware pode ser entregue à vítima em mensagens de e-mail que pretendem ser notificações de envio de encomendas, alegando que um determinado pacote não pode ser entregue e incluindo um link para "informações adicionais". O link permite que o MOLE Ransomware seja instalado no computador da vítima. Quando a vítima é convidada a instalar um plug-in do Microsoft Word Online, é o MOLE Ransomware que ela instala.

Índice

Como o MOLE Ransomware pode ser Instalado no Computador da Vítima

Enquanto o MOLE Ransomware estiver sendo instalado, o seu instalador exibirá um falso alerta projetado para enganar a vítima e faze-la ignorar um prompt de Controle da Conta de Usuário. A mensagem exibida diz o seguinte:

'Display Color Calibration can't turn off Windows calibration management.

Access is denied'

Que, em português é:

'A calibração da cor exibida na tela não pode desligar o gerenciamento de calibração do Windows.

O acesso foi negado'

Quando o usuário do computador pressiona o botão OK nessa mensagem, o MOLE Ransomware é executado, pois ele exibirá um prompt de Controle da Conta do Usuário que permite que o seu arquivo executável seja executado. Isso dá privilégios administrativos ao MOLE Ransomware, permitindo que ele criptografe os arquivos da vítima. O MOLE Ransomware usa uma combinação da criptografia AES e RSA para criptografar os dados da vítima e tornar esses arquivos completamente inacessíveis. Antes de realizar o seu ataque, o MOLE Ransomware tentará parar os processos de segurança no computador infectado, emitindo os seguintes comandos:

- sc stop wscsvc

- sc stop WinDefend

- sc stop wuauserv

- sc stop BITS

- sc stop ERSvc

- sc stop WerSv

O MOLE Ransomware irá então parar a recuperação do Windows e excluir as cópias do Shadow Volume, evitando que os usuários do computador recuperem os seus arquivos usando métodos alternativos. Uma vez feito isso, o MOLE Ransomware executará o seu ataque principal, escaneando o computador da vítima e criptografando os arquivos da vítima. O MOLE Ransomware criptografa os arquivos da vítima e renomeia-os com um nome contendo 32 hexadecimal caracteres e a extensão de arquivo '.MOLE'.

Como o MOLE Ransomware pode Extrair um Resgate da Vitima

O MOLE Ransomware cria arquivos de texto em cada pasta onde existe conteúdo criptografado. Esses arquivos são chamados 'INSTRUCTION_FOR_HELPING_FILE_RECOVERY.TXT'(Instruçōes para ajudar na recuperação de arquivos) e contêm o seguinte texto:

'All your important files were encrypted on this computer.

You can verify this by click on see files an try open them.

Encryption was produced using unique public key RSA-1024 generated for this computer.

To decrypted files, you need to obtain private key.

The single copy of the private key, with will allow you to decrypt the files, is locate on a secret server on the internet.

The server will destroy the key within 78 hours after encryption completed.

To retrieve the private key, you need to Contact us by email , send us an email your DECRYPT-ID-11111111-1111-1111-1111-111111111111 number

and wait for further instructions.

For you to be sure, that we can decrypt your files - you can send us a single encrypted file and we will send you back it in a decrypted form.

Please do not waste your time! You have 72 hours only! After that The Main Server will double your price!'

Cuja tradução é:

'Todos os seus arquivos importantes foram criptografados neste computador.

Você pode verificar isso clicando em ver arquivos e tentando abri-los.

A criptografia foi produzida usando uma chave pública única RSA-1024, gerada para este computador.

Para os arquivos serem descodificados, você precisa obter uma chave privada.

A única cópia da chave privada, que permite que você descodifique os arquivos, está localizada em um servidor secreto na internet.

O servidor irá destruir a chave dentro de 78 horas após a conclusão da encriptação.

Para recuperar a chave privada, você precisa nos contatar por e-mail, envie-nos um e-mail o seu número DECRYPT-ID-11111111-1111-1111-1111-111111111111

e aguarde mais instruções.

Para você ter certeza de que podemos decifrar os seus arquivos - você pode nos enviar um único arquivo criptografado e nós o enviaremos de volta de forma descodificada.

Por favor, não perca ao seu tempo! Você tem 72 horas apenas! Depois disso, o Servidor Principal duplicará o seu preço!'

Infelizmente, os arquivos afetados pelo MOLE Ransomware não são recuperáveis, o que significa que as vítimas terão de recuperar os seus arquivos de cópias de backup. As mensagens de e-mail spam usadas para entregar o MOLE Ransomware podem ser reconhecidas facilmente, pois se parecem com táticas on-line comuns. O que se segue são amostras de linhas de assunto usadas nas mensagens de spam que foram associadas à infecção pelo MOLE Ransomware:

- Problema com a entrega, pacote USPS #07681136

- Problema com a entrega, pacote USPS #766268001

- Problema com a entrega, pacote USPS #886315525

- Novo estatus do código de entrega do seu USPS: 74206300

- Novo estatus do código de entrega do seu USPS: 573677337

- Novo estatus do código de entrega do seu USPS: 615510620

- O entregador da USPS não conseguiu encontrar o seu pacote # 754277860

- Por favor, confira o seu endereço para a entrega do pacote USPS 67537460

- Por favor, confira o seu endereço para a entrega do pacote USPS 045078181

- Estatus da sua entrega USPS ID: 45841802

- Nós estamos tendo problemas com o seu pacote # 30028433

- Nós estamos tendo problemas com o seu pacote # 48853542

- Nós estamos tendo problemas com o seu pacote # 460730503

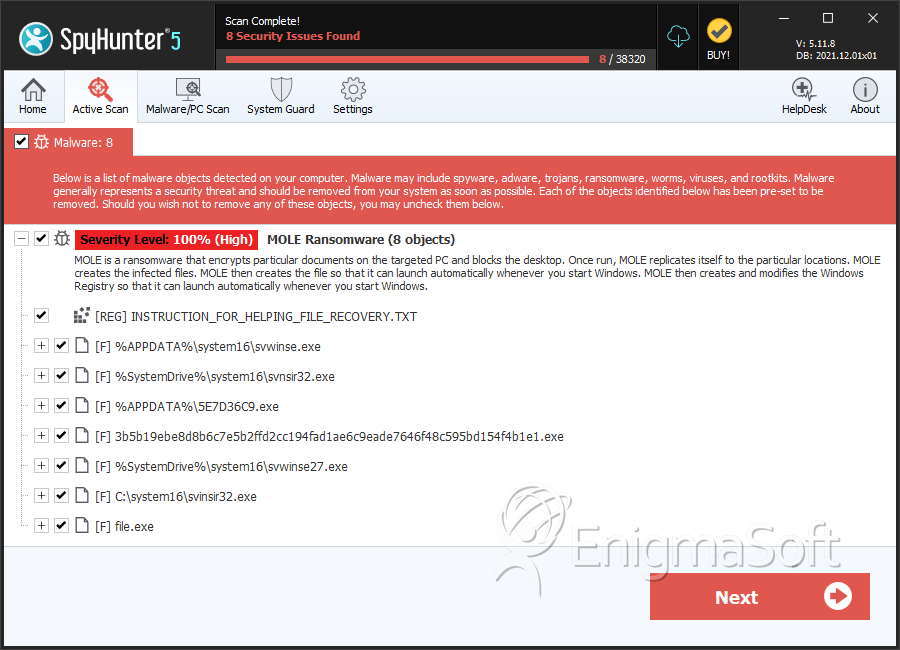

SpyHunter detecta e remove MOLE Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | svnsir32.exe | 99cbe33113569d3e5497f37edc870b7f | 67 |

| 2. | svnsir32.exe | 98c745fe29837328a9bc679f6671ee81 | 47 |

| 3. | svwinsi32.exe | 3862eeef4876dc4fe4ea3ae8f4a47772 | 32 |

| 4. | svnsir32.exe | c0528424afded0a9f5e9c587f1e72494 | 25 |

| 5. | svwinse.exe | 1ec6fcd1afb5a07f0dff5fe97663e494 | 13 |

| 6. | svwinsi32.exe | bb6215f20f8fd921b200eb46344ff26d | 13 |

| 7. | svnsir32.exe | 6d985b2f8557a48584b42191dc354294 | 11 |

| 8. | svwinse.exe | 2f4489e85c3d6d81beeb90973c8c3b6c | 7 |

| 9. | svwinsi32.exe | ba7c4d7859b000677158887480404116 | 5 |

| 10. | svwinsi32.exe | a09251f74b1aae681c822b4ae12739ae | 5 |

| 11. | svwinse.exe | 1cddf8fc941e4dfa6715a835abc13385 | 2 |

| 12. | 3b5b19ebe8d8b6c7e5b2ffd2cc194fad1ae6c9eade7646f48c595bd154f4b1e1.exe | 132a4f45cd74a8dd906f0af3e582d0a9 | 1 |

| 13. | svwinse27.exe | aaf93f435905fa40c4893abe3aa7cbb9 | 1 |

| 14. | svnsir32.exe | c8d79fbe326908645fd36e677cbda2f0 | 1 |

| 15. | svwinsi32.exe | ad20dcb42355b9c2ba552e8bb5f1930d | 1 |

| 16. | svinsir32.exe | 0ce4c9b0a5a1cd10e6599dff192f05fe | 1 |

| 17. | svwinsi32.exe | adae879dc7a5b48a86ed1c588ab456fd | 1 |

| 18. | file.exe | c3294c90474063dfb0d28ef8a693a6cb | 1 |

| 19. | 3ed7a05172c1bc52acec83f2ac17d1ad01e26d99e544804730f044c1042ce474.exe | bc93bc9bf363e9c3b32dd484c61571ff | 0 |

| 20. | 4eb2d565b18d172a3b2b069ebf152dd6a1514e7b444eaffbbaff77f63984705c.exe | 254abe18b689493a08c4fe12dd61c366 | 0 |

| 21. | 648eb39a5e77af2e2069e196a5709a93e81b29c74dbe2fa4ead4440e0f535e97.exe | 48460c1f75469995a67349fe0766f776 | 0 |

| 22. | 8684d808cf2c7aeab453c95d8269ee3a4492adfcead1c93bef681de29192a1a1.exe | bb3897302c220e6eb62334f7ac83e8a6 | 0 |

| 23. | acef8f1ccc857e4bb97ae80fcec4b1f50c76c6888a030ece66c9d53ebebbcde7.exe | 4e9ce0e6a565a5f4aae7f4334cfe3a9e | 0 |

| 24. | ba8c82826fb7c1c86ea23f0720bc867431ccb3ec25a692684bdfe6d34a53e3bc.exe | b2a3711591fcd8f9e32ac2d8b30b22a1 | 0 |

| 25. | e517ee3143154a29be42ffbd9199913f74d8849331fcc676e83934de1a1de2ed.exe | 3eee60c87ff1c51f453899d7bd192d6d | 0 |

| 26. | f1b94366f2f10ea20353a699e6baa1a9bb1b020542097bb92c523b9976235eb4.exe | ae7f92a75196e87aa8db98ff230df0d4 | 0 |

| 27. | ff993bf1045d316feddcdb9fad538ac954a23903db130487393f9c3ae510aea1.exe | a5d1968dd130c55f6d489e8cde0a063d | 0 |