CryptMix Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Popularity Rank: | 4,321 |

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 3,052 |

| Visto pela Primeira Vez: | May 5, 2016 |

| Visto pela Última Vez: | March 14, 2026 |

| SO (s) Afetados: | Windows |

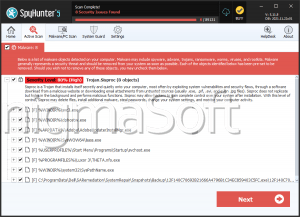

O CryptMix Ransomware é um Trojan ransomware. No entanto, o CryptMix Ransomware tem um toque que é bastante inesperado, especialmente se comparado a outros Trojans ransomware de criptografia. Aparentemente, o CryptMix Ransomware afirma que vai doar parte do dinheiro recolhidos nos seus ataques para uma instituição infantil de caridade. O CryptMix Ransomware está sendo distribuído por um grupo de vigaristas que se chama a "Equipe de Caridade". A nota de resgate do CryptMix Ransomware afirma que parte do dinheiro irá para uma instituição de beneficência que beneficie crianças. O CryptMix Ransomware foi observado pela primeira vez na Primavera de 2016. Os pesquisadores de segurança do PC aconselham fortemente os usuários de computador a evitar o pagamento do resgate do CryptMix Ransomware. Fora essas alegações, o CryptMix Ransomware não é diferente dos outros Trojans ransomware projetados para tomar o seu dinheiro tomando os seus arquivos como reféns.

Índice

Quais são as Ações Executadas pelo CryptMix Ransomware Depois de Infectar um Computador

O CryptMix Ransomware possui elementos de várias famílias de ransomware de criptografia. O CryptMix Ransomware parece ser uma combinação das versões 3.0 e 4.0 do CryptoWall e do CryptXXX Ransomware. Desses elementos combinados, é que se originou o nome do CryptMix Ransomwar. O CryptMix Ransomware está sendo espalhado por meio de downloads drive-by. Essencialmente, o CryptMix Ransomware é hospedado em sites corrompidos que podem incluir um kit de exploração. Estes kits de exploração usam vulnerabilidades no computador da vítima para entregar o CryptMix Ransomware automaticamente. Os usuários de computador podem ser direcionados para os sites associados ao CryptMix Ransomware através de scripts de redirecionamento em sites comprometidos ou de links incorporados em mensagens de spam. Quando as vítimas abrem um link em uma mensagem de email de spam, o seu navegador da Web é enviado imediatamente ao site de ataque, onde as vulnerabilidades no computador da vítima são usadas para baixar e instalar o CryptMix Ransomware.

Como é o Ataque do CryptMix Ransomware

Quando o CryptMix Ransomware entra no computador da vítima, ele começa a criptografar os arquivos da vítima automaticamente. O CryptMix Ransomware pode criptografar 862 diferentes tipos de arquivos. O CryptMix Ransomware adiciona a extensão '.CODE' aos arquivos que criptografou. Depois de criptografar os arquivos da vítima, o CryptMix Ransomware exibe a nota de resgate na área de trabalho da vítima. O CryptMix Ransomware usa uma nota de resgate HTML associada ao CryptXXX ou uma nota de arquivo de texto que pode estar associada às variantes do CryptoWall. A nota de resgate é direta: afirma que os arquivos da vítima foram criptografados usando a criptografia RSA-2048. Ele contém um identificador, e a vítima é convidada a enviar um ou dois endereços de e-mail diferentes para receber instruções sobre o pagamento e como descriptografar os arquivos.

Quando os usuários de computador enviam um e-mail para um desses endereços de e-mail, lhes será fornecido um link e uma senha para o One Time Secret, um serviço que permite que os usuários de computador enviem mensagens anônimas. O resgate exigido pelo CryptMix Ransomware é muito alto. O CryptMix Ransomware exige o pagamento de cinco BitCoins, que é aproximadamente US $2.200 USD à taxa de câmbio atual. Isto é especialmente alto quando se considera que a maioria dos Trojans ransomware exigem um resgate que varia entre 0,5 e 1,5 BitCoin. O CryptMix Ransomware afirma que parte do montante do resgate será usado para contribuir com uma instituição de caridade que beneficie crianças. No entanto, as pessoas responsáveis pelo CryptMix Ransomware também usam ameaças, alegando que, se o pagamento não for realizado imediatamente, os usuários infectados terão de pagar duas vezes o valor após 24 horas. Um aspecto irônico do CryptMix Ransomware é que as pessoas responsáveis por esse ataque propoēm "adoçar o negócio" oferecendo três anos de suporte técnico, o que é completamente ridículo, considerando quem oferece isso.

A decodificação dos arquivos criptografados pelo CryptMix Ransomware não é possível sem acesso à chave de descriptografia. Isto posto, a melhor solução ao manusear o CryptMix Ransomware é restaurar os arquivos criptografados de um backup depois de remover o CryptMix Ransomware. Faça um backup de todos os arquivos em um dispositivo externo ou na nuvem para evitar esses problemas no futuro.

Relatório de análise

Informação geral

| Family Name: | Trojan.Phorpiex.EA |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

141b85ef177c295990d7f7f0a725dafb

SHA1:

ba3cfa400efdadbeac16407b73dec1d939bddf53

Tamanho do Arquivo:

80.38 KB, 80384 bytes

|

|

MD5:

d1bbdee61dabe43d189b1618bd6d9d9e

SHA1:

0d5da94068a47689e693246ed954bda1a1d7f035

SHA256:

4F1DDA9749E38A76FCF0C5A80BAF2F7166C0787C0EB9D86F50C689B1263E94D2

Tamanho do Arquivo:

85.50 KB, 85504 bytes

|

|

MD5:

4c6b4d2db02f81616dc512392eefc927

SHA1:

663788b339fe6bd25d500080b1a174303042969f

SHA256:

A336B6622760CC6114C4E36B7B4BC645B573278FD6D570EF1D701F4351A5AC10

Tamanho do Arquivo:

10.24 KB, 10240 bytes

|

|

MD5:

19e4ff6c2903ba92d901fb338636c2a3

SHA1:

d11a3a944c551d1d148d02ec2e9f56c0af258de3

SHA256:

0D5170295798107B652D3A3218FFF759F47A51C35584119DE8CBBDCB0CE10E49

Tamanho do Arquivo:

10.24 KB, 10240 bytes

|

|

MD5:

19a4a8b772bf80094a8910c956902756

SHA1:

54612fbf19b5afe1bbd8f2ebe334362b05fef094

SHA256:

C5570FFEF7159920C30D9B255C5E9288C5EC1820261BE3E5F5222F38B91DF4F1

Tamanho do Arquivo:

10.24 KB, 10240 bytes

|

Show More

|

MD5:

83127b1e43a8cbcd4237a064805378ea

SHA1:

66400cb0e8ae6d1eb51d44194334566db35e9621

SHA256:

2B092ECEF772D1F546223F8C7739127B1C8B7FB2A0112219C94235F692F77F4D

Tamanho do Arquivo:

221.87 KB, 221871 bytes

|

|

MD5:

c1c333e46b57b2c12a96915e43b2939e

SHA1:

8aaba18e69dbfbce2515422f3306678fc491fd0d

SHA256:

08AEADB7453AB5762B51609871C7B15782AF7025A349516A4B4F905D6C7BE871

Tamanho do Arquivo:

115.71 KB, 115712 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have resources

- File doesn't have security information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

Show More

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Nome | Valor |

|---|---|

| File Version | 1.00 |

| Internal Name | TJprojMain |

| Original Filename | TJprojMain.exe |

| Product Name | Project1 |

| Product Version | 1.00 |

File Traits

- No Version Info

- ntdll

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 598 |

|---|---|

| Potentially Malicious Blocks: | 4 |

| Whitelisted Blocks: | 589 |

| Unknown Blocks: | 5 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Phorpiex.EAA

- Phorpiex.L

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| Generic Read,Write Data,Write Attributes,Write extended,Append data | |

| Synchronize,Write Attributes | |

| c:\users\user\appdata\local\microsoft\windows\usrclass.dat{dba6b5ef-640a-11ed-9bcb-f677369d361c}.txr.0.regtrans-ms | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\microsoft\windows\usrclass.dat{dba6b5ef-640a-11ed-9bcb-f677369d361c}.txr.1.regtrans-ms | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\microsoft\windows\usrclass.dat{dba6b5ef-640a-11ed-9bcb-f677369d361c}.txr.2.regtrans-ms | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\temp\104277189.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\1244511931.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\144819867.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\221917830.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\2512714294.exe | Generic Write,Read Attributes |

Show More

| c:\users\user\appdata\local\temp\254904938.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\3121710357.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\323215511.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\429711102.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\97954775.exe | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\d88f7f777s.txt | Generic Write,Read Attributes |

| c:\windows\sysgredlvrs.exe | Generic Read,Write Data,Write Attributes,Write extended,Append data,Delete,LEFT 262144 |

| c:\windows\sysgredlvrs.exe | Synchronize,Write Attributes |

| c:\windows\sysparvadl.exe | Generic Read,Write Data,Write Attributes,Write extended,Append data,Delete,LEFT 262144 |

| c:\windows\sysparvadl.exe | Synchronize,Write Attributes |

Registry Modifications

Registry Modifications

This section lists registry keys and values that were created, modified and/or deleted by samples in this family. Windows Registry activity can provide valuable insight into malware functionality. Additionally, malware often creates registry values to allow itself to automatically start and indefinitely persist after an initial infection has compromised the system.| Key::Value | Dados | API Name |

|---|---|---|

| HKLM\software\wow6432node\microsoft\windows\currentversion\run::windows settings | C:\WINDOWS\sysparvadl.exe | RegNtPreCreateKey |

| HKCU\software\microsoft\windows\currentversion\internet settings\5.0\cache\content::cacheprefix | RegNtPreCreateKey | |

| HKCU\software\microsoft\windows\currentversion\internet settings\5.0\cache\cookies::cacheprefix | Cookie: | RegNtPreCreateKey |

| HKCU\software\microsoft\windows\currentversion\internet settings\5.0\cache\history::cacheprefix | Visited: | RegNtPreCreateKey |

| HKLM\software\wow6432node\microsoft\windows\currentversion\run::windows settings | C:\WINDOWS\sysgredlvrs.exe | RegNtPreCreateKey |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Process Manipulation Evasion |

|

| Process Shell Execute |

|

| Network Winsock2 |

|

| Network Winsock |

|

| Anti Debug |

|

| Network Wininet |

|

| Network Urlomon |

|

| Other Suspicious |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

C:\WINDOWS\sysparvadl.exe

|

C:\WINDOWS\sysgredlvrs.exe

|