Jhash Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 10 % (Normal) |

| Computadores infectados: | 1,768 |

| Visto pela Primeira Vez: | March 27, 2019 |

| Visto pela Última Vez: | October 24, 2025 |

| SO (s) Afetados: | Windows |

O Jhash Ransomware é uma das várias variantes do HiddenTear que existem hoje em dia. O HiddenTear é um Trojan ransomware de código aberto, descoberto em Agosto de 2015. O Jhash Ransomware, lançado em 8 de Novembro de 2017, é um dos vários Trojans que são baseados neste mecanismo de ransomware de código aberto. As vítimas do Jhash Ransomware, ao que tudo indica, estão localizadas em sua grande maioria, na Venezuela. No caso do Jhash Ransomware, parece que ele está sendo enviado às vítimas através de documentos corrompidos, que incluem macro scripts que fazem o download e a instalação do Jhash Ransomware no computador da vítima. Eles normalmente entram no computador da vítima através de mensagens suspeitas de e-mail.

Índice

O Ataque Bem Conhecido que é Executado pelo Jhash Ransomware

Existe muita pouca diferença entre o Jhash Ransomware e a maioria dos outros Trojans ransomware. O Jhash Ransomware criptografa os arquivos que são gerados pelo usuário, para tomá-los como reféns. O Jhash Ransomware marcará os arquivos que ele criptografa adicionado a extensão '.locky' ao nome dos arquivos infectados. O Jhash Ransomware toma os arquivos da vítima como reféns para exigir o pagamento de um resgate para enviar a chave de descriptografia. Amostras dos tipos de arquivos que podem ser alvos do Trojan Jhash Ransomware nesse ataque, incluem:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi, .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg, .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Embora a extensão de arquivo '.locky' tenha sido encontrada pela primeira vez no Locky Ransomware, essa extensão de arquivo tem sido utilizada por inúmeros outros Trojans ransomware para marcar os arquivos infectados, e não indicam nenhum relacionamento entre o Locky e o Jhash Ransomware.

Como os Vigaristas Cibernéticos podem Ganhar Dinheiro com o Ataque do Jhash Ransomware

Infelizmente, o Jhash Ransomware utiliza uma combinação das criptografia AES e RSA, o que significa que os arquivos criptografados pelo ataque do Jhash Ransomware são praticamente impossíveis de serem recuperados sem a chave de descriptografia. O Jhash Ransomware envia a sua nota de resgate em um arquivo de texto chamado 'Leeme.txt' (Espanhol para 'Readme.txt'), que é deixado no computador infectado. A nota de resgate do Jhash Ransomware, traduzida para o Português, diz:

'Esse computador foi hackeado,

As suas informações pessoais foram criptografadas, você deve nos enviar $10(dólares) através do PAYZA para o seguinte endereço de pagamento: jhash.bancaenlinea@zoho.com, e você enviará uma captura de tela da transação para o mesmo e-mail. Após isso, nós iremos lhe enviar um guia para recuperar os seus arquivos preciosos. Um passo incorreto e você perderá todos os seus arquivos, não cometa nenhum erro.'

A imagem da Área de Trabalho da vítima mudará para mostrar o seguinte texto:

'Você não deve ficar com medo... Porém, nós bloqueamos todos os seus arquivos tornando-os inúteis. Se você deseja desbloqueá-los... Abra o arquivo Readme.txt que está na sua Área de Trabalho. E, com muito cuidado siga as instruções.

Um passo incorreto e haverá danos irreparáveis.'

Lidando com uma Infecção pelo Jhash Ransomware

Os usuários de computador precisam evitar seguir as instruções na nota de resgate do Jhash Ransomware. Ao invés disso, eles devem restaurar os arquivos afetados pelo ataque do Jhash Ransomware utilizando um backup de arquivos. Possuir backups de arquivos em dispositivos externos é o único meio confiável de garantir que os seus dados não serão perdidos após o ataque de uma ameaça como o Jhash Ransomware.

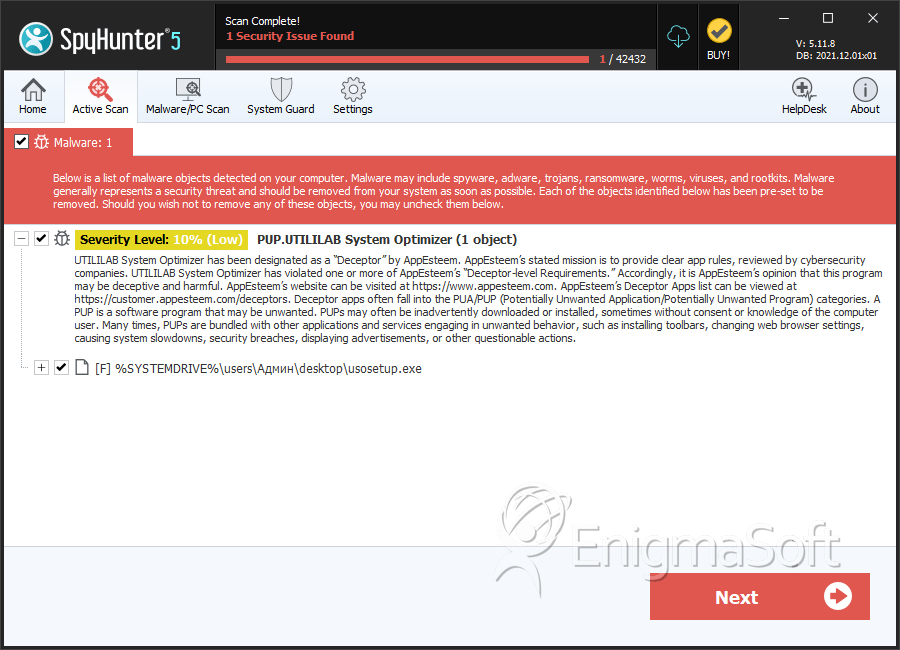

SpyHunter detecta e remove Jhash Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | usosetup.exe | 890682fe942ba4e2e37e7e4068d6bc6a | 847 |