Naikon APT

Naikon គឺជាឈ្មោះរបស់ APT (Advanced Persistent Threat) ដែលត្រូវបានគេជឿថាមានប្រភពមកពីប្រទេសចិន។ ក្រុមអ្នកលួចចូល Naikon ត្រូវបានគេប្រទះឃើញជាលើកដំបូងជាងមួយទសវត្សរ៍មុន ត្រឡប់មកវិញក្នុងឆ្នាំ 2010។ Naikon APT បានបង្កើតចំណងជើងក្នុងឆ្នាំ 2015 នៅពេលដែលហេដ្ឋារចនាសម្ព័ន្ធដែលប្រើប្រាស់ដោយជនឆបោកតាមអ៊ីនធឺណិតត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវមេរោគ។ សូមអរគុណចំពោះការលាតត្រដាងនេះ សមាជិកម្នាក់នៃក្រុមលួចចូល Naikon ត្រូវបានចាប់ខ្លួនដោយការអនុវត្តច្បាប់។ បន្ទាប់ពីភាពច្របូកច្របល់នេះ អ្នកវិភាគសន្តិសុខតាមអ៊ីនធឺណិតបានសន្មត់ថា Naikon APT បានឈប់ដំណើរការហើយ។ ទោះជាយ៉ាងណាក៏ដោយ ក្រុមអ្នកលួចចូល Naikon បានលេចចេញជាថ្មីជាមួយនឹង Trojan របស់ Aria-body backdoor នាពេលថ្មីៗនេះ ដែលជាការគំរាមកំហែងថ្មីមួយដែលមានលក្ខណៈពិសេសជាច្រើន។

Naikon គឺជាឈ្មោះរបស់ APT (Advanced Persistent Threat) ដែលត្រូវបានគេជឿថាមានប្រភពមកពីប្រទេសចិន។ ក្រុមអ្នកលួចចូល Naikon ត្រូវបានគេប្រទះឃើញជាលើកដំបូងជាងមួយទសវត្សរ៍មុន ត្រឡប់មកវិញក្នុងឆ្នាំ 2010។ Naikon APT បានបង្កើតចំណងជើងក្នុងឆ្នាំ 2015 នៅពេលដែលហេដ្ឋារចនាសម្ព័ន្ធដែលប្រើប្រាស់ដោយជនឆបោកតាមអ៊ីនធឺណិតត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវមេរោគ។ សូមអរគុណចំពោះការលាតត្រដាងនេះ សមាជិកម្នាក់នៃក្រុមលួចចូល Naikon ត្រូវបានចាប់ខ្លួនដោយការអនុវត្តច្បាប់។ បន្ទាប់ពីភាពច្របូកច្របល់នេះ អ្នកវិភាគសន្តិសុខតាមអ៊ីនធឺណិតបានសន្មត់ថា Naikon APT បានឈប់ដំណើរការហើយ។ ទោះជាយ៉ាងណាក៏ដោយ ក្រុមអ្នកលួចចូល Naikon បានលេចចេញជាថ្មីជាមួយនឹង Trojan របស់ Aria-body backdoor នាពេលថ្មីៗនេះ ដែលជាការគំរាមកំហែងថ្មីមួយដែលមានលក្ខណៈពិសេសជាច្រើន។

តារាងមាតិកា

ការវាយប្រហាររបស់ Niakon ការប៉ុនប៉ងដើម្បីគេចពីការរកឃើញ

Naikon APT គឺជាក្រុមលួចចូលដែលមានទំនោរទៅរកមន្ត្រីរដ្ឋាភិបាល និងស្ថាប័ននានា។ ភាគច្រើននៃការវាយប្រហារដែលធ្វើឡើងដោយក្រុម Hacking Naikon គឺប្រមូលផ្តុំនៅក្នុងប្រទេសហ្វីលីពីន វៀតណាម ឥណ្ឌូនេស៊ី មីយ៉ាន់ម៉ា ប្រ៊ុយណេ និងអូស្ត្រាលី។ ស្ថាប័នរដ្ឋាភិបាលភាគច្រើនកំណត់គោលដៅដោយជនឆបោកតាមអ៊ីនធឺណិតពី Naikon APT ជាធម្មតាដំណើរការក្នុងវិស័យកិច្ចការបរទេស ឬឧស្សាហកម្មវិទ្យាសាស្ត្រ និងបច្ចេកវិទ្យា។ អាជីវកម្ម និងក្រុមហ៊ុនមួយចំនួន ដែលជាកម្មសិទ្ធិរបស់រដ្ឋាភិបាល ត្រូវបានរាយការណ៍ថា ត្រូវបានកំណត់គោលដៅដោយ Naikon APT ផងដែរ។

ដោយសង្កេតមើលឃ្លាំងសម្ងាត់នៃការលួចចូលរបស់ Naikon APT អ្នកស្រាវជ្រាវមេរោគបានសន្និដ្ឋានថាបុគ្គលទាំងនេះមានទំនោរអនុវត្តប្រតិបត្តិការឈ្លបយកការណ៍ និងចារកម្មរយៈពេលវែង។ នេះជារឿងធម្មតាសម្រាប់ក្រុមលួចចូលដែលកំណត់គោលដៅរដ្ឋាភិបាល និងមន្ត្រីបរទេស។ ប្រតិបត្តិការ Naikon ថ្មីៗនេះ ដែលពាក់ព័ន្ធនឹងឧបករណ៍លួចចូល Aria-body ដែលបានរៀបរាប់ខាងលើ បានកំណត់គោលដៅរដ្ឋាភិបាលអូស្ត្រាលី។ គោលដៅរបស់ Aria-body backdoor Trojan គឺដើម្បីប្រមូលទិន្នន័យ និងគ្រប់គ្រងប្រព័ន្ធដែលភ្ជាប់ជាមួយរដ្ឋាភិបាលគោលដៅ។ វាទំនងជាថាបន្ទាប់ពីសមាជិកម្នាក់នៃ Naikon APT ត្រូវបានគេចាប់បានមកវិញក្នុងឆ្នាំ 2015 ក្រុម hacking បានសម្រេចចិត្តចាប់ផ្តើមប្រតិបត្តិការដោយស្ងៀមស្ងាត់ជាងមុន ដើម្បីជៀសវាងការរកឃើញដោយអ្នកវិភាគមេរោគ។ នេះទំនងជាបំភ័ន្តអ្នកជំនាញឲ្យជឿថាក្រុមលួចចូល Naikon បានចូលនិវត្តន៍។

ក្រុមលួចចូល Naikon ផ្សព្វផ្សាយមេរោគ Aria-body តាមរយៈអ៊ីម៉ែល spear-phishing ។ អ៊ីមែលដែលចោទសួរត្រូវបានបង្កើតឡើងដើម្បីជៀសវាងការបង្កើនការសង្ស័យក្នុងគោលដៅជាពិសេស។ អ៊ីមែលក្លែងក្លាយនឹងមានឯកសារភ្ជាប់ដែលខូច ដែលគោលដៅគឺដើម្បីទាញយកភាពងាយរងគ្រោះដែលអាចត្រូវបានរកឃើញនៅក្នុងសេវាកម្ម Microsoft Office ។

Naikon ទទួលបានខ្សែជីវិតថ្មីសម្រាប់ការវាយប្រហារតាមគោលដៅ

ទោះបីជា Naikon ហាក់បីដូចជានៅស្ងៀមអស់ជាច្រើនឆ្នាំ ហើយអ្នកខ្លះថែមទាំងបានប៉ាន់ស្មានថា APT ត្រូវបានរំសាយបន្ទាប់ពីរបាយការណ៍ឆ្នាំ 2015 លម្អិតអំពីរចនាសម្ព័ន្ធរបស់វា ប៉ុន្តែឥឡូវនេះវាបានពង្រឹងក្បាលរបស់វាម្តងទៀត។

អ្នកស្រាវជ្រាវដែលធ្វើការជាមួយ Check Point បានរកឃើញថា Naikon បានចំណាយពេលប៉ុន្មានឆ្នាំចុងក្រោយនេះ បន្តផ្តោតលើតំបន់ដូចគ្នា ពោលគឺប្រទេស និងអង្គការនានាដែលមានទីតាំងនៅតំបន់អាស៊ីប៉ាស៊ីហ្វិក។ ទឹកដីដែលត្រូវបានវាយប្រហារដោយ Naikon រួមមានអូស្ត្រាលី ឥណ្ឌូនេស៊ី វៀតណាម ប្រ៊ុយណេ ថៃ និងមីយ៉ាន់ម៉ា។ ឧបករណ៍សំខាន់ដែលប្រើក្នុងការវាយប្រហារទាំងនោះគឺឧបករណ៍ Aria-body backdoor និង RAT របស់ Naikon ។

អង្គការដែលកំណត់គោលដៅក្នុងការវាយប្រហារនាពេលថ្មីៗនេះ រួមមានក្រសួងរដ្ឋាភិបាល និងសាជីវកម្មដែលគ្រប់គ្រងដោយរដ្ឋាភិបាលរបស់ប្រទេសរៀងៗខ្លួន។ ការសង្កេតដែលគួរឱ្យចង់ដឹងគឺថានៅពេល Naikon ទទួលបានការឈរជើងនៅក្នុងអង្គភាពបរទេសនោះវាប្រើវាដើម្បីផ្សព្វផ្សាយមេរោគបន្ថែមទៀត។ ឧទាហរណ៍មួយគឺស្ថានទូតបរទេសដែលត្រូវបានប្រើដើម្បីផ្សព្វផ្សាយមេរោគដល់រដ្ឋាភិបាលនៃប្រទេសម្ចាស់ផ្ទះរបស់ខ្លួន។ វិធីសាស្រ្តនេះប្រើប្រាស់ទំនាក់ទំនងដែលគេស្គាល់ និងជឿទុកចិត្តនៅក្នុងស្ថានទូត ដែលធ្វើឲ្យការជ្រៀតចូលកាន់តែងាយស្រួល។

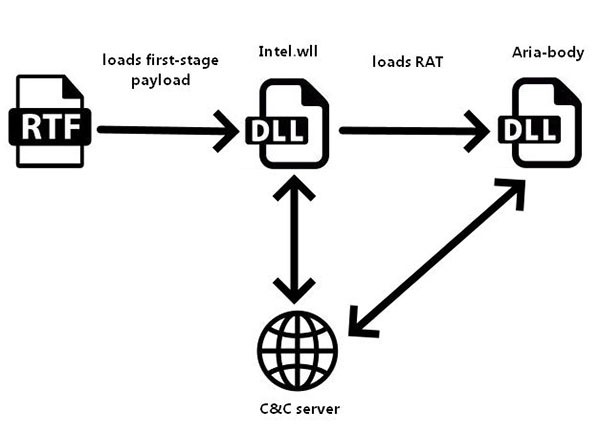

នៅក្នុងការវាយប្រហារនាពេលថ្មីៗនេះ Aria-body payload ត្រូវបានបញ្ជូនតាមរយៈឯកសារទម្រង់ Rich Text Format ដែលមានឈ្មោះថា "The Indian Way.doc"។ ឯកសារនេះត្រូវបានបំពាក់អាវុធដើម្បីប្រើប្រាស់ការកេងប្រវ័ញ្ចមួយចំនួនដោយប្រើឧបករណ៍ RoyalRoad ។ នៅពេលដែលឯកសារទម្រង់ Rich Text ត្រូវបានបើក វានឹងទម្លាក់ឯកសារមួយដែលមានឈ្មោះថា "Intel.wll" ដែលដើរតួជាអ្នកផ្ទុក ដែលព្យាយាមទាញយក payload ដំណាក់កាលទីពីរពីដែនពីចម្ងាយ។

អ្នកជំនាញជឿថាគោលបំណងនៃការវាយប្រហាររបស់ Naikon គឺប្រមូលផ្តុំការស៊ើបការណ៍សម្ងាត់ និងចារកម្មលើរដ្ឋាភិបាល។ តួអង្គអាក្រក់នៅពីក្រោយ Naikon APT អាចចូលប្រើឯកសារនៅលើប្រព័ន្ធដែលមានមេរោគ ហើយថែមទាំងកត់ត្រាការចុចគ្រាប់ចុច និងថតរូបអេក្រង់ផងដែរ។ ផ្នែកមួយនៃហេតុផលដែល APT គេចវេសពីការរកឃើញសកម្មភាពថ្មីៗរបស់ខ្លួនអស់រយៈពេលជាយូរមកហើយនោះគឺថា Naikon បានប្រើប្រាស់ម៉ាស៊ីនមេរបស់រដ្ឋាភិបាលដែលត្រូវបានសម្របសម្រួលរួចហើយជាចំណុចបញ្ជា និងការគ្រប់គ្រងរបស់វា។

Naikon APT មិនទាន់បានព្យួរស្រោមដៃនៅឡើយទេ។ ទោះជាយ៉ាងណាក៏ដោយ ជនខិលខូចតាមអ៊ីនធឺណិតបានចាត់វិធានការមួយចំនួនដើម្បីបន្តស្ថិតក្រោមរ៉ាដារបស់អ្នកស្រាវជ្រាវសន្តិសុខអ៊ីនធឺណិត។

Naikon APT គោលដៅ

ការប្រៀបធៀបការវាយប្រហារនាពេលថ្មីៗនេះទៅនឹងការវាយប្រហារកាលពីប៉ុន្មានឆ្នាំមុនបង្ហាញថា Naikon APT នៅតែបន្តកំណត់គោលដៅក្នុងតំបន់ដដែល។ ដូចដែលបានបញ្ជាក់រួចមកហើយ គោលដៅរបស់ពួកគេកាលពីប្រាំឆ្នាំមុន រួមមានរដ្ឋាភិបាលនៅទូទាំងតំបន់អាស៊ីប៉ាស៊ីហ្វិក ហើយការវាយប្រហារនាពេលថ្មីៗនេះរបស់ពួកគេហាក់ដូចជាធ្វើដូចគ្នា។

រឿងគួរឱ្យចាប់អារម្មណ៍មួយដែលត្រូវកត់សម្គាល់អំពីក្រុមនេះគឺថា ពួកគេបាននិងកំពុងពង្រីកទីតាំងរបស់ពួកគេបន្តិចម្តងៗនៅក្នុងរដ្ឋាភិបាលផ្សេងៗ។ ក្រុមនេះធ្វើបែបនេះដោយបើកការវាយប្រហារពីរដ្ឋាភិបាលដែលរំលោភបំពានមួយក្នុងការប៉ុនប៉ងដើម្បីឆ្លងទៅរដ្ឋាភិបាលផ្សេងទៀត។ មានករណីមួយដែលស្ថានទូតបរទេសមិនដឹងខ្លួនបានផ្ញើឯកសារឆ្លងទៅរដ្ឋាភិបាលនៃប្រទេសម្ចាស់ផ្ទះ។ ឧប្បត្តិហេតុនេះបង្ហាញពីប្រសិទ្ធភាពដែលពួក Hacker កំពុងកេងប្រវ័ញ្ចទំនាក់ទំនងដែលអាចទុកចិត្តបាន ដើម្បីជ្រៀតចូលគោលដៅថ្មី និងបង្កើតបណ្តាញចារកម្មរបស់ពួកគេ។

ដោយមើលឃើញពីសមត្ថភាព និងគោលដៅរបស់ Naikon APT វាច្បាស់ណាស់ថាគោលបំណងនៅពីក្រោយការវាយប្រហារគឺដើម្បីឈ្លបយកការណ៍លើរដ្ឋាភិបាលគោលដៅ និងប្រមូលផ្តុំការស៊ើបការណ៍សម្ងាត់លើពួកគេ។ ក្រុមនេះកំពុងប្រមូលឯកសារជាក់លាក់ពីគោលដៅរបស់ពួកគេនៅក្នុងនាយកដ្ឋានរដ្ឋាភិបាល ហើយថែមទាំងចាប់យកទិន្នន័យពីដ្រាយវ៍ចល័ត ប្រមូលរូបថតអេក្រង់កុំព្យូទ័រដែលមានមេរោគ និងប្រើប្រាស់ទិន្នន័យដែលលួចសម្រាប់ធ្វើចារកម្ម។

ប្រសិនបើអ្វីៗទាំងអស់មិនអាក្រក់គ្រប់គ្រាន់ Naikon APT បានបង្ហាញឱ្យឃើញនូវជំនាញក្នុងការគេចពីការរកឃើញនៅពេលឆ្លងកាត់បណ្តាញរដ្ឋាភិបាល។ ក្រុមនេះធ្វើបែបនេះដោយការសម្របសម្រួលម៉ាស៊ីនមេនៅក្នុងក្រសួងដែលមានមេរោគ និងប្រើប្រាស់កុំព្យូទ័រទាំងនោះជាបញ្ជា និងម៉ាស៊ីនមេដើម្បីប្រមូល និងផ្ញើទិន្នន័យដែលលួច។ វាស្ទើរតែមិនអាចទៅរួចទេក្នុងការតាមដានពួកគេដោយសារវិធីសាស្ត្រឆ្លងនេះ។ នេះគឺជាវិធីមួយដែលពួកគេអាចជៀសវាងការរកឃើញអស់រយៈពេល 5 ឆ្នាំ។

ខ្សែសង្វាក់នៃការឆ្លងមេរោគ Aria-Body

ការស្រាវជ្រាវបង្ហាញថាក្រុមនេះមានវិធីផ្សេងគ្នាជាច្រើនក្នុងការឆ្លងកុំព្យូទ័រជាមួយ Aria-Body ។ ការស៊ើបអង្កេតលើក្រុមនេះបានចាប់ផ្តើមនៅពេលដែលអ្នកស្រាវជ្រាវបានប្រទះឃើញអ៊ីមែលព្យាបាទដែលបានផ្ញើទៅកាន់រដ្ឋាភិបាលរដ្ឋអូស្ត្រាលីដោយស្ថានទូតរដ្ឋាភិបាលក្នុងតំបន់។ ឯកសារដែលមានមេរោគត្រូវបានគេហៅថា "The Indians Way" ហើយជាឯកសារ RTF ។ ឯកសារនេះត្រូវបានបំពាក់ដោយ RoyalRoad exploit builder ដែលទម្លាក់កម្មវិធីផ្ទុកទិន្នន័យ intel.wll ទៅក្នុងថតឯកសារ Word នៅលើកុំព្យូទ័រ។ កម្មវិធីផ្ទុកទិន្នន័យព្យាយាមទាញយកដំណាក់កាលបន្ទាប់នៃការឆ្លងពី spool.jtjewifyn[.]com ហើយប្រតិបត្តិវា។

នេះមិនមែនជាលើកទីមួយទេដែលពួក Hacker បានប្រើប្រាស់មេរោគ RoyalRoad Malware ដើម្បីធ្វើការចែកចាយចុងក្រោយ។ ក្រុម ATP ផ្សេងទៀតដូចជា Vicious Panda ក៏ប្រើវិធីចែកចាយ RoyalRoad ផងដែរ។ Naikon ក៏ត្រូវបានគេមើលឃើញថាកំពុងប្រើឯកសារបណ្ណសារដែលមានឯកសារស្របច្បាប់ដែលផ្ទុកដោយឯកសារ DLL ព្យាបាទ។ វិធីសាស្រ្តនេះទាញយកអត្ថប្រយោជន៍ពី Outlook និងឯកសារដែលអាចប្រតិបត្តិបានស្របច្បាប់ផ្សេងទៀតដើម្បីធ្វើការវាយប្រហារតាមអ៊ីនធឺណិតលើគោលដៅមួយ។ Naikon APT ហាក់ដូចជាមានភាពប៉ិនប្រសប់ក្នុងការលាក់ខ្លួនដោយមើលឃើញធម្មតា។

កម្មវិធី Loader ដំណាក់កាលដំបូងរបស់ Naikon

មុនពេល Aria-body RAT ត្រូវបានដាក់ឱ្យប្រើប្រាស់ ឧបករណ៍ផ្ទុកដំណាក់កាលដំបូងអនុវត្តការងារមួយចំនួននៅលើប្រព័ន្ធមេរោគ។ កម្មវិធីផ្ទុកបន្ទុកគឺទទួលខុសត្រូវក្នុងការធានាឱ្យមានការជាប់គាំងនៅលើម៉ាស៊ីនរបស់ជនរងគ្រោះ ដែលជារឿយៗប្រើថតចាប់ផ្ដើម។ បន្ទាប់មក payload បញ្ចូលខ្លួនវាទៅក្នុងដំណើរការមួយផ្សេងទៀត ជាមួយនឹងឧទាហរណ៍មួយចំនួននៃដំណើរការគោលដៅគឺ dllhost.exe និង rundll32.exe ។ កម្មវិធីទាញយកឌិគ្រីបការកំណត់រចនាសម្ព័ន្ធរបស់វា ហើយទាក់ទង C&C ដើម្បីទាញយកការផ្ទុកដំណាក់កាលបន្ទាប់ - Aria-body RAT ដែលបន្ទាប់មកត្រូវបានឌិគ្រីប និងផ្ទុក។

ផ្លូវដំណើរការ Aria-body របស់ Naikon

ការក្រឡេកមើលកាន់តែជិតនៅ Aria-body

ការវាយប្រហារនាពេលថ្មីៗនេះដែលធ្វើឡើងដោយ Naikon ជាថ្មីម្តងទៀតបានប្រើ Aria-body custom RAT ដែលទំនងជាត្រូវបានបង្កើតឡើងដោយ APT សម្រាប់គោលបំណងរបស់វា។ ឈ្មោះឯកសារនៃ payload គឺជាអ្វីដែលអ្នកស្រាវជ្រាវបានប្រើសម្រាប់ឈ្មោះរបស់វា - aria-body-dllx86.dll ។ RAT ផ្ទាល់ខ្លួនមានមុខងារដែលបានរកឃើញនៅក្នុង RAT ផ្សេងទៀតភាគច្រើន៖

- ការរៀបចំឯកសារ និងថតឯកសារ

- ថតរូបអេក្រង់

- កំពុងស្វែងរកឯកសារ

- បើកដំណើរការឯកសារដោយប្រើមុខងារ ShellExecute

- បិទវគ្គ TCP

- ពិនិត្យមើលទីតាំងរបស់ប្រព័ន្ធជនរងគ្រោះ ដោយប្រើប្រាស់សេវាកម្ម 'ពិនិត្យ' របស់ក្រុមហ៊ុន Amazon

អ្នកស្រាវជ្រាវបានរកឃើញករណីផ្សេងគ្នានៃ Aria-body ដែលមានមុខងារដូចខាងក្រោមនេះផងដែរ៖

- ការប្រមូលទិន្នន័យ USB

- អ្នកកាប់ឈើ

- ប្រូកស៊ីស្រោមជើងបញ្ច្រាស

ភារកិច្ចដំបូងរបស់ Aria-body គឺដើម្បីលុបព័ត៌មានជាច្រើនអំពីប្រព័ន្ធជនរងគ្រោះតាមដែលអាចធ្វើទៅបាន។ ព័ត៌មានលម្អិតដែលប្រមូលបានរួមមាន ឈ្មោះម៉ាស៊ីន ឈ្មោះអ្នកប្រើប្រាស់ កំណែប្រព័ន្ធប្រតិបត្តិការ ប្រេកង់ស៊ីភីយូ សោ MachineGUID និងអាសយដ្ឋាន IP សាធារណៈ។ បណ្តុំនៃទិន្នន័យដែលប្រមូលបានត្រូវបានបង្រួមជាមួយពាក្យសម្ងាត់ដែលបានបង្កើតដោយចៃដន្យ ដែលបន្ទាប់មកត្រូវបានអ៊ិនគ្រីប។

RAT អាចទំនាក់ទំនងជាមួយម៉ាស៊ីនមេ C&C របស់វាដោយប្រើ HTTP ឬ TCP ។ ពិធីការណាមួយដែលត្រូវបានប្រើត្រូវបានកំណត់ដោយទង់មួយនៅក្នុងការកំណត់រចនាសម្ព័ន្ធរបស់អ្នកផ្ទុក។ ទិន្នន័យប្រព័ន្ធដែលបានបង្ហាប់ជនរងគ្រោះត្រូវបានផ្ទេរទៅ C&C រួមជាមួយនឹងពាក្យសម្ងាត់បណ្ណសារដែលបានអ៊ិនគ្រីប។ បន្ទាប់ពីការផ្ទេរត្រូវបានបញ្ចប់ RAT ចាប់ផ្តើមស្តាប់ C&C របស់វាសម្រាប់ពាក្យបញ្ជាចូល។