Trojan.Glupteba

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for forskellige malware-trusler, som er blevet indsamlet og analyseret af vores forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjælp af adskillige metrics, herunder virkelige og potentielle risikofaktorer, tendenser, frekvens, udbredelse og persistens. EnigmaSoft Threat Scorecards opdateres regelmæssigt baseret på vores forskningsdata og metrics og er nyttige for en bred vifte af computerbrugere, fra slutbrugere, der søger løsninger til at fjerne malware fra deres systemer, til sikkerhedseksperter, der analyserer trusler.

EnigmaSoft Threat Scorecards viser en række nyttige oplysninger, herunder:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Sværhedsgrad: Et objekts fastlagte sværhedsgrad, repræsenteret numerisk, baseret på vores risikomodelleringsproces og forskning, som forklaret i vores trusselsvurderingskriterier .

Inficerede computere: Antallet af bekræftede og formodede tilfælde af en bestemt trussel opdaget på inficerede computere som rapporteret af SpyHunter.

Se også Kriterier for trusselsvurdering .

| Popularity Rank: | 16,984 |

| Trusselsniveau: | 80 % (Høj) |

| Inficerede computere: | 14,065 |

| Først set: | March 5, 2014 |

| Sidst set: | October 24, 2025 |

| Berørte operativsystemer: | Windows |

Glupteba Trojan er en trussel, der har været kendt af malware-forskere i et stykke tid. I tidligere kampagner så det ud til, at hovedformålet med Glupteba Trojan er at inficere så mange enheder, det kan, og bruge dem til at oprette et botnet. Normalt bruges botnets til crypto mining-operationer, DDoS (Distribueret-Denial-of-Service) angreb og til at blive udlejet som en tjeneste til andre skyggefulde aktører online. Imidlertid har Glupteba Trojan for nylig gjort et comeback, og dens aktivitet ser ud til at være spidsende. Glupteba-malware er vendt tilbage i form af en trojansk dropper, som ikke kun kan fungere som en gateway for flere trusler, der skal plantes på værten, men også kan give dens operatører mulighed for næsten fuldstændig kontrol over den inficerede maskine.

Denne uge i Malware Ep 13: Glupteba Cryptojacking Malware bliver ustoppelig

Indholdsfortegnelse

Formeringsmetode

Den seneste Glupteba-variant udbredes via en malvertiserende kampagne, der sandsynligvis når ud til brugere i flere dele af verden. Desuden pakker Glupteba Trojans nyttelast en stærkt tilsløret dropper, der er beregnet til at levere yderligere malware - en informationsindsamler og en våbenudnyttelse, der er målrettet mod en sårbarhed i MikroTik-routere.

Dropper-modul

Glupteba Trojan har et droppermodul, der bruges til at levere MikroTik-routerudnyttelsen samt infostjæler. Glupteba Trojan dropper-modulet er skrevet på Googles Go-programmeringssprog og har evnen til at opdage, om det køres i et sandkassemiljø eller et almindeligt system. Dens kode er stærkt tilsløret for at gøre det næsten umuligt for anti-malware-værktøjer at opdage dets aktivitet. Glupteba-droppermodulet sørger også for at manipulere med Windows Firewall og Windows Defender og formår således at omgå deres sikkerhedsforanstaltninger.

Bagdørsmodul

Glupteba Trojans bagdørsmodul indeholder en lang række muligheder. Dette bagdørsmodul kan:

- Udfør et Monero cryptocurrency minearbejdermodul.

- Download filer.

- Udfør filer.

- Saml filer.

- Rediger registreringsdatabasen.

- Opdater serveren.

- Listeprocesser.

Infostealer-modul

Infostjælermodulet i Glupteba Dropper kan indsamle gemte loginoplysninger fra webbrowsere som Google Chrome, Yandex Web og Opera. Desuden kan dette modul også siphonere andre følsomme data til C&C (Command & Control) -serverne til angriberne, såsom brugerprofiler, cookies og browserhistorik.

Det er grundlæggende at downloade og installere en legitim antivirus-softwarepakke for at beskytte dit system mod grimme trusler som Glupteba-malware.

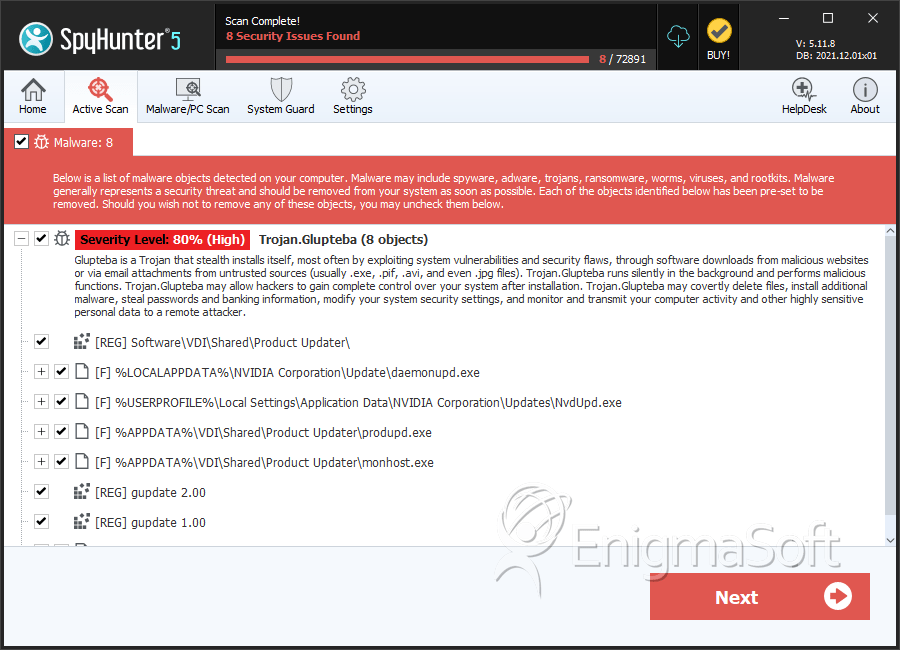

SpyHunter registrerer og fjerner Trojan.Glupteba

Detaljer om filsystem

| # | Filnavn | MD5 |

Detektioner

Detektioner: Antallet af bekræftede og mistænkte tilfælde af en bestemt trussel, der er opdaget på inficerede computere, som rapporteret af SpyHunter.

|

|---|---|---|---|

| 1. | daemonupd.exe | ec58d901b742c3dd6814af8a7651f175 | 78 |

| 2. | gupdate.exe | 9b3d13af2e1da6541ef94dc9667e40f3 | 73 |

| 3. | NvdUpd.exe | aa94c0223583e7ed2b2fd3689abf1989 | 64 |

| 4. | monhost.exe | 34e8a05a5e5f2006ee8b143528cd1634 | 60 |

| 5. | produpd.exe | 9fd43a49ced631b92cea22a54b58a60d | 46 |

| 6. | ProductUpdater.exe | b0d63cecb620da431d521ac00f82b548 | 12 |

| 7. | winupdate.exe | 69addae65b023d9b2a0113a3029df9cb | 5 |