Trojan.Glupteba

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Popularity Rank: | 16,984 |

| Dreigingsniveau: | 80 % (Hoog) |

| Geïnfecteerde computers: | 14,065 |

| Eerst gezien: | March 5, 2014 |

| Laatst gezien: | October 24, 2025 |

| Beïnvloede besturingssystemen: | Windows |

De Glupteba Trojan is een bedreiging die al een tijdje bekend is bij malwareonderzoekers. In eerdere campagnes bleek dat het belangrijkste doel van de Glupteba Trojan is om zoveel mogelijk apparaten te infecteren en ze te gebruiken om een botnet te bouwen. Meestal worden botnets gebruikt voor cryptomining-activiteiten, DDoS-aanvallen (Distributed-Denial-of-Service) en om als dienst te worden verhuurd aan andere louche actoren online. De Glupteba-trojan heeft echter onlangs een comeback gemaakt en zijn activiteit lijkt te stijgen. De Glupteba-malware is teruggekeerd in de vorm van een trojan-dropper, die niet alleen kan dienen als een toegangspoort voor meer bedreigingen die op de host kunnen worden geplant, maar die de operators ook in staat stelt bijna volledige controle over de geïnfecteerde machine te krijgen.

Deze week in Malware Ep 13: Glupteba Cryptojacking Malware wordt niet meer te stoppen

Inhoudsopgave

Voortplantingsmethode:

De nieuwste Glupteba-variant wordt gepropageerd via een malvertising-campagne die waarschijnlijk gebruikers in meerdere delen van de wereld zal bereiken. Bovendien bevat de payload van de Glupteba Trojan een zwaar versluierde druppelaar die bedoeld is om extra malware te leveren - een informatieverzamelaar en een bewapende exploit die een kwetsbaarheid in MikroTik-routers aanpakt.

Druppelmodule

De Glupteba Trojan heeft een dropper-module, die wordt gebruikt om de MikroTik-router-exploit te leveren, evenals de info-stealer. De Glupteba Trojan dropper-module is geschreven in de programmeertaal Go van Google en kan detecteren of deze in een sandbox-omgeving of een gewoon systeem wordt uitgevoerd. De code is zwaar versluierd om het bijna onmogelijk te maken voor anti-malwaretools om zijn activiteit te detecteren. De Glupteba dropper module zorgt er ook voor dat er geknoeid wordt met de Windows Firewall en de Windows Defender en slaagt er dus in om hun veiligheidsmaatregelen te omzeilen.

Backdoor-module

De backdoor-module van de Glupteba Trojan biedt een breed scala aan mogelijkheden. Deze backdoor-module kan:

- Voer een Monero cryptocurrency miner-module uit.

- Bestanden downloaden.

- Bestanden uitvoeren.

- Verzamel bestanden.

- Wijzig het register.

- Update zijn server.

- Lijst processen.

Infostealer-module

De info stealer-module van de Glupteba Dropper kan opgeslagen inloggegevens verzamelen van webbrowsers zoals Google Chrome, Yandex Web en Opera. Verder kan deze module ook andere gevoelige gegevens overhevelen naar de C&C (Command & Control) servers van de aanvallers, zoals gebruikersprofielen, cookies en browsegeschiedenis.

Het is van fundamenteel belang om een legitieme antivirussoftwaresuite te downloaden en te installeren om uw systeem te beschermen tegen vervelende bedreigingen zoals de Glupteba-malware.

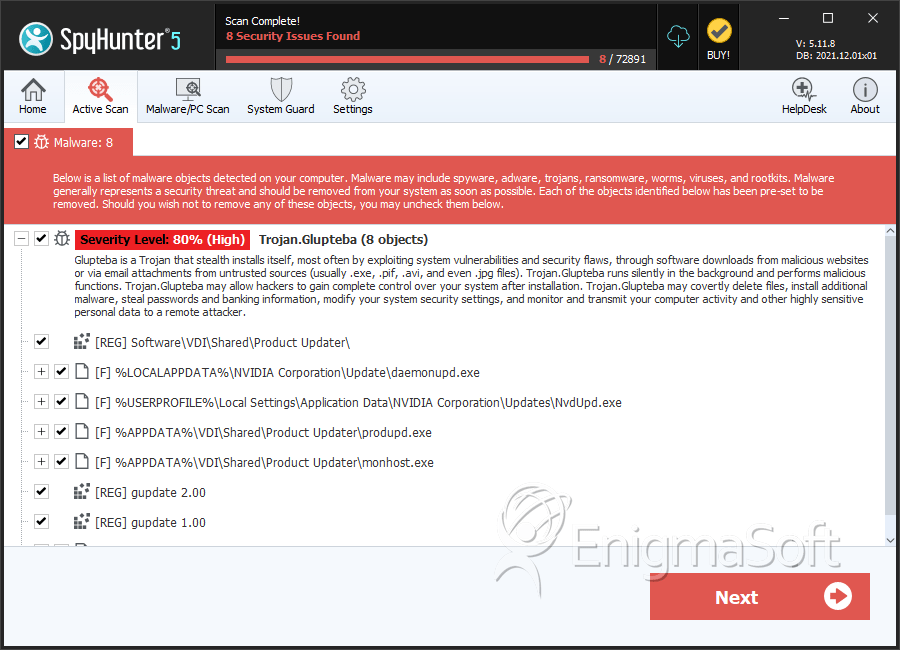

SpyHunter detecteert en verwijdert Trojan.Glupteba

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | daemonupd.exe | ec58d901b742c3dd6814af8a7651f175 | 78 |

| 2. | gupdate.exe | 9b3d13af2e1da6541ef94dc9667e40f3 | 73 |

| 3. | NvdUpd.exe | aa94c0223583e7ed2b2fd3689abf1989 | 64 |

| 4. | monhost.exe | 34e8a05a5e5f2006ee8b143528cd1634 | 60 |

| 5. | produpd.exe | 9fd43a49ced631b92cea22a54b58a60d | 46 |

| 6. | ProductUpdater.exe | b0d63cecb620da431d521ac00f82b548 | 12 |

| 7. | winupdate.exe | 69addae65b023d9b2a0113a3029df9cb | 5 |